1、后台爆破

在对某网站进行渗透测试时,笔者找到了后台登录地址,登录界面,如下图所示。

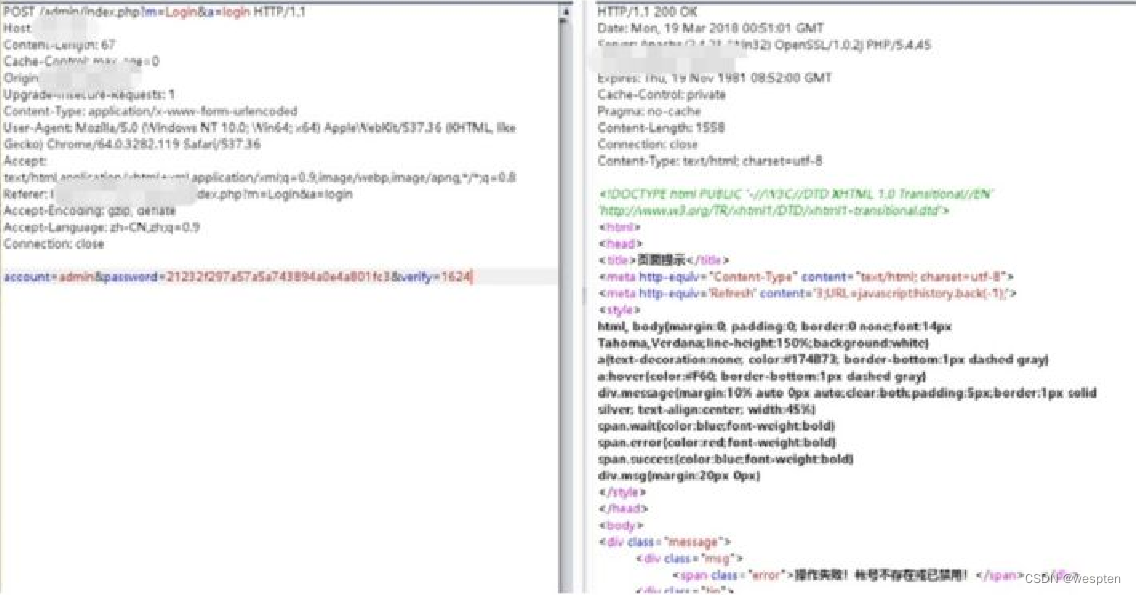

该登录界面存在图形验证码,一般情况下,需要使用图片识别工具识别图片中的验证码,然后进行暴力破解,但是此验证码存在漏洞:只要不刷新页面,图形验证码就可以一直使用。例如使用Burp Suite的Repeater工具一直发送登录的数据包,就可以暴力破解,如下图所示。

且从返回结果可以看到,账号admin不存在,此处存在用户枚举漏洞,利用该漏洞即可枚举系统中已经存在的账号。

现在第一步就是需要找到后台的登录账号,随便打开网站中的一篇新闻,找出发布者,最终确定的发布者有:科技管理部、财务部、办公室等,如下图所示。

然后笔者尝试使用发布者名称的首字母登录,例如kjglb、cwb、bgs,发现确实存在该账号,如下图所示。

订阅专栏 解锁全文

订阅专栏 解锁全文

8388

8388

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?