了解135端口之后,才知道该端口是个高危端口,存在一些漏洞,下面我要说的就是利用135端口漏洞得到内网Windows 2000和Windows XP系统主机的用户名和密码。

135端口概述:

Microsoft在这个端口运行DCE RPC end-point mapper为它的DCOM服务。这与UNIX 111端口的功能很相似。使用DCOM和RPC的服务利用计算机上的end-point mapper注册它们的位置。远端客户连接到计算机时,它们查找end-point mapper找到服务的位置。135端口主要用于使用RPC(RemoteProcedureCall,远程过程调用)协议并提供DCOM(分布式组件对象模型)服务,通过RPC可以保证在一台计算机上运行的程序可以顺利地执行远程计算机上的代码;使用DCOM可以通过网络直接进行通信,能够跨包括HTTP协议在内的多种网络传输。

135端口漏洞:

以前很多Windows 2000和Windows XP用户都中了"冲击波"病毒,该病毒就是利用RPC漏洞来攻击计算机的。RPC本身在处理通过TCP/IP的消息交换部分有一个漏洞,该漏洞是由于错误地处理格式不正确的消息造成的。该漏洞会影响到RPC与DCOM之间的一个接口,该接口侦听的端口就是135。

实战:

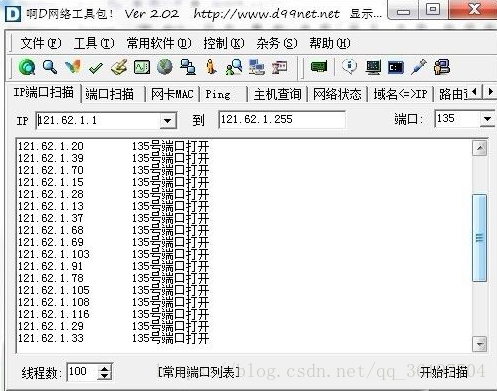

Step1:使用啊D网络工具包批量扫描要入侵135端口的网段主机

Step2:将扫描开放135端口的ip拷贝到文件中

Step3:打开NETSCAN变态扫描器,选择拷贝ip的文件,设置好ip区间,端口设为135,开始扫描。

PS:(NETSCAN变态扫描器字典可以更改,最好选个强大的字典)

由上图结果可知:可以得到很多开放135端口的Windows 2000和Windows XP系统主机的用户名和密码。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?