猛戳订阅学习专栏🍁🍁 👉 solidity系列合约源码+解析 👈 🍁🍁

1 介绍

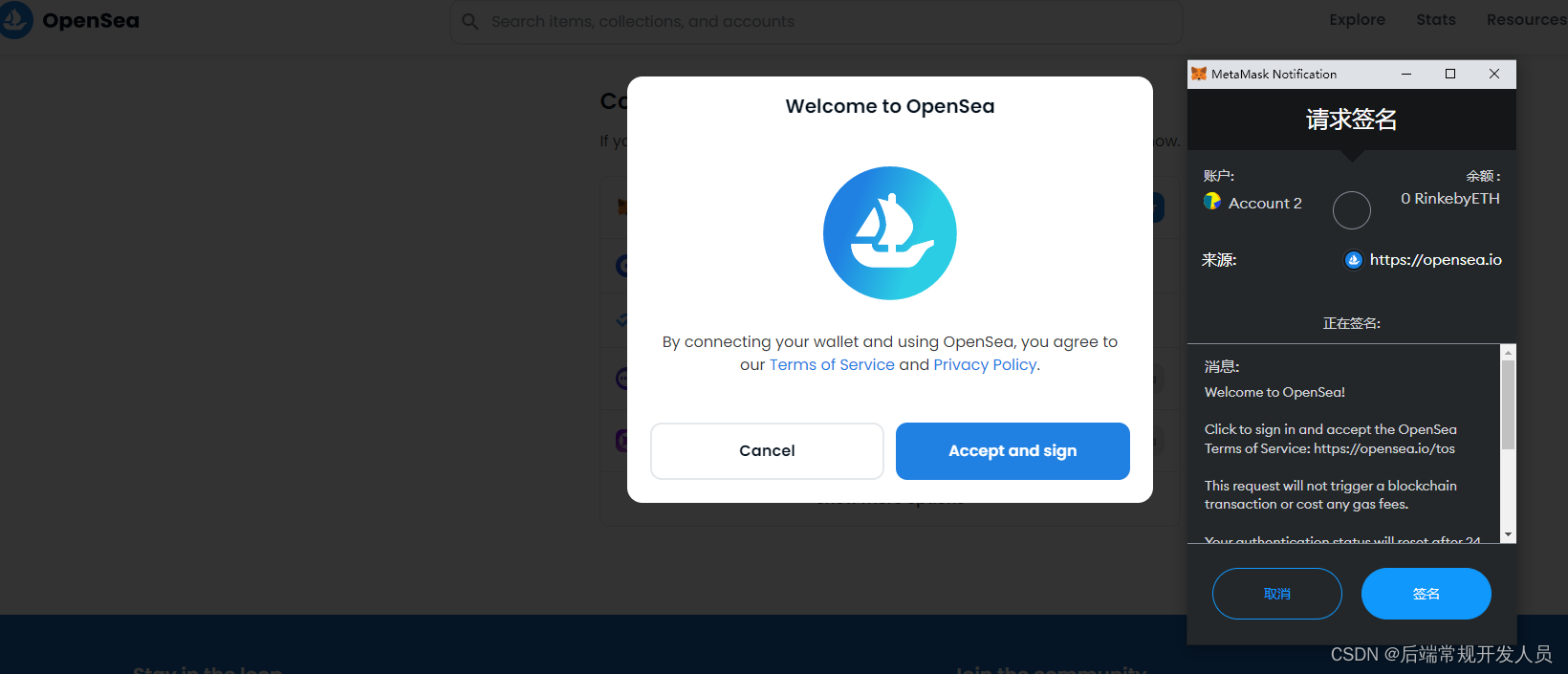

使用过DAPP的同学应该都对签名不太陌生,很多场景下都需要我们的签名,包括但不限于:登录授权操作,交易签名操作…签名这一操作可以来证明当前用户拥有操作钱包地址的私钥,既可以理解为是该钱包地址的拥有者.

在传统前后端应用中实现步骤为:

- 前端通过调用后端接口获取随机字符串

- 然后对其随机字符串进行签名

- 将签名后的字符串和地址作为参数提交给后台去进行验证。下面为opensea的实现效果:

前端签名我们可以采用web3.js去实现:

web3.eth.sign(web3.utils.utf8ToHex("Hello world"), "0x11f4d0A3c12e86B4b5F39B213F7E19D048276DAe")

.then(console.log);

> "0x30755ed65396facf86c53e6217c52b4daebe72aa4941d89635409de4c9c7f9466d4e9aaec7977f05e923889b33c0d0dd27d7226b6e6f56ce737465c5cfd04be400"

下面我们主要说一下签名给到后端后,后端怎么调用合约去验证该签名真实性的做法:

实现原理:

- 先把消息进行hash运算

message = hash(message) - 把hash后的消息进行签名hash运算

hashMessage = hash(message) - metamask对hash后的消息用私钥进行签名(链下操作)

signature = sign(hashMessage, private key) | offchain - 可以用ecrecover方法来推导出signature是由哪个地址签名的

signer = ecrecover(hashMessage, signature); - 拿推导出来的地址和要验证的地址做比对即可判断消息的真假

2 主要功能

- 对消息进行hash运算

- 对消息进行签名hash运算

- 根据签名地址,签名前的消息,签名后的消息 验证签名真实性

3 代码示例

// SPDX-License-Identifier:MIT

pragma solidity ^0.8.7;

contract VerifySig{

function verify(address _signer,string memory _message,bytes memory _sign) external pure returns(bool){

bytes32 messageHash = getMessageHash(_message);

bytes32 ethSignedMessageHash = getEthSignedMessageHash(messageHash);

return _signer == recover(ethSignedMessageHash,_sign);

}

function getMessageHash(string memory _message) public pure returns(bytes32){

return keccak256(abi.encodePacked(_message));

}

function getEthSignedMessageHash(bytes32 _messageHash) public pure returns(bytes32){

return keccak256(abi.encodePacked(

"\x19Ethereum Signed Message:\n32",

_messageHash

));

}

function recover(bytes32 ethSignedMessageHash,bytes memory _sig) public pure returns(address){

(bytes32 r,bytes32 s,uint8 v) = _split(_sig);

return ecrecover(ethSignedMessageHash,v,r,s);

}

function _split(bytes memory _sig) internal pure returns(bytes32 r,bytes32 s,uint8 v){

require(_sig.length == 65,"invalid signature length");

assembly{

r := mload(add(_sig ,32))

s := mload(add(_sig ,64))

v := byte(0,mload(add(_sig ,96)))

}

// return (r,s,v);

}

}

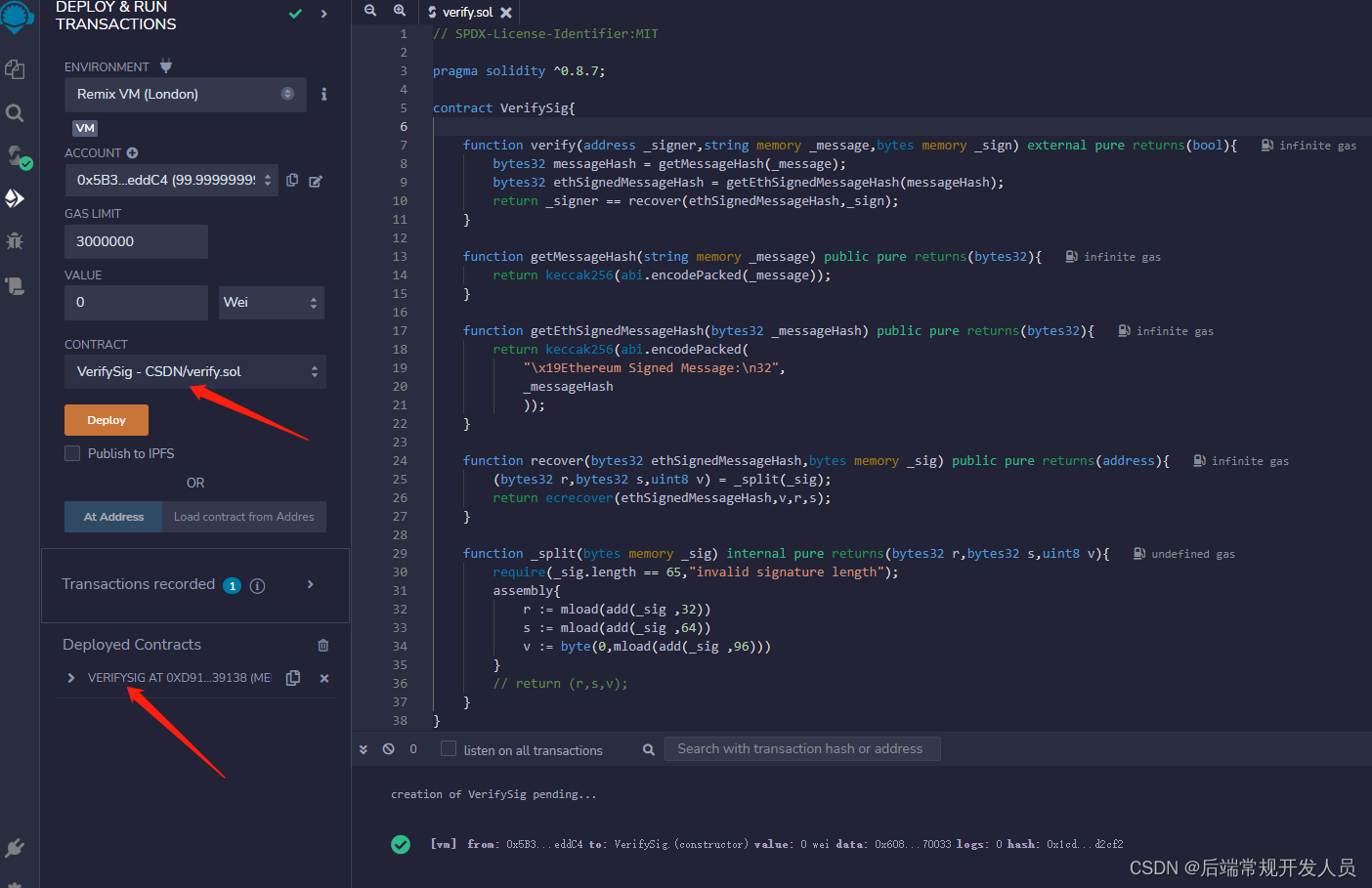

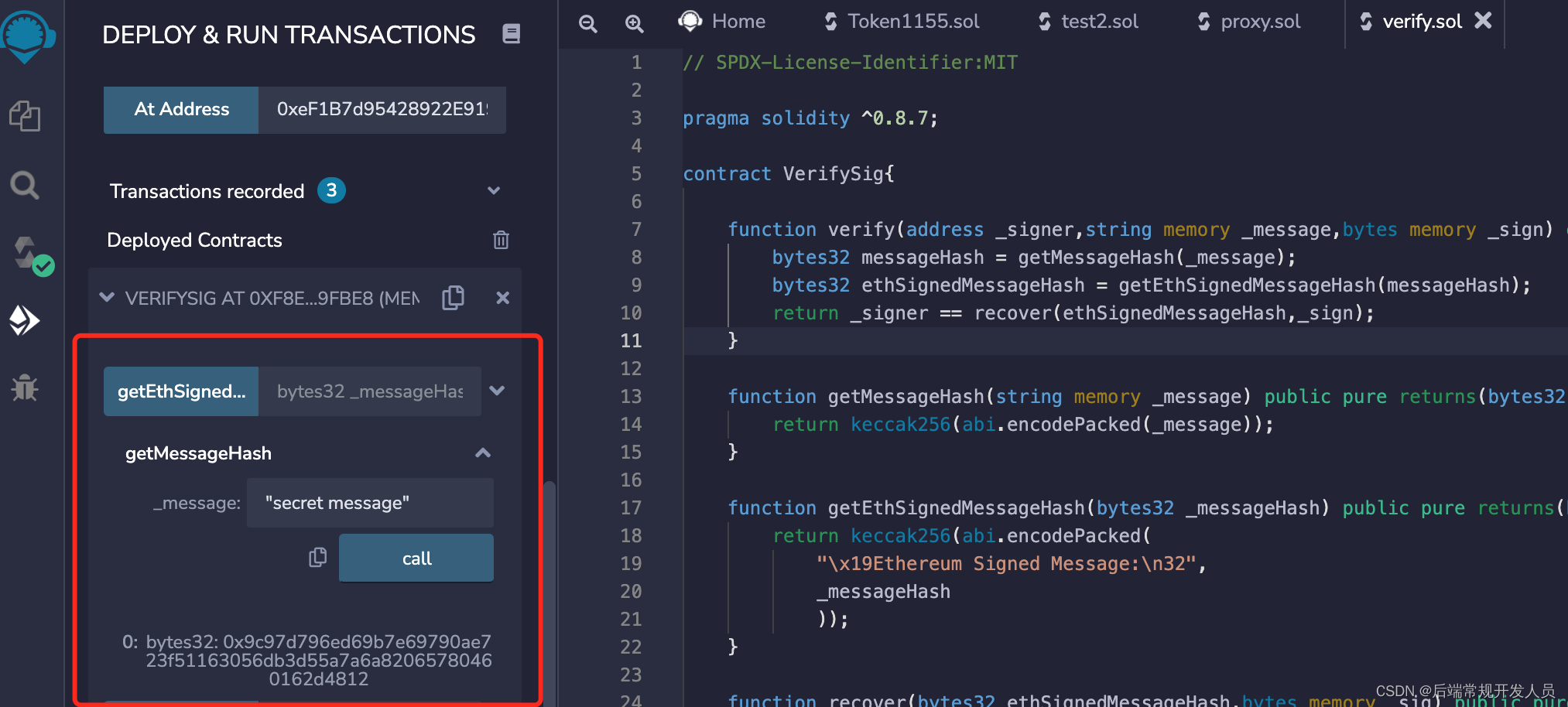

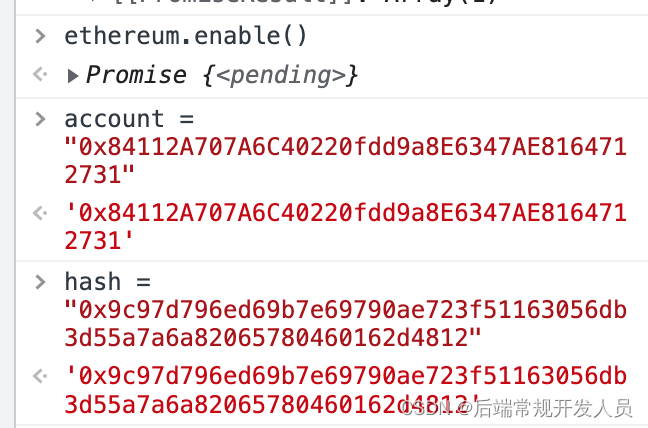

4 部署测试

测试步骤:

- 部署合约

- 通过调用getMessageHash()方法对message进行hash运算

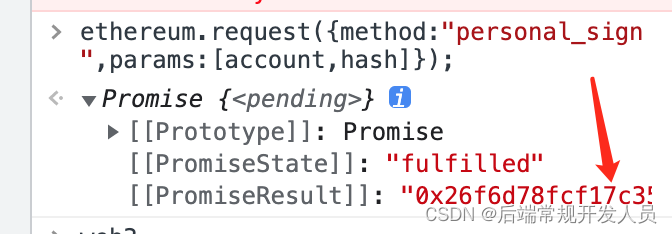

- 拿到hash使用metamask进行消息签名

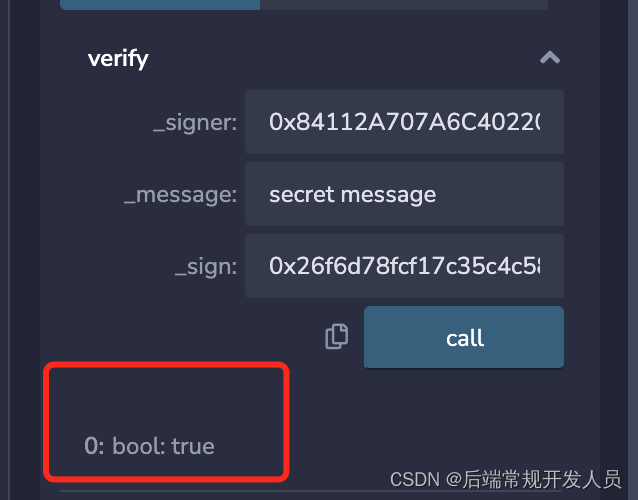

- 拿到签名后的消息去调用verify方法进行验证,返回true即为成功,反之即为验证失败。

1905

1905

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?