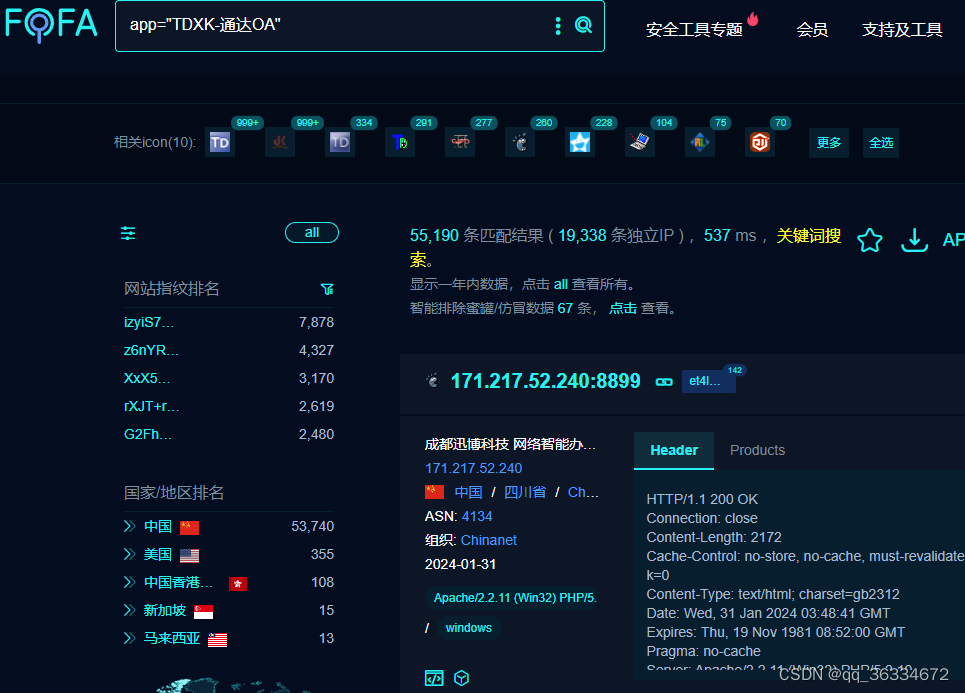

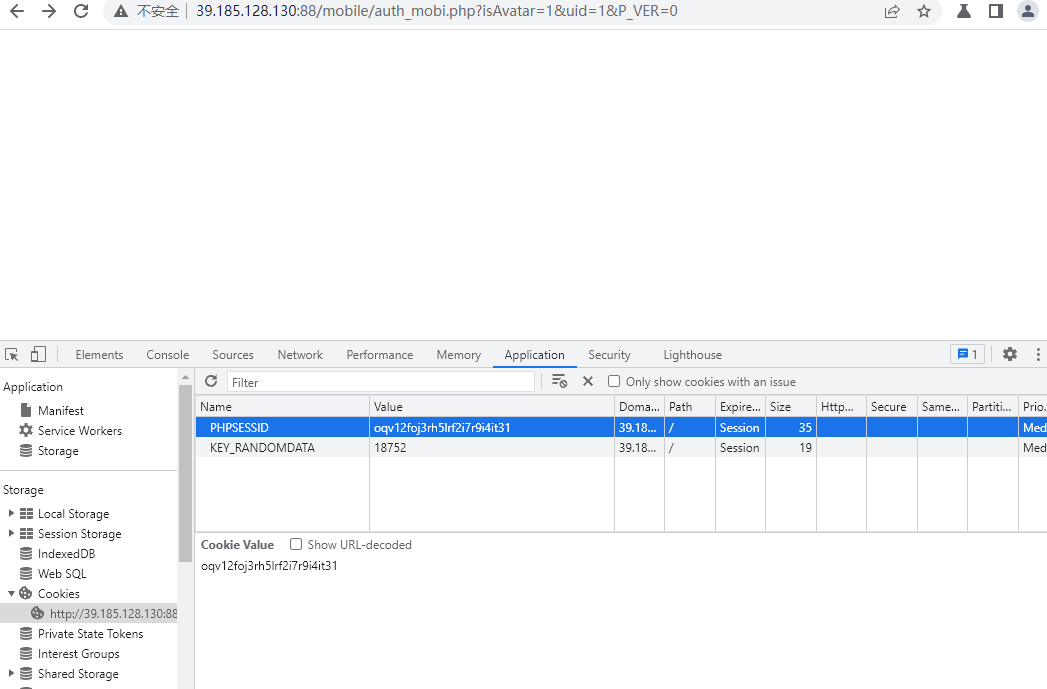

通达OA v11.7 auth_mobi.php 在线用户登录漏洞

最新推荐文章于 2024-05-17 08:10:09 发布

本文描述了如何在通达OAv11.7版本中利用特定URL复现漏洞,通过F12开发者工具获取PHPSESSIDcookie,并使用Burp进行抓包操作,从而获取其他页面的会话信息。

本文描述了如何在通达OAv11.7版本中利用特定URL复现漏洞,通过F12开发者工具获取PHPSESSIDcookie,并使用Burp进行抓包操作,从而获取其他页面的会话信息。

808

808

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?