抓包分析

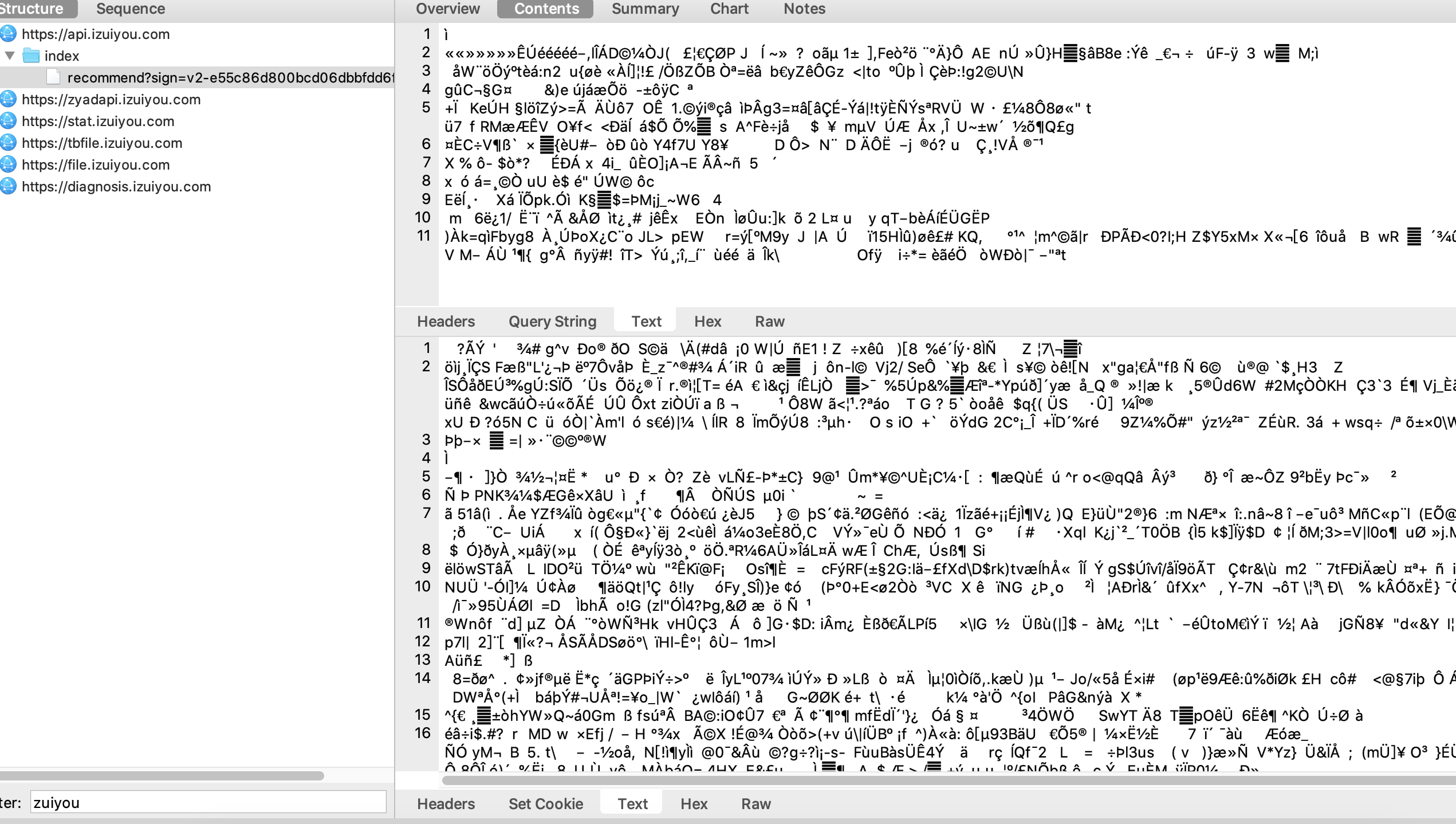

X-XC-PROTO-REQ:duck-1607578657-CgpcLzGE98Y0KDVP1kqI9TMb5pK5XCF15bFOzoWm+Wwe3y+gj8rHq8gzhv7bzQXfB2iLkHybl85QwUH4H3+GPecpnbFCFcw9j1eD4imYF/w=

这个key应该固定的

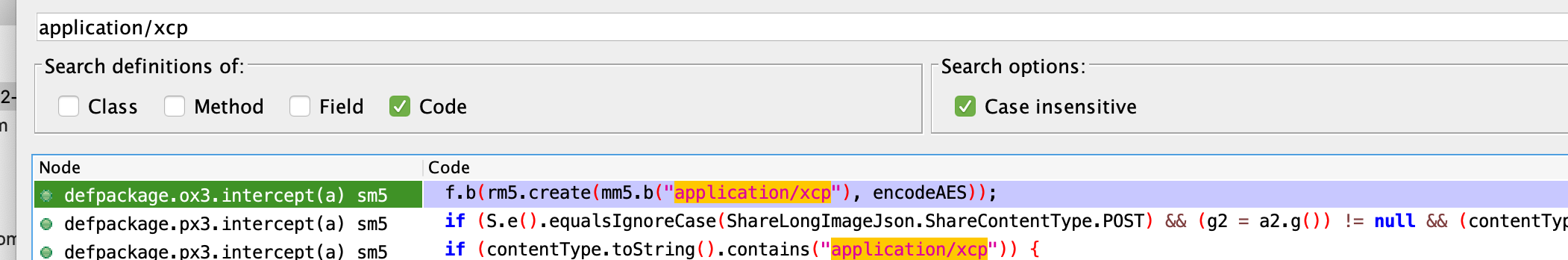

乱码,直接看源码一探究竟。

点最后一个,应该是自定义的格式

这里可以hook一下返回值,先改成json试试

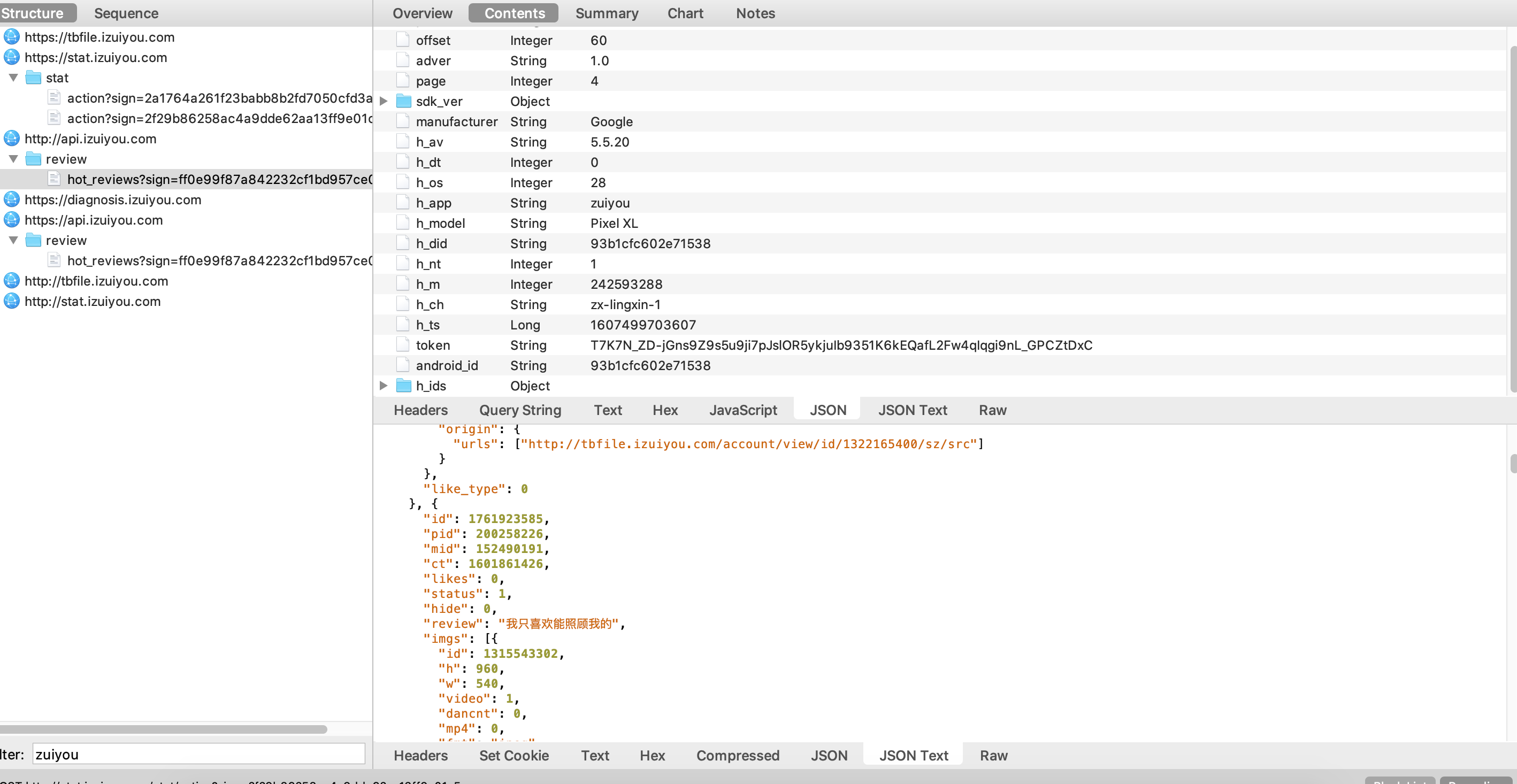

进行降级处理之后,一清二楚。

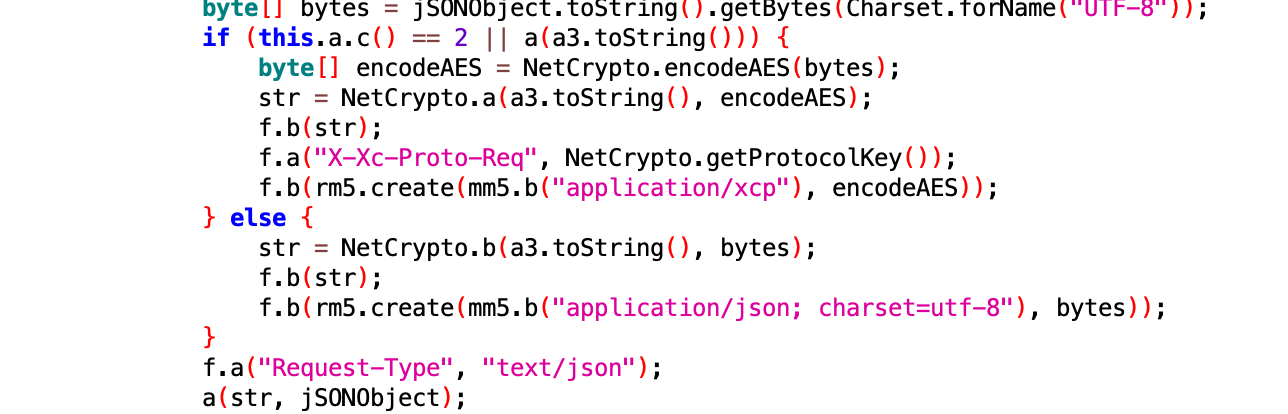

上脚本

function headers2json(){

Java.perform(function(){

var h_class = Java.use("ox3");

var c_class = Java.use("ib$a");

h_class.a.overload("java.lang.String").implementation = function(str){

console.log("str",str );

return false;

};

c_class.c.implementation = function(){

return 1;

}

})

}

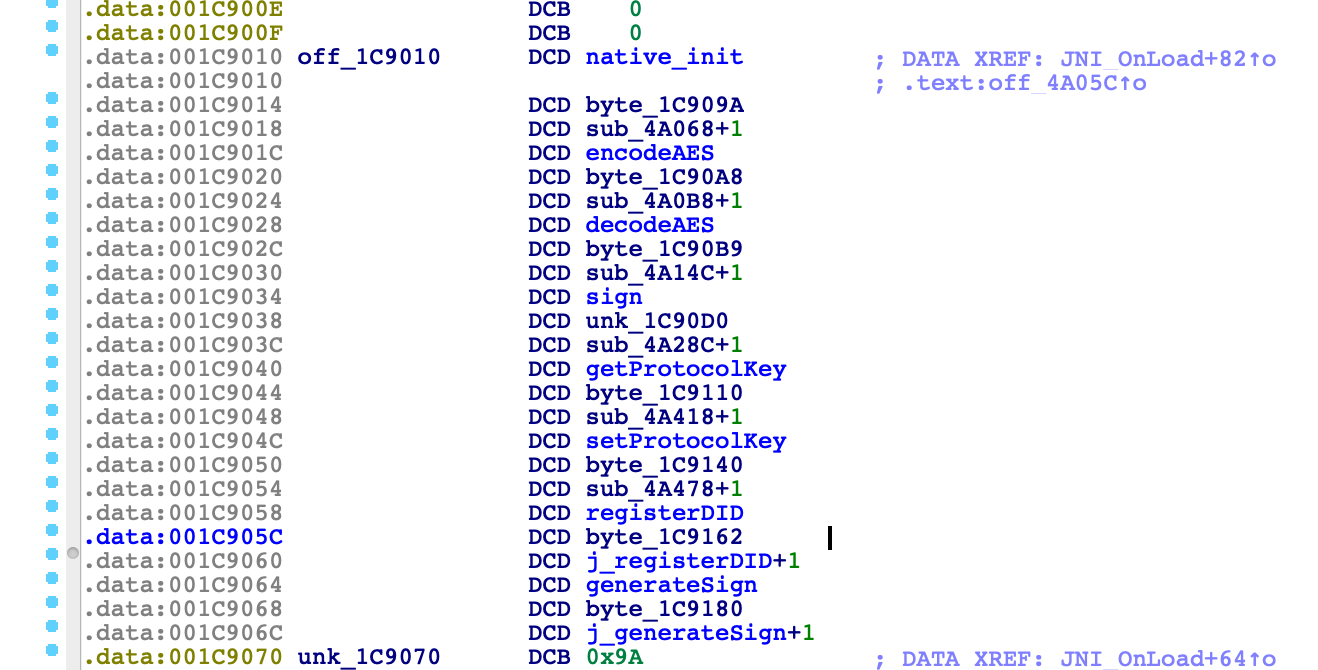

0x4A586 就是我们需要找的so方法。generateSign

so层中:registernactive隐藏了字符串,可以用脚本打印出来,还原之后就是

So Name Java Class Function name Function signature 该函数SO的基址 Function偏移(IDA中可以直接跳转到这个地址)

------------------------------------

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

589

589

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?