背景,使用redis在Java代码中执行lua脚本,提示没权限报错

分析及解决办法:

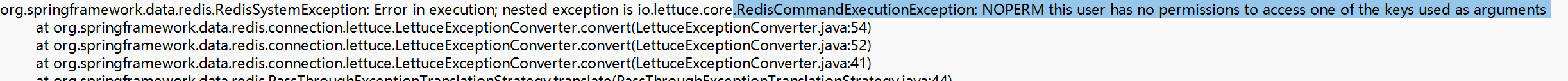

从你给出的错误信息 org.springframework.data.redis.RedisSystemException: Error in execution; nested exception is io.lettuce.core.RedisCommandExecutionException: NOPERM this user has no permissions to access one of the keys used as arguments 可以看出,这是一个 Redis 操作权限不足的错误。下面为你详细分析可能的原因以及对应的解决办法。

从你给出的错误信息 org.springframework.data.redis.RedisSystemException: Error in execution; nested exception is io.lettuce.core.RedisCommandExecutionException: NOPERM this user has no permissions to access one of the keys used as arguments 可以看出,这是一个 Redis 操作权限不足的错误。下面为你详细分析可能的原因以及对应的解决办法。

错误原因分析

这个错误提示表明当前使用的 Redis 用户没有权限访问执行命令时所使用的一个或多个键。通常,Redis 可以通过配置访问控制列表(ACL)或者密码认证来限制对特定键或命令的访问。以下是一些可能导致此错误的原因:

- Redis ACL 限制:Redis 6.0 及以上版本支持 ACL,管理员可以通过配置 ACL 规则来限制用户对不同键和命令的访问权限。如果当前用户的 ACL 规则不允许访问某些键,就会出现此错误。

- 密码认证问题:虽然 Redis 支持密码认证,但如果密码设置不正确或者没有正确配置,可能会导致用户权限不足。

- 用户角色配置错误:在 Redis 中,用户可以被分配不同的角色,每个角色具有不同的权限。如果用户角色配置错误,可能会导致无法访问某些键。

解决办法

1. 检查 Redis ACL 配置

如果你使用的是 Redis 6.0 及以上版本,需要检查当前用户的 ACL 规则。可以通过以下步骤进行操作:

- 查看当前用户的 ACL 规则:使用

ACL LIST命令查看当前用户的 ACL 规则。

ACL LIST

- 修改 ACL 规则:如果发现规则不允许访问某些键,可以使用

ACL SETUSER命令修改用户的 ACL 规则。例如,允许用户访问所有键:

ACL SETUSER your_username +@all ~* on

其中,your_username 是当前使用的 Redis 用户名,+@all 表示允许执行所有命令,~* 表示允许访问所有键,on 表示启用该用户。

2. 检查密码认证配置

确保在 Spring Boot 项目中正确配置了 Redis 密码。在 application.properties 或 application.yml 文件中添加或修改以下配置:

spring.redis.password=your_password

或者在 application.yml 中:

spring:

redis:

password: your_password

其中,your_password 是 Redis 的密码。

3. 检查用户角色配置

如果 Redis 中使用了用户角色,需要确保当前用户被分配了正确的角色。可以通过 ACL SETUSER 命令为用户分配角色。例如,将用户分配到具有所有权限的角色:

ACL SETUSER your_username >your_password allcommands allkeys

其中,your_username 是当前使用的 Redis 用户名,your_password 是用户的密码,allcommands 表示允许执行所有命令,allkeys 表示允许访问所有键。

4. 重新启动 Redis 和应用程序

在修改了 Redis 配置后,需要重新启动 Redis 服务器和 Spring Boot 应用程序,使配置生效。

通过以上步骤,你应该能够解决 Redis 操作权限不足的问题。如果问题仍然存在,建议检查 Redis 服务器的日志文件,获取更多详细的错误信息。

redis中的 ACL是什么,有什么用

Redis中的ACL(Access Control List,访问控制列表)是一种用于管理Redis服务器访问权限的机制。它可以对不同的用户或用户组授予不同的权限,从而实现对Redis数据和命令的细粒度访问控制。以下是其详细介绍:

功能作用

- 限制访问权限:通过ACL可以精确地控制每个用户能够执行的命令和访问的键空间。例如,可以允许某个用户仅能读取特定的键,而禁止其执行写入操作或访问其他无关的键。这样可以有效地防止误操作或恶意访问对数据造成破坏。

- 多用户隔离:在多用户环境中,ACL能够为不同用户分配独立的权限,实现用户之间的隔离。每个用户只能在其被授权的范围内进行操作,无法干扰其他用户的工作或访问其他用户的数据。这有助于提高系统的安全性和稳定性,尤其适用于多个应用程序或用户共享同一个Redis服务器的场景。

- 增强安全性:可以通过ACL创建具有不同权限级别的用户,为敏感操作如删除数据库、修改配置等分配给特定的管理员用户,而普通用户则只能执行一些基本的读/写操作。从而降低了因误操作或恶意攻击导致数据泄露或系统故障的风险。

工作原理

- Redis的ACL通过在服务器端维护一个用户列表和相应的权限信息来工作。每个用户都有一个唯一的用户名和密码(可选),并且与一组权限规则相关联。

- 当客户端连接到Redis服务器并发送命令时,Redis会根据客户端使用的用户名(如果进行了身份验证)来查找对应的权限规则。然后,它会检查该命令是否在用户被授权的范围内。如果命令被允许,则执行该命令;否则,Redis将返回错误信息,提示用户没有足够的权限来执行该操作。

如何配置Redis的访问控制列表(ACL)?

Redis 从 6.0 版本开始引入了访问控制列表(ACL)功能,它能让你对不同用户进行细粒度的权限管理,精确控制用户可以执行的命令以及能够访问的键。下面为你详细介绍配置 Redis ACL 的步骤:

1. 开启 ACL 功能

要使用 ACL 功能,得先在 Redis 配置文件(通常是 redis.conf)里开启 ACL 特性。你可以通过以下操作完成:

- 打开

redis.conf文件。 - 找到并修改或添加如下配置项:

aclfile /path/to/your/acl/file.acl

这里的 /path/to/your/acl/file.acl 是你存储 ACL 规则的文件路径。你可以自行指定一个路径和文件名。

- 如果你想使用内置的默认用户(

default),可以将requirepass配置项注释掉,因为 ACL 功能开启后,requirepass就不再起作用了。

2. 编辑 ACL 文件

创建并编辑上一步指定的 ACL 文件(例如 file.acl),在文件中定义用户及其对应的权限。以下是一些常见的 ACL 规则示例:

2.1 创建新用户

user newuser on >password ~* +@all

user newuser:创建一个名为newuser的新用户。on:启用该用户。>password:为该用户设置密码为password。~*:允许该用户访问所有键。+@all:允许该用户执行所有命令。

2.2 创建只读用户

user readonly on >readonlypassword ~* +@read

user readonly:创建一个名为readonly的新用户。on:启用该用户。>readonlypassword:为该用户设置密码为readonlypassword。~*:允许该用户访问所有键。+@read:只允许该用户执行只读命令。

2.3 创建具有特定命令和键访问权限的用户

user customuser on >custompassword ~mykey:* +GET +SET

user customuser:创建一个名为customuser的新用户。on:启用该用户。>custompassword:为该用户设置密码为custompassword。~mykey:*:允许该用户访问以mykey:开头的键。+GET +SET:允许该用户执行GET和SET命令。

3. 加载 ACL 规则

在 Redis 启动时,会自动加载 aclfile 配置项指定的 ACL 文件。若 Redis 已经在运行,你可以使用以下命令重新加载 ACL 文件:

ACL LOAD

4. 验证 ACL 配置

你可以使用以下命令来验证 ACL 配置是否生效:

4.1 查看所有用户

ACL LIST

该命令会列出所有用户及其对应的 ACL 规则。

4.2 验证用户登录

使用 AUTH 命令验证用户登录:

AUTH newuser password

若登录成功,Redis 会返回 OK;若登录失败,会返回错误信息。

4.3 测试用户权限

登录用户后,尝试执行一些命令,检验用户是否具备相应的权限:

SET mykey "value"

若用户没有执行该命令的权限,Redis 会返回权限不足的错误信息。

5. 动态修改 ACL 规则

在 Redis 运行期间,你还可以使用 ACL SETUSER 命令动态修改用户的 ACL 规则。例如,为 newuser 添加 DEL 命令的执行权限:

ACL SETUSER newuser +DEL

通过以上步骤,你就可以成功配置 Redis 的访问控制列表(ACL),实现对用户权限的细粒度管理。

一般在Java中调用redisTemplate.excute(script,keys,xxx)执行lua脚本的话,还需要授权能取货keys吗

在 Java 中调用 redisTemplate.execute(script, keys, xxx) 执行 Lua 脚本时,是否需要对访问 keys 进行授权,取决于 Redis 的安全配置,特别是是否启用了访问控制列表(ACL)以及相应的权限设置,下面分情况进行分析:

未启用 ACL

如果 Redis 没有启用 ACL 功能(即没有在配置文件中设置 aclfile 相关配置),并且没有设置 requirepass (或设置了但客户端已经通过 AUTH 命令认证),那么默认情况下,只要客户端能够连接到 Redis 服务器,就可以执行 Lua 脚本并访问脚本中涉及的 keys ,无需额外的授权步骤。例如:

import org.springframework.data.redis.core.RedisTemplate;

import org.springframework.data.redis.core.script.DefaultRedisScript;

import org.springframework.data.redis.core.script.RedisScript;

import org.springframework.stereotype.Service;

import java.util.Collections;

import java.util.List;

@Service

public class RedisLuaScriptService {

private final RedisTemplate<String, String> redisTemplate;

public RedisLuaScriptService(RedisTemplate<String, String> redisTemplate) {

this.redisTemplate = redisTemplate;

}

public Object executeLuaScript() {

String script = "return redis.call('get', KEYS[1])";

RedisScript<String> redisScript = new DefaultRedisScript<>(script, String.class);

List<String> keys = Collections.singletonList("testKey");

return redisTemplate.execute(redisScript, keys);

}

}

在上述代码中,如果 Redis 未启用 ACL,客户端连接正常,那么就可以直接执行脚本并获取 keys 对应的值。

启用了 ACL

当 Redis 启用了 ACL 功能时,执行 Lua 脚本并访问 keys 就需要相应的权限。具体的授权要求如下:

- 用户角色和权限配置:需要确保执行脚本的 Redis 用户角色具有执行 Lua 脚本的权限(通过

+SCRIPT权限)以及访问脚本中涉及的keys的权限。例如,要允许用户执行 Lua 脚本并访问所有键,可以在 ACL 文件中添加如下规则:

user myuser on >mypassword ~* +@all +SCRIPT

上述规则创建了一个名为 myuser 的用户,设置密码为 mypassword,允许访问所有键(~*),允许执行所有命令(+@all)以及 Lua 脚本(+SCRIPT)。

- 客户端连接认证:在 Java 代码中使用

redisTemplate连接 Redis 时,需要使用具有相应权限的用户进行认证。可以通过配置RedisConnectionFactory来设置用户名和密码,示例如下:

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

import org.springframework.data.redis.connection.RedisStandaloneConfiguration;

import org.springframework.data.redis.connection.lettuce.LettuceConnectionFactory;

import org.springframework.data.redis.core.RedisTemplate;

import org.springframework.data.redis.serializer.StringRedisSerializer;

@Configuration

public class RedisConfig {

@Bean

public LettuceConnectionFactory redisConnectionFactory() {

RedisStandaloneConfiguration config = new RedisStandaloneConfiguration("localhost", 6379);

config.setUsername("myuser");

config.setPassword("mypassword");

return new LettuceConnectionFactory(config);

}

@Bean

public RedisTemplate<String, String> redisTemplate() {

RedisTemplate<String, String> template = new RedisTemplate<>();

template.setConnectionFactory(redisConnectionFactory());

template.setKeySerializer(new StringRedisSerializer());

template.setValueSerializer(new StringRedisSerializer());

return template;

}

}

在上述配置中,设置了连接 Redis 的用户名和密码,确保使用具有相应权限的用户进行连接。

综上所述,是否需要授权来获取 keys 取决于 Redis 的安全配置。在启用 ACL 的情况下,需要为执行脚本的用户配置合适的权限,并使用该用户进行连接认证。

拓展:如果redis中的key是 ttdd:xxxxx:mykey 这样的,ttdd用户可以访问这个key吗

如果配置了ACL 配置文件中,ttdd用户有权限访问的键为ttdd:* 的键,此时键为ttdd:xxx:aa这个,ttdd用户可以访问这个键吗 ,如果第二个键是ttaa:xx:bb ,能访问这个键吗?

答案:

这取决于你在 Redis 的 ACL 配置文件里为 ttdd 用户所设置的键访问规则。以下针对不同的键分别分析 ttdd 用户是否有访问权限:

键为 ttdd:xxx:aa 的情况

若在 ACL 配置文件中规定 ttdd 用户有权访问以 ttdd: 开头的键(规则类似 user ttdd on >password ~ttdd:* +@all ),那么 ttdd 用户能够访问 ttdd:xxx:aa 这个键。因为 ttdd:xxx:aa 是以 ttdd: 开头的,符合 ttdd 用户被授权访问的键的模式。

键为 ttaa:xx:bb 的情况

由于 ttaa:xx:bb 并非以 ttdd: 开头,不满足 ttdd 用户被授权访问的键的模式(ttdd:*),所以在当前的 ACL 配置下,ttdd 用户没有权限访问 ttaa:xx:bb 这个键。如果 ttdd 用户尝试访问该键,Redis 会返回权限不足的错误信息。

总结来说,在 Redis 的 ACL 机制里,用户对键的访问权限严格依照配置的键模式来判定。只有当键的名称符合用户被授权的键模式时,用户才拥有访问该键的权限。

793

793

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?