BMZ-CTF MISC解题。

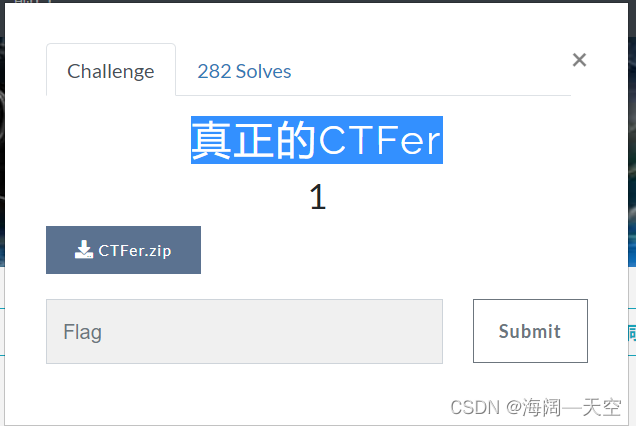

真正的CTFer

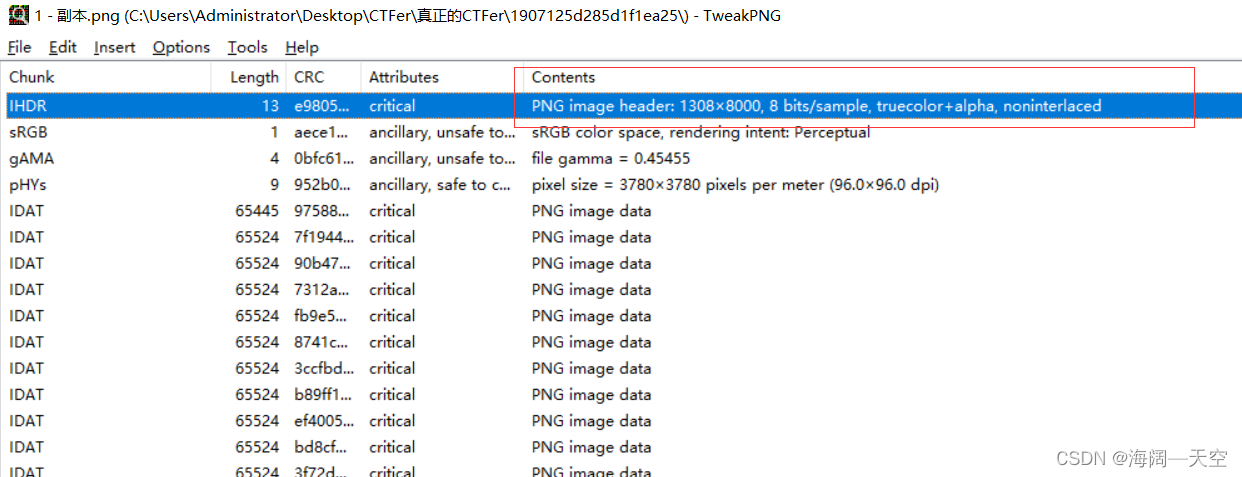

解压得到一张图片,初步判定宽高被改(如果在Linux打不开,Windows可以打开即说明存在宽高被改问题),推荐个Windows下最好用的图片查看器 XnView

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-KB1hPkzh-1654232939376)(DMZCTF.assets/image-20220602021345335.png)]](https://i-blog.csdnimg.cn/blog_migrate/b2a2a20a46eaf6a562e3e00c5bb97699.png)

常规的方案是用winhex or 010editor hex编辑器来修改宽高,其实可以用Tweak Png 打开来修改,更为简洁

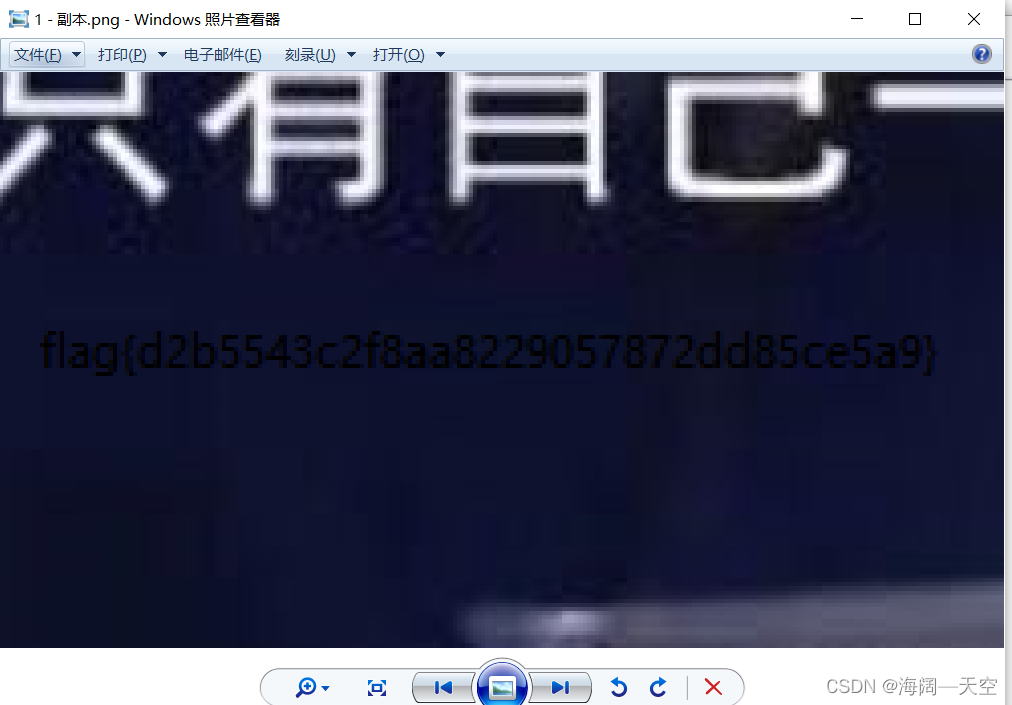

改完后 发现flag(不显眼的位置)

flag{d2b5543c2f8aa8229057872dd85ce5a9}

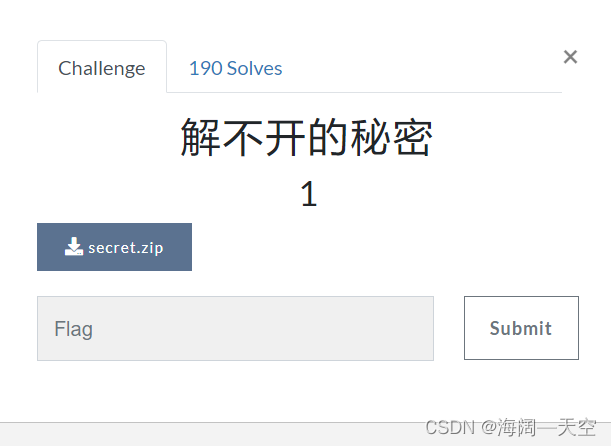

解不开的秘密

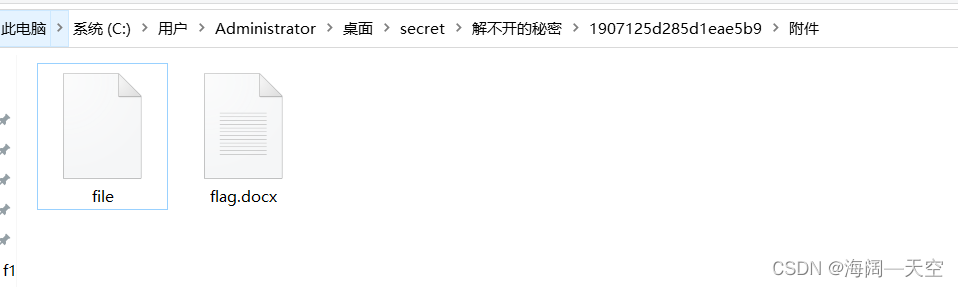

解压附件得到2个文件 一个 file文件 一个docx文件(加密的)

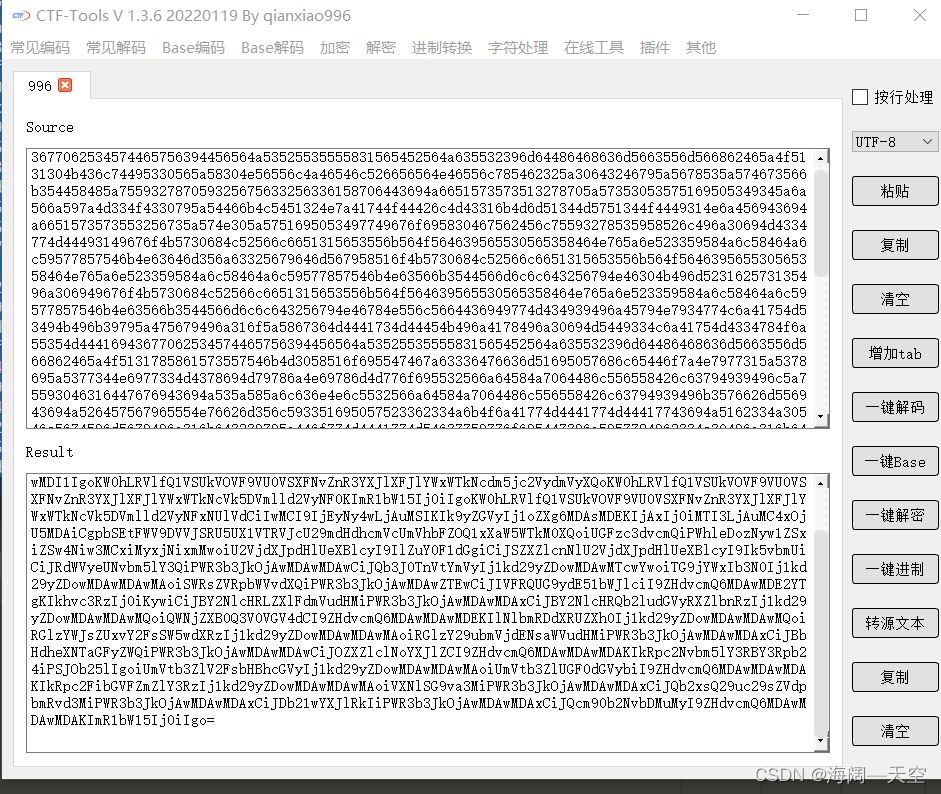

file文件里面是hex(16进制)内容 把它解密

解密后得到base64编码内容,base64再解一次

解密后得到一些内容其中关键的内容为 VNC密码

[HKEY_CURRENT_USER\Software\RealVNC\WinVNC4]

"Password"=hex:37,5e,be,86,70,b3,c6,f3

"SecurityTypes"="VncAuth"

"ReverseSecurityTypes"="None"

"QueryConnect"=dword:00000000

"PortNumber"=dword:0000170c

"LocalHost"=dword:00000000

"IdleTimeout"=dword:00000e10

"HTTPPortNumber"=dword:000016a8

"Hosts"="+,"

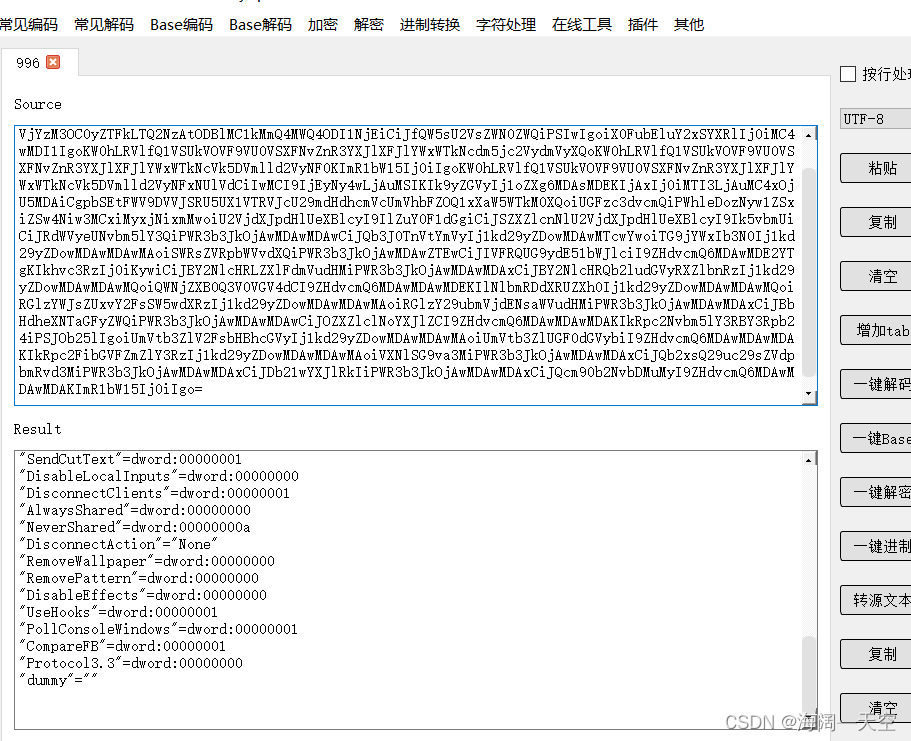

把VNC密码解一下即可,使用vncpwd可以解

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传![(img-gwUgtUGr-1654232939379)(DMZCTF.assets/image-20220602024609793.png)]](https://i-blog.csdnimg.cn/blog_migrate/ead9e46db79bf5a198a8fbc64b1f43ab.png)

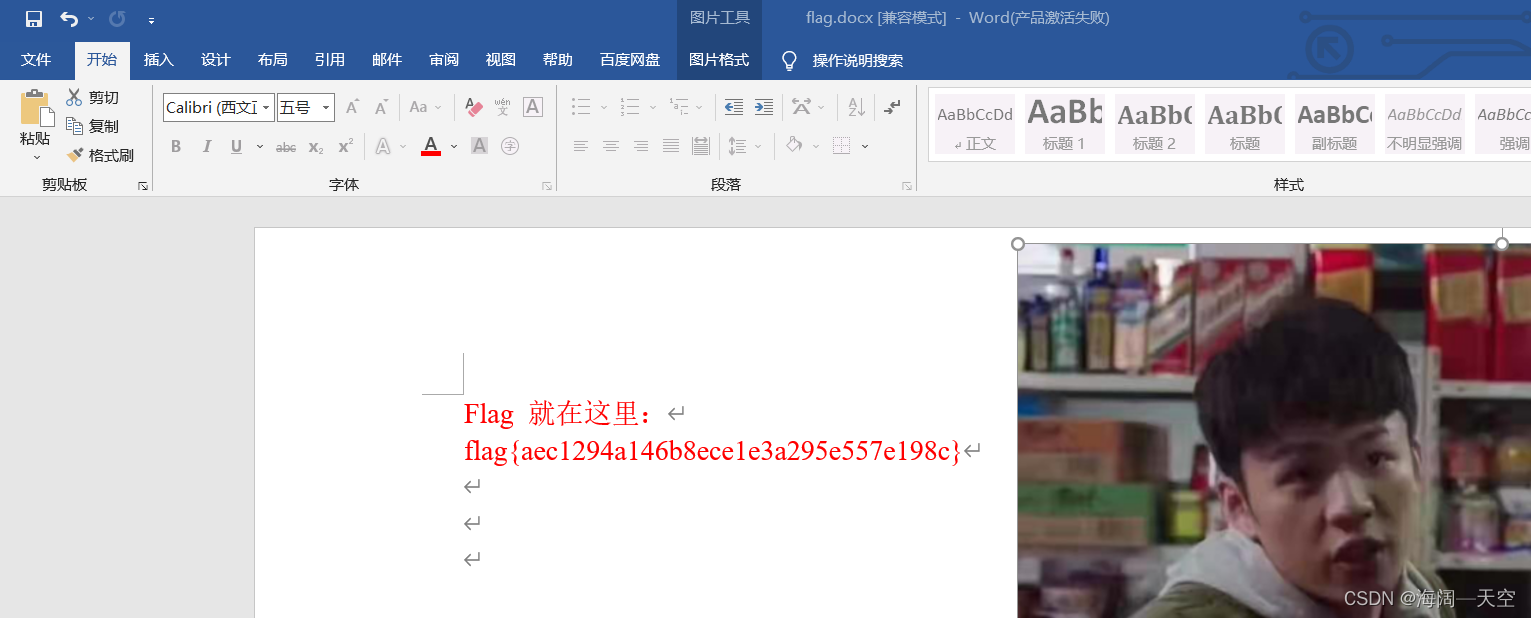

得到解压密码!QAZ2wsx 解压docx文件 图片移动下位置 全选文字 改变下颜色得到flag

flag{aec1294a146b8ece1e3a295e557e198c}

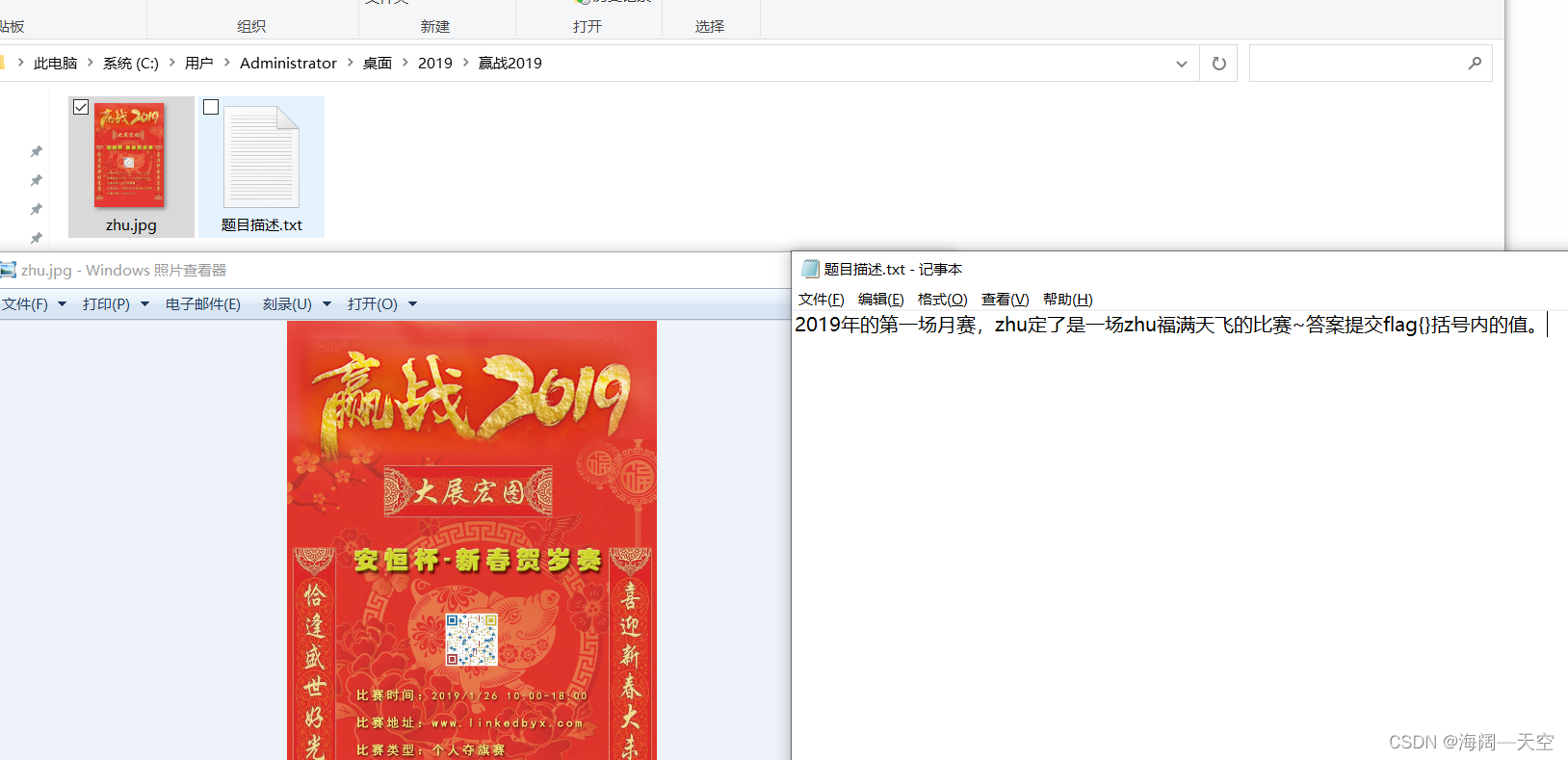

赢战2019

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-VsANqrgO-1654232939383)(DMZCTF.assets/image-20220602025236987.png)]](https://i-blog.csdnimg.cn/blog_migrate/e4d66b371a3799364c71b03611d47fc8.png)

得到附件

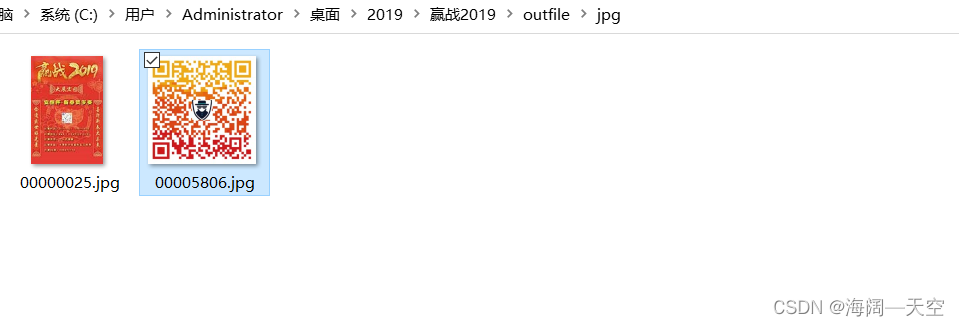

图片注释让关注公众号 但是什么用也没有,图片用foremost脚本自动分离下文件,也可以用binwalk两者都可以

得到一个二维码,但是无法识别

用StegSolve打开 变换通道找到flag

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-hcpc79JV-1654232939385)(DMZCTF.assets/image-20220602025921763.png)]](https://i-blog.csdnimg.cn/blog_migrate/d1de96d5d06da6e0dcd6706718dd1467.png)

flag{You_ARE_SOsmart}

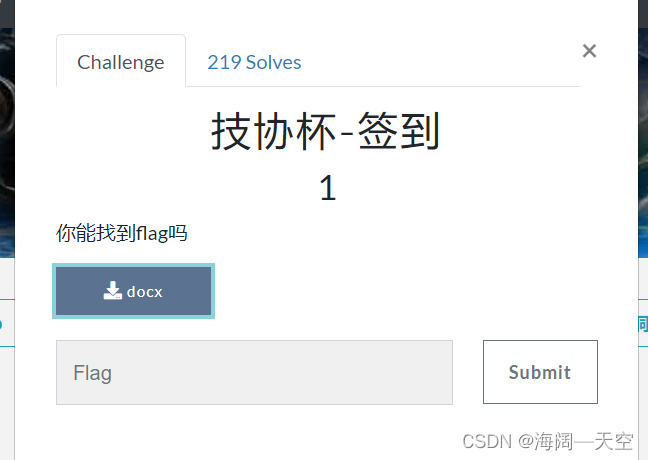

技协杯-签到

得到一个名为docx的文件 应该是忘加扩展名了,直接用7z打开,翻找到flag

flag{873f6218-dc48-11ea-a3b9-dca90498a2db}

SDNISC2020_简单数据包

附件是一个流量包文件

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-sOPql336-1654232939386)(DMZCTF.assets/image-20220602031117837.png)]](https://i-blog.csdnimg.cn/blog_migrate/c2dbdaf7aa2e98bac82418b1ca4a51c2.png)

打开报错,这种情况一般是破坏了文件头可以找一些在线修复来进行修复,然后进行分析,也可以尝试分离文件,有可能会直接找到flag

这里分离文件得到压缩包 解压后发现key.txt 然后base64解密得到flag

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-wg1gDqAF-1654232939387)(DMZCTF.assets/image-20220602031953919.png)]](https://i-blog.csdnimg.cn/blog_migrate/cc2dd0d04386aa1627670c0d5f5ea045.png)

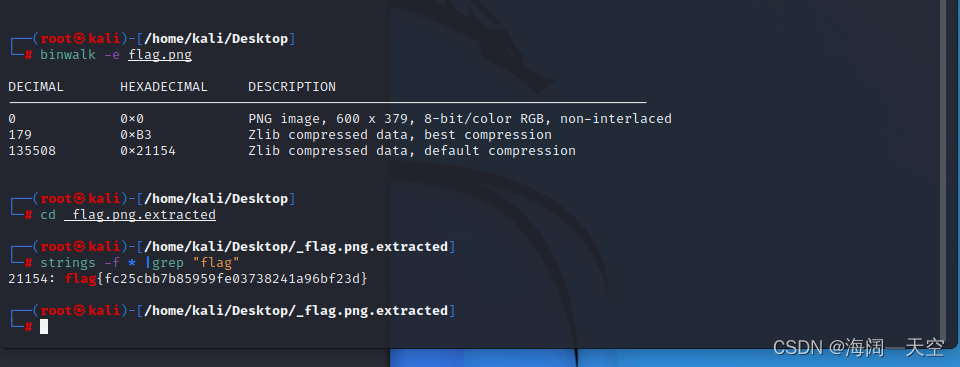

SDNISC2020_过去和现在

解压附件

宽高正常 属性无内容 ,用binwalk来检测分离下

binwalk -e flag.png

然后strings *检索下flag

得到flag:

flag{fc25cbb7b85959fe03738241a96bf23d}

这篇博客介绍了CTF竞赛中常见的解题技巧,包括图片属性修改后的修复、文件解密与编码转换、VNC密码解密以及流量包分析。通过使用各种工具如XnView、TweakPng、StegSolve和binwalk,作者揭示了隐藏在图像、文档和网络流量中的秘密信息,最终获取flag。

这篇博客介绍了CTF竞赛中常见的解题技巧,包括图片属性修改后的修复、文件解密与编码转换、VNC密码解密以及流量包分析。通过使用各种工具如XnView、TweakPng、StegSolve和binwalk,作者揭示了隐藏在图像、文档和网络流量中的秘密信息,最终获取flag。

274

274

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?