阿里云告警

系统环境

阿里云ECS Linux(命令行版)

服务器软件系统架构:nginx->jar

入侵过程

对外只开放的web端口(80和443),其它端口只限内网访问,但还是被黑了,经过排查是黑客利用了某Java开源框架漏洞,控制了正在运行的Jar,然后注入了wget命令下载frp等内网穿透工具,最终TCP连接到黑客服务器获取控制权

提示

且勿随意下载安全扫描软件,小心二次中招

光使用一种方法或者安全软件,很难彻底查杀后门,保护服务器

解决方法

1.打开阿里云安全中心,根据阿里云安全中心提示,手动找到木马文件,进行手动删除

- 检查nginx配置文件是否有修改

- 输入cat /etc/resolv.conf 查看DNS是否有被修改

- cd ~/.ssh查看authorized_keys的内容是否有被改动过

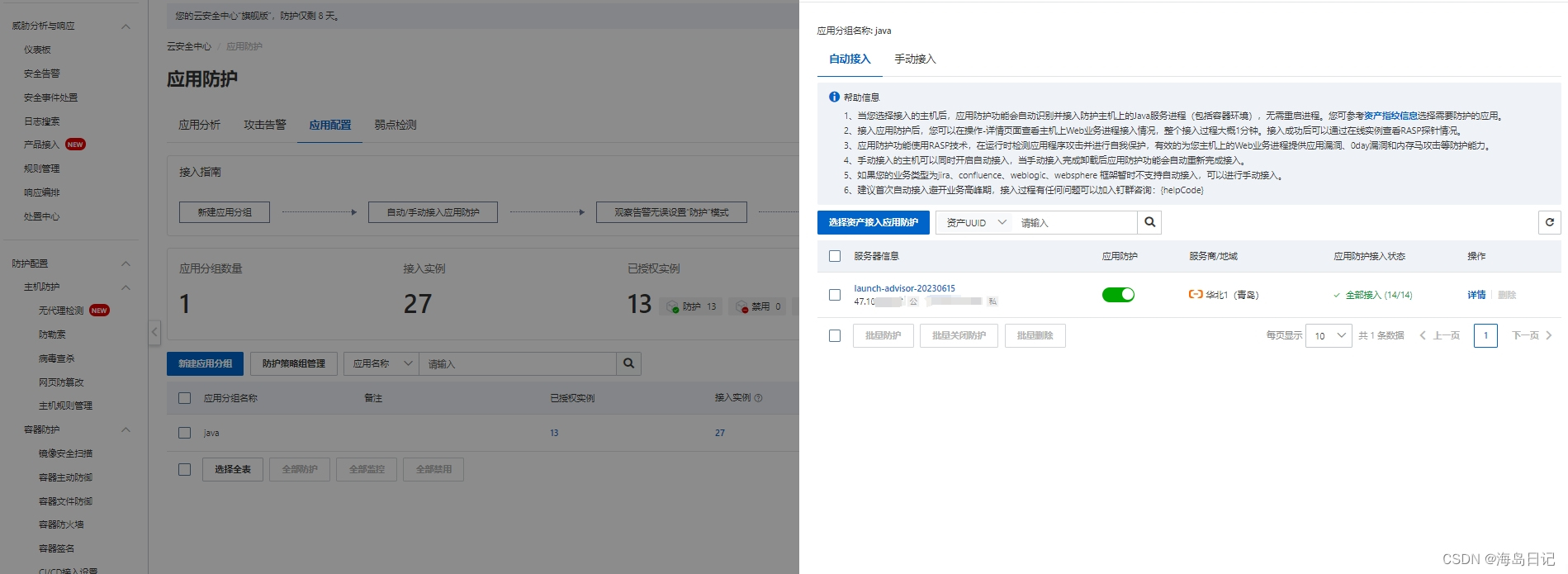

2.注入RASP探针,保护所有正在运行的Java应用

3.阿里云云安全中心进行病毒查杀

4.所有web端口接入阿里云-WEB应用防火墙(按量付费即可,实际消耗一天3

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

818

818

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?