一、什么是AAA认证

Authentication(认证:你是谁)-------->Authorization(授权:你能做什么)--------->Accounting(审计:你做了什么)

1、Authentication认证的方式包括:

我知道:用户所知道的信息(如:密码、个人识别号PIN等)

我拥有:用户所拥有的信息(如:令牌卡、智能卡或银行卡)

我具有:用户所具有的生物特征(如:指纹、声音、视网膜、DNA等)

2、Authorization授权包括:

用户能访问的资源

用户能使用的命令

用户角色包括:访客、员工、管理员。

业务系统包括:公共资源、普通业务系统、敏感业务系统。

3、Accounting审计包括:

用户使用的时间

用户花了多少钱

用户做了哪些操作

AAA技术

1、本地认证:

将用户信息(包括本地用户的用户名】密码和各种属性)配置在网络接入服务器。本地认证的优点是速度快,可以为运营降低成本;缺点是存储信息量受到设备硬件条件限制。

2、远端认证:

Radius、LDAP、AD

将用户信息(包括本地用户的用户名、密码和各种属性)配置在认证服务器上。AAA支持通过Radius(Remote Authentication Dial In User Service)协议或LDAP协议进行远端认证。

Radius–基于UDP协议

1645—认证和授权

1646—计费

1812—认证和授权

1813—计费

1、Radius服务器通过建立一个唯一的用户数据库,存储用户名、密码来对用户进行验证。

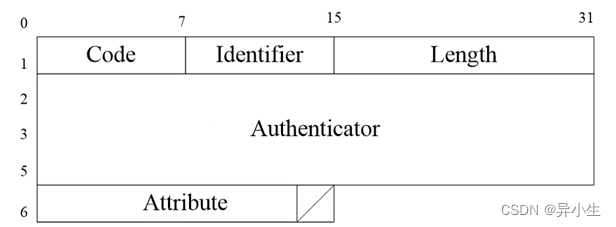

2、Radius的消息结构如图所示:

3、Radius应用场景

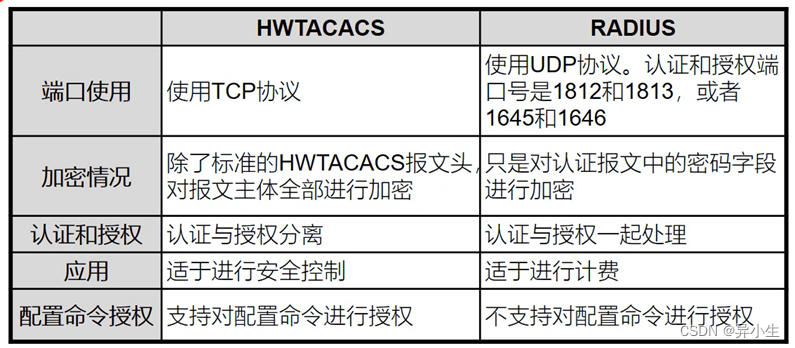

HWTACACS协议概述

HWTACACS是在TACACS协议的基础上进行了功能增强的安全协议。该协议与Radius协议的功能类似,采用客户端/服务器模式实现NAS与TACSCS+服务器之间的通信。

HWTACACS的典型应用是对需要登陆到设备上进行操作的终端用户进行认证、授权、计费。设备作为HWTACACS的客户端,将用户名和密码发个HWTACACS服务器进行验证。用户验证通过并得到授权之后登陆到设备上进行操作。

HWTACACS协议应用场景

HWTACACS和Radius的比较

用户管理分类

1、上网用户管理:

内部网络中访问网络资源的主体,如企业总部的内部员工。上网用户可以直接通过NGFW访问网络资源。

2、接入用户管理

外部网络中访问网络资源的主体,如企业的分支机构员工和出差员工。接入用户需要先通过SSL VPN、L2TP VPN、IPSec VPN或PPPoE方式接入到NGFW,然后才能访问企业总部的网络资源。

3、管理员用户

“管理员用户”指通过Telnet、SSH、Web、FTP等协议或通过Console接口访问设备并对设备进行配置或操作的用户。

组织结构管理

系统默认有一个缺省认证域;

每个用户组可以包括多个用户和用户组;

每个用户组只属于一个父用户组;

每个用户至少属于一个用户组,也可以属于多个用户组;

用户组织结构中涉及如下三个概念:

认证域:用户组织结构的容器

用户组/用户:用户按照树形结构组织,用户隶属于组(部门)。管理员可以根据企业的组织结构来创建部门和用户。

安全组:横向组织结构的跨部门群组。当需要基于部门以外的维度对用户进行管理可以创建跨部门的安全组。

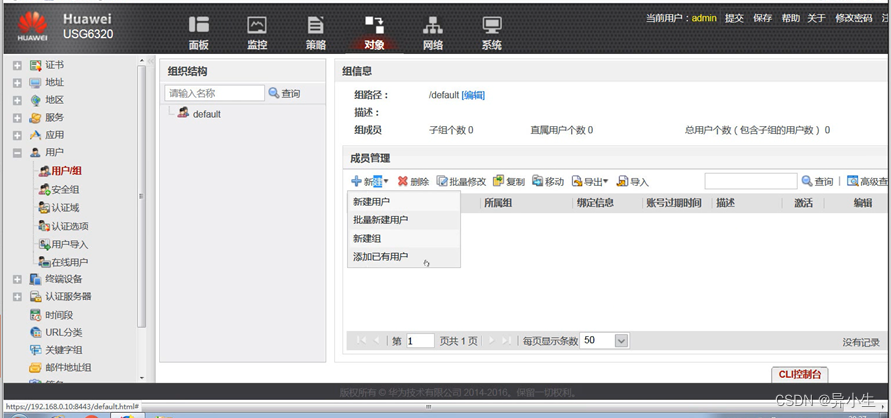

新建用户组

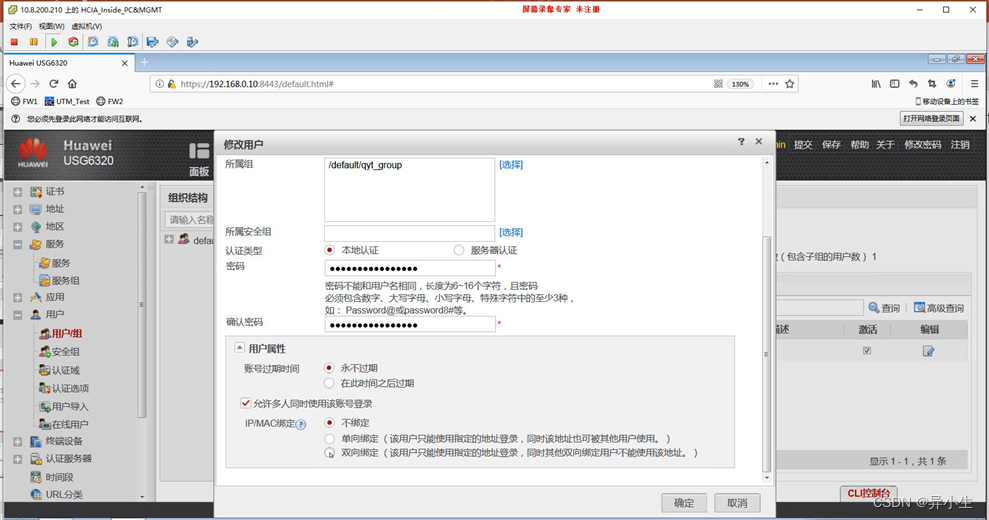

新建用户并加入新建的用户组

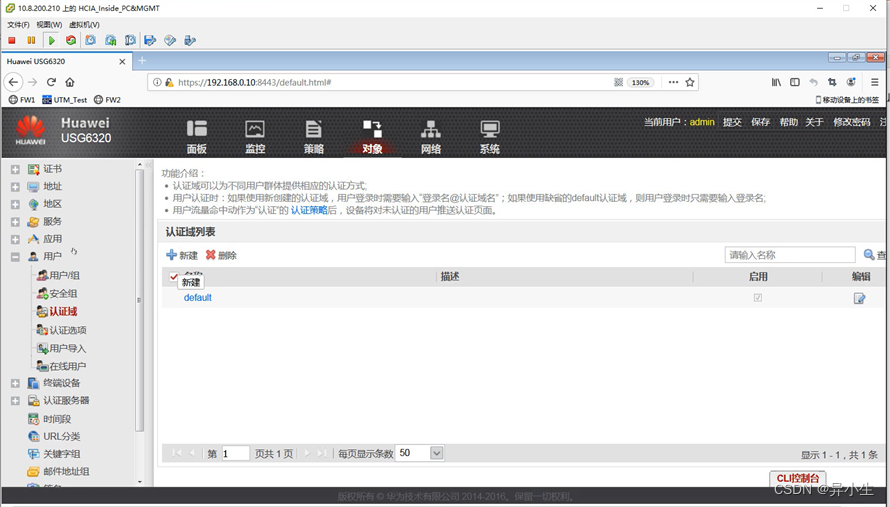

新建认证域

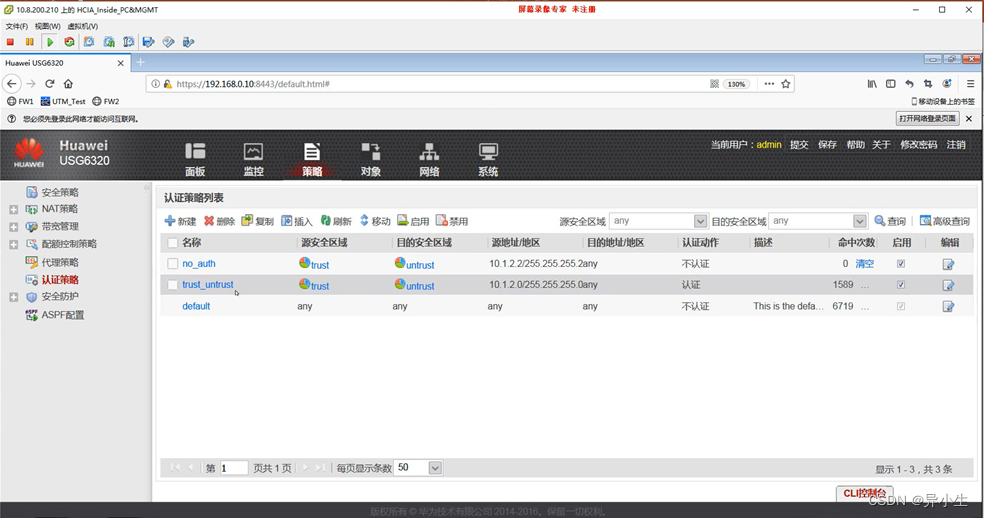

认证策略:

·认证策略用于决定防火墙需要对哪些数据流进行认证,匹配认证策略的数据流必须经过防火墙的身份认证才能通过。缺省情况下,防火墙不对经过自身的数据流进行认证,需要通过认证策略选出需要进行认证的数据流。如果经过防火墙的流量匹配了认证策略将触发如下动作:

[FW1]display auth-policy all #查看认证策略

20:25:40 2022/07/25

Total:1

RULE ID NAME STATE ACTION

--------------------------------------------------------

0 default enable no-auth

--------------------------------------------------------

认证策略组成信息

认证策略是多个认证策略的规则的集合,认证策略决定是否对一条流量进行认证。认证策略规则由条件和动作组成,条件指的是FW匹配白问的依据,包括:

源/目的安全区域

源地址/地区

目的地址/地区

动作指的是FW对匹配到的数据流采取的处理方式,包括:

Portal认证

短信认证

免认证

不认证

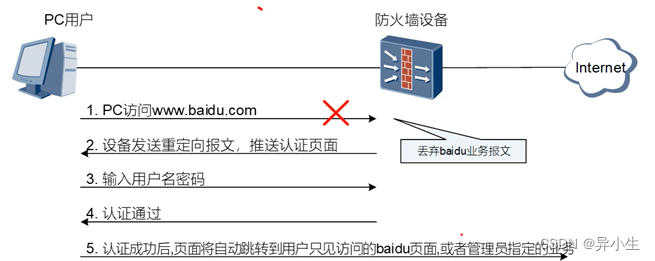

认证流程

会话认证

如果实际网络环境中访问者只使用单一HTTP业务访问网络资源,建议使用会话认证方式来触发防火墙上的认证。

会话认证是指访问者不主动进行身份认证,先进行HTTP业务访问,在访问过程中自动触发认证。认证通过后,再进行业务访问。

)

)

认证实验

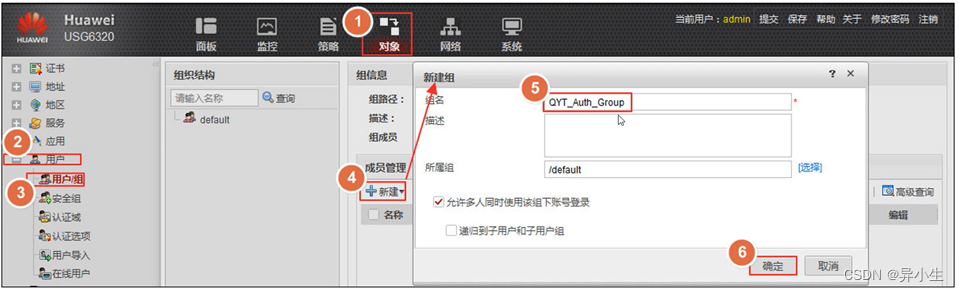

1、新建用户组

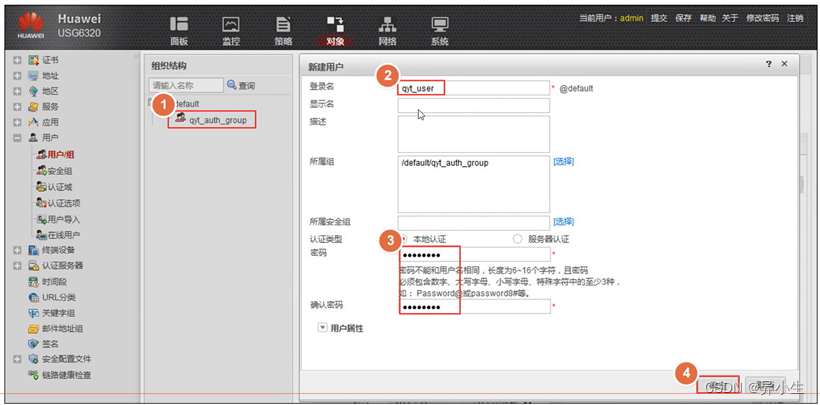

2、在用户组下新建用户

3、配置【认证策略】,认证通过后跳转到最近使用的Web页面(重定向的端口为8887)

4、创建认证策略,针对【10.1.2.0/24】,进行【本地认证】。

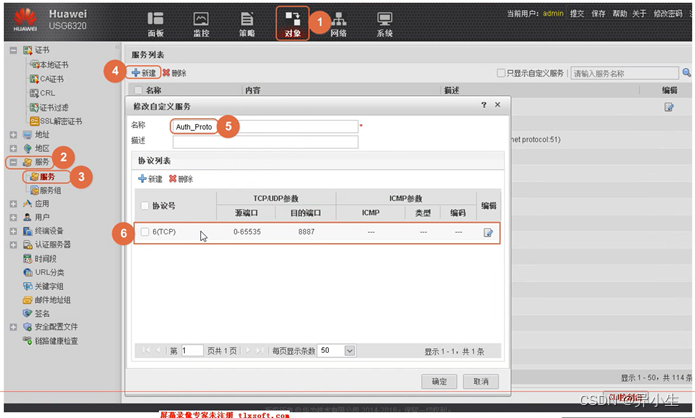

5、自定义服务,创建目的端口为8887的TCP协议。

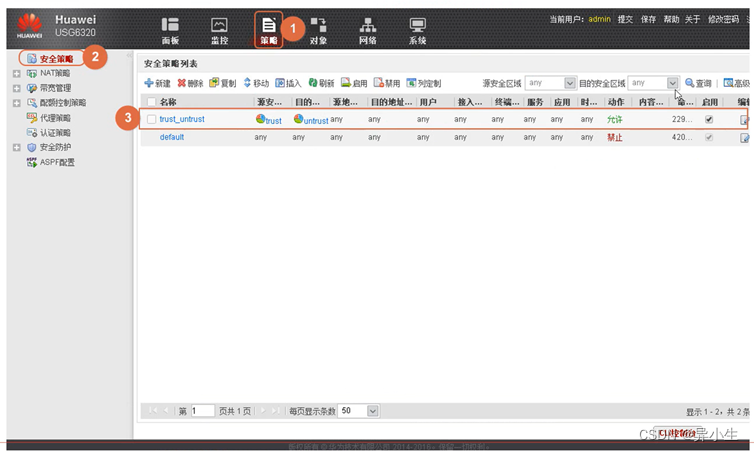

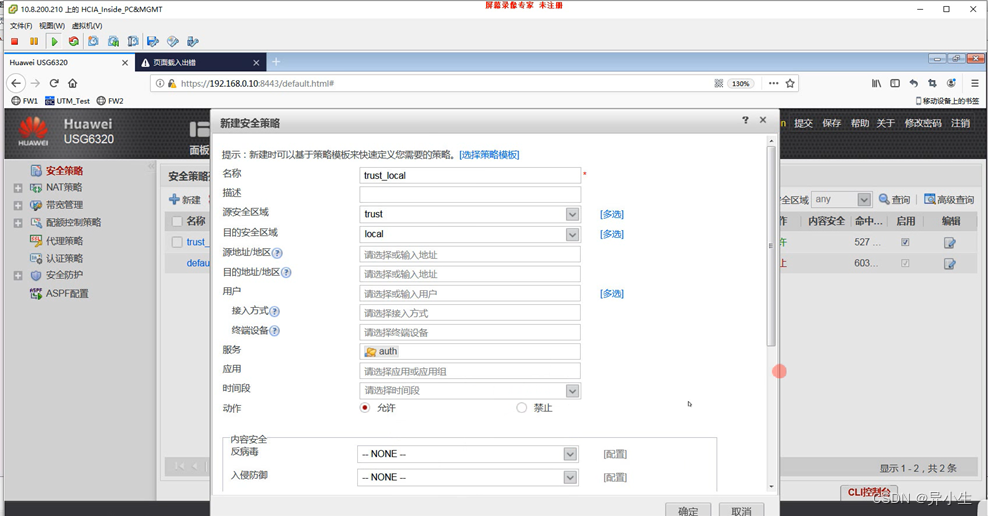

6、新建安全策略,允许trust和local区域的认证流量

7、在inside_PC访问www.baidu.com,FW会进行重定向,输入用户名和密码,网页自动跳转到认证前输入的链接。

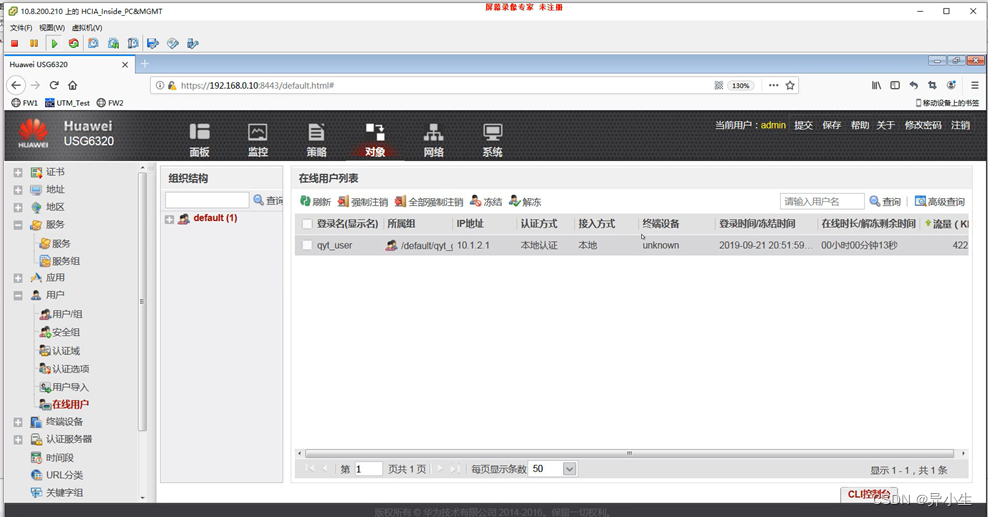

8、检查状态

CLI配置思路:

会话认证:使用HTTP或者HTTPs业务触发防火墙重定向

第一步:基本配置(IP ZONE 路由)

第二步:配置重定向

默认HTTPS,端口为8887

默认认证通过以后不跳转,可以设置跳转

第三步:配置认证策略

auth-policy

rule name trust_untrust

source-zone trust

destination-zone untrust

spurce-address 10.1.2.0 mask 255.255.255.0

action auth

第四步:放行安全策略

ip service-set Auth_proto type object

service 0 protocol tcp source-port 0 to 65535 destination-port 8887

security-policy

rule name trust_untrust #放行业务流量

source-zone trust

destination-zone untrust

source-address 10.1.2.0 mask 255.255.255.0

action permit

rule name trust_local #放行重定向界面

source-zone trust

destination-zone local

service auth

action permit

第五步:测试检查

图形化可以看到在线用户列表

[FW1]display auth-policy all #查看认证策略

20:25:40 2022/07/25

Total:1

RULE ID NAME STATE ACTION HITTED

------------------------------------------------------------------

0 default enable no-auth 6637

1 trust_untrust enable auth 523

-------------------------------------------------------------------

免认证

对于企业的高级管理者,他们希望可以简化操作过程,不输入用户名和密码就可以完成认证并访问网络资源,同时对安全要求又更加严格。此种情况下,这类访问者可以使用免认证的方式来触发防火墙上的认证。

·免认证是指防火墙通过识别IP/MAC和用户的双向绑定关系,确定访问者的身份。进行免认证的访问者只能使用特定的IP/MAC地址来访问网络资源。

免认证----不做认证,只做双向绑定

配置

auth-policy

rule name no_auth

source-zone trust

destination-zone untrust

source-address 10.1.2.2 mask 255.255.255.255

action no-auth

1997

1997

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?