基于:docker+vulhub

文件恶意上传:Tomcat-CVE-2017-12615

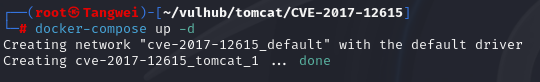

1、首先我们利用docker拉起环境

docker-compose up -d

2、查看一下运行的端口

docker-compose ps

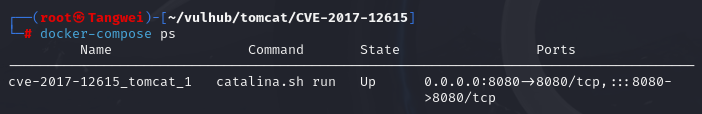

3、利用命令ifconfig查看你的本机ip

ifconfig

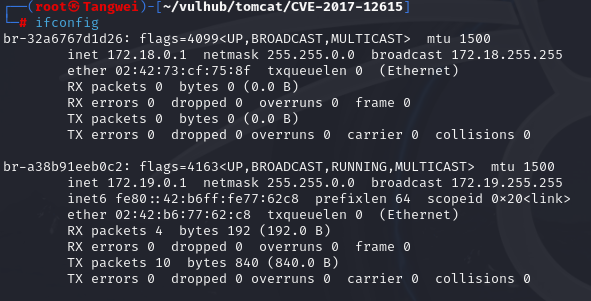

4、选择好ip地址配上端口我们进入网站

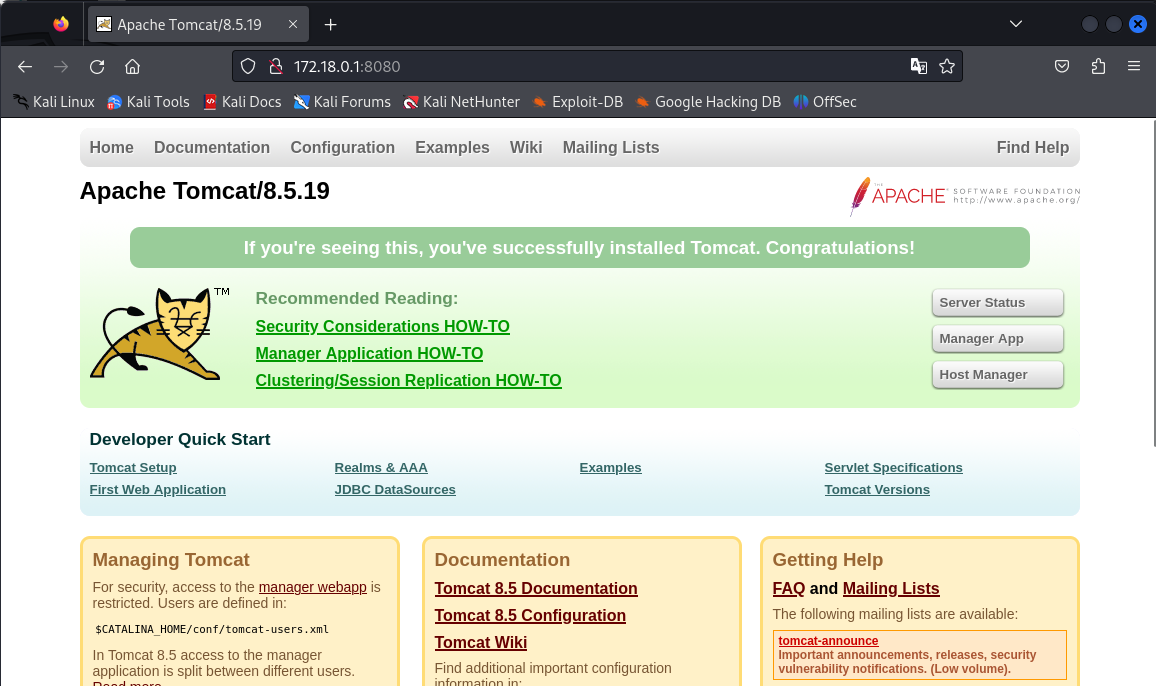

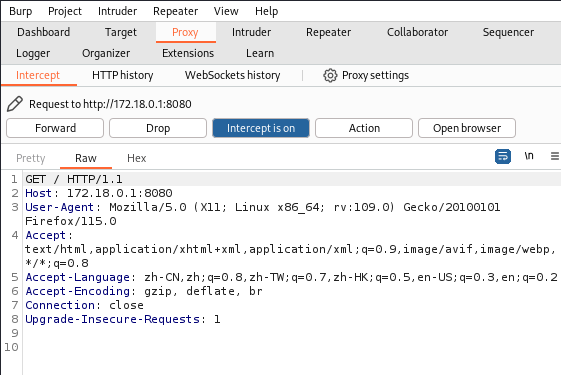

5、遇事不决,请先抓包(这里我已开启代理,不会代理请上CSDN)

6、重放一下,此处我们测试一下PUT方法有没有被禁用

7、这里我们发现网站404不给访问,判断应该是禁传jsp文件,

but神来之笔在jsp后加一个/,便可绕过文件检测,直接上传文件!、

8、查看文件是否上传

成功上传!

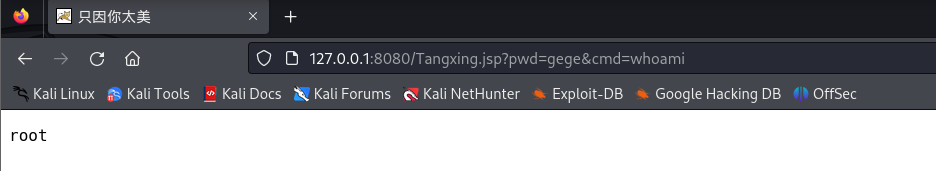

9、利用PUT可上传文件,上传恶意代码

10、访问即可执行命令

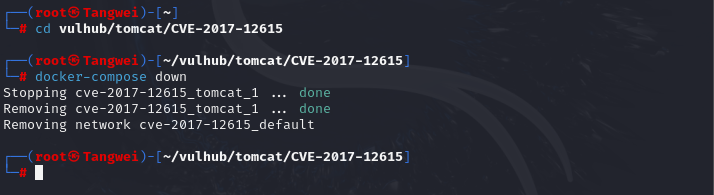

最后一步关闭靶机

本文详细描述了如何利用Docker搭建环境,结合Vulhub中的Tomcat漏洞CVE-2017-12615进行文件恶意上传,通过PUT方法绕过检测并成功上传恶意代码,最终实现命令执行的过程。

本文详细描述了如何利用Docker搭建环境,结合Vulhub中的Tomcat漏洞CVE-2017-12615进行文件恶意上传,通过PUT方法绕过检测并成功上传恶意代码,最终实现命令执行的过程。

564

564

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?