File Upload

File Upload,即文件上传漏洞,通常是由于对上传文件的类型、内容没有进行严格的过滤、检查,使得攻击者可以通过上传木马获取服务器的webshell权限。

因此文件上传漏洞带来的危害常常是毁灭性的,Apache、Tomcat、Nginx等都曝出过文件上传漏洞。

文件上传漏洞的利用是有限制条件:

- 能够成功上传木马文件

- 上传文件必须能够被执行

- 上传文件的路径必须可知

目录

low级别源码分析

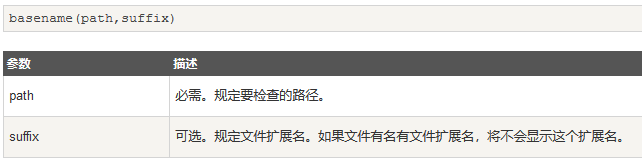

basename() 函数:返回路径中的文件名部分。

服务器对上传文件的类型、内容没有做任何的检查、过滤,存在明显的文件上传漏洞,生成上传路径后,服务器会检查是否上传成功并返回相应提示信息。

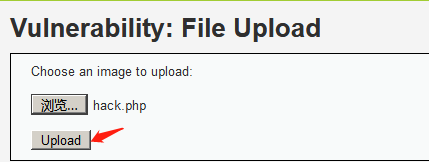

漏洞利用

该漏洞完全满足其限制条件

上传一句话木马

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

282

282

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?