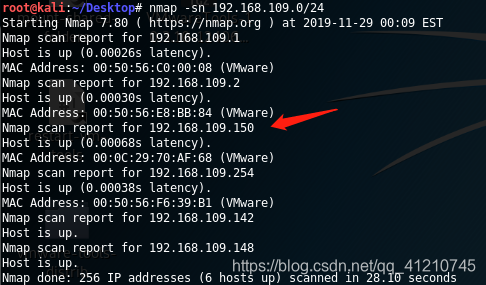

靶机(centos6.6):192.168.109.150 攻击机(kali-linux 2019.3):192.168.109.148

漏洞环境配置部署见:https://blog.csdn.net/qq_41210745/article/details/103305262

1.nmap存活主机扫描

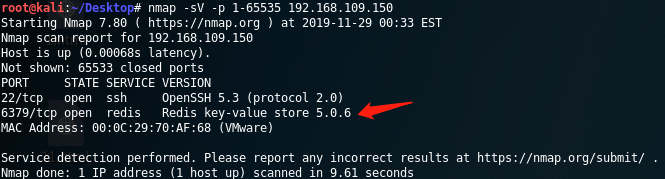

2.发现疑似目标主机,扫描端口服务:找到目标端口6379

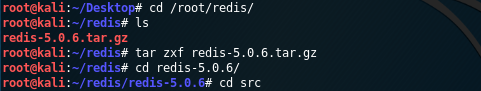

3.kali安装redis、并启动redis客户端连接目标主机

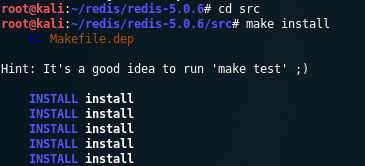

解压

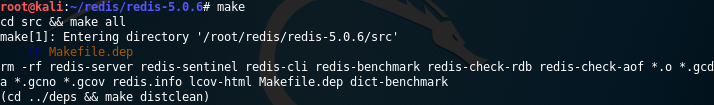

编译

安装

启动redis客户端,无密码连接目标主机

![]()

4.redis一些基本操作

查看服务器、客户端、CPU、内存等信息

本文详述了Redis未授权访问漏洞的利用方法,包括写webshell、crontab反弹shell、ssh密钥登录,并提供了针对这些攻击的防护措施,如修改配置文件限制访问、设置访问密码和更改默认端口。

本文详述了Redis未授权访问漏洞的利用方法,包括写webshell、crontab反弹shell、ssh密钥登录,并提供了针对这些攻击的防护措施,如修改配置文件限制访问、设置访问密码和更改默认端口。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2923

2923

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?