基本上按部就班,

1.提取固件

使用./source/extractor/extractor.py脚本提取,

-b 是指定brand of the image

-nk和-np是为了提高速度禁用了一些

接上提取固件包的名字,就提取完成了

获取体系结构

./script/getArch.py 可以获取到体系结构

之前一直卡在这里不知道firmadyne用户密码,后来发现是postgresql数据库直接登陆后强行修改密码入库

./script/tar2db.py 入库-

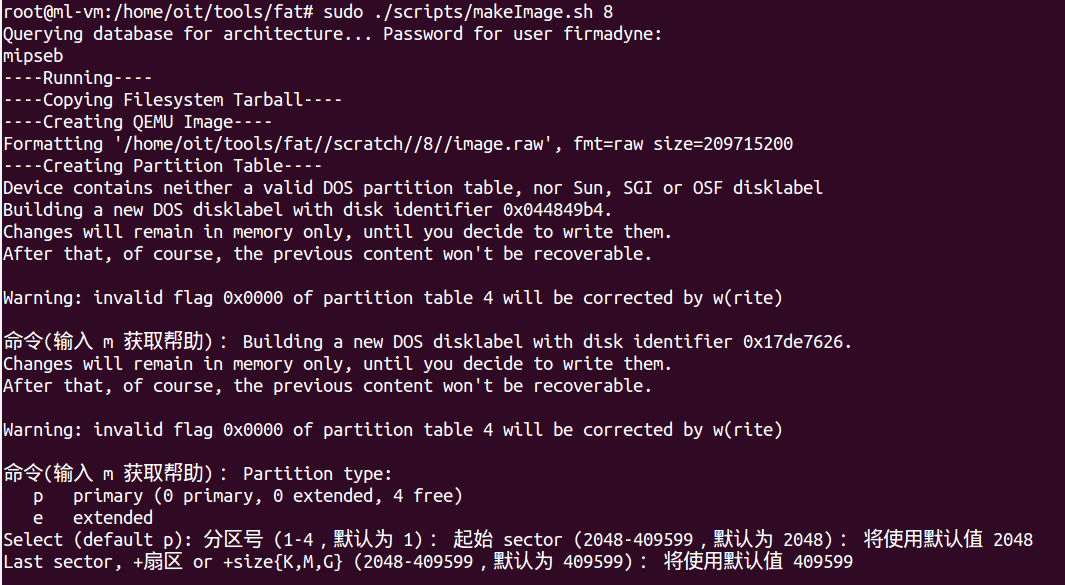

制作qemu镜像

./scripts/makeImage 8

-

模拟网络配置

./scripts/inferNetwork.sh 8

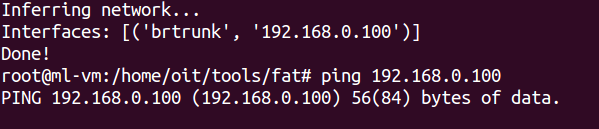

得到一个ip地址,但是此时不可达

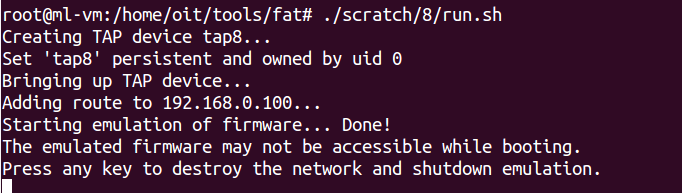

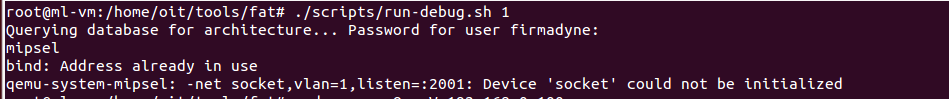

6 运行模拟

./scratch/8/run.sh

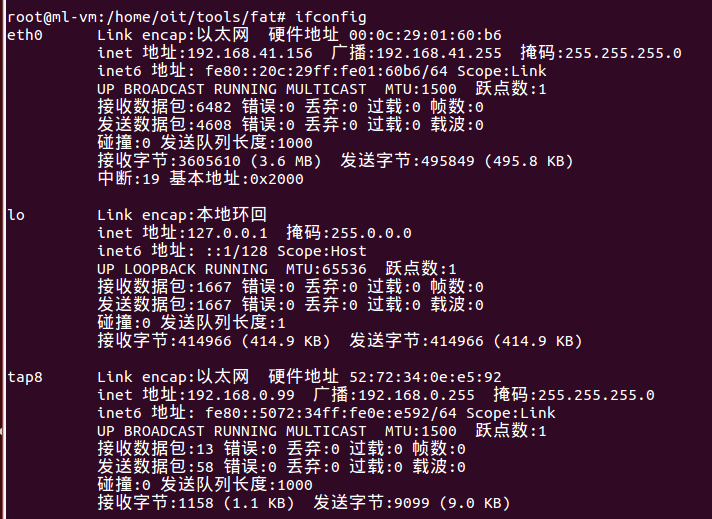

然后此时就会多了一块网卡

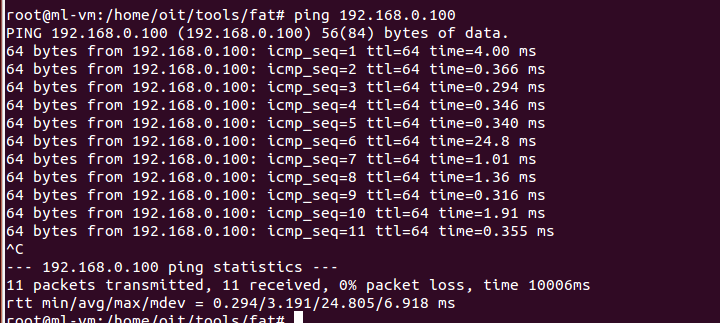

能ping通了

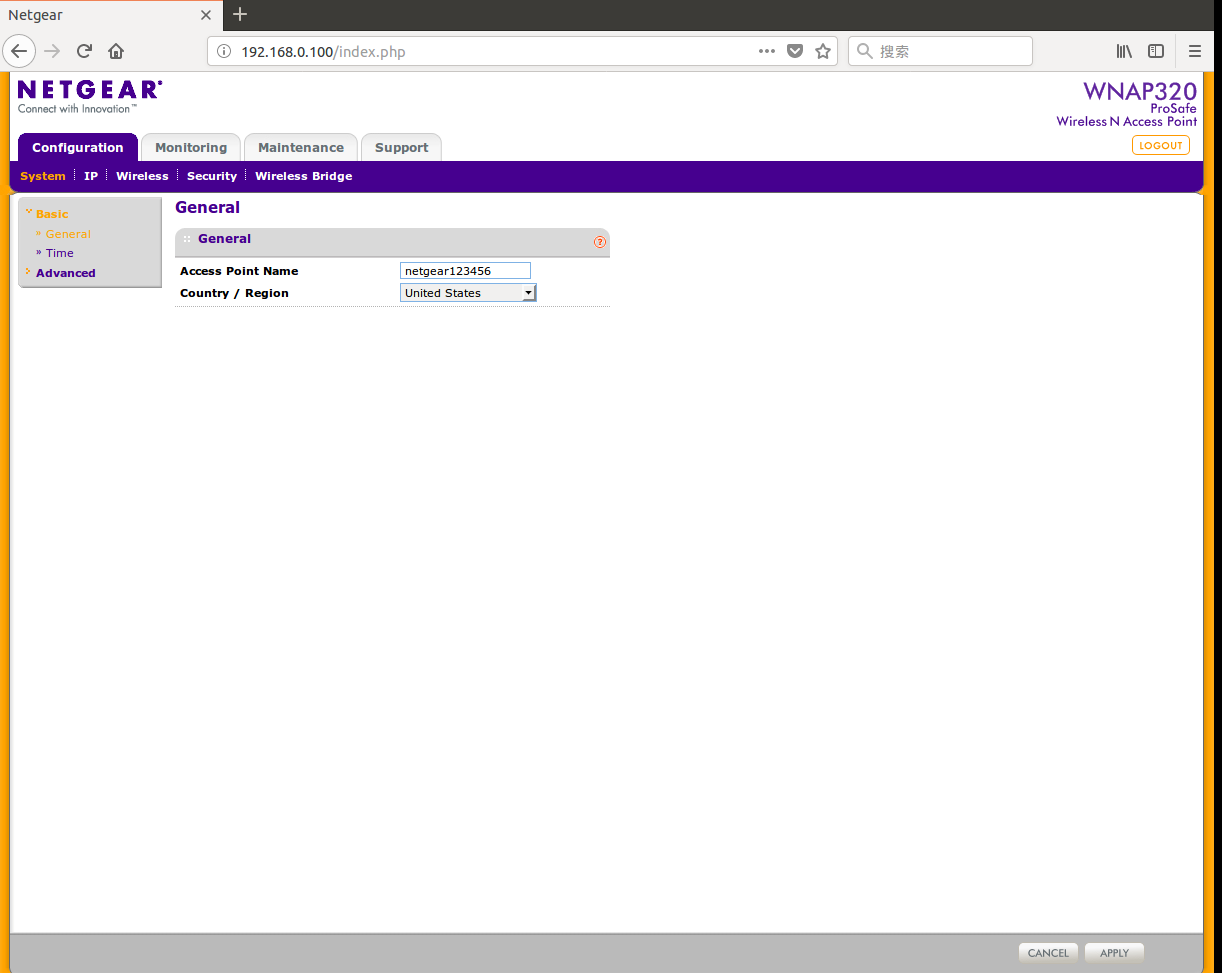

此时也可以登陆到后台进行管理了

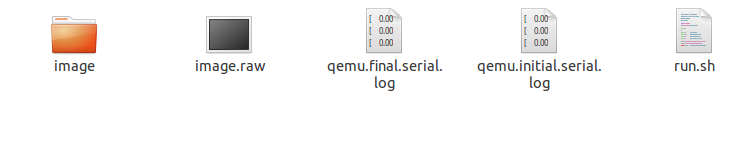

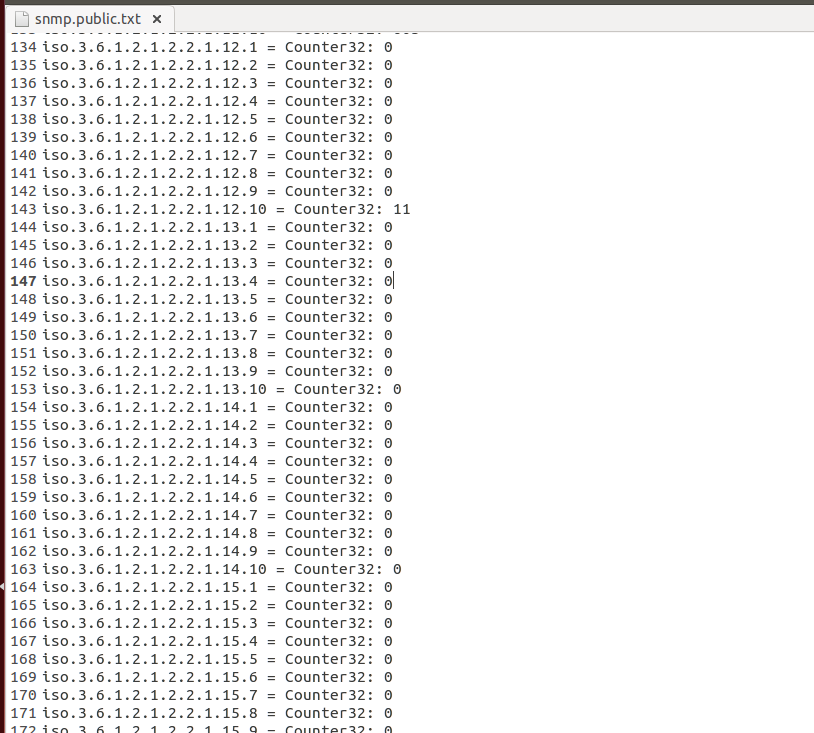

这时候看到了一些log文件

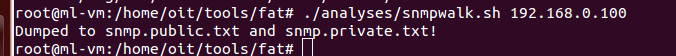

运行这个脚本之后得到

但是并不太懂文件中内容的含义

尝试进入固件控制台

没有成功

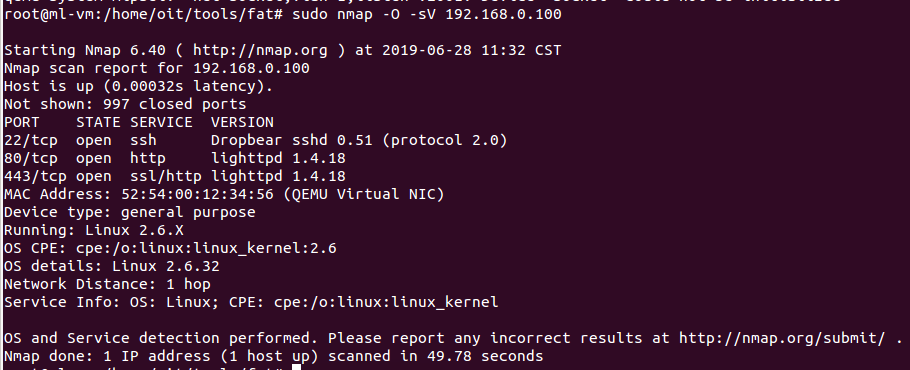

nmap扫描一下

可以看到开启的服务

196

196

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?