rop之libc3

题目链接:https://ctf-wiki.github.io/ctf-wiki/pwn/linux/stackoverflow/basic-rop/#3

参考链接:https://www.jianshu.com/p/5525dde00053

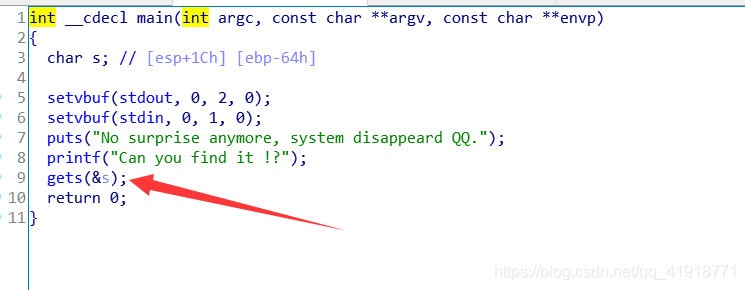

好了回归正题,首先拿到这个题目,ida打开按f5查看伪代码,看到了高危函数gets,明显存在缓冲区溢出漏洞。

1. 找返回地址

使用cyclic命令生成200个有顺序的垃圾字符,可以看到返回地址被覆盖成了0x62616164。

本文介绍了新手如何进行ret2libc攻击,通过一步步解析找返回地址、获取system和/bin/sh地址的过程,讲解了利用got表泄露函数地址以及确定libc基地址的思路,最终完成exp脚本的编写。

本文介绍了新手如何进行ret2libc攻击,通过一步步解析找返回地址、获取system和/bin/sh地址的过程,讲解了利用got表泄露函数地址以及确定libc基地址的思路,最终完成exp脚本的编写。

订阅专栏 解锁全文

订阅专栏 解锁全文

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?