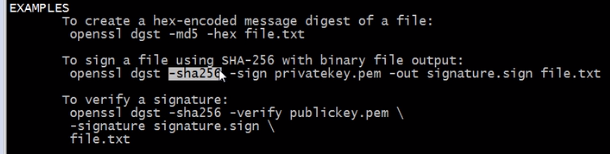

dgst 支持的哈希算法

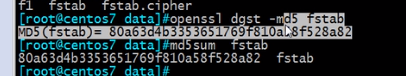

算出来的MD5,是一样的,只是格式有点变化

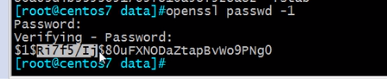

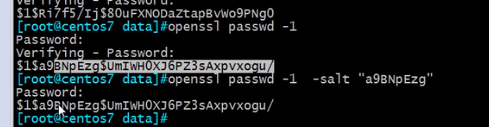

openssl也可以生成加密的口令

-l表示的生产的md5加密口令,默认添加盐

$1代表md5加密口令,中间的是salt盐

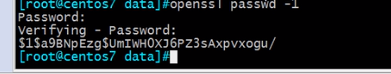

盐不一样导致生成的口令也不一样

也可以复制盐,盐一样那就是生成 的密码也一样

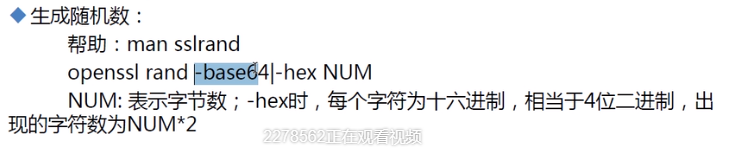

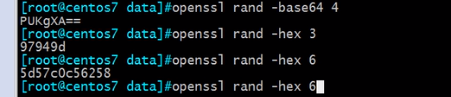

可以是base64代码 或者是16进制数字

不是3的倍数就有=号

比如 4个数字 * 8 =32 32 不能被6整除就有=号

base是二进制的6倍,2^4=64

3 8 24 6 24能被6整除,就没有多余的

4 8 32 6 32 不能被6整除就多余2位,就用=号代替

16进制数是0-f之间

一个字节是8位,一个十六进制数可以表达4个2进制

3个十六进制=3*8=24位

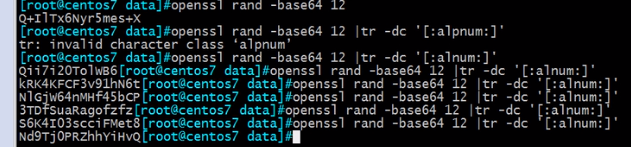

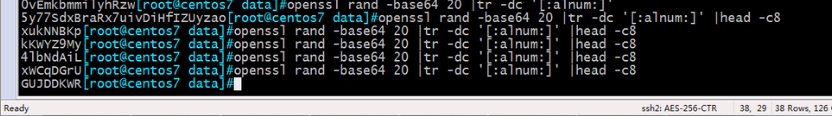

取出来的是字母数字

面试题 要生成8位长度的随机字符作为口令

awk存数字

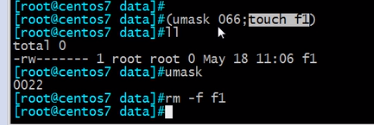

私钥一般非常严格被给别人看,一般权限为600

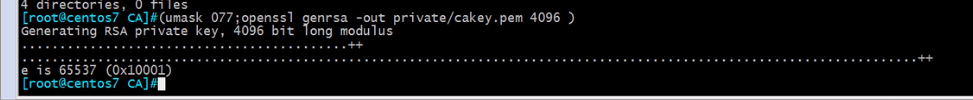

也可以临时设置umask,括号括起来,直接生成的就是600权限的

生成私钥文件怎么生成

可能需要把私钥加密一下,用对称密钥加密

可以删除私钥口令

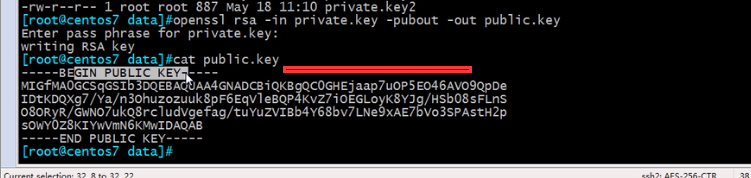

私钥和公钥是成对生成的,光有私钥没公钥也不行,公钥可以用私钥推出

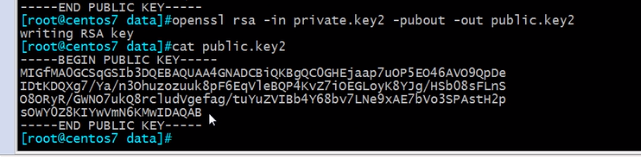

没有密钥刚才key2文件,可以直接生成公钥

既有公钥又有私钥就可以成对使用

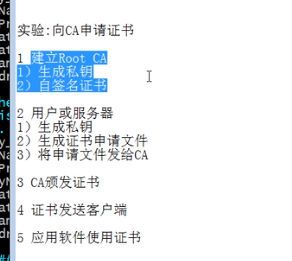

如何向CA申请证书

1建立CA(没有建立CA怎么发证书)

1.1自己建立root ca 生成私钥

1.2自签名证书

2用户或服务器

2.1生成私钥

2.2生成证书申请文件

2.3将申请文件发给ca

3.ca颁发证书

4.证书发送客户端

5.应用软件使用证书

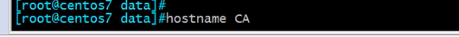

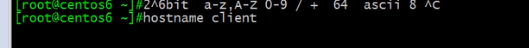

centos7当ca服务器,centos6当客户端

临时修改主机名

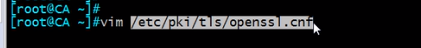

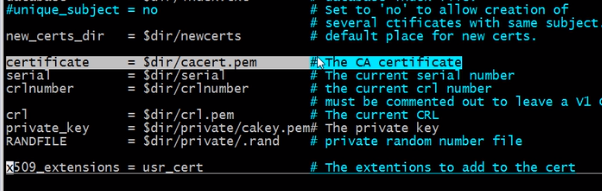

定义了管理ca相关的信息

定义了管理ca相关的信息

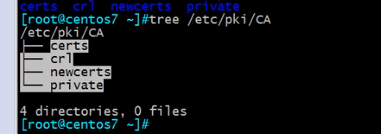

dir,ca的默认工作目录

database数据索引文件记录了,给什么人发送文件,默认是没这个文件,需要手工创建

certificates,ca证书文件

serical 下一个要颁发证书的编号 16进制数字

crlnumber 下一个要吊销证书的编号 默认在磁盘上都不存在,需要手工创建

默认有效期365天

多少天发布一次 crl(吊销的名单) 30天

默认哈希运算 sha256

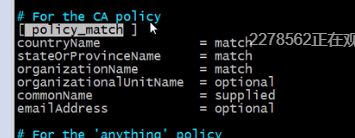

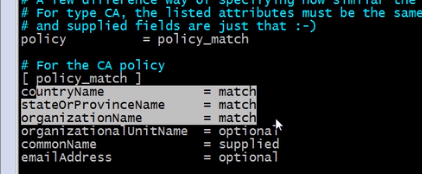

策略匹配

定义了客户端向服务器申请证书的时候是否一些信息需要匹配,

match 必须匹配

optional 可选

supplied 必须提供 不能为空

policy match 策略匹配

定义了客户端和ca之间申请证书的时候,一些信息是否是正确匹配的

不同的策略,匹配程度是不一样的,需要填写一下必要的信息

optinal 可选

如果搭建的是内部私有ca 那就要求三项必须匹配match(国家,省,公司名 commoname ,通用名必须提供

如果放到网上,那就都是可以选择的

系统默认用的是policy match

系统默认用的是policy match

生成私钥文件,

**有了私钥就需要有证书,给自己颁发证书

req申请 -new新申请 x509自签名(不加这个就表示普通)

**

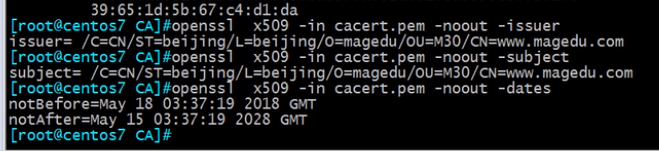

自签名证书也是base64编码

以文本方式输出 ,只是在屏幕上打印的

-text 以文本方式输出

这些信息可以单独看

输出到windows

改后缀

不受信任就需要导入到系统,导入证书和安装证书都可以

信任了就不会报提示错误了

在生产中一般哪个服务用的证书就放到哪个目录下面

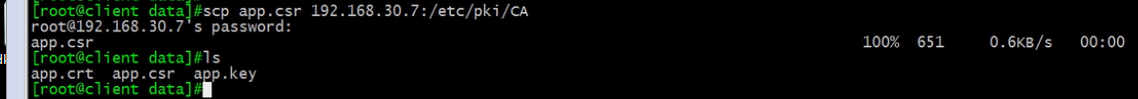

这个是私钥文件,利用私钥文件向服务器发起申请,生成申请证书的文件

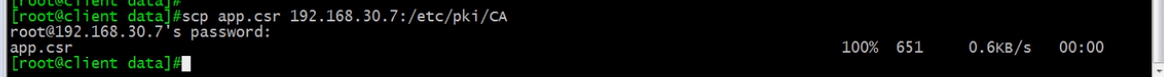

这个文件发送到centos7

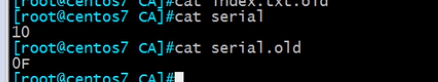

需要创建index.txt文件,内容不需要手动维护,会有颁发的结果,一些信息存在里面

还需要serial,写入颁发下一次证书编号的文件

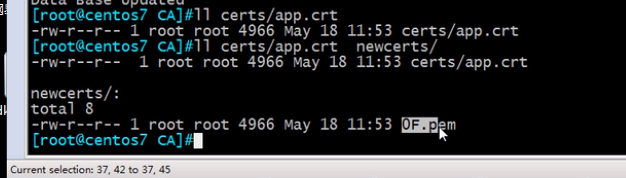

确认信息,无误,,生成了证书文件

cat

颁发的证书

传到windows查看

证书申请结束,接下来就是把证书放到客户端

v代表有效的 后面是给谁颁发的证书信息

这个文件自动备份 ,old代表上一次的

放到的是下一个要颁发的证书编号,所以自动更新了

复制回客户端,,客户端就可以使用了,具体使用跟应用程序有关

有了 x509就代表自签名证书所以去掉,应该是由颁发指定年限所以这里也不加

测试故意写错

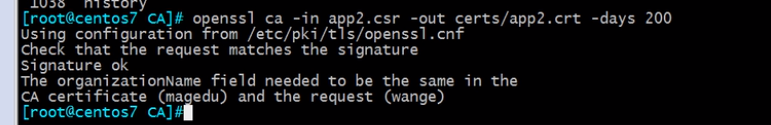

故意写错的表,传送到服务器,服务器会报错

要么客户端重新改出来,要么在服务器改策略

改完策略就可以好了

index和serial都记录了新的问件的信息

789

789

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?