在谷歌地图中快速导出区域地形图

0 前期准备

在进行操作之前,我们需要做好如下软件储备,评论区自取。

- Google earth

- TCX converter

- surfer

- QuikeGrid(三维地形图)

1 选取研究区域

下载完所有后进入Google earth 界面,输入目标地名

以【娄底市】为例,视角海拔到4公里左右(按具体要求来,不要拘泥于教程)

2 路径绘制

点击新建路径,在说明不改,第二项样式中选择与背景能够明显区分的颜色(如红色),千万不要匆忙点确定,移开窗口后绘制路径

此时左边会出现路径图层,右键另存为,选择文件夹,获得kml文件

这里获取了娄底的kml文件,这个谷歌地图官方格式虽然很常见但是无法直接使用……

3 文件格式转换

使用TCX Converter将KML转换成CSV文件。先导入KML文件导入后下方显示数据,但高度数据空白。

经过如下操作处理生成高程数据

看,高程数据内插出来了!

P.S.之前在B站发这个教程,有小伙伴问我高程内插不出来……

解决方案:

1.操作错误,请检查一下。

2.不要内插海洋的高程……我猜都是NULL。

3.别用我提供的软件,TCX Converter软件去官网下载,注意配置是32还是64。

注意注意,保存成CSV文件

弹窗选否

4 制作区域地形图

4.1 surfer制图

获得CSV文件后,把第一行删除,随后进入surfer。

Grid->griddata->选择CSV文件,将输出的CSV文件导入surfer中,注意选择的数据是经度纬度及海拔高度,当输出数文件时就成功了

通过new contour map 导入文件,修改颜色,这样就生成地形图了

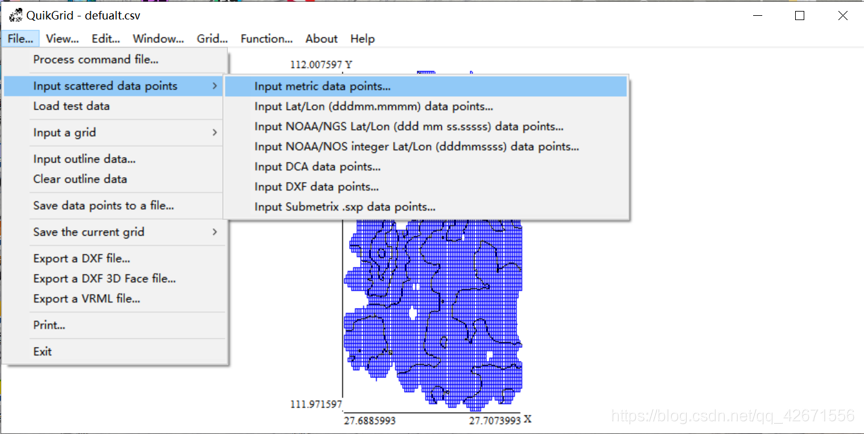

4.2 Quik Grid制图

下面利用quik grid生成3D地形图

3D地形图生成前需要对CSV文件进行处理,仅仅只留下纬度、经度、高程三个数据

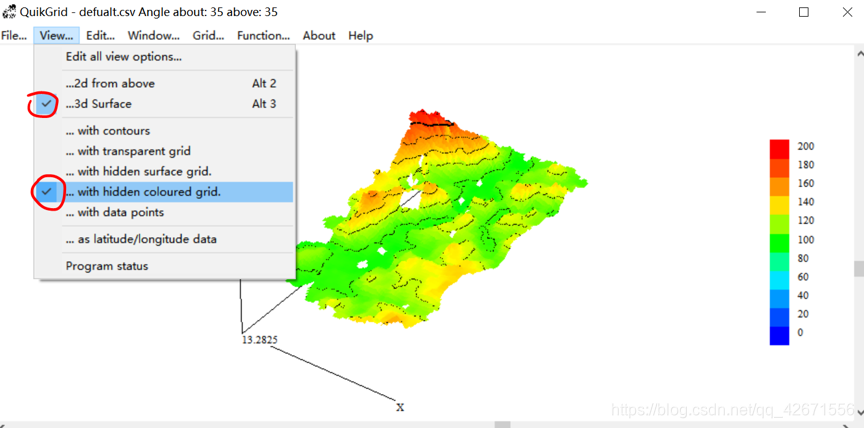

导入quikGrid中,view中选择3D表面,覆盖颜色,即生成了三维地形图。

结果如下

4057

4057

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?