信息安全保障基础

基本概念

信息安全

定义

ISO信息安全定义:

“为数据处理系统建立和采取技术、管理的安全保护,保护计算机硬件、软件、数据不因偶然的或恶意的原因而受到破坏、更改、泄露”

广义和狭义的信息安全问题

狭义:

狭建立在以IT技术为主的安全范畴

广义:

一个跨学科领域的安全问题

安全的根本目的是保证组织业务可持续性运行信息安全应该建立在整个生命周期中所关联的人、事、物的基础上,综合考虑人、技术、管理和过程控制,使得信息安全不是一个局部而是一个整体

安全要考虑成本因素

信息系统不仅仅是业务的支撑,而是业务的命脉

信息安全问题的根源和特征

根源:

内因:信息系统复杂性导致漏洞的存在不可避免

外因:环境因素、人为因素

特征:

系统性

动态性

无边界

非传统

情报威胁和态势感知

情报威胁

为管理人员提供行动和制定决策的依据

建立在大量的数据搜集和处理的基础上,通过对搜集数据的分析和评估,从而形成相应的结论

威胁情报成为信息安全保障中的关键性能力

态势感知

建立在威胁情报的基础上

利用大数据和高性能计算为支撑,综合网络威胁相关的形式化及非形式化数据进行分析,并形成对未来网络威胁状态进行预判以便调整安全策略

信息安全保障基础

信息安全属性

基本属性:CIA三元组–保密性、完整性、可用性

其他属性:真实性、不可否认性、可问责性、可靠性

信息安全视角

国家视角

国家关键基础设施保护

法律建设与标准化

企业视角

业务连续性

资产保护

合规性

个人视角

隐私保护

社会工程学

个人资产安全

信息安全发展阶段

通信安全

20世纪,40年代-70年代

主要关注传输过程中的数据保护

安全威胁:搭线窃听、密码学分析

核心思想:通过密码技术解决通信保密,保证数据的保密性和完整性

安全措施:加密

计算机安全

20世纪,70-90年代

主要关注于数据处理和存储时的数据保护

安全威胁:非法访问、恶意代码、脆弱口令等

核心思想:预防、检测和减小计算机系统(包括软件和硬件)用户(授权和未授权用户)执行的未授权活动所造成的后果。

安全措施:通过操作系统的访问控制技术来防止非授权用户的访问

信息系统安全

20世纪,90年代后

主要关注信息系统整体安全

安全威胁:网络入侵、病毒破坏、信息对抗等

核心思想:重点在于保护比“数据”更精炼的“信息”

安全措施:防火墙、防病毒、漏洞扫描、入侵检测、PKI、VPN等

把信息系统安全从技术扩展到管理,从静态扩展到动态,通过技术、管理、工程等措施的综合融合至信息化中,形成对信息、信息系统乃至业务使命的保障

信息安全保障

1996年,DoDD 5-3600.1首次提出了信息安全保障

关注信息、信息系统对组织业务及使命的保障

信息安全概念延伸,实现全面安全

我国信息安全保障工作

总体要求:积极防御,综合防范

主要原则:技术与管理并重,正确处理安全与发展的关系

网络安全空间

互联网已经将传统的虚拟世界与物理世界相互连

接,形成网络空间

新技术领域融合带来新的安全风险

工业控制系统

“云大移物智”

核心思想:强调“威慑”概念

将防御、威慑和利用结合成三位一体的网络空间安全保障

信息安全保障新领域

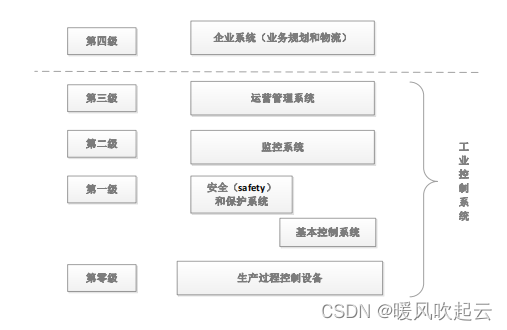

工业控制系统(ISC)

基本架构

分布式控制系统(DCS)

数据采集与监控系统(SCADA)

可编程逻辑控制器(PLC)

安全威胁

缺乏足够安全防护

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5301

5301

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?