NJUPT CTF 2018 bt

- 先用notepad++打开,发现是elf文件,拖进虚拟机打不开就直接用IDA了。

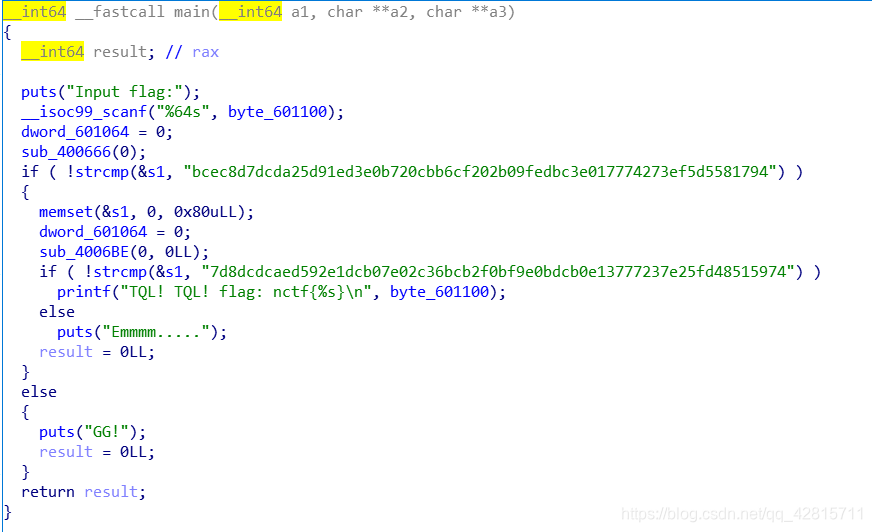

- 发现输入的字符串就是输出的flag,所以只要知道输入的字符串就行。后来观察函数,发现要输出flag要经过两段字符串的比较,一个是经过sub_400666这个函数处理后的s1与字符串比较。

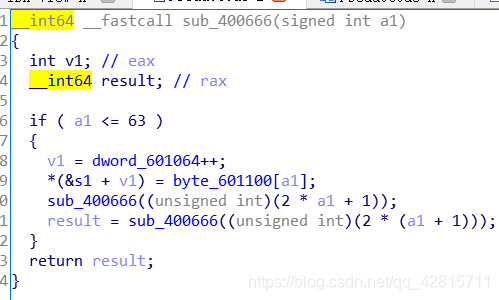

- 看sub_400666函数,写成c就是

int d=0;

char s1[128];

char s2[128];

int sub666(int a1)

{

int v1;

int result;

if(a1<=63)

{

v1=d++;

*(&s1+v1)=s2[a1];//s2就是输入的字符串

sub666(2*a1+1);

result=sub666(2*(a1+1));

}

return result;

}

将其反过来就能根据已知字符串求出输入的

int d=0;

string s1="bcec8d7dcda25d91ed3e0b720cbb6cf202b09fedbc3e017774273ef5d5581794";

char s2[64];

int sub666(int a1)

{

int v1;

int result;

if(a1<=63)

{

v1=d++;

s2[a1]=s1[v1];//s2就是输入的字符串

sub666(2*a1+1);

result=sub666(2*(a1+1));

}

return result;

}

求出了是 bc2e3b4c2eb03258c5102bf9de77f57dddad9edb70c6c20febc01773e5d81947

- 但是后面还有一个比较,一开始是觉得这两个函数各处理一部分的输入的字符串,后来看没这么复杂,两个一样

- 同理,第二个函数反过来s1

#include<bits/stdc++.h>

using namespace std;

int d=0;

char s2[64];

string s1 ="7d8dcdcaed592e1dcb07e02c36bcb2f0bf9e0bdcb0e13777237e25fd48515974";

int sub6be(int a1,int a2)

{

int v2;

int result;

if(a1<=63)

{

sub6be(2*a1+1,a2);

v2=d++;

s2[a1]=s1[v2];

result=sub6be(2*(a1+1),a2);

}

return result;

}

int main()

{

memset(s2,'0',63);

sub6be(0,0);

cout<<s2;

}

经过这个函数出来的字符串也是bc2e3b4c2eb03258c5102bf9de77f57dddad9edb70c6c20febc01773e5d81947,所以直接交上就ok,还是比较简单的只需要看懂部分源代码就行。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?