1.挑战描述

一个恶意脚本加密了我系统上一条非常机密的信息。你能帮我恢复信息吗?

注意:此挑战仅由1个标志组成,并分为2个部分。 提示:您需要标志的前半部分才能获得第二半部分。 您将需要这个额外的工具来解决挑战,

$ sudo apt install steghide

本练习的标志格式为:inctf{s0me_l33t_Str1ng}

靶机地址:MemLabs/Lab 3 at master · stuxnet999/MemLabs · GitHub

2.Flag前半部分

2.1 获取操作系统版本

vol.py -f /root/Desktop/memlabs/MemoryDump_Lab3.raw imageinfo

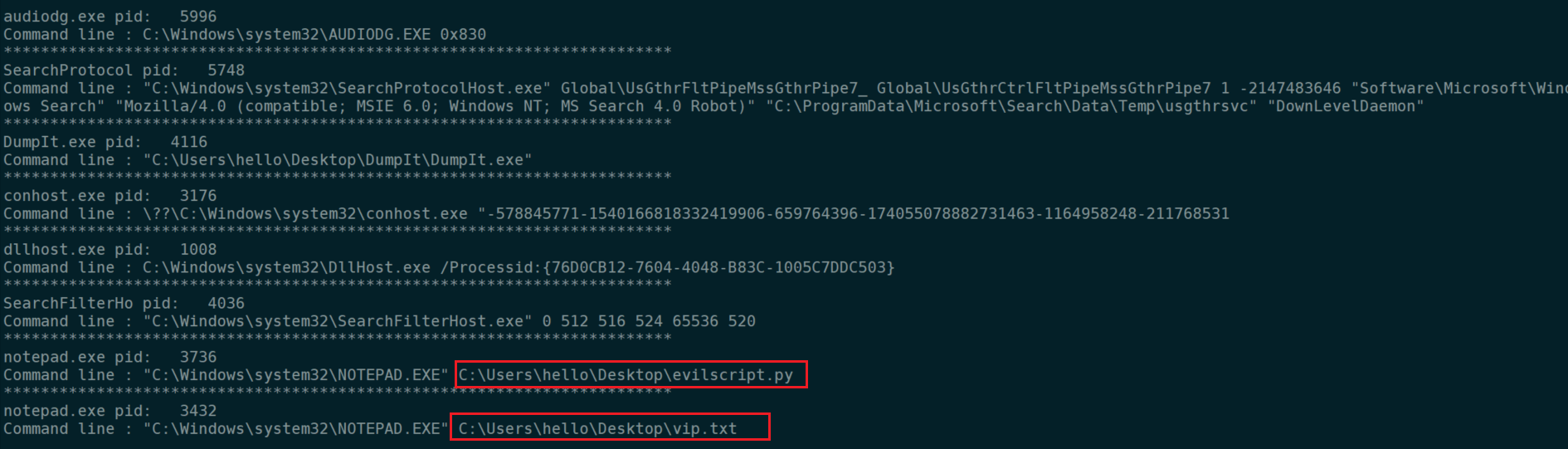

2.2 查看正在运行的进程命令

得到两个敏感的文件vip.txt和evilscript.py

vol.py -f /root/Desktop/memlabs/MemoryDump_Lab3.raw --profile=Win7SP1x86_23418 cmdline

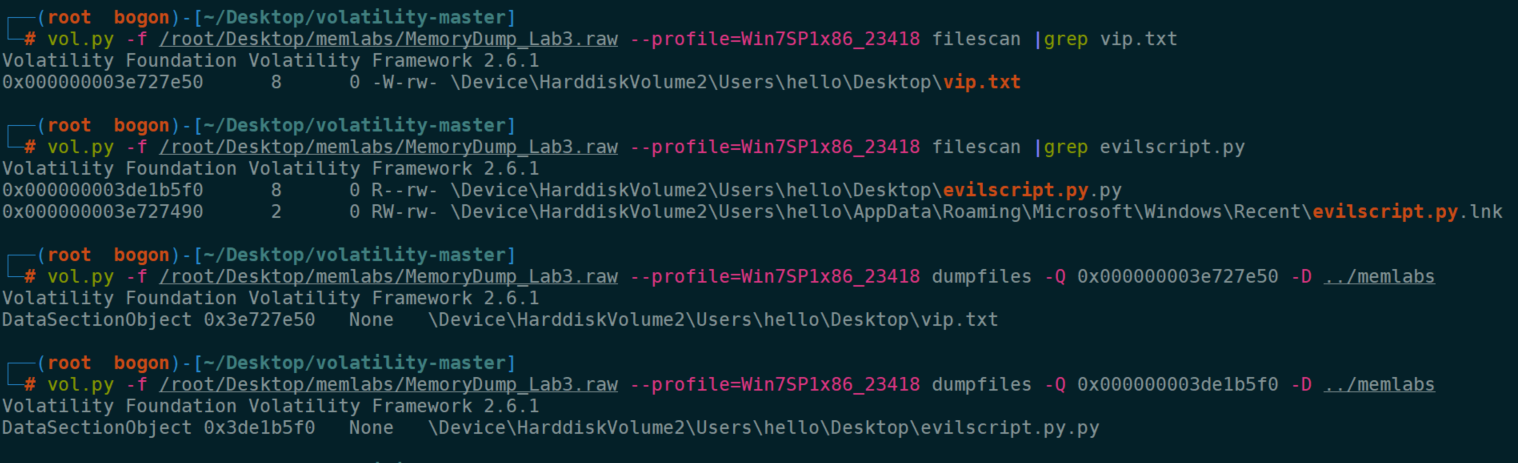

2.3 提取文件

将两个文件尝试进行提取

vol.py -f /root/Desktop/memlabs/MemoryDump_Lab3.raw --profile=Win7SP1x86_23418 filescan |grep vip.txt vol.py -f /root/Desktop/memlabs/MemoryDump_Lab3.raw --profile=Win7SP1x86_23418 filescan |grep evilscript.py vol.py -f /root/Desktop/memlabs/MemoryDump_Lab3.raw --profile=Win7SP1x86_23418 dumpfiles -Q 0x000000003e727e50 -D ../memlabs vol.py -f /root/Desktop/memlabs/MemoryDump_Lab3.raw --profile=Win7SP1x86_23418 dumpfiles -Q 0x000000003de1b5f0 -D ../memlabs

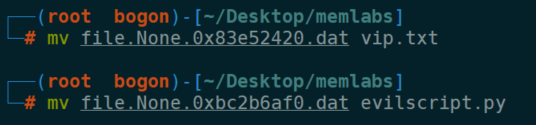

2.4 文件重命名

将提取出来的文件进行重命名

mv file.None.0x83e52420.dat vip.txt mv file.None.0xbc2b6af0.dat evilscript.py

2.5 查看文件内容

txt文本,内容为:am1gd2V4M20wXGs3b2U=

python脚本,此脚本是用单个字符进行了3次XOR异或运算,然后用base64编码生成vip.txt

2.6 获取Flag

我们首先要对vip.txt中的文本进行base64解码为:jm`wex3m0\k7oe,再进行3次XOR运算,最终拿到前半段flag:inctf{0n3_h4lf

>>> s = 'jm`wex3m0\k7oe'

>>> ''.join(chr(ord(i)^3) for i in s)

'inctf{0n3_h4lf'

3.Flag后半段

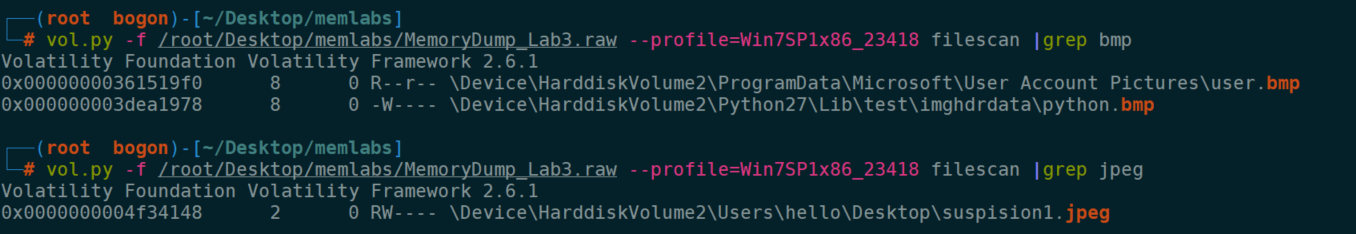

3.1 题意分析

按照挑战描述,发现要求安装steghide,这是一个隐写程序,能够隐藏在图片及音频中,猜测flag就在图片或者音频文件中

vol.py -f /root/Desktop/memlabs/MemoryDump_Lab3.raw --profile=Win7SP1x86_23418 filescan |grep bmp vol.py -f /root/Desktop/memlabs/MemoryDump_Lab3.raw --profile=Win7SP1x86_23418 filescan |grep jpeg

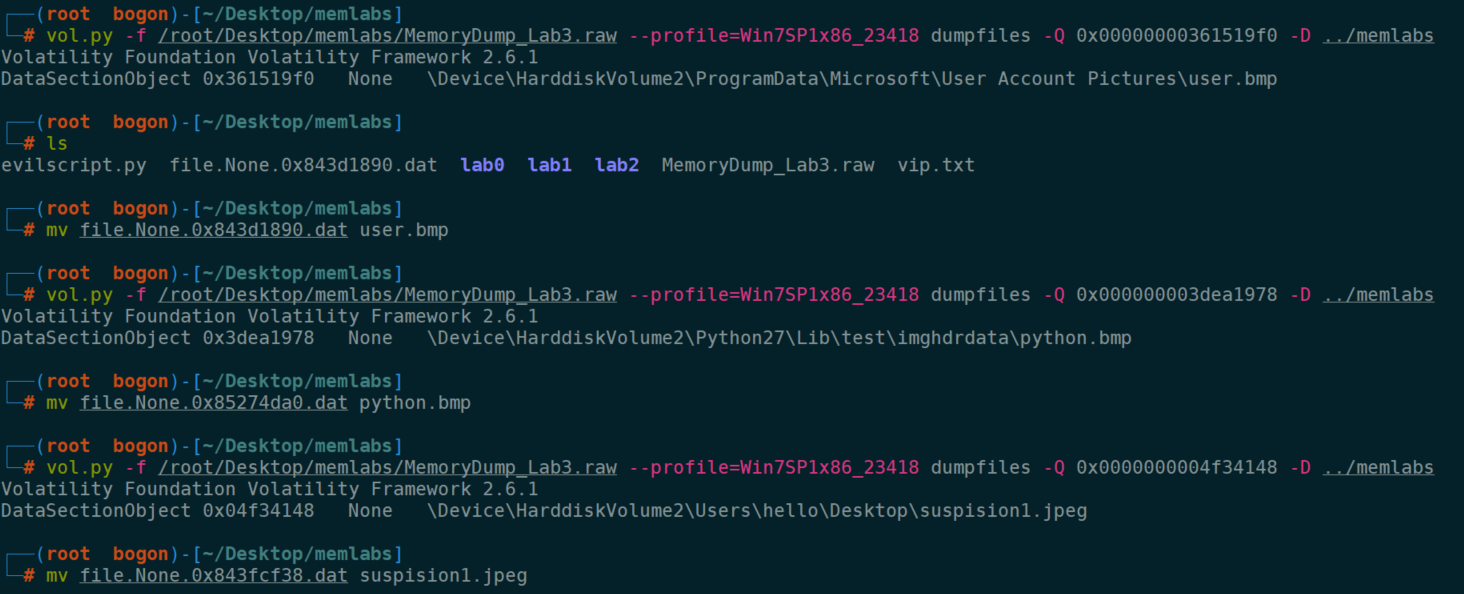

3.2 图片文件提取

文件提取并更改文件名字与格式

vol.py -f /root/Desktop/memlabs/MemoryDump_Lab3.raw --profile=Win7SP1x86_23418 dumpfiles -Q 0x00000000361519f0 -D ../memlabs vol.py -f /root/Desktop/memlabs/MemoryDump_Lab3.raw --profile=Win7SP1x86_23418 dumpfiles -Q 0x000000003dea1978 -D ../memlabs vol.py -f /root/Desktop/memlabs/MemoryDump_Lab3.raw --profile=Win7SP1x86_23418 dumpfiles -Q 0x0000000004f34148 -D ../memlabs mv file.None.0x843d1890.dat user.bmp mv file.None.0x85274da0.dat python.bmp mv file.None.0x843fcf38.dat suspision1.jpeg

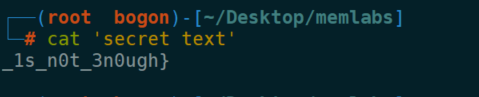

3.3 使用隐写程序读取隐藏内容

文件密码为Flag上半段内容,即:inctf{0n3_h4lf,发现在读取suspision1.jpeg时有了收获,并得到文件'secret text'

3.4 获取Flag后半段

拿到后半段Flag为:_1s_n0t_3n0ugh}

结合上半段Flag,最终Flag为:inctf{0n3_h4lf_1s_n0t_3n0ugh}

222

222

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?