还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

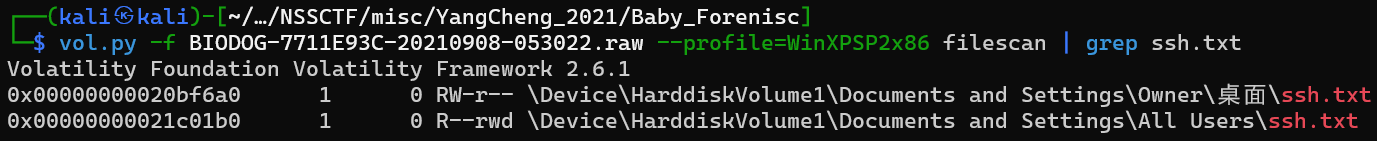

将上述两个文件dump下来

vol.py -f BIODOG-7711E93C-20210908-053022.raw --profile=WinXPSP2x86 dumpfiles -Q 0x00000000020bf6a0 -D /home/kali/CTFwork/NSSCTF/misc/YangCheng_2021/Baby_Forenisc

vol.py -f BIODOG-7711E93C-20210908-053022.raw --profile=WinXPSP2x86 dumpfiles -Q 0x00000000021c01b0 -D /home/kali/CTFwork/NSSCTF/misc/YangCheng_2021/Baby_Forenisc

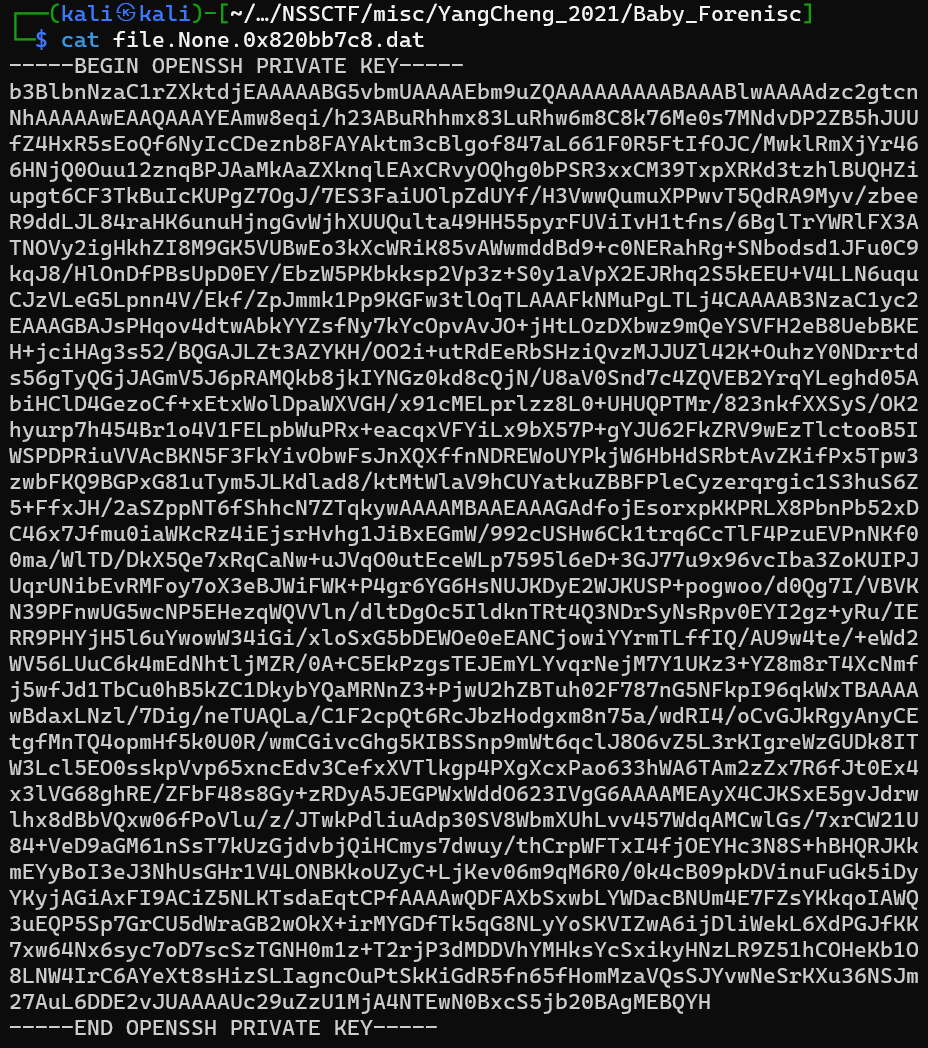

查看文件内容

base64解密后可以找到一个邮箱:song552085107@qq.com

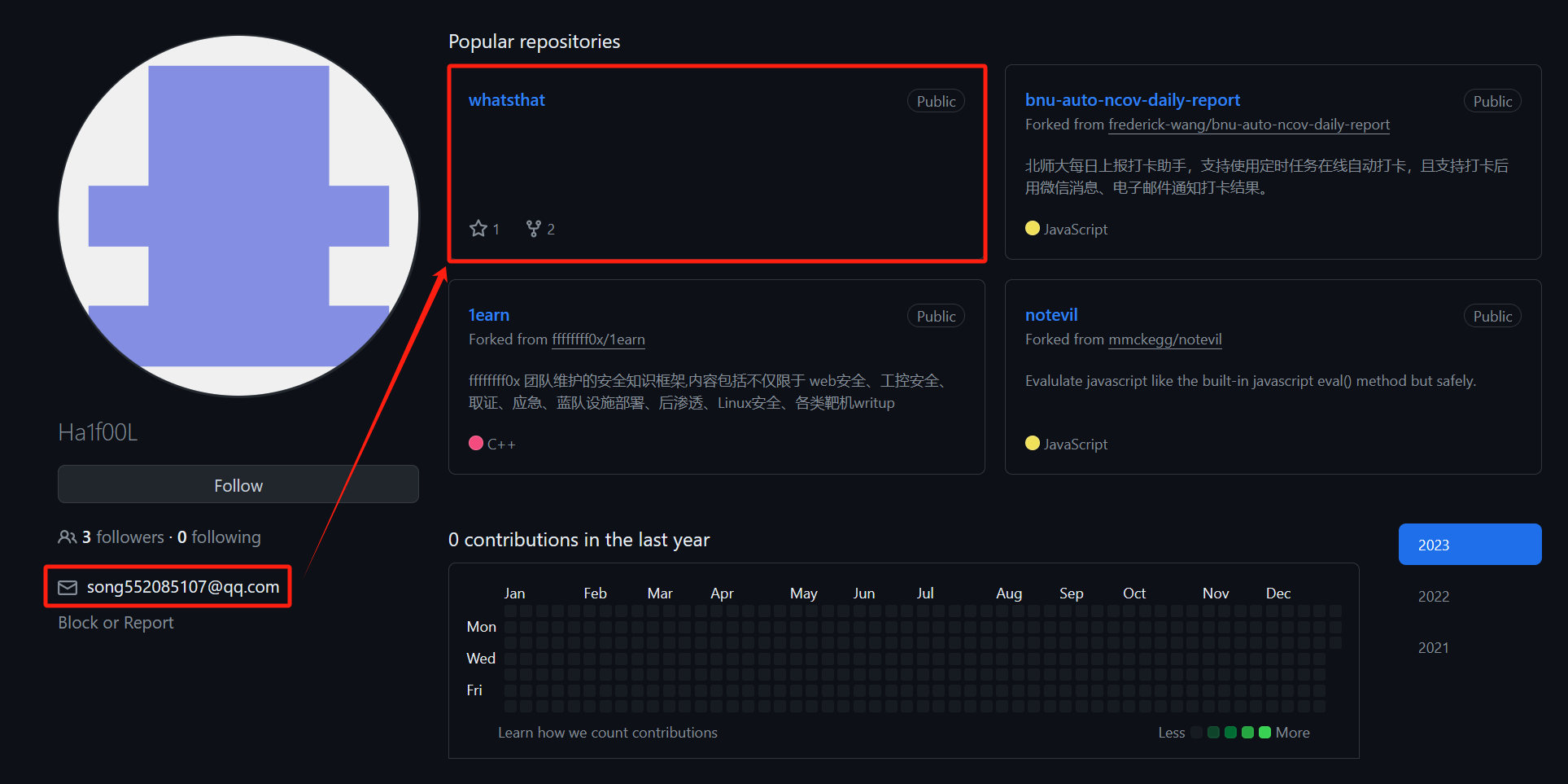

在 GitHub 上查找,有一个相关用户

进入项目,根据README.md文件提示,将__APP__文件下载下来

在__APP__文件中可以找到一串字符串: U2FuZ0ZvcntTMF8zYXp5XzJfY3JhY2tfbm9vYl9wbGF5ZXJ9

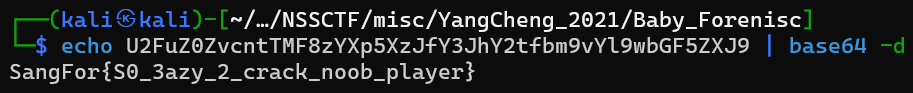

base64解码后得到flag

[OtterCTF 2018]

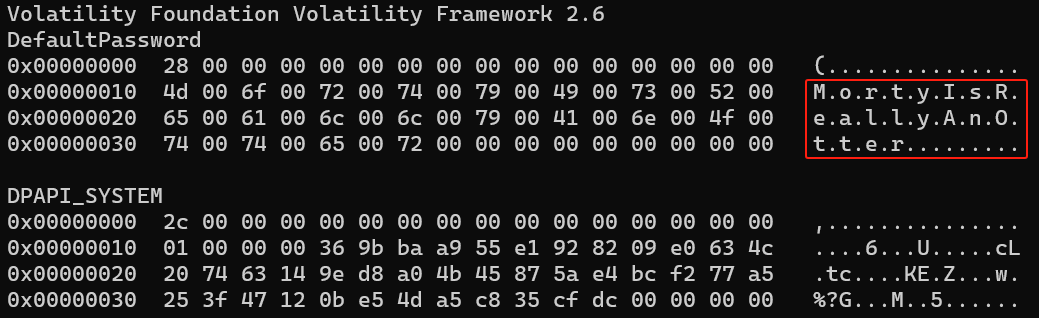

What the password?

volatility -f OtterCTF.vmem --profile=Win7SP1x64 lsadump

General Info

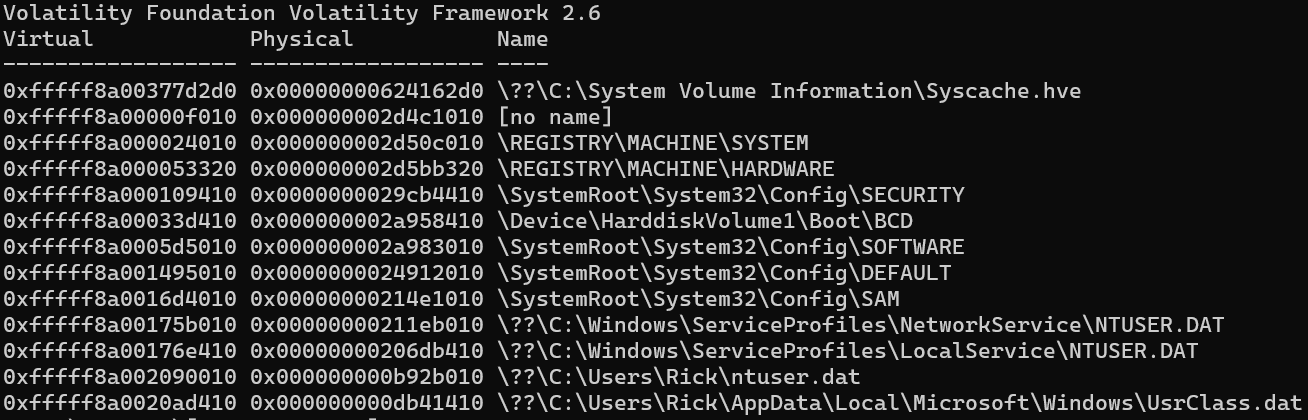

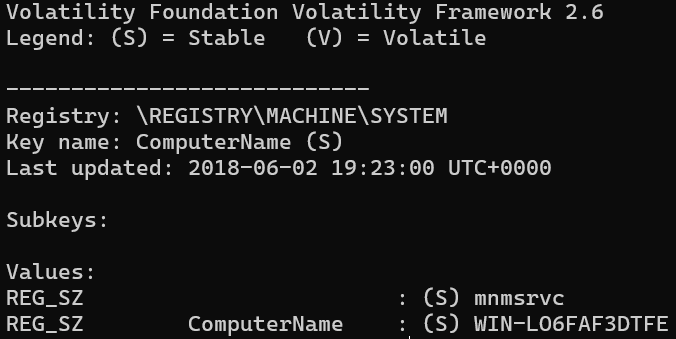

可知,Windows系统的计算机名在注册表单元 \REGISTRY\MACHINE\SYSTEM 中的 ControlSet001\Control\ComputerName\ComputerName 条目中

首先,打印注册表配置单元列表

volatility -f OtterCTF.vmem --profile=Win7SP1x64 hivelist

找到偏移量 0xfffff8a000024010 后,带有计算机名信息的注册表条目读取出来

volatility -f OtterCTF.vmem --profile=Win7SP1x64 -o 0xfffff8a000024010 printkey -K "ControlSet001\Control\ComputerName\ComputerName"

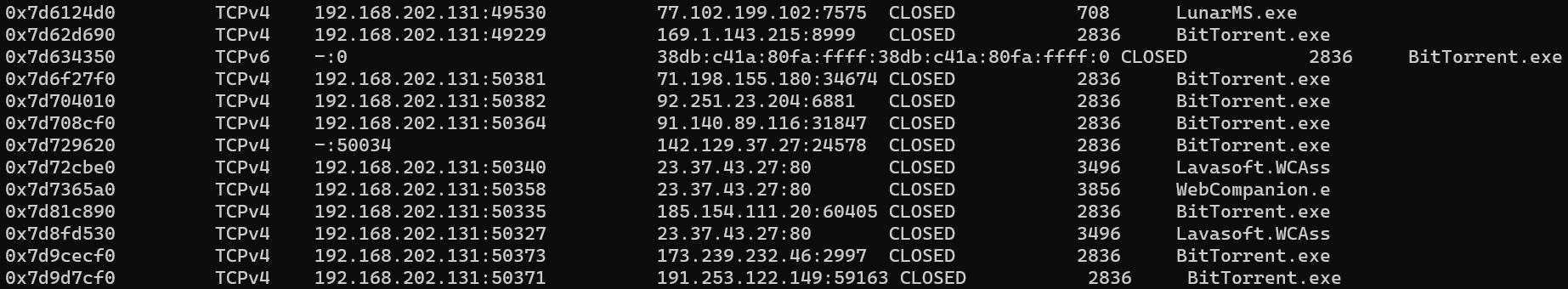

打印网络信息

volatility -f OtterCTF.vmem --profile=Win7SP1x64 netscan

Play Time

volatility -f OtterCTF.vmem --profile=Win7SP1x64 netscan

Silly Rick

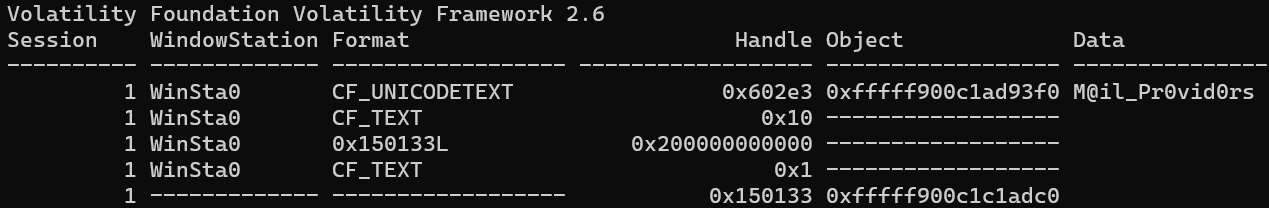

volatility -f OtterCTF.vmem --profile=Win7SP1x64 clipboard

Name Game

可知游戏的的PID为708,将对应的内存文件dump下来

volatility -f OtterCTF.vmem --profile=Win7SP1x64 memdump -p 708 -D D:\Package

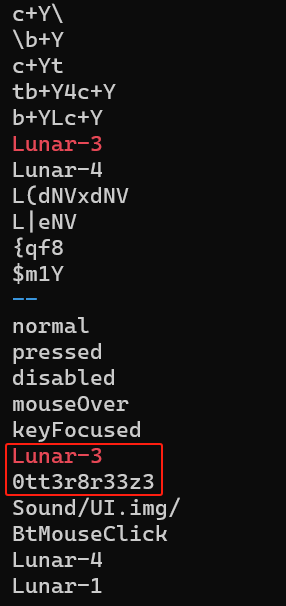

通过grep结合strings命令来全局查找 Lunar-3

strings 708.dmp | grep Lunar-3 -A 5 -B 5

显然,0tt3r8r33z3 应该是账户名

Hide And Seek

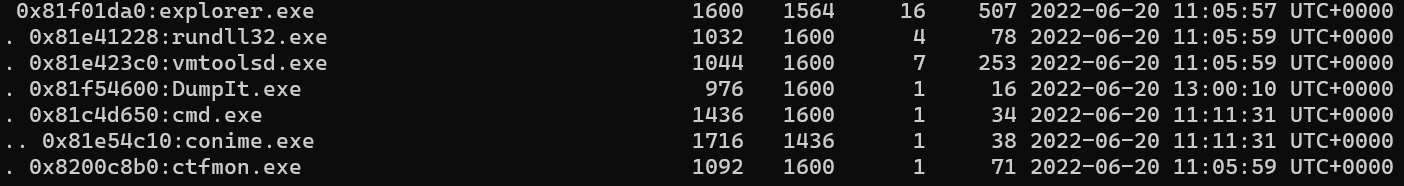

volatility -f OtterCTF.vmem --profile=Win7SP1x64 pstree

vmware-tray.exe的父进程竟然是Rick And Morty,十分可疑,因此vmware-tray.exe有可能是恶意进程

Name Game 2

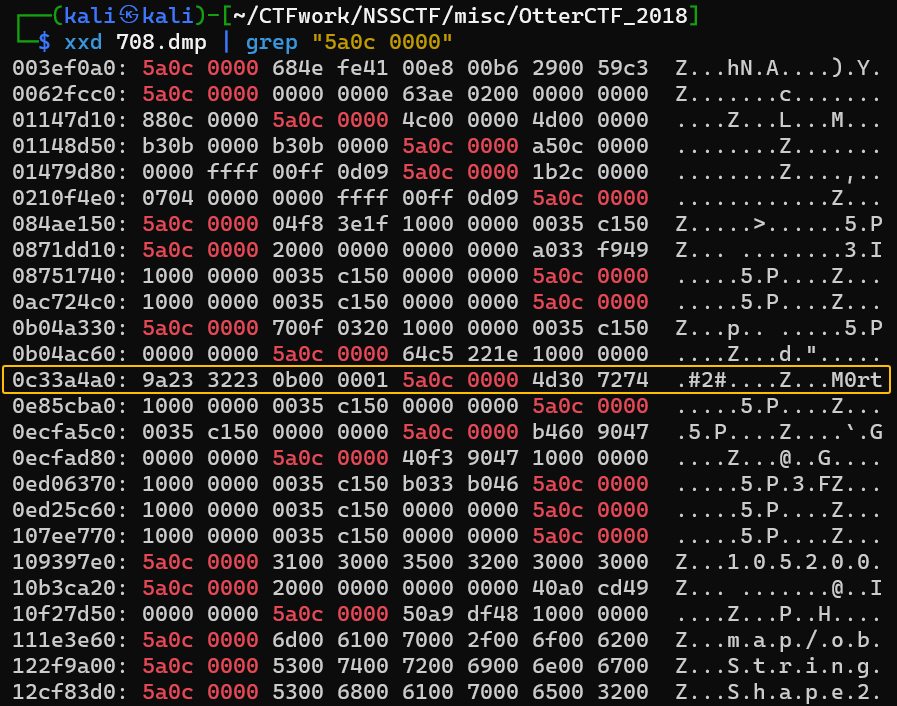

Linux下使用xxd工具查找十六进制

xxd 708.dmp | grep "5a0c 0000"

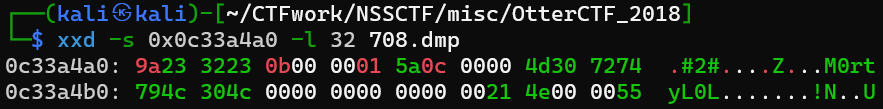

进一步查看该处内容

xxd -s 0x0c33a4a0 -l 32 708.dmp

因此Rick的角色名为M0rtyL0L

Path To Glory

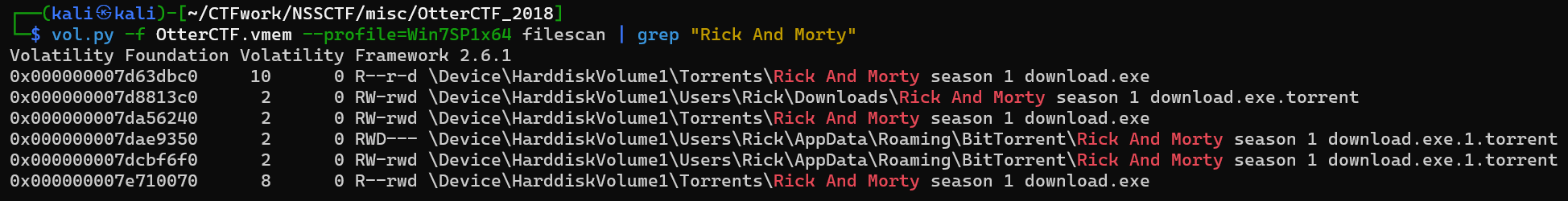

查找与恶意软件的父进程名"Rick And Morty"相匹配的文件,通过查找结果基本可以判断恶意软件可能是通过种子下载下来的

vol.py -f OtterCTF.vmem --profile=Win7SP1x64 filescan | grep "Rick And Morty"

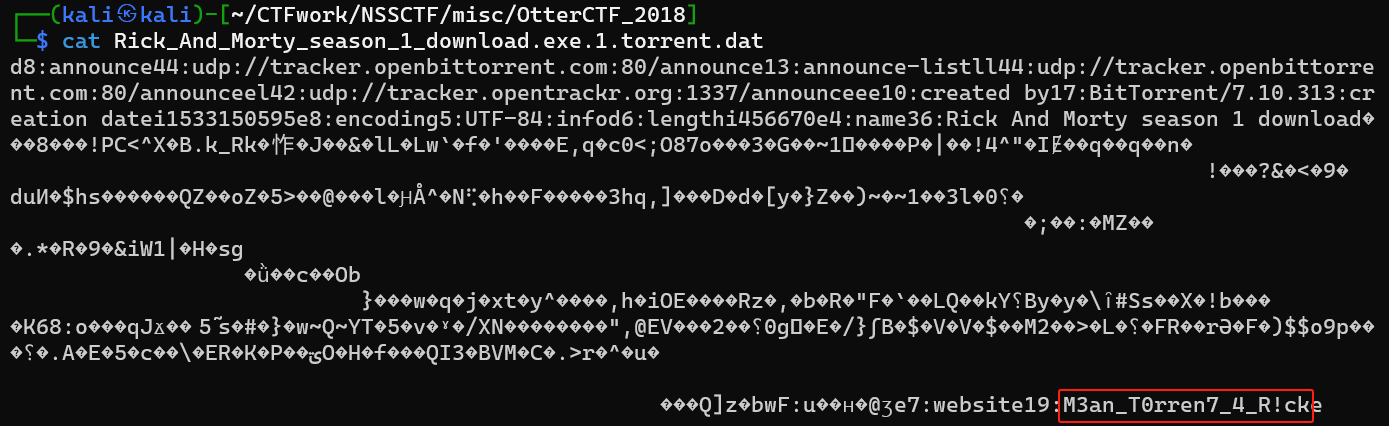

那么,可以将种子文件(.torrent)文件dump下来,逐个进行分析

经分析,可以在上述第四个文件中找到flag

vol.py -f OtterCTF.vmem --profile=Win7SP1x64 dumpfiles -Q 0x000000007dae9350 -D ./

为便于识别,可将种子文件重命名为Rick_And_Morty_season_1_download.exe.1.torrent.dat

在种子文件的最后可以找到flag为:M3an_T0rren7_4_R!ck

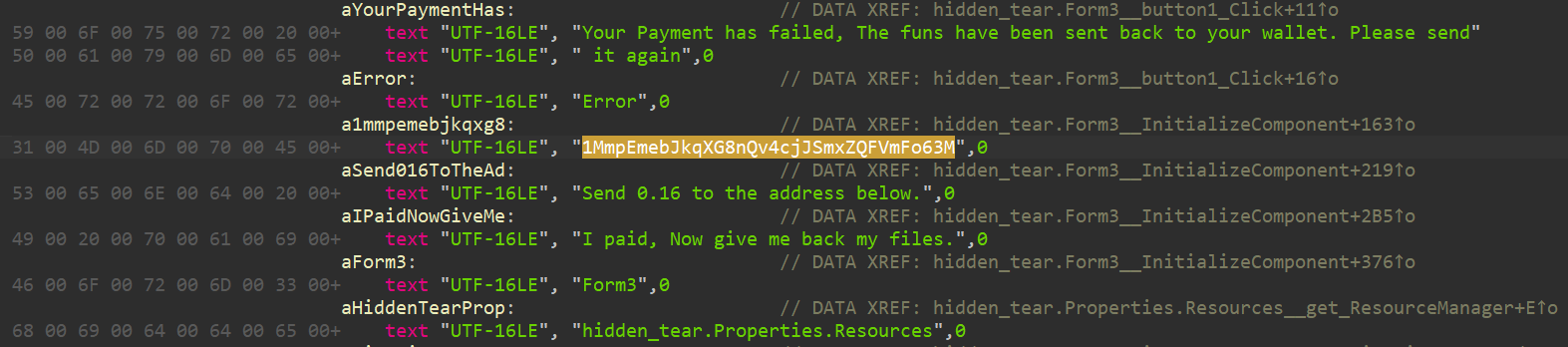

Bit 4 Bit

首先,了解一下比特币地址

比特币地址以数字 1 开头,后面跟着的是公钥的哈希值,比特币地址使用 base58 编码,为27-34位,例如:1HLoFgMiDL3hvACAfbkDUjcP9r9veUcqAF

然后,我们将恶意软件先dump下来,便于分析

vol.py -f OtterCTF.vmem --profile=Win7SP1x64 procdump -p 3720 -D ./

然后,对 executable.3720.exe 使用IDA进行逆向分析,可以找到比特币地址

也可以使用如下命令,根据关键词 “ransomware”(勒索软件) 匹配查找到比特币地址

strings -e l OtterCTF.vmem | grep -i -A 5 "ransomware"

Graphic’s For The Weak

直接使用 foremost 分离恶意程序 executable.3720.exe

有一张png图片,查看,得到flag

Path To Glory 2

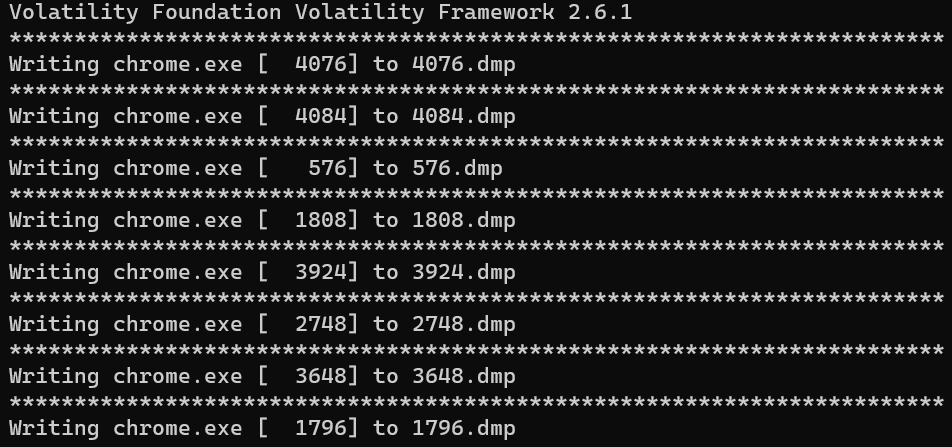

种子文件需要借助浏览器进行下载,进程树中存在chrome进程,将有所与chrome.exe进程相关的文件dump下来

vol.py -f OtterCTF.vmem --profile=Win7SP1x64 memdump -n chrome.exe -D ./chrome

在所有dump下来的文件中,查找与"Rick And Morty season 1 download.exe"相关的字符串

strings ./chrome/* | grep 'Rick And Morty season 1 download.exe' -C 10

可以找到flag

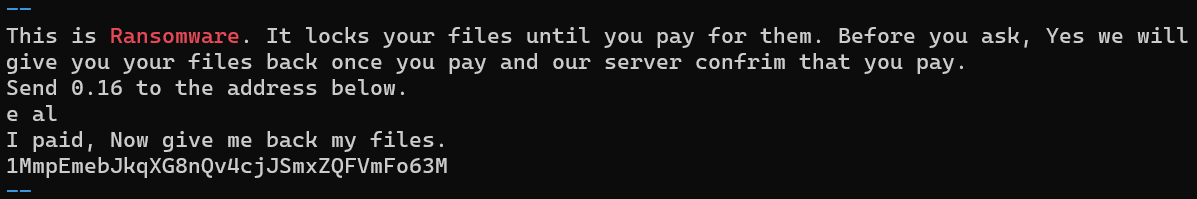

Recovery

题目描述:Rick got to have his files recovered! What is the random password used to encrypt the files?

首先,我们将恶意进程 vmware-tray.exe 的内存映像 dump 下来

vol.py -f OtterCTF.vmem --profile=Win7SP1x64 memdump -p 3720 -D ./

随后,使用 ILSpy 反编译恶意程序 executable.3720.exe,查看 password 相关代码,可以在 SendPassword 函数中找到 text = 计算机名-用户名 密码

前两个是已知的,计算机名为 WIN-LO6FAF3DTFE,用户名为 Rick,那么我们可以在3720.dmp 中使用 -el 参数全局匹配查找 “WIN-LO6FAF3DTFE-Rick”

strings -e l 3720.dmp | grep "WIN-LO6FAF3DTFE-Rick" -C 5

因此,密码为 aDOBofVYUNVnmp7

Closure

题目描述:Now that you extracted the password from the memory, could you decrypt rick’s files?

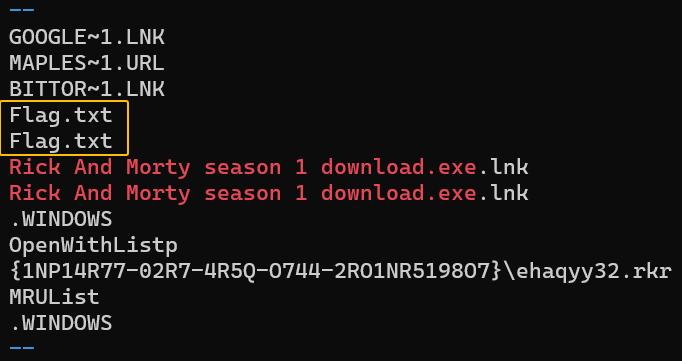

之前在Path To Glory 2一问中,在查找与"Rick And Morty season 1 download.exe"相关的字符串时,在排列靠前的结果中可以发现Rick的文件名为 Flag.txt

可以在虚拟内存中进行文件扫描,并按照 “Flag.txt” 进行过滤匹配

vol.py -f OtterCTF.vmem --profile=Win7SP1x64 filescan | grep -i "Flag.txt"

将文件dump下来

vol.py -f OtterCTF.vmem --profile=Win7SP1x64 dumpfiles -Q 0x000000007e410890 -D ./

便于后续识别,将dump下来的文件重命名为Flag.dat

根据如下知识,我们可以通过查看恶意软件的pdb信息来识别勒索软件类型

pdb文件主要存储了如下调试信息:

(1)public, private,和static函数地址。

(2)全局变量的名称和地址。

(3)参数和局部变量的名称及它们在栈中的偏移量。

(4)类型定义,包括class, structure,和 data definitions。

(5)源文件名称和行号。

查看恶意程序中关于pdb的内容

strings executable.3720.exe | grep pdb

可以发现 pdb 文件在hidden-tear目录下,因此可以识别为 HiddenTear 勒索软件

可以使用 HT Decrypter 软件来进行解密,在解密之前,需要移除文件后所有的十六进制 00,并修改文件的后缀为 .locked,放入一个文件夹里面

打开 HT Decrypter 软件,选择放入 .locked 文件的文件夹,输入密码 aDOBofVYUNVnmp7,解密文件

打开解密后的文件,得到flag

[安洵杯 2020]王牌特工

file命令分析文件,是一个ext3文件系统数据

使用mount命令进行挂载

# 在 /mnt 目录下创建挂载文件夹

mkdir /mnt/findme

# 挂载文件

mount findme /mnt/findme

# 查看文件

ls /mnt/findme -al

查看 key.txt 文件,提示使用Veracrypt

使用挂载flagbox文件,密码为:a_cool_key

得到了一个flag,但并非真正的flag

回过头,使用 strings 命令过滤查找关键词 key,可以发现有一些之前未发现的文件,例如cool.key,因此可能某些文件被删除了,需要通过恢复找回

先取消挂载

umount /dev/loop0

然后安装 extundelete 工具

sudo apt-get install extundelete

再次挂载findme文件后,使用 extundelete 工具进行数据恢复

extundelete /dev/loop0 --inode 2

可以发现有一个swp文件,使用 extundelete 工具进行恢复

extundelete /dev/loop0 --restore-file .coolboy.swp

查看恢复后的 .coolboy.swp 文件

cd RECOVERED_FILES

strings .coolboy.swp

base64解码,得到真正的密码

再使用Veracrypt解密flagbox文件,得到flag

[红明谷CTF 2022]MissingFile

题目描述:好像被攻击者入侵了,但是赶到现场的时候,已经只剩下一个空的文件夹了,快照能找到攻击者留下的秘密吗?

首先,查看内存镜像中计算的的所有用户名,使用 hashdump 命令

可以发现除默认用户外,有link3和NewGuest两个用户,由于计算机被攻击者入侵,因此 link3 更有可能是计算机已有用户,而 NewGuest 用户是入侵过程中产生的

根据关键词 NewGuest 扫描文件,可以发现一处可疑路径,同时还可以发现 mimikatz 工具使用的信息

vol.py -f memory --profile=Win7SP1x86_23418 filescan | grep -i NewGuest

使用 mftparser 对内存中的 MFT 条目进行分析,并将结果保存至 mftparser.txt

volatility -f memory --profile=Win7SP1x86_23418 mftparser > mftparser.txt

根据关键词 Hacker,可以发现如下内容

使用010editor,将上述十六进制数据保存为文件 S3cret

DPAPI技术是Windows提供的一种数据保护API,它本质上使用了Windows通过用户自己登录(sids,登录密码等),以及域登录后的一些数据生成的密钥,并且使用内置的算法,对用户指定的数据进行加密。通常Windows上的浏览器历史数据,邮件加密,wifi密码等等都会以这种方式进行数据加密。相关知识要点如下:

DPAPI:

全称Data Protection Application Programming Interface

DPAPI blob:

一段密文,可使用Master Key对其解密

Master Key:

64字节,用于解密DPAPI blob,使用用户登录密码、SID和16字节随机数加密后保存在Master Key file中

Master Key file:

二进制文件,可使用用户登录密码对其解密,获得Master Key

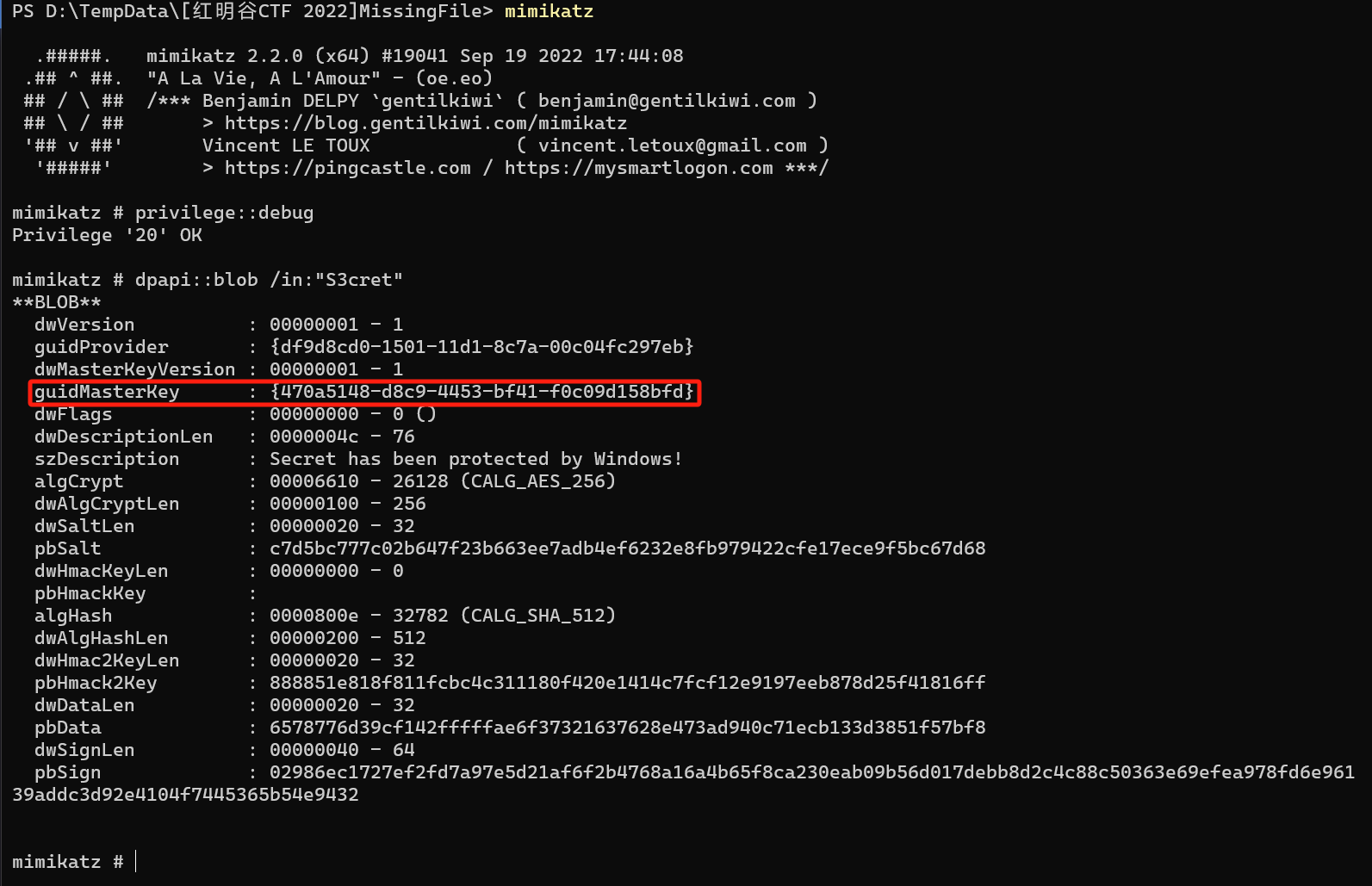

从文件魔数可以看出来,S3cret 文件采用 Windows 系统的 DPAPI 技术进行加密,是一个 DPAPI blob

对采用DPAPI技术加密的数据进行解密,需要获取当前操作系统登录用户对应的 Master Key,而获取 MasterKey 需要知道用户名、密码以及对应的SID,然后利用这些数据生成一个 blob 加密过程中使用的 MasterKey,从而对目标blob进行解密

那么,可以通过 hashdump 和 getsids 命令来查找相关信息

从前述步骤可知用户名是 NewGuest,对密码哈希值进行在线查询(也可以使用Kali中的John)可知为123456

SID则是 S-1-5-21-206512979-2006505507-2644814589-1001

vol.py -f memory --profile=Win7SP1x86_23418 getsids | grep -i NewGuest

使用 mimikatz 工具(以管理员身份运行)检查 S3cret 文件

mimikatz # privilege::debug

mimikatz # dpapi::blob /in:"S3cret"

可以得到 guidMasterKey 为 {470a5148-d8c9-4453-bf41-f0c09d158bfd}

在之前导出的文件中查找,可以得到如下内容

使用010editor,将上述十六进制数据保存为 master.key 文件

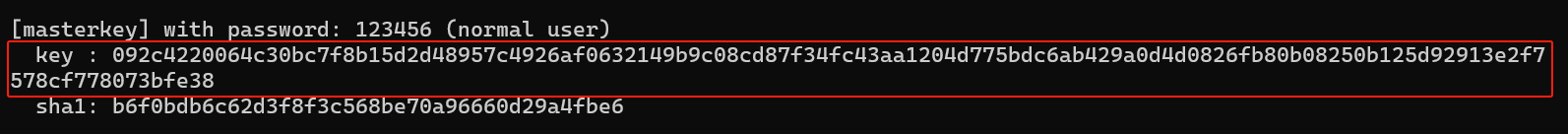

然后,在mimikatz中,使用用户密码、SID以及 master.key 文件来生成最终用于解密的 Master Key

mimikatz # dpapi::masterkey /in:"master.key" /sid:S-1-5-21-206512979-2006505507-2644814589-1001 /password:123456

最后,使用 Master Key 来解密 S3cret 文件

mimikatz # dpapi::blob /in:"S3cret" /masterkey:092c4220064c30bc7f8b15d2d48957c4926af0632149b9c08cd87f34fc43aa1204d775bdc6ab429a0d4d0826fb80b08250b125d92913e2f7578cf778073bfe38

十六进制转字符,得到flag

flag{Hide_Behind_Windows}

[鹏城杯 2022]简单取证

对内存镜像进行filescan,按照.zip.jpg.png.txt依次对结果进行过滤

vol.py -f file.raw --profile=WinXPSP2x86 filescan | grep -i .zip

vol.py -f file.raw --profile=WinXPSP2x86 filescan | grep -i .jpg

vol.py -f file.raw --profile=WinXPSP2x86 filescan | grep -i .png

vol.py -f file.raw --profile=WinXPSP2x86 filescan | grep -i .txt

有一个 secret.jpg 文件值得注意

将上述文件 dump 下来,并重命名为 secret.jpg.dat

vol.py -f file.raw --profile=WinXPSP2x86 dumpfiles -Q 0x0000000002325028 -D ./

查看文件内容,是一段base64编码,对文件开头的一段内容进行base64解码,可以发现解码后的内容是zip文件的数据逆序

将 secret.jpg.dat 文件重命名为 secret.jpg 编写脚本,将 secret.jpg 文件中的数据进行base64解码后逆序,然后写入 flag.zip 文件中

import base64

import struct

with open("secret.jpg", "r") as f:

r = f.read()

lst = list(base64.b64decode(r))

# 将字节列表lst逆序

lst.reverse()

with open("flag.zip", "wb") as f:

for i in lst:

# 使用struct模块的pack函数将字节i打包为一个单字节的二进制字符串s

s = struct.pack('B', i)

f.write(s)

得到的压缩包需要密码,查看进程树可以发现执行过 cmd,因此,尝试检查 cmd 命令执行历史

vol.py -f file.raw --profile=WinXPSP2x86 cmdscan

得到压缩包密码为:62b041223bb9a

解压 flag.zip 得到 flag.txt 文件,打开其内容类似坐标,猜测可能是二维码中白色颜色快的坐标

编写如下脚本,处理 flag.txt 文件中的(x,y)坐标,生成二维码图片 flag.png

from PIL import Image

# 创建一个新的350x350像素的RGB图像,背景颜色为黑色(0,0,0)

im = Image.new("RGB", (350, 350), (0, 0, 0))

with open("flag.txt", "r") as f:

# 此时,r包含了一个字符串,这个字符串是"flag.txt"文件的内容

r = f.read()

# 将字符串r按换行符("\n")分割,得到一个列表lst,列表中的每个元素是文件中的一行

lst = r.split("\n")

for i in lst:

# 将字符串i按空格分割,取第一个元素并将其转换为整数,赋值给变量x

x = int(i.split(" ")[0])

# 将字符串i按空格分割,取第二个元素并将其转换为整数,赋值给变量y

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/forums/4f45ff00ff254613a03fab5e56a57acb)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

333

333

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?