谨记三句话:

永远不要高估自己在别人心里的地位,交良友,对自己狠心。

一天不努力别人早已将你超越,你进步的太慢,既然已经找到了方向,剩下的就是不断积累与努力。

想要的爱情,金钱,地位都埋藏在你现在的努力中,怕只怕自己没有能力撑不起自己的野心,听从于自己,别做个懦夫。

搜集的网址:

https://wizardforcel.gitbooks.io/web-hacking-101/content/???Web Hacking 101 中文版

https://wizardforcel.gitbooks.io/asani/content/???浅入浅出Android安全 中文版

https://wizardforcel.gitbooks.io/lpad/content/??? Android 渗透测试学习手册 中文版

https://wizardforcel.gitbooks.io/kali-linux-web-pentest-cookbook/content/??Kali Linux Web渗透测试秘籍 中文版

https://github.com/hardenedlinux/linux-exploit-development-tutorial???Linux exploit 开发入门

https://www.gitbook.com/book/t0data/burpsuite/details???burpsuite实战指南

http://www.kanxue.com/?article-read-1108.htm=&winzoom=1???渗透测试Node.js应用

https://github.com/qazbnm456/awesome-web-security???Web安全资料和资源列表

https://sec-wiki.com/???sec-wiki安全维基百科

fuzz工具收集

https://github.com/ivanfratric/winafl

https://github.com/attekett/NodeFuzz

https://github.com/google/oss-fuzz

http://blog.topsec.com.cn/ad_lab/alphafuzzer/

http://llvm.org/docs/LibFuzzer.html

子域名枚举

https://github.com/lijiejie/subDomainsBrute?(经典的子域名爆破枚举脚本)

https://github.com/ring04h/wydomain?(子域名字典穷举)

https://github.com/le4f/dnsmaper?(子域名枚举与地图标记)

https://github.com/0xbug/orangescan?(在线子域名信息收集工具)

https://github.com/TheRook/subbrute?(根据DNS记录查询子域名)

https://github.com/We5ter/GSDF?(基于谷歌SSL透明证书的子域名查询脚本)

https://github.com/mandatoryprogrammer/cloudflare_enum?(使用CloudFlare进行子域名枚举的脚本)

https://github.com/18F/domain-scan?(A domain scanner)

https://github.com/guelfoweb/knock?(Knock Subdomain Scan)

https://github.com/Evi1CLAY/CoolPool/tree/master/Python/DomainSeeker?(多方式收集目标子域名信息)

https://github.com/code-scan/BroDomain?(兄弟域名查询)

https://github.com/chuhades/dnsbrute?(基于dns查询的子域名枚举)

web应用扫描器

http://github.com/Arachni/arachni?? (web应用安全扫描器框架?http://www.arachni-scanner.com)

数据库扫描、注入工具

https://github.com/sqlmapproject/sqlmap?(注入工具之王sqlmap)

https://github.com/0xbug/SQLiScanner?(一款基于SQLMAP和Charles的被动SQL注入漏洞扫描工具)

https://github.com/stamparm/DSSS?(99行代码实现的sql注入漏洞扫描器)

https://github.com/youngyangyang04/NoSQLAttack?(一款针对mongoDB的攻击工具)

https://github.com/Neohapsis/bbqsql?(SQL盲注利用框架)

https://github.com/NetSPI/PowerUpSQL?(攻击SQLSERVER的Powershell脚本框架)

https://github.com/WhitewidowScanner/whitewidow?(又一款数据库扫描器)

https://github.com/stampery/mongoaudit?(MongoDB审计及渗透工具)

https://github.com/commixproject/commix?(注入点命令执行利用工具)

弱口令或信息泄漏扫描

https://github.com/lijiejie/htpwdScan?(一个简单的HTTP暴力破解、撞库攻击脚本)

https://github.com/lijiejie/BBScan?(一个迷你的信息泄漏批量扫描脚本)

https://github.com/lijiejie/GitHack?(.git文件夹泄漏利用工具)

https://github.com/LoRexxar/BScanner??(基于字典的目录扫描小工具)

https://github.com/she11c0der/fenghuangscanner_v3??(各种端口及弱口令检测,作者wilson9x1,原地址失效)

https://github.com/ysrc/F-Scrack?(对各类服务进行弱口令检测的脚本)

https://github.com/Mebus/cupp?(根据用户习惯生成弱口令探测字典脚本)

https://github.com/RicterZ/genpAss?(中国特色的弱口令生成器)

https://github.com/netxfly/crack_ssh?(go写的协程版的ssh\redis\mongodb弱口令破解工具)

https://github.com/n0tr00t/Sreg?(通过输入email、phone、username的返回用户注册的所有互联网护照信息)

https://github.com/repoog/GitPrey?(GitHub敏感信息扫描工具)

https://github.com/dxa4481/truffleHog?(GitHub敏感信息扫描工具,包括检测commit等)

https://github.com/LandGrey/pydictor?(暴力破解字典建立工具)

https://github.com/GDSSecurity/xxe-recursive-download??(xxe漏洞递归下载工具)

https://buer.haus/xxegen/??(xxe在线生成利用工具)

物联网设备扫描

https://github.com/rapid7/IoTSeeker?(物联网设备默认密码扫描检测工具)

https://github.com/shodan-labs/iotdb?(使用nmap扫描IoT设备)

https://github.com/jh00nbr/Routerhunter-2.0?(路由器漏洞扫描利用)

https://github.com/reverse-shell/routersploit?? (路由器漏洞利用框架)

https://github.com/scu-igroup/telnet-scanner?(telnet服务密码撞库)

https://github.com/RUB-NDS/PRET??? (打印机攻击框架)

XSS扫描

https://github.com/shawarkhanethicalhacker/BruteXSS?(Cross-Site Scripting Bruteforcer)

https://github.com/1N3/XSSTracer?(A small python script to check for Cross-Site Tracing)

https://github.com/0x584A/fuzzXssPHP?(PHP版本的反射型xss扫描)

https://github.com/chuhades/xss_scan?(批量扫描xss的python脚本)

https://github.com/BlackHole1/autoFindXssAndCsrf?(自动化检测页面是否存在XSS和CSRF漏洞的浏览器插件)

企业网络自检

https://github.com/sowish/LNScan?(详细的内部网络信息扫描器)

https://github.com/SkyLined/LocalNetworkScanner?(javascript实现的本地网络扫描器)

https://github.com/ysrc/xunfeng?(网络资产识别引擎,漏洞检测引擎)

https://github.com/laramies/theHarvester?(企业被搜索引擎收录敏感资产信息监控脚本:员工邮箱、子域名、Hosts)

https://github.com/x0day/Multisearch-v2??(搜索引擎聚合搜索,可用于发现企业被搜索引擎收录的敏感资产信息)

webshell检测以及病毒分析工具

https://github.com/We5ter/Scanners-Box/tree/master/webshell/?(简单的php后门检测工具以及webshell样本库)

https://github.com/ym2011/ScanBackdoor?(Webshell扫描工具)

https://github.com/yassineaddi/BackdoorMan?(PHP后门扫描)

https://github.com/he1m4n6a/findWebshell?(又一款webshell检测工具)

https://github.com/Tencent/HaboMalHunter?(哈勃分析系统,linux系统病毒分析及安全检测)

https://github.com/PlagueScanner/PlagueScanner?(使用python实现的集成ClamAV、ESET、Bitdefender的反病毒引擎)

https://github.com/nbs-system/php-malware-finder?(一款高效率PHP-webshell扫描工具)

https://github.com/emposha/PHP-Shell-Detector/?(测试效率高达99%的webshell检测工具)

内网安全渗透测试工具集

https://github.com/0xwindows/VulScritp??? (企业内网渗透脚本,包括banner扫描、端口扫描;各种通用漏洞利用等)

https://github.com/lcatro/network_backdoor_scanner?(基于网络流量的内网探测框架)

https://github.com/fdiskyou/hunter???(调用 Windows API 枚举用户登录信息)

https://github.com/BlackHole1/WebRtcXSS?(自动化利用XSS入侵内网)

https://github.com/AlessandroZ/LaZagne???(本机密码查看提取工具)

https://github.com/huntergregal/mimipenguin?(linux密码抓取神器)

端口扫描、指纹识别以及中间件扫描

https://nmap.org/download.html???(Nmap端口扫描器之王,https://svn.nmap.org/)

https://github.com/ring04h/wyportmap??(目标端口扫描+系统服务指纹识别)

https://github.com/ring04h/weakfilescan?(动态多线程敏感信息泄露检测工具)

https://github.com/EnableSecurity/wafw00f?(WAF产品指纹识别)

https://github.com/rbsec/sslscan?(ssl类型识别)

https://github.com/urbanadventurer/whatweb?(web指纹识别)

https://github.com/tanjiti/FingerPrint?(web应用指纹识别)

https://github.com/nanshihui/Scan-T?(网络爬虫式指纹识别)

https://github.com/OffensivePython/Nscan?(a fast Network scanner inspired by Masscan and Zmap)

https://github.com/ywolf/F-NAScan?(网络资产信息扫描, ICMP存活探测,端口扫描,端口指纹服务识别)

https://github.com/ywolf/F-MiddlewareScan?(中间件扫描)

https://github.com/maurosoria/dirsearch?(Web path scanner)

https://github.com/x0day/bannerscan?(C段Banner与路径扫描)

https://github.com/RASSec/RASscan?(端口服务扫描)

https://github.com/3xp10it/bypass_waf?(waf自动暴破)

https://github.com/3xp10it/xcdn?(尝试找出cdn背后的真实ip)

https://github.com/Xyntax/BingC?(基于Bing搜索引擎的C段/旁站查询,多线程,支持API)

https://github.com/Xyntax/DirBrute?(多线程WEB目录爆破工具)

https://github.com/zer0h/httpscan?(一个爬虫式的网段Web主机发现小工具)

https://github.com/lietdai/doom?(thorn上实现的分布式任务分发的ip端口漏洞扫描器)

https://github.com/chichou/grab.js?(类似 zgrab 的快速 TCP 指纹抓取解析工具,支持更多协议)

https://github.com/Nitr4x/whichCDN?(CDN识别、检测)

https://github.com/secfree/bcrpscan?(基于爬虫的web路径扫描器)

针对性漏洞测试工具

https://github.com/brianwrf/hackUtils?(java反序列化利用工具集)

https://github.com/frohoff/ysoserial?( java反序列化利用工具)

https://github.com/blackye/Jenkins?(Jenkins漏洞探测、用户抓取爆破)

https://github.com/code-scan/dzscan?(discuz漏洞扫描)

https://github.com/chuhades/CMS-Exploit-Framework?(CMS攻击框架)

https://github.com/lijiejie/IIS_shortname_Scanner?(IIS短文件名漏洞扫描)

https://github.com/riusksk/FlashScanner?(flashxss扫描)

https://github.com/coffeehb/SSTIF?(服务器端模板注入漏洞的半自动化工具)

https://github.com/epinna/tplmap?(服务器端模板注入漏洞检测与利用工具)

https://github.com/cr0hn/dockerscan?(docker扫描工具)

https://github.com/GoSecure/break-fast-serial?(借助DNS解析来检测Java反序列化漏洞工具)

https://github.com/dirtycow/dirtycow.github.io?(脏牛提权漏洞exp)

无线网络渗透、扫描

https://github.com/savio-code/fern-wifi-cracker/?(无线安全审计工具)

https://github.com/m4n3dw0lf/PytheM?(Python网络/渗透测试工具)

https://github.com/P0cL4bs/WiFi-Pumpkin?(无线安全渗透测试套件)

代码静态扫描、代码运行栈跟踪

https://github.com/exakat/php-static-analysis-tools?(php静态扫描工具集)

https://github.com/wufeifei/cobra?(白盒代码安全审计系统)

https://github.com/OneSourceCat/phpvulhunter?(静态php代码审计)

https://github.com/Qihoo360/phptrace?(跟踪、分析PHP运行情况的工具)

https://github.com/ajinabraham/NodeJsScan?(NodeJS应用代码审计)

https://github.com/pwnsdx/BadCode?? (PHP代码审计)

https://github.com/thesp0nge/dawnscanner?(ruby源码审计)

https://github.com/presidentbeef/brakeman??(Ruby on Rails应用程序的安全漏洞)

https://github.com/ajinabraham/Mobile-Security-Framework-MobSF/???(app黑盒审计)

https://github.com/alibaba/iOSSecAudit?? (iOS安全审计)

模块化扫描、综合扫描器

https://github.com/az0ne/AZScanner?(自动漏洞扫描器,子域名爆破,端口扫描,目录爆破,常用框架漏洞检测)

https://github.com/blackye/lalascan?(分布式web漏洞扫描框架,集合owasp top10漏洞扫描和边界资产发现能力)

https://github.com/blackye/BkScanner?(BkScanner 分布式、插件化web漏洞扫描器)

https://github.com/ysrc/GourdScanV2?(被动式漏洞扫描)

https://github.com/alpha1e0/pentestdb?(WEB渗透测试数据库)

https://github.com/netxfly/passive_scan?(基于http代理的web漏洞扫描器)

https://github.com/1N3/Sn1per?(自动化扫描器,包括中间件扫描以及设备指纹识别)

https://github.com/RASSec/pentestEr_Fully-automatic-scanner?(定向全自动化渗透测试工具)

https://github.com/3xp10it/3xp10it?(自动化渗透测试框架)

https://github.com/Lcys/lcyscan?(扫描效果未验证)

https://github.com/Xyntax/POC-T?(渗透测试插件化并发框架)

https://github.com/v3n0m-Scanner/V3n0M-Scanner?(Scanner in Python3.5 for SQLi/XSS/LFI/RFI and other Vulns)

https://github.com/Skycrab/leakScan?(web端的在线漏洞扫描)

https://github.com/zhangzhenfeng/AnyScan?(开发中…)

Android系列工具:

http://sec-redclub.com/index.php/archives/439/

DDOS防护:

?

https://github.com/ywjt/Dshield

Database firewall:

https://nim4.github.io/DBShield/

waf开源及规则:

https://github.com/xsec-lab/x-waf

https://github.com/loveshell/ngx_lua_waf

https://github.com/SpiderLabs/owasp-modsecurity-crs/tree/master/base_rules

收集目的

本工具包收集的初衷是向各类行业安全从业人员提供在企业信息安全防护体系建设过程中可以参考的各种开源或非开源安全扫描工具,以帮助安全从业人员对自身业务进行自检,从而提高安全性。

以下是跟从cracer的第五期培训学习的内容

1、判断一个网站是asp、php还是jsp写的:

在网站的主页域名后面加上/index.asp或者/index.php或者/index.jsp可以进行检验

下面以东营职业学院官网进行演示:

电子信息与传媒学院网址:

http://www.dyxy.edu.cn/xxcm/news/show-1365.aspx

东营职业学院党委办公室:

http://www.dyxy.edu.cn/bgs/ld.htm

东营职业学院教务处:

http://www.dyxy.edu.cn/jiaowu/

东营职业学院图书管理处:

http://www.dyxy.edu.cn/tsyxxjszx/#

2、查看是否为伪静态可以这么做:

网址 inurl:asp?Id=

一般结尾为html的网站不一定是静态的,可以用这种方法进行检验

3、进行的操作是在windows server 2003上面搭建asp和php的网站

4、Windows各种系统的镜像文件在

https://msdn.itellyou.cn/进行下载

复制详细信息里面的de2k码,然后用迅雷进行下载即可

5、Windows中的Doc命令的基本使用

打开服务窗口,windows+R打开运行

services.msc

有些服务没有开启,需要右击查看服务的依赖关系,打开一个服务后才能打开这个服务

(1)用远程连接进行链接一个主句

在windows系统中命令提示窗口中输入

1.1net start talent启动talent远程连接服务,

1.2talent+连接主机的ip地址

1.3输入连接主机中的用户名和密码

具体的步骤自己在csdn中有详解

(2)基本的doc命令使用

https://blog.csdn.net/qq_43468607/article/details/97291195

(3)ssh服务不是采用明文密码,用抓包是捉不到的,关于ssh自己博客有记载

https://blog.csdn.net/qq_43468607/article/details/97980094

(4)smb服务(常见的网络服务之一)

net use k: \链接的ip地址\c$

(这个服务非常好玩,,,,,,,,,)

(5)常见的网络服务和对应的端口

https://wenku.baidu.com/view/9289e39d773231126edb6f1aff00bed5b9f3738c.html

(6)端口并不是一一对应的,区分不同的服务是靠 ip地址+端口

(7)跳转路由

tracert www.baidu.com

(8)

清空释放ip

ipconfig /release

重新获取ip

ipconfig /renew

(9)查看系统有哪些补丁

Systeminfo

(10)查看局域网中的其他主机

arp -a

(11)查看局域网中的其他主机的名称

net -view

(12)windows关机命令

shutdown -p 立即关机

shutdown -r 立即重启

shutdown -s 立即重启

shutdown -s -t 关机的秒数 -c “关机要显示内容”

shutdown -a 取消关机命令

(13)切换目录

cd+目录名称

cd …/ 返回上一级目录中

如果目录的名称存在特殊的符号例如:&,就需要将目录名称用英文的双引号“”,里面加上目录的名称

(14)打开一个文件用

start+文件名字

(15)创建一个文件,例如123.txt

copy con 123.txt

回车以后就可以进行编辑内容

(16)打开指定的网页

start 需要被打开的域名(即网址)

(17)查看文件目录

dir 查看的当前目录的文件

(18)直接显示文件内容

type 需要显示内容的文件

(19)命令提示窗口下的文本编辑器(仅仅在windows xp中存在)

edit 需要打开的文本名称(注意文件的名称切全部都是全称,包括扩展名)

如何显示文件的扩展名可以百度(很简单的,不同系统的打开方式也不同)

在修改文件的界面中不止可以修改扩展名,有很多东西都可以修改,给以后文件的操作可以提供的方便不是一星半点

(20)关闭文件窗口快捷键与命令

Alt+F4 关闭当前的窗口

exit 退出doc的界面

Ctrl+e 快速打开 我的电脑

(21)一些网页简单方便的快捷键操作

Ctrl+w 关闭当前的界面

Ctrl+s 本地保存当前的网页

Alt+d 将鼠标定位到搜索栏

Alt+F4 关闭所有的网页

Ctrl+shift+t 恢复不小心关闭的网页

(22)显示桌面的快捷键

Windows+d 显示桌面,再按一次恢复原状

windows+m 将当前页面进行最小化,逐个进行

(23)将桌面任务进行选择

windows+Tab 可以将桌面正在运行的任务排列在桌面上

Tab 进行选择

Alt+Tab 进行单个任务的选择

(24)doc创建与删除与重命名目录

md + 目录的名称

Tab键可以将未输入完成的命令进行补全

rd + 需要被删除的目录

(25)doc文件操作

ren + 需要被重命名的文件名

del+需要删除的文件名

copy 复制文件

move+需要移动的文件+移动到的目录

tree 树形列出文件夹内容

(26)net命令

net start 查看开启了哪些命令

net start + 需要开启的服务

net stop + 需要关闭的服务

(27)清除doc当前的页面

cls(windwos系统中不分大小写)

(28)打开网络连接的控制面板

ncpa.cpl

(29)开启3389端口,talent远程连接的端口开始代码

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 0 /f

(30)doc创建用户的操作

net user 用户名 密码 /add (添加用户)

net user 用户名 /del (删除用户)

net user 用户名 /active:yes (将用户设为活动用户)

net localgroup (查看用户组)

net localgroup administrator 用户名 /add (添加用户到指定的组)

net localgroup “创建的用户组” 用户名 /add (将创建的用户添加到用户组)

net user 用户名 需要修改的密码 (修改用户的密码)

(31)如果入侵一台windows 系统的电脑如何隐藏创建的用户不被发现

首先使用系统默认自带的用户guest,首先激活它,步骤如下:

net user guest /active:yes(将系统自带的默认用户guest用户激活)

net user guest (给guest用户添加一个密码)

net locadgroup administrators guest /add(添加guest到administrator的用户组)

另外,可以写一个批处理文件放在其电脑的开始文件夹下,一开机就可以执行

开始文件夹的路径为:C:\ProgramData\Microsoft\Windows\Start Menu\Programs

批处理文件的后缀名是bat,用copy con 123.bat就可以创建了,然后将以上的命令写入到这个文件里面,批处理文件在开启的时候回自动从上到下运行里面的命令内容

(32)net share 查看本地共享的盘符

net share c$ /del (删除共享的盘符)

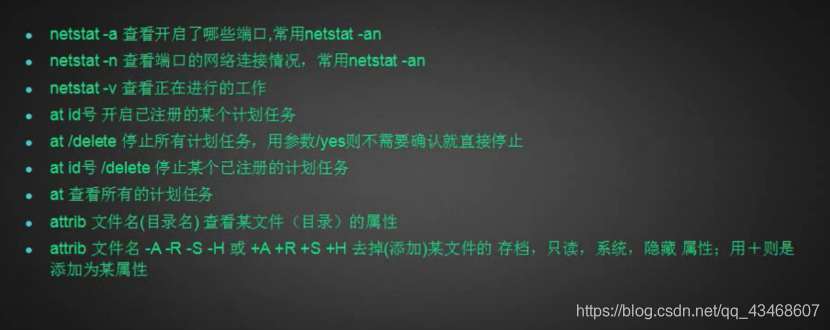

还有更多的东西在上面的图片中

(33)netstat命令的应用

at+命令

可以定时一些任务,例如设置定时关机啊。Windows10中已经换成了别的,但是输入at系统会自动提示的

(33)查看开启哪些应用

msfconfig

如果电脑一开机就连接8000端口,很有可能是被别人挂马了

(34)查看系统正在运行的进程

tasklist(查看系统正在运行的进程)

taskkill+/im 运行的进程(结束正在运行的某一个进程)

Taskkill+/im 正在运行的进程 /F(强制结束正在运行的进程)

Powershell电脑上自带的,和命令提示符类似,但是比命令提示符更加强大,国外的黑客喜欢用的东西,和doc命令是相互兼容的,具体用法咱是不想研究了

linux的使用,基于redhat版本:

自己在csdn上写过linux的基础操作的文章,基于centos版本的,但是linux的命令行90%都是相同的,下面只写一些自己不太熟悉和没有学过的命令操作技巧,linux与windows不同的是,linux是区分大小写的

1、\是将没有输入完成的命令行切换到下一行进行输入

2、一些基础快捷键的操作

Ctrl+L 清屏

Ctrl+U 清空至行首

Ctrl+K 清空至行尾

Ctrl+C 取消本次命令的操作

Tab 自动补齐命令行

3、三个帮助

man(帮助文档)、命令 --help、(csdn文章中写的很清楚了)

4、uname

uname -a (查看安装的linux系统详细信息)

uname -r (查看linux的版本信息)(这个可以根据版本进行分析利用采用不同的攻击)

不同版本的linux的漏洞有网站记录着:

www.exploit–db.com

hostname (查看本机服务器的名称)

5、清屏

clear

6、查看ip

ifconfig

7、查看cpu的信息

cat命令是查看一个文件

cat proc/cpuinfo

cat 1 2 >3 将文件1和2 合并到到3文件中

8、关机命令

halt 立即关机

poweroff 立即关机

reboot 立即重启

init 0 立即关机

关于linux关机,在csdn上写过一篇关于安全的关机的文章

9、文件操作命令

cd + 文件名 打开一个文件夹

pwd 显示当前所在的路径

cd … 切换到上一级目录

cd ~或者cd / 切换到首目录

需要牵扯到相对目录和绝对目录,,,,不想再说了

ls -alh 查看目录文件的详细信息

在csdn中的linux操作很详细了,自己也买了《鸟哥的linux的私房菜》

chmod +x 文件名 修改文件的权限还牵扯到数字写法

chmod +777 文件名

touch +文件 创建任意类型的文件,linux与windows不同的是,linux不是靠文件的扩展名来区分文件类型的

mkdir +文件名 这是创建的文件夹

echo 1>2 将1文件替换到2文件

echo 1>>2 将1复制到2文件中

10、搭建网站需要以下的命令

lamp的搭建,自己还没有学,需要另外的资源

du -sh 文件 查看文件的大小的

mount /dev/sr0 /挂载的名字 此处的挂载是将外联设备放到指定的文件夹中,在linux中所有的程序都是文件

df -T 查看挂载的情况

umount 文件的路径 卸载挂载的文件

12、vi

-r:用于恢复系统突然崩溃的的后的措施

-R:以只读的方式进行打开文件

-n:用于光标的打开时定位到第几行,如果不定义默认是定义到最后一行

现在已经更新到vim了

在csdn中的文章中有

13、文本查看

(1)cat+参数+文件

-n: 为文件中的内容加上行号

cat 1 2>1 将文件1和2合并到3的文件夹中

(2)tail

-f /var/log/messages:查看系统得动态日志

cat 1>2 直接将1导入覆盖到2

cat 1>>2 将1传到2 ,相当于复制,不是单一的覆盖

14、管道

| 命令并行

举例:ls | wc -l

查看列举文件并显示出文件的多少

15、统计文件中的数量

wc

参数:

-l 统计行数

-w 统计单词数量

-c 统计字符的数量

对一个文件的显示:

wc sdxh.c出现2 4 26

2是行数 4是单词数量 26是单词的数量

history 用来查看用过的历史命令

16、压缩解压

gzip、bzip2(比bzip2的压缩率高)

参数:

-9 显示高比例的压缩

-d 释放压缩文件

tar: 用来归档文件的(看csdn)

-C 用来解压到指定得文件位置

-czvf 压缩

-xzvf 解压

-tvf + 文件 将文件添加到已经归档的文件夹中

17、安装、升级、卸载rpm软件

参数:

-i 安装新的rpm的软件包

-U 升级

-f 更新

-e 卸载

-qi 查看命令或者软件的详细信息

–force 强制安装所指定的rpm安装包

–nodeps 安装、升级或者卸载软件时,忽略依赖关系

-h 以“#”显示安装的进度

-v 显示安装过程中的详细信息

格式:rpm -e 软件名称

2650

2650

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?