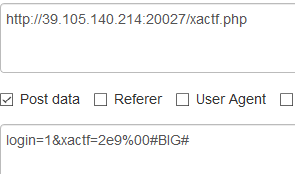

题目地址:http://39.105.140.214:20027/

ereg函数存在NULL截断漏洞,导致了正则过滤被绕过,所以可以使用%00截断正则匹配

ereg()只能处理字符串的,遇到数组做参数返回NULL,判断用的是 ===,要求类型也相同,而NULL跟FALSE类型是不同的,strpos()的参数同样不能为数组,否则返回NULL

大小要求可以用科学计数法来绕过

很奇怪的是我直接在burpsuite里重放居然不出现flag,在浏览器里才可以,为什么?

参考:https://blog.csdn.net/qq_36609913/article/details/79303554

975

975

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?