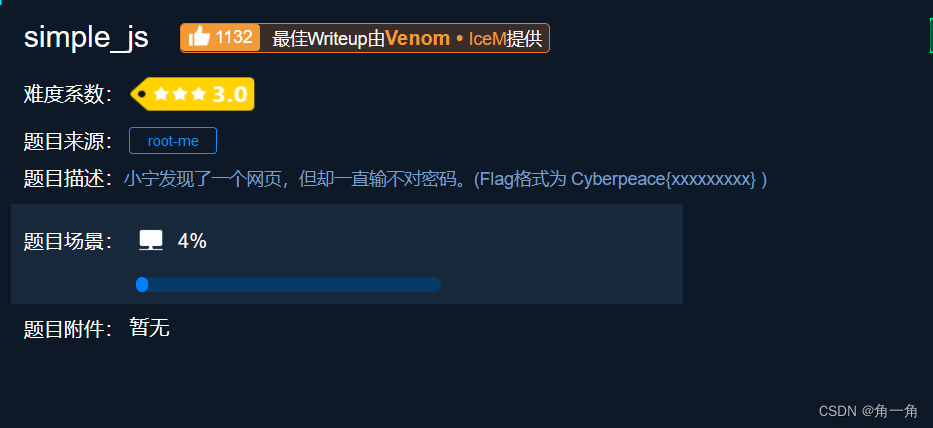

如有不对的地方,还请各位大佬指正。下面开始做题:

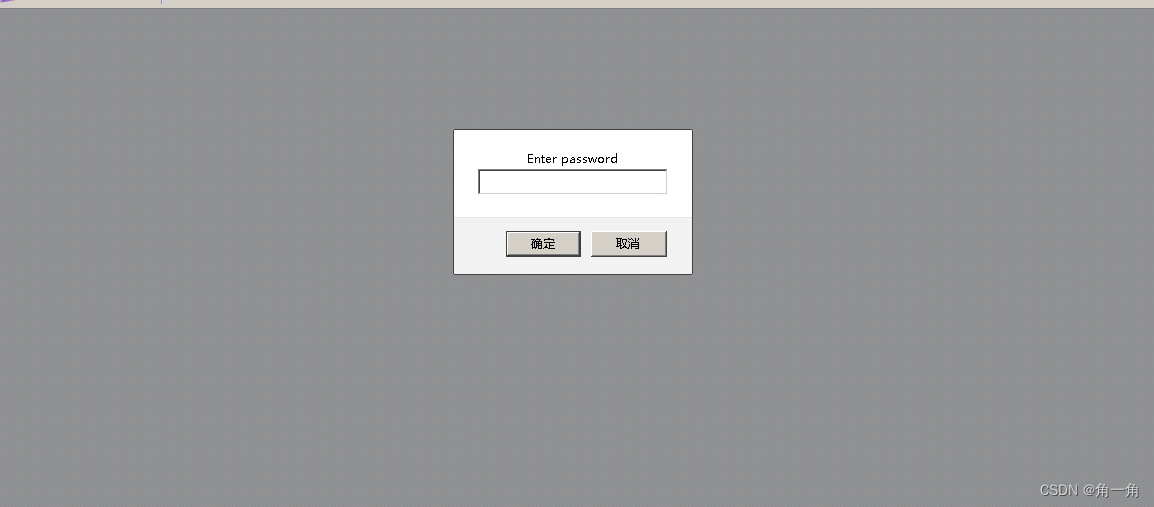

进入题目以后直接让我们输入密码:

先不慌输入密码,按F12查看源代码试试

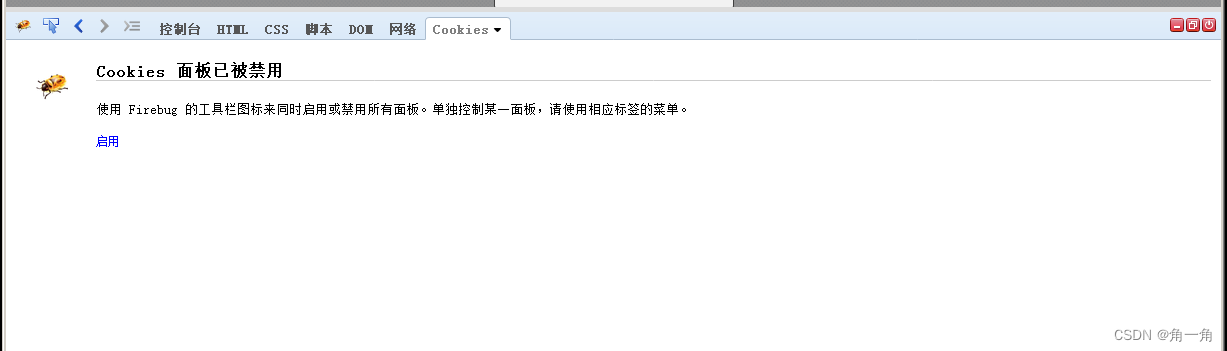

发现很多功能都被禁用了,什么也没有用,用Ctrl+shift+i试一试:

在调试器中查看到了前端代码:

function dechiffre(pass_enc){ //传入的密码

var pass = "70,65,85,88,32,80,65,83,83,87,79,82,68,32,72,65,72,65"; //需要比对的密码

var tab = pass_enc.split(','); //对传入的密码插入 ,

var tab2 = pass.split(',');var i,j,k,l=0,m,n,o,p = "";i = 0;j = tab.length;

k = j + (l) + (n=0);

n = tab2.length;

for(i = (o=0); i < (k = j = n); i++ ){o = tab[i-l];p += String.fromCharCode((o = tab2[i]));

if(i == 5)break;}

for(i = (o=0); i < (k = j = n); i++ ){

o = tab[i-l];

if(i > 5 && i < k-1)

p += String.fromCharCode((o = tab2[i]));

}

p += String.fromCharCode(tab2[17]); //这里只返回了部分字符

pass = p;return pass;

}

String["fromCharCode"](dechiffre("\x35\x35\x2c\x35\x36\x2c\x35\x34\x2c\x37\x39\x2c\x31\x31\x35\x2c\x36\x39\x2c\x31\x31\x34\x2c\x31\x31\x36\x2c\x31\x30\x37\x2c\x34\x39\x2c\x35\x30")); //需要对比的密码

h = window.prompt('Enter password');

alert( dechiffre(h) );

涉及到的函数有:

pass_enc.split() 方法用于把一个字符串分割成字符串数组。

语法

stringObject.split(separator,howmany)

separator 必需。字符串或正则表达式,从该参数指定的地方分割 stringObject。 howmany 可选。该参数可指定返回的数组的最大长度。如果设置了该参数,返回的子串不会多于这个参数指定的数组。如果没有设置该参数,整个字符串都会被分割,不考虑它的长度。 例子 1

在本例中,我们将按照不同的方式来分割字符串:

<script type="text/javascript"> var str="How are you doing today?" document.write(str.split(" ") + "<br />") document.write(str.split("") + "<br />") document.write(str.split(" ",3)) </script>输出:

How,are,you,doing,today?

H,o,w, ,a,r,e, ,y,o,u, ,d,o,i,n,g, ,t,o,d,a,y,?

How,are,you

length 属性返回字符串的长度(字符数)。

例子:

<script> var txt = "Hello World!"; document.write(txt.length); </script>以上实例输出结果:

12

fromCharCode() 可接受一个指定的 Unicode 值,然后返回一个字符串。

例子:

<script type="text/javascript"> document.write(String.fromCharCode(72,69,76,76,79)) document.write("<br />") document.write(String.fromCharCode(65,66,67)) </script>以上代码的输出:

HELLO ABC

在仔细观察代码我们可以知道传入的参数需要与pass = "70,65,85,88,32,80,65,83,83,87,79,82,68,32,72,65,72,65"

dechiffre("\x35\x35\x2c\x35\x36\x2c\x35\x34\x2c\x37\x39\x2c\x31\x31\x35\x2c\x36\x39\x2c\x31\x31\x34\x2c\x31\x31\x36\x2c\x31\x30\x37\x2c\x34\x39\x2c\x35\x30")

进行比对,将其提取出来以后进行密码转移。

分片代码:

p = "\x35\x35\x2c\x35\x36\x2c\x35\x34\x2c\x37\x39\x2c\x31\x31\x35\x2c\x36\x39\x2c\x31\x31\x34\x2c\x31\x31\x36\x2c\x31\x30\x37\x2c\x34\x39\x2c\x35\x30"

c = dech.split(',')

print(c)

flag = ""

for t in c:

f = chr(int(t))

flag += f

print(flag1)

p1 = ['70','65','85','88','32','80','65','83','83','87','79','82','68','32','72','65','72','65']

flag2 = ""

for r in pass1:

f2 = chr(int(r))

flag2 += f2

print(flag2)结果:

786OsErtk12

FAUX PASSWORD HAHA两个全部上传当作flag上传,发现真正的flag为 786OsErtk12

flag:Cyberpeace{786OsErtk12}

459

459

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?