1、 IIS漏洞案例

【实验目的】

1、 理解IIS6解析文件名漏洞

2、 利用IIS6解析文件名漏洞

3、 修复漏洞

【实验环境】

PC机 1台、web服务器 1台

【实验预备知识点】

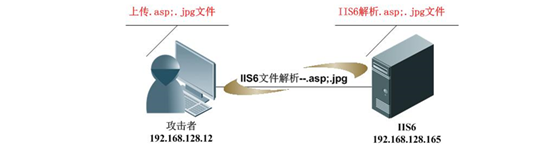

1、 IIS6解析文件名漏洞

因为微软的IIS6存在着一个文件解析路径的漏洞,当文件夹为类似xxx.asp的时候(即文件夹看起来像一个ASP文件的文件名),此时文件夹下的文本类型的文件都可以在IIS中被当成ASP程序来执行。这样黑客都可上传扩展名为jpg或gif之类的看起来像是图文文件的木马文件,通过访问这个文件即可运行木马。

2、 解决方法

修改网站代码,让上传的文件自动重命名,防止漏洞被利用,打开网站的目录C:\Intepub\wwwroot\1185_shuidibbs70\EESaiUp5,编辑EESaiUp.asp这个文件,将图中第五行代码的”1”改为”0”即可,此后文件上传时将随机重命名。

【实验内容】

两个同学分别开启window靶机,访问对方的iis服务器的上传文件页面,上传准备好的图片文件,并使用client.html进行读取。

【实验步骤】

1、 创建一个server.asp;jpg图片文件,写入以下内容并保存:

IIS漏洞案例【实验目的】【实验环境】【实验预备知识点】【实验内容】1、 IIS漏洞案例【实验目的】1、 理解IIS6解析文件名漏洞2、 利用IIS6解析文件名漏洞3、 修复漏洞【实验环境】PC机 1台、web服务器 1台【实验预备知识点】1、 IIS6解析文件名漏洞因为微软的IIS6存在着一个文件解析路径的漏洞,当文件夹为类似xxx.asp的时候(即文件夹看起来像一个ASP文件的文件名),此时文件夹下的文本类型的文件都可以在IIS中被当成ASP程序来执行。这样黑客都可上传扩展名为jpg

IIS漏洞案例【实验目的】【实验环境】【实验预备知识点】【实验内容】1、 IIS漏洞案例【实验目的】1、 理解IIS6解析文件名漏洞2、 利用IIS6解析文件名漏洞3、 修复漏洞【实验环境】PC机 1台、web服务器 1台【实验预备知识点】1、 IIS6解析文件名漏洞因为微软的IIS6存在着一个文件解析路径的漏洞,当文件夹为类似xxx.asp的时候(即文件夹看起来像一个ASP文件的文件名),此时文件夹下的文本类型的文件都可以在IIS中被当成ASP程序来执行。这样黑客都可上传扩展名为jpg

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

8978

8978

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?