**作者:0x7F@知道创宇404实验室 **

0x00 前言

Windows 从 vista 版本引入一种进程保护机制(Process

Protection),用于更进一步的控制进程的访问级别,在此之前,用户只需要使用SeDebugPrivilege令牌权限即可获取任意进程的所有访问权限;随后

Windows8.1 在此进程保护的基础上,扩展引入了进程保护光机制(Protected Process

Light),简称PPL机制,其能提供更加细粒度化的进程访问权限控制,。

本文将介绍 Windows 的 PPL 安全机制,以及在实验环境下如何绕过该机制,从而实现对 PPL 的进程进行动态调试。

本文实验环境:

Windows 10 专业版 22H2

Visual Studio 2019

0x01 PPL机制

使用Process Explorer工具查看进程列表,我们可以看到 Windows 的部分核心进程设置了 PPL 保护:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-SbyJuGMl-1691635619317)(https://image.3001.net/images/20230509/1683617971_6459f8b37d49aa878f60b.png!small)]

对于安全研究来说,PPL机制最直观的感受就是即便使用管理员权限也无法 attach 这个进程进行调试:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-E6gvc7sy-1691635619319)(https://image.3001.net/images/20230509/1683617981_6459f8bd23620828fb8a5.png!small)]

通过官网文档(<https://learn.microsoft.com/en-

us/windows/win32/procthread/zwqueryinformationprocess></https://learn.microsoft.com/en-

us/windows/win32/procthread/zwqueryinformationprocess)可以了解到>)可以了解到PS_PROTECTION的结构如下:

typedef struct _PS_PROTECTION {

union {

UCHAR Level;

struct {

UCHAR Type : 3;

UCHAR Audit : 1; // Reserved

UCHAR Signer : 4;

};

};

} PS_PROTECTION, *PPS_PROTECTION;

前 3 位包含进程保护的类型:

typedef enum _PS_PROTECTED_TYPE {

PsProtectedTypeNone = 0,

PsProtectedTypeProtectedLight = 1,

PsProtectedTypeProtected = 2

} PS_PROTECTED_TYPE, *PPS_PROTECTED_TYPE;

后 4 位包含进程保护的签名者标识:

typedef enum _PS_PROTECTED_SIGNER {

PsProtectedSignerNone = 0,

PsProtectedSignerAuthenticode,

PsProtectedSignerCodeGen,

PsProtectedSignerAntimalware,

PsProtectedSignerLsa,

PsProtectedSignerWindows,

PsProtectedSignerWinTcb,

PsProtectedSignerWinSystem,

PsProtectedSignerApp,

PsProtectedSignerMax

} PS_PROTECTED_SIGNER, *PPS_PROTECTED_SIGNER;

通过 WinDBG 进行本地内核调试,查看上图进程smss.exe(412)的内核对象EPROCESS可以查看PPL=0x61,如下:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-LRhDkh1d-1691635619320)(https://image.3001.net/images/20230509/1683617994_6459f8ca61b1614cb3257.png!small)]

PPL

机制在内核函数NtOpenProcess进行实现,当我们访问进程时最终都会调用该函数;NtOpenProcess位于ntoskrnl.exe内,结合符号表逆向如下:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-PniyQbzF-1691635619321)(https://image.3001.net/images/20230509/1683618004_6459f8d4a01514d5c5377.png!small)]

经过一系列的调用,最终进入到 PPL 检查的关键逻辑RtlTestProtectedAccess,其调用栈如下:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-H1q8HhAI-1691635619322)(https://image.3001.net/images/20230509/1683618013_6459f8ddea52851b1fe34.png!small)]

RtlTestProtectedAccess的判断逻辑如下:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-PPvmURSQ-1691635619323)(https://image.3001.net/images/20230509/1683618023_6459f8e78644c08997e15.png!small)]

其中Protection.Signer经过RtlProtectedAccess转换的权限如下:

PsProtectedSignerNone 0 => 0x0

PsProtectedSignerAuthenticode 1 => 0x2

PsProtectedSignerCodeGen 2 => 0x4

PsProtectedSignerAntimalware 3 => 0x108

PsProtectedSignerLsa 4 => 0x110

PsProtectedSignerWindows 5 => 0x13e

PsProtectedSignerWinTcb 6 => 0x17e

PsProtectedSignerWinSystem 7 => 0x1fe

PsProtectedSignerApp 8 => 0x0

实际

NtOpenProcess中还有诸多条件影响 PPL

的检查,不过本文我们主要关注核心判断逻辑RtlTestProtectedAccess就可以了。

0x02 双机调试bypass

使用双机内核调试可以无视大多数的安全机制,这里我使用网络双机调试,成功连接被调试主机后,再进入到有 PPL

机制的smss.exe(412)的进程空间下,直接就可以正常调试:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-KDU6LUN7-1691635619324)(https://image.3001.net/images/20230509/1683618034_6459f8f24b5346d76eaef.png!small)]

但是实际场景下双机调试可能受环境限制,同时双机调试也不如用户模式下方便,下面我们看看通过本地调试的方法来绕过 PPL 机制。

0x03 本地调试bypass

通过上文对 PPL 机制的介绍,我们知道 PPL

的标识位是以_PS_PROTECTION结构存放于EPROCESS进程对象中,虽然本地内核调试无法控制程序执行流,但可以修改内存值;那么我们可以先通过本地内核调试去除

PPL 标识,随后便可以在用户模式下调试目标进程。

配置好本地内核调试环境后,使用管理员权限启动 WinDBG,覆写smss.exe(412)进程的Protection = 0x00命令如下:

# 获取 smss.exe 进程的 EPROCESS 地址

lkd > !process 0 0 smss.exe

# 从 EPROCESS 获取 Protection 的偏移和值

lkd > dt nt!_eprocess ffffc40b2c45e080 Protection

lkd > db ffffc40b2c45e080+0x87a l1

# 将 Protection 值修改为 0x00

lkd > eb ffffc40b2c45e080+0x87a 0x00

执行如下:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-GiwQVd4M-1691635619325)(https://image.3001.net/images/20230509/1683618045_6459f8fd5d33aad2031cb.png!small)]

随后我们再以管理员权限启动 WinDBG,attach 到目标进程上,可以成功进行调试:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-8nWcgl7l-1691635619326)(https://image.3001.net/images/20230509/1683618054_6459f90603b75b32e1aac.png!small)]

0x04 工具化

根据本地内核调试去除 PPL

标识的思路,我们可以编写驱动程序如下,使用ZwQuerySystemInformation()遍历进程,使用PsLookupProcessByProcessId()获取进程的EPROCESS,随后按Protection的偏移将其内存值覆写为0x00:

#include <ntifs.h>

#include <wdf.h>

#define EPROCESS_PROTECTION_OFFSET 0x87A // windows10 professional 22H2

DRIVER_INITIALIZE DriverEntry;

typedef enum _SYSTEM_INFORMATION_CLASS {

SystemProcessInformation = 5,

// ...

} SYSTEM_INFORMATION_CLASS;

typedef struct _SYSTEM_PROCESS_INFORMATION {

ULONG NextEntryOffset;

ULONG NumberOfThreads;

BYTE Reserved1[48];

PVOID Reserved2[3];

HANDLE UniqueProcessId;

PVOID Reserved3;

ULONG HandleCount;

BYTE Reserved4[4];

PVOID Reserved5[11];

SIZE_T PeakPagefileUsage;

SIZE_T PrivatePageCount;

LARGE_INTEGER Reserved6[6];

} SYSTEM_PROCESS_INFORMATION, *PSYSTEM_PROCESS_INFORMATION;

NTSTATUS NTAPI ZwQuerySystemInformation(

_In_ SYSTEM_INFORMATION_CLASS SystemInformationClass,

_Inout_ PVOID SystemInformation,

_In_ ULONG SystemInformationLength,

_Out_opt_ PULONG ReturnLength

);

NTKERNELAPI UCHAR* PsGetProcessImageFileName(__in PEPROCESS Process);

VOID OnUnload(_In_ PDRIVER_OBJECT DriverObject)

{

UNREFERENCED_PARAMETER(DriverObject);

KdPrintEx((DPFLTR_IHVDRIVER_ID, DPFLTR_INFO_LEVEL, "remove_ppl: unload driver\n"));

}

NTSTATUS DriverEntry(_In_ PDRIVER_OBJECT DriverObject, _In_ PUNICODE_STRING RegistryPath) {

ULONG BufferSize = 0;

NTSTATUS Status = STATUS_SUCCESS;

PVOID Buffer = NULL;

PSYSTEM_PROCESS_INFORMATION pInfo = NULL;

UNREFERENCED_PARAMETER(DriverObject);

UNREFERENCED_PARAMETER(RegistryPath);

KdPrintEx((DPFLTR_IHVDRIVER_ID, DPFLTR_INFO_LEVEL, "remove_ppl: driver entry\n"));

// register unload function

DriverObject->DriverUnload = OnUnload;

// get size of SYSTEM_PROCESS_INFORMATION

Status = ZwQuerySystemInformation(SystemProcessInformation, NULL, 0, &BufferSize);

if (Status != STATUS_INFO_LENGTH_MISMATCH) {

KdPrintEx((DPFLTR_IHVDRIVER_ID, DPFLTR_INFO_LEVEL, "remove_ppl: ZwQuerySystemInformation get size failed status=0x%x\n", Status));

goto _LABEL_EXIT;

}

// alloc memory and get SYSTEM_PROCESS_INFORMATION

Buffer = ExAllocatePoolWithTag(PagedPool, BufferSize, '1gaT');

if (Buffer == NULL) {

KdPrintEx((DPFLTR_IHVDRIVER_ID, DPFLTR_INFO_LEVEL, "remove_ppl: ExAllocatePoolWithTag failed\n"));

goto _LABEL_EXIT;

}

Status = ZwQuerySystemInformation(SystemProcessInformation, Buffer, BufferSize, &BufferSize);

if (Status != STATUS_SUCCESS) {

KdPrintEx((DPFLTR_IHVDRIVER_ID, DPFLTR_INFO_LEVEL, "remove_ppl: ZwQuerySystemInformation get info failed status=0x%x\n", Status));

goto _LABEL_EXIT;

}

// traverse all processes and rewrite "Protection" to 0x00

pInfo = (PSYSTEM_PROCESS_INFORMATION)Buffer;

do {

PEPROCESS Process = NULL;

Status = PsLookupProcessByProcessId(pInfo->UniqueProcessId, &Process);

if (NT_SUCCESS(Status)) {

BYTE* Protection = (BYTE*)Process + EPROCESS_PROTECTION_OFFSET;

if (*Protection != 0) {

KdPrintEx((DPFLTR_IHVDRIVER_ID, DPFLTR_INFO_LEVEL, "remove_ppl: rewrite %s[%d] Protection=0x%x to 0x00\n",

PsGetProcessImageFileName(Process), pInfo->UniqueProcessId, *Protection));

*Protection = 0x00;

}

}

else {

KdPrintEx((DPFLTR_IHVDRIVER_ID, DPFLTR_INFO_LEVEL, "remove_ppl: PsLookupProcessByProcessId [%d] failed status=0x%x\n",

pInfo->UniqueProcessId, Status));

}

pInfo = (PSYSTEM_PROCESS_INFORMATION)((PUCHAR)pInfo + pInfo->NextEntryOffset);

} while (pInfo->NextEntryOffset);

_LABEL_EXIT:

if (Buffer != NULL) {

ExFreePoolWithTag(Buffer, '1gaT');

}

return STATUS_SUCCESS;

}

成功编译后,将驱动程序注册为服务来启动运行(需设置主机为测试模式):

# 注册驱动程序为服务

sc.exe create remove_ppl type= kernel start= demand binPath= [src]remove_ppl.sys

# 查看服务信息

sc.exe queryex remove_ppl

# 启动驱动程序/服务

sc.exe start remove_ppl

运行驱动程序,并使用Process Explorer查看,所有进程的 PPL 标识都被去除了:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-mZrIoBCT-1691635619327)(https://image.3001.net/images/20230509/1683618068_6459f914684eda76d4fe2.png!small)]

除了以上实验代码外,也可以参考更加完善的 PPL 控制工具:

-

https://github.com/Mattiwatti/PPLKiller</https://github.com/Mattiwatti/PPLKiller>

-

https://github.com/itm4n/PPLcontrol</https://github.com/itm4n/PPLcontrol>

0x0x References

<https://learn.microsoft.com/en-us/windows/win32/services/protecting-anti-

malware-services->

<https://learn.microsoft.com/en-

us/windows/win32/procthread/zwqueryinformationprocess>

<https://learn.microsoft.com/en-us/windows/win32/procthread/process-security-

and-access-rights>

https://download.microsoft.com/download/a/f/7/af7777e5-7dcd-4800-8a0a-b18336565f5b/process_vista.doc

<https://www.crowdstrike.com/blog/evolution-protected-processes-part-1-pass-

hash-mitigations-windows-81/>

<https://www.crowdstrike.com/blog/evolution-protected-processes-

part-2-exploitjailbreak-mitigations-unkillable-processes-and/>

https://www.cnblogs.com/H4ck3R-XiX/p/15872255.html

https://www.cnblogs.com/revercc/p/16961961.html

https://itm4n.github.io/debugging-protected-processes/

https://paper.seebug.org/1892/

https://github.com/Mattiwatti/PPLKiller

https://github.com/itm4n/PPLcontrol

https://www.cnblogs.com/H4ck3R-XiX/p/15872255.html

https://www.cnblogs.com/revercc/p/16961961.html

https://itm4n.github.io/debugging-protected-processes/

https://paper.seebug.org/1892/

https://github.com/Mattiwatti/PPLKiller

https://github.com/itm4n/PPLcontrol

题外话

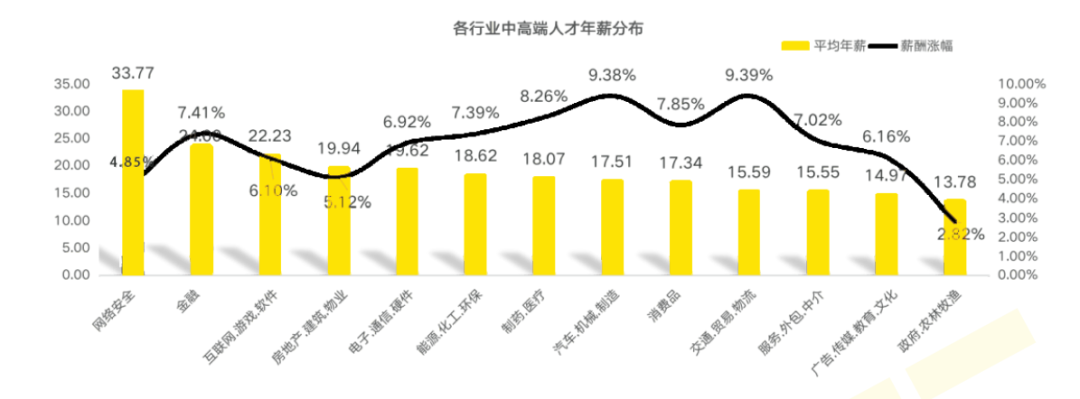

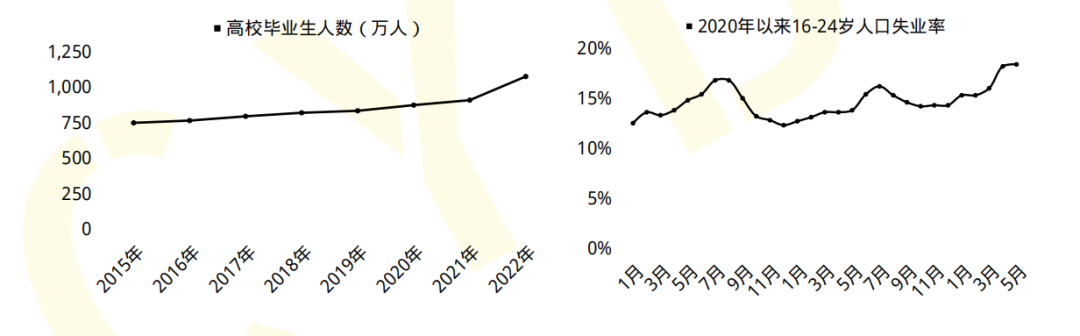

初入计算机行业的人或者大学计算机相关专业毕业生,很多因缺少实战经验,就业处处碰壁。下面我们来看两组数据:

2023届全国高校毕业生预计达到1158万人,就业形势严峻;

国家网络安全宣传周公布的数据显示,到2027年我国网络安全人员缺口将达327万。

一方面是每年应届毕业生就业形势严峻,一方面是网络安全人才百万缺口。

6月9日,麦可思研究2023年版就业蓝皮书(包括《2023年中国本科生就业报告》《2023年中国高职生就业报告》)正式发布。

2022届大学毕业生月收入较高的前10个专业

本科计算机类、高职自动化类专业月收入较高。2022届本科计算机类、高职自动化类专业月收入分别为6863元、5339元。其中,本科计算机类专业起薪与2021届基本持平,高职自动化类月收入增长明显,2022届反超铁道运输类专业(5295元)排在第一位。

具体看专业,2022届本科月收入较高的专业是信息安全(7579元)。对比2018届,电子科学与技术、自动化等与人工智能相关的本科专业表现不俗,较五年前起薪涨幅均达到了19%。数据科学与大数据技术虽是近年新增专业但表现亮眼,已跻身2022届本科毕业生毕业半年后月收入较高专业前三。五年前唯一进入本科高薪榜前10的人文社科类专业——法语已退出前10之列。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Olyyqv9r-1691635619329)(C:\Users\Administrator\AppData\Roaming\Typora\typora-user-images\image-20230809162658551.png)]

“没有网络安全就没有国家安全”。当前,网络安全已被提升到国家战略的高度,成为影响国家安全、社会稳定至关重要的因素之一。

网络安全行业特点

1、就业薪资非常高,涨薪快 2021年猎聘网发布网络安全行业就业薪资行业最高人均33.77万!

2、人才缺口大,就业机会多

2019年9月18日《中华人民共和国中央人民政府》官方网站发表:我国网络空间安全人才 需求140万人,而全国各大学校每年培养的人员不到1.5W人。猎聘网《2021年上半年网络安全报告》预测2027年网安人才需求300W,现在从事网络安全行业的从业人员只有10W人。

行业发展空间大,岗位非常多

网络安全行业产业以来,随即新增加了几十个网络安全行业岗位︰网络安全专家、网络安全分析师、安全咨询师、网络安全工程师、安全架构师、安全运维工程师、渗透工程师、信息安全管理员、数据安全工程师、网络安全运营工程师、网络安全应急响应工程师、数据鉴定师、网络安全产品经理、网络安全服务工程师、网络安全培训师、网络安全审计员、威胁情报分析工程师、灾难恢复专业人员、实战攻防专业人员…

职业增值潜力大

网络安全专业具有很强的技术特性,尤其是掌握工作中的核心网络架构、安全技术,在职业发展上具有不可替代的竞争优势。

随着个人能力的不断提升,所从事工作的职业价值也会随着自身经验的丰富以及项目运作的成熟,升值空间一路看涨,这也是为什么受大家欢迎的主要原因。

从某种程度来讲,在网络安全领域,跟医生职业一样,越老越吃香,因为技术愈加成熟,自然工作会受到重视,升职加薪则是水到渠成之事。

黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

1.学习路线图

行业发展空间大,岗位非常多

网络安全行业产业以来,随即新增加了几十个网络安全行业岗位︰网络安全专家、网络安全分析师、安全咨询师、网络安全工程师、安全架构师、安全运维工程师、渗透工程师、信息安全管理员、数据安全工程师、网络安全运营工程师、网络安全应急响应工程师、数据鉴定师、网络安全产品经理、网络安全服务工程师、网络安全培训师、网络安全审计员、威胁情报分析工程师、灾难恢复专业人员、实战攻防专业人员…

职业增值潜力大

网络安全专业具有很强的技术特性,尤其是掌握工作中的核心网络架构、安全技术,在职业发展上具有不可替代的竞争优势。

随着个人能力的不断提升,所从事工作的职业价值也会随着自身经验的丰富以及项目运作的成熟,升值空间一路看涨,这也是为什么受大家欢迎的主要原因。

从某种程度来讲,在网络安全领域,跟医生职业一样,越老越吃香,因为技术愈加成熟,自然工作会受到重视,升职加薪则是水到渠成之事。

黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

1.学习路线图

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Wybp2JIk-1691635619330)(C:\Users\Administrator\Desktop\网安思维导图\享学首创年薪40W+网络安全工程师 青铜到王者技术成长路线V4.0.png)]

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

内容涵盖了网络安全法学习、网络安全运营等保测评、渗透测试基础、漏洞详解、计算机基础知识等,都是网络安全入门必知必会的学习内容。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-lt0zJzlp-1691635619331)(C:\Users\Administrator\Desktop\网安资料截图\视频课件.jpeg)]

(都打包成一块的了,不能一一展开,总共300多集)

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,由于内容的敏感性,我就不一一展示了。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

还有我视频里讲的案例源码和对应的工具包,需要的话也可以拿走。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

1246

1246

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?