隐写术

常见的隐写工具的使用

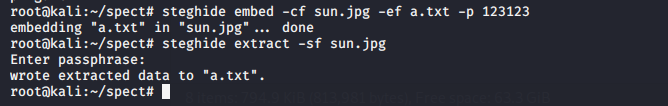

steghide

隐藏文件

steghide embed -cf [载体] -ef [隐藏的文件] -p [设置密码]

例:steghide embed -cf sun.jpg -ef a.txt -p 123123

提取文件

steghide extract -sf sun.jpg

steghide不支持png格式的隐写,zsteg支持png。

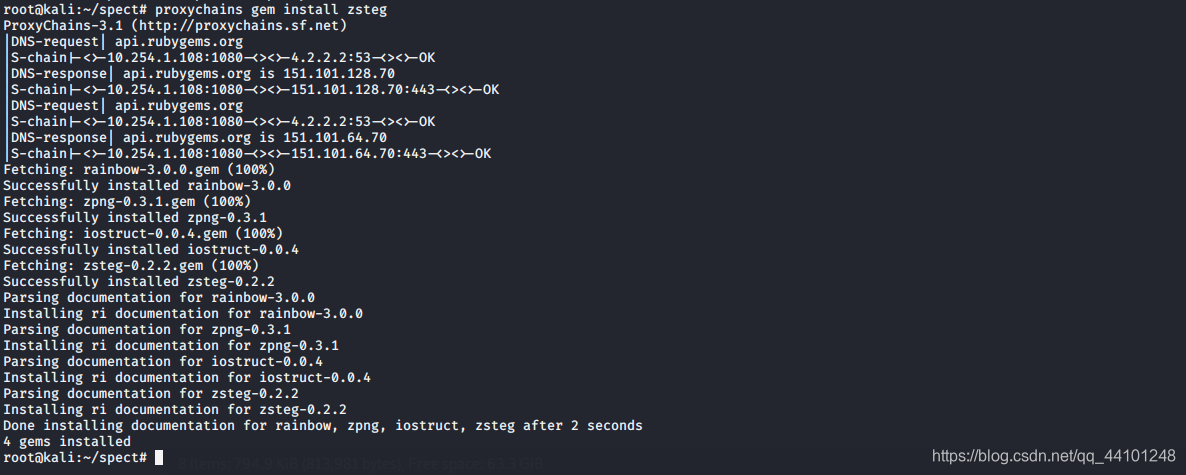

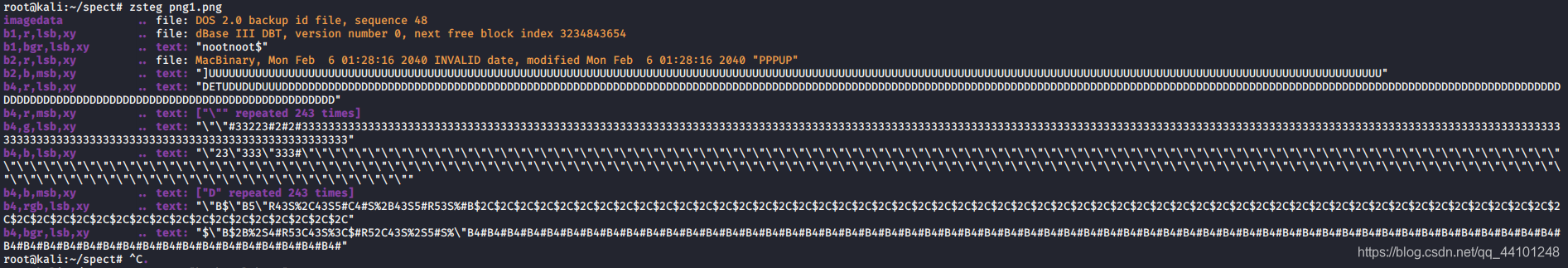

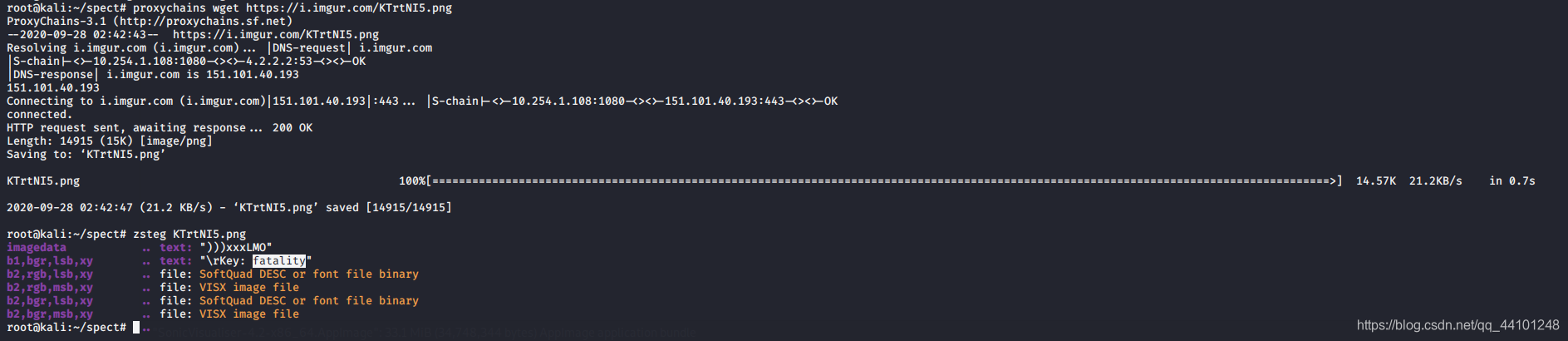

zsteg

用gem安装zsteg,没有小飞机的用国内的源

proxychains代理一挂,30秒安装完了。

一般直接zsteg加图面png

zsteg png1.png

也可以-E指定特定payload

zsteg也支持BMP格式,但主要用于png

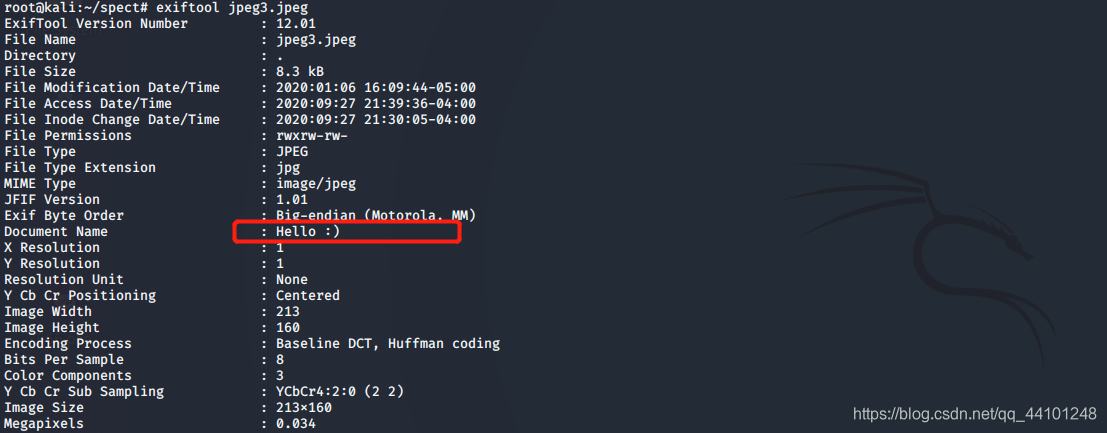

exiftool

exiftool是图片信息查看工具,有一些题目会把通关信息隐藏在图片的信息里

exiftool 图片名

Stegoveritas

Stegoveritas几乎支持所有类型的文件提取,其它工具提取不到可以用它尝试,说不定有意想不到的收获。

提取文件

stegoveritas -steghide jpeg2.jpeg

提取出来后可以到results目录下查看

Sonic Visualizer

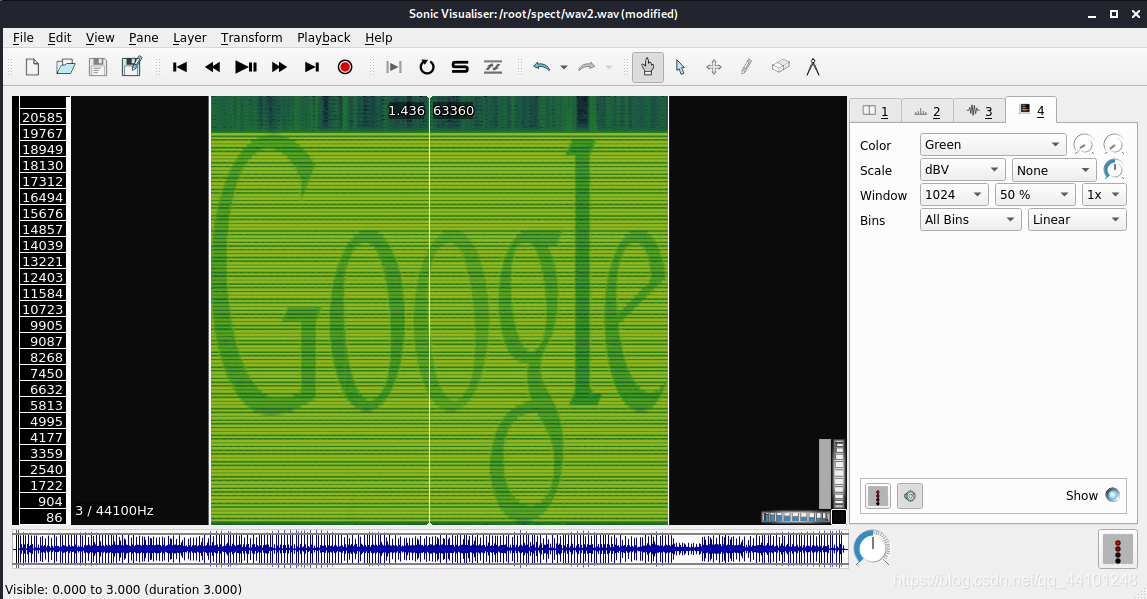

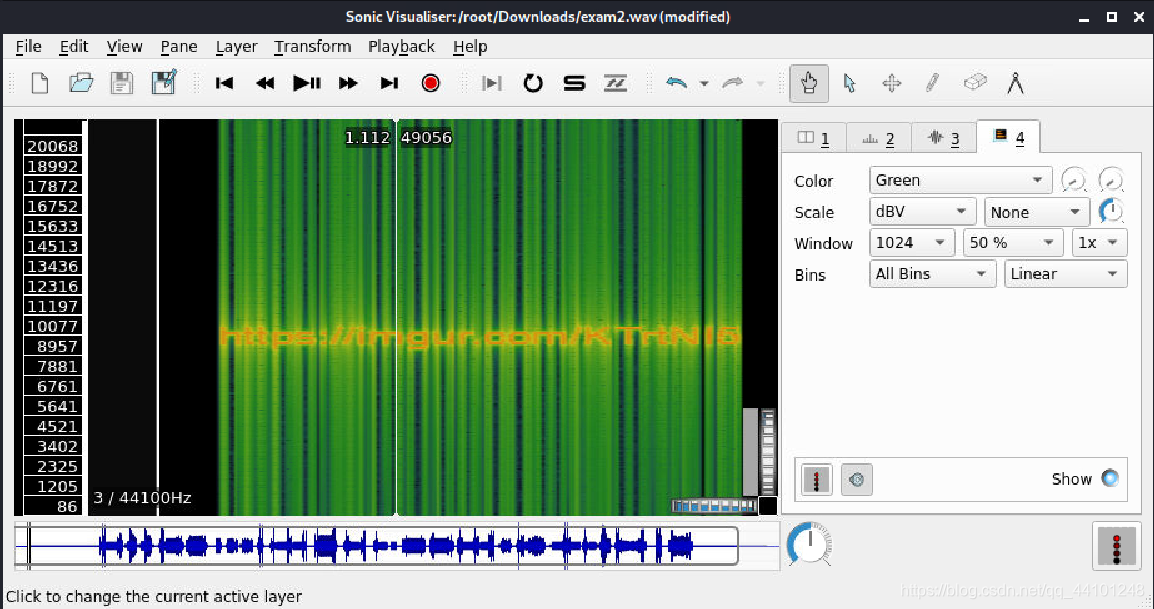

声谱隐写术是把信息放在音频文件里。需要通过某些工具才能看到,例如Sonic Visualizer

下载地址:https://www.sonicvisualiser.org/download.html

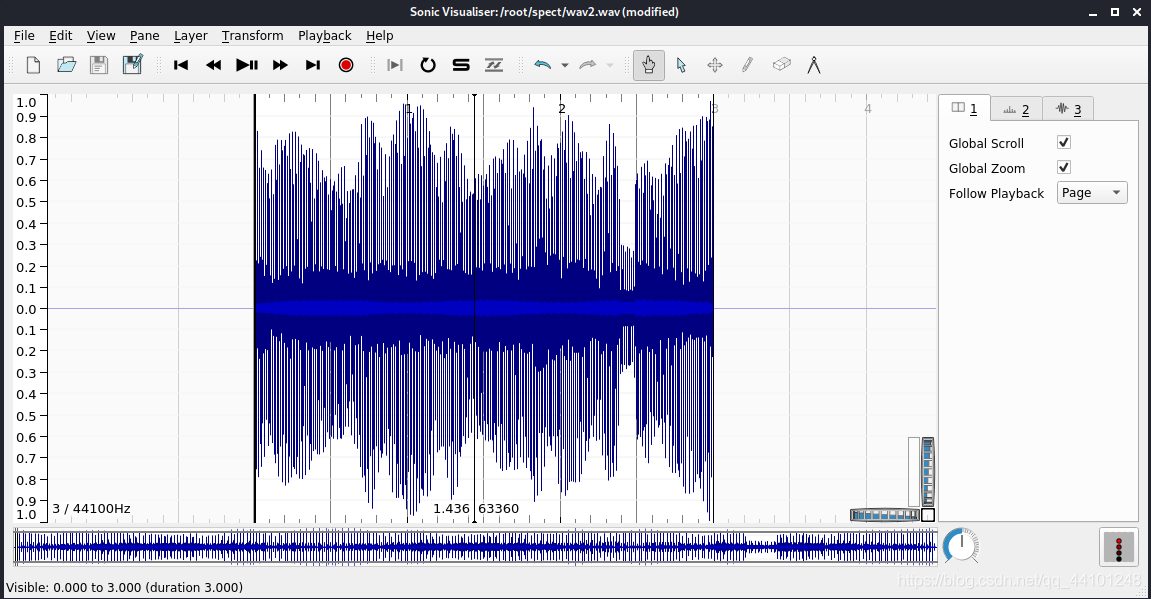

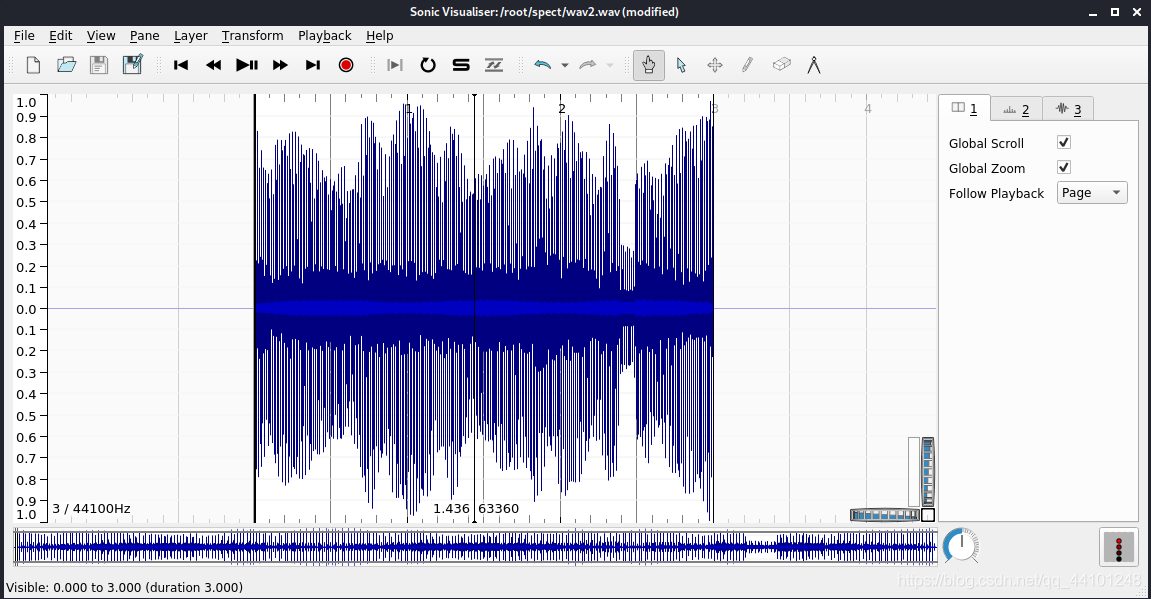

比如这个音频看似没什么异常

用Layer->Add Spectrogram增加光谱就能看到一个Google

考试

一共有三关

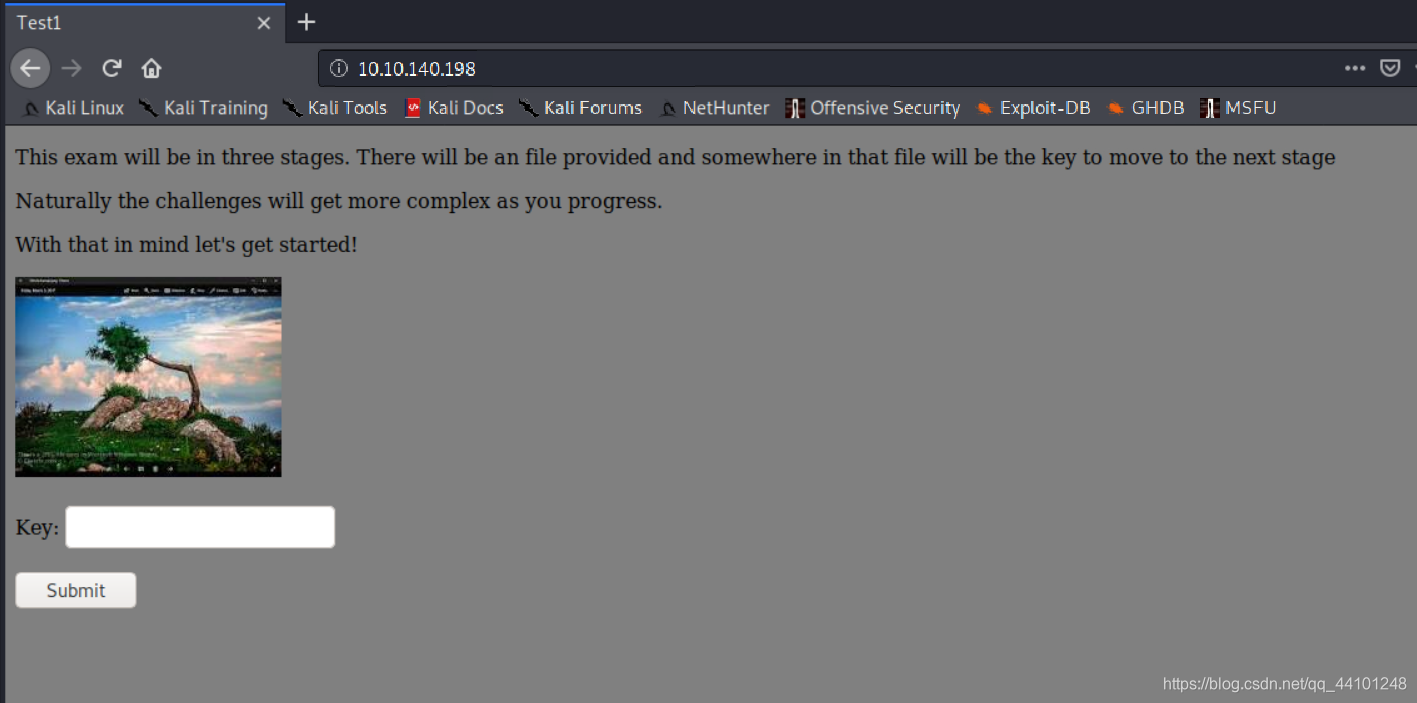

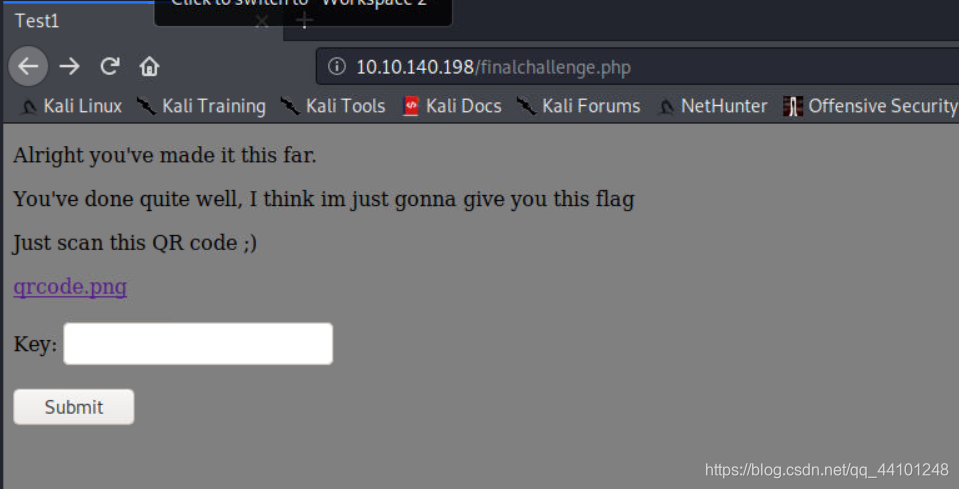

TEST 1

登录进来就是图片要你输入Key,图片不能另存为,要复制链接用wget下载

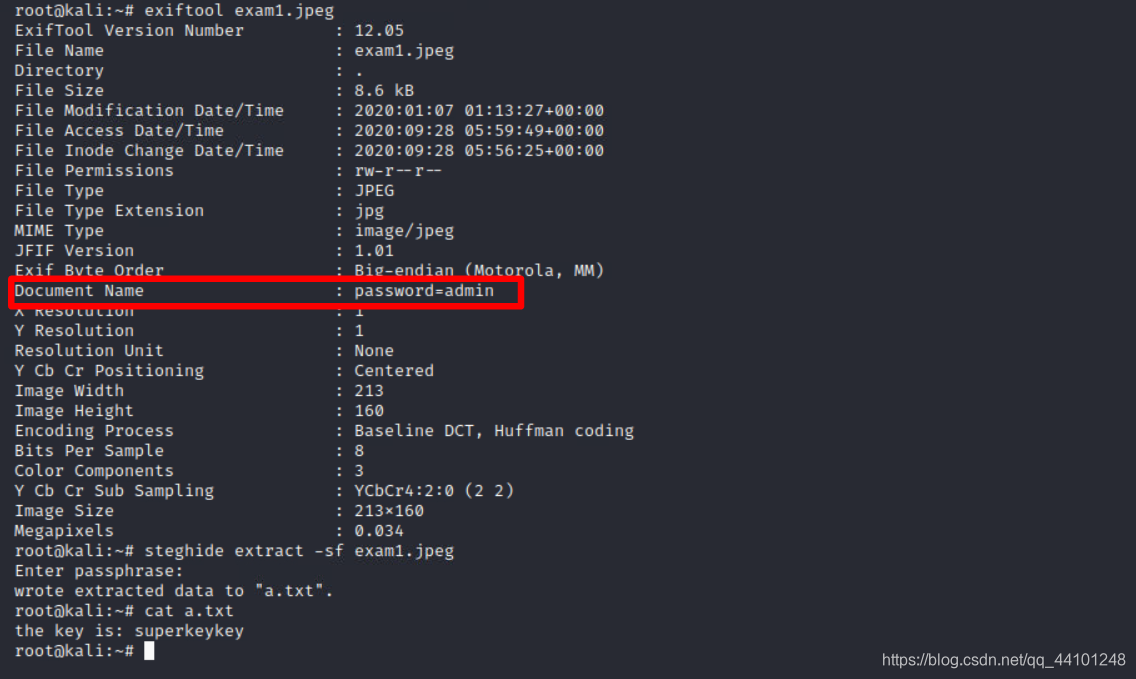

用exiftool查看一下图片信息得到一个password=admin

在用steghide分离得到a.txt,里面就是key

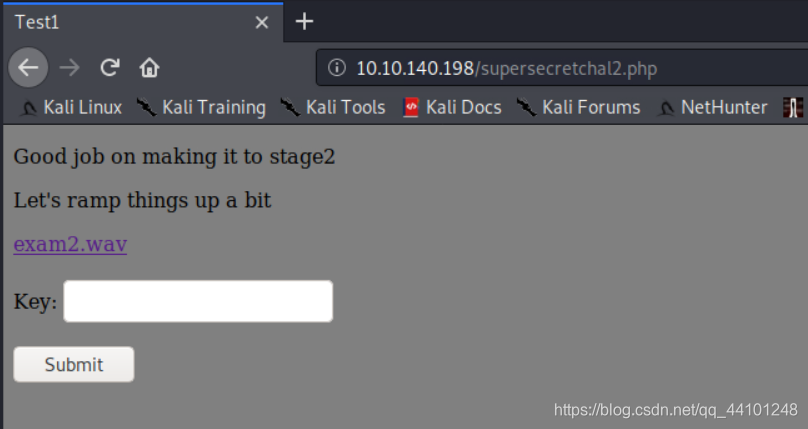

TEST 2

第二个进来就是一个音频文件

下载下来用Sonic Visualizer光谱查看得到一个URL

还是用wget下载得到一个png图片,用zsteg获取里面第二个Key

TEST 3

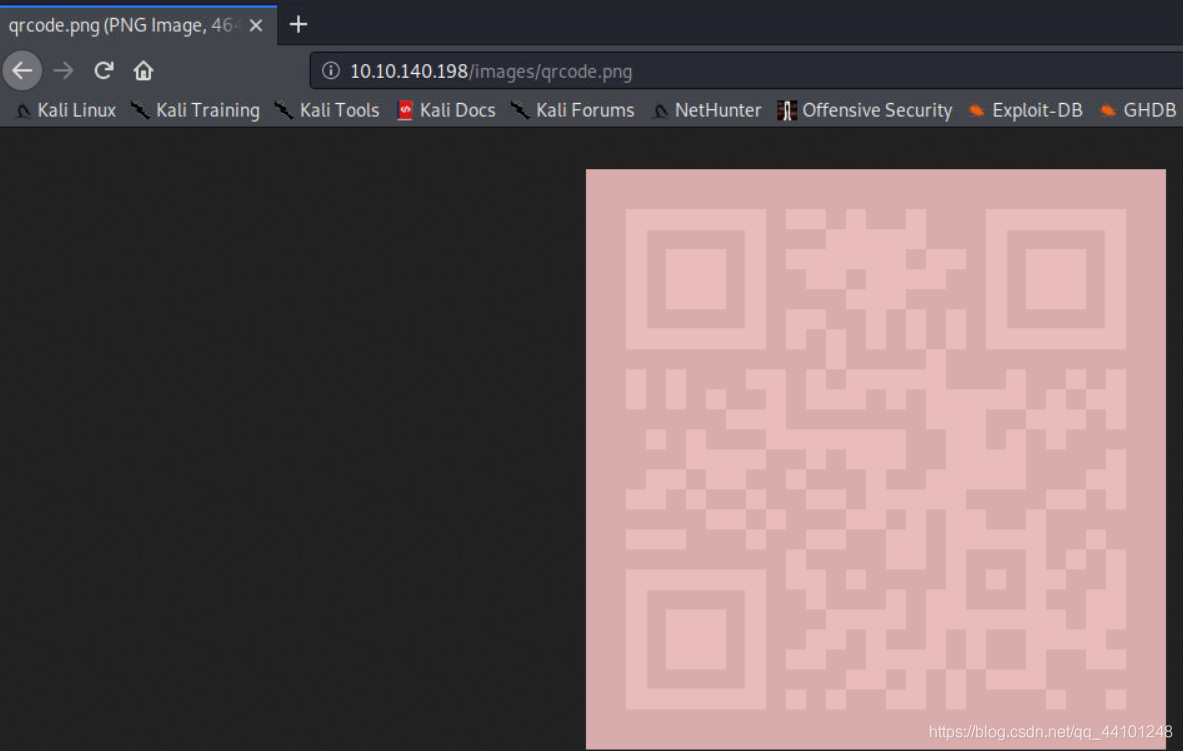

第三关是一张二维码的图片

第一时间掏出手机扫了一下,扫不了

好像还有最后一个工具没有使用了,Stegoveritas

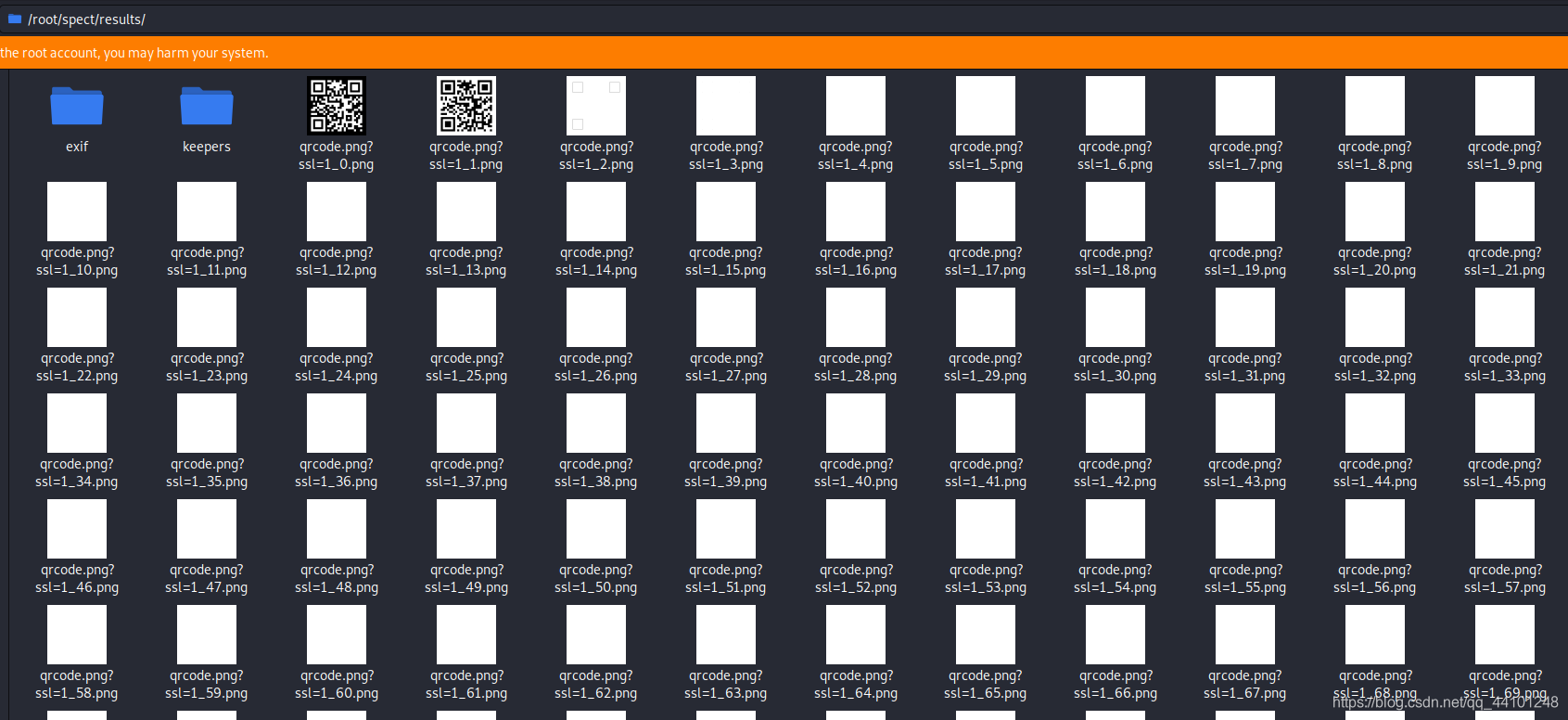

用Stegoveritas 分析一下图片会在当前目录下生成一个results文件夹

里面有各种调完色后的图片,Stegoveritas有调色的功能

因为二维码需要强烈的颜色差,我们看到的二维码都是黑白色的。

用手机浏览器扫描一下黑白的二维码就能得到key(扫描后看URL)

本文介绍了几种隐写术工具的使用,包括steghide、zsteg和Stegoveritas,以及如何从图片和音频中提取隐藏信息。在一系列的考试关卡中,通过这些工具成功解密了隐藏的Key。steghide用于JPEG,zsteg支持PNG,而Stegoveritas能处理多种格式。此外,还提到了SonicVisualizer在声谱隐写术中的应用。

本文介绍了几种隐写术工具的使用,包括steghide、zsteg和Stegoveritas,以及如何从图片和音频中提取隐藏信息。在一系列的考试关卡中,通过这些工具成功解密了隐藏的Key。steghide用于JPEG,zsteg支持PNG,而Stegoveritas能处理多种格式。此外,还提到了SonicVisualizer在声谱隐写术中的应用。

4788

4788

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?