访问目标地址,发现一个输入框,还有一个让查看源代码的提示

跟着提示走,右键查看源代码

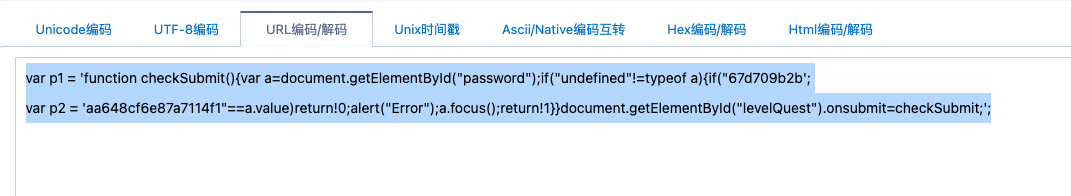

可以看到9、10行是url编码后的代码,猜测这里就是解题的关键

复制下来,进行解密试试

注:http://tool.chinaz.com/tools/urlencode.aspx

根据源码中的逻辑提示进行拼接

通过访问目标地址,发现输入框和查看源代码的提示。右键查看源代码,找到URL编码的代码段,经过解码并根据逻辑提示拼接,使用代码美化工具分析,最终在输入框中输入解密后的字符串,成功获取Flag。

通过访问目标地址,发现输入框和查看源代码的提示。右键查看源代码,找到URL编码的代码段,经过解码并根据逻辑提示拼接,使用代码美化工具分析,最终在输入框中输入解密后的字符串,成功获取Flag。

访问目标地址,发现一个输入框,还有一个让查看源代码的提示

跟着提示走,右键查看源代码

可以看到9、10行是url编码后的代码,猜测这里就是解题的关键

复制下来,进行解密试试

注:http://tool.chinaz.com/tools/urlencode.aspx

根据源码中的逻辑提示进行拼接

388

388

208

208

168

168

166

166

1133

1133

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?