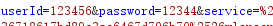

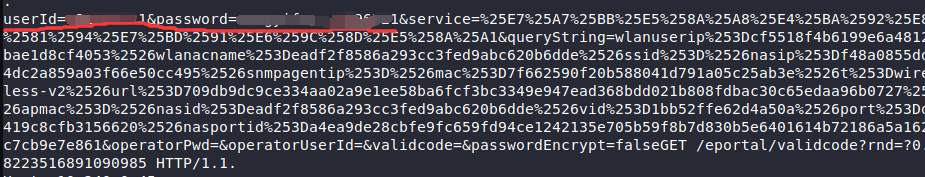

偶然一次在抓包看我们学校校园网认证的过程中发现在校园网认证过程中,其密码与账户是明文传输的

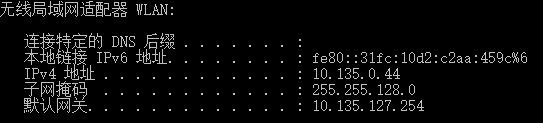

用虚拟机试一下,本机的ip信息:

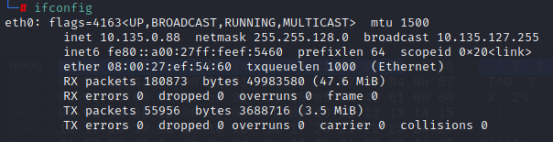

虚拟机的ip信息:

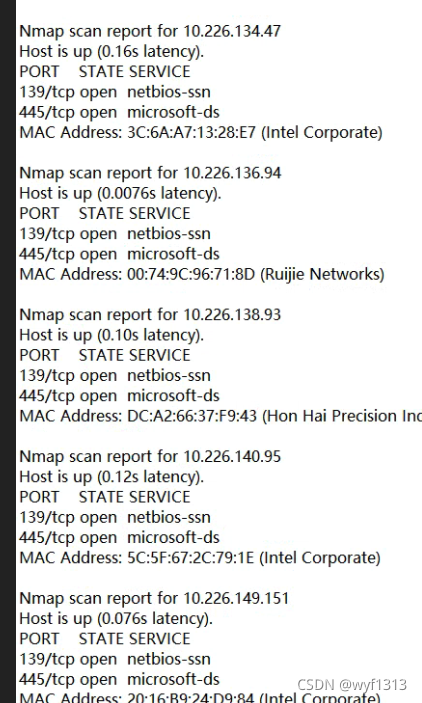

使用nmap进行此网段扫描,数量太大仅扫描本网段:

可以看到,大部分的mac地址应该都被锐捷过滤掉了,所以没有有用的mac地址,且arp欺骗的前提有两点:

大部分主机不可以通信也不可以知道其真实的mac地址,只能用本机做实验。

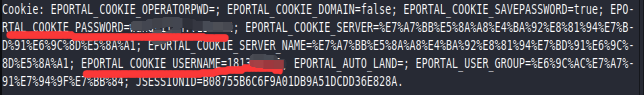

打开ettercap,选中本机的ip加入targrt1和target2,进行arp spoofing,查看链接,成功后,在本机访问校园网页面进行登录或者,校园网页面,进行查看cookie都可以看到明文的用户名以及密码:

结论:

- 虽然靠arp欺骗这种方式得到用户名密码的条件很苛刻,因为我扫描校园网的时候并不是全部都是得不到真正的mac地址有的可以得到有效的ip地址以及,mac地址且可以正常通讯,因此如果想要获得几个校园网账户密码是可行的事情,现在疫情期间在校人数少,扫描不到,之前扫描的ip信息都已经变了不可以使用。

- 因为在校园网扫描条件苛刻,所以除了用arp欺骗外,你也可以买个路由器设置成和校园网一个名字,在其连接认证的之前进行arp欺骗,在自己买的路由器当然可以扫描到他的ip和mac,并且可以发arp包了

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?