.2 广播与广播域:

广播与广播域:

广播:将广播地址作为目的地址的数据帧

广播域:网络中能接收到同一个广播所有结点的集合

广播域越小越好,因为假如有五千个人同时都在说话,就听不清说的什么,要是只有五个人的广播域中有五个人在说话还是有可能听得清的。

MAC地址广播:FF-FF-FF-FF-FF-FF

IP地址广播:

1.255.255.255.255

2.广播IP地址为IP网段的广播地址,比如192.168.1.255/24

交换机隔离不了广播域,路由器可以隔离广播域

ARP协议:

什么是ARP协议?

Address Resolution Protocol地址解析协议

将一个已知的IP地址解析为MAC地址

arp -a查看arp缓存表

arp -d清除arp缓存

arp -sARP绑定

arp缓存表关机就没了,只有开机生效,ARP后到后得,无身份验证机制

发送MAC地址为黑客自己的MAC地址是为了欺骗

发送MAC地址是虚假的MAC地址是为了攻击

ARP:

ARP:

1.地址解析协议

2.将IP解析为MAC地址

3.原理:

1)发送ARP广播请求(ARP报文内容:我是10.1.1.1,我的MAC是AA,谁是10.1.1.3,你是MAC地址是什么?)

2)接收ARP单播应答

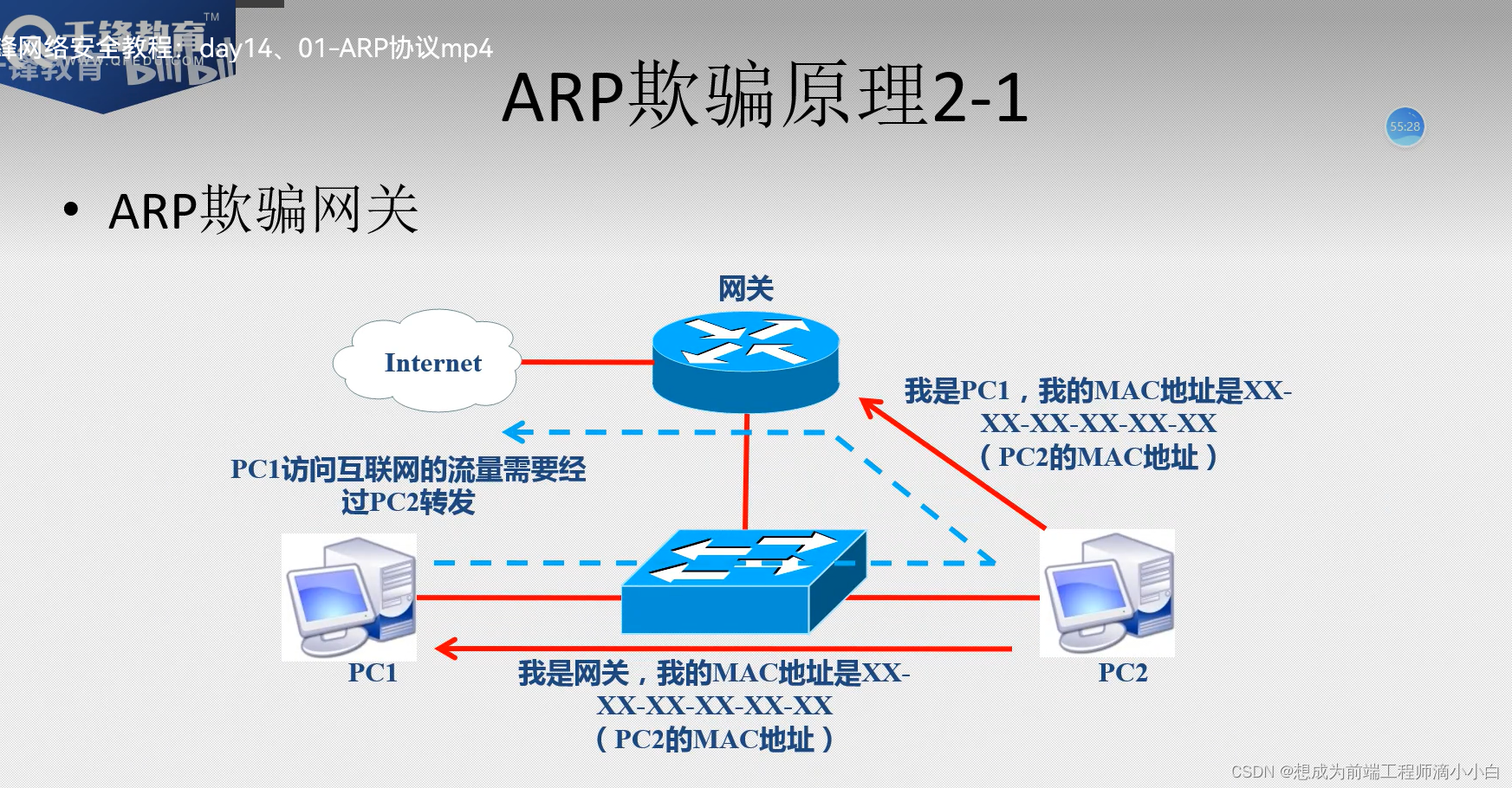

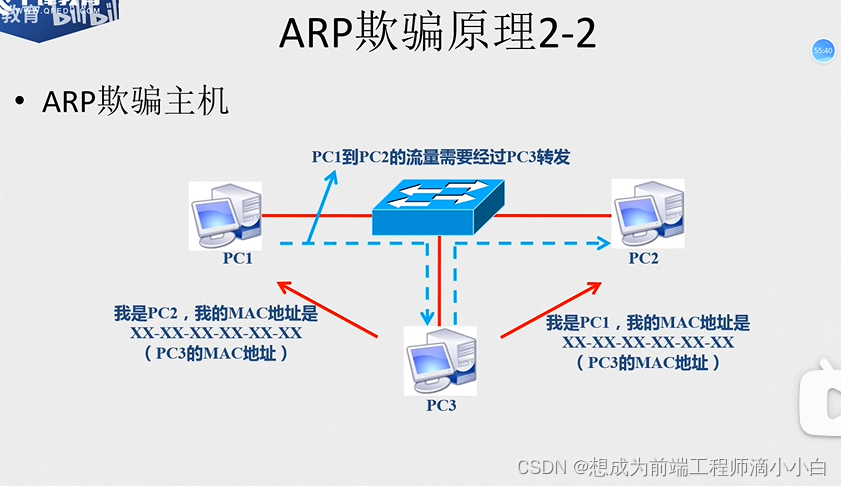

4.ARP攻击或欺骗原理:

通过发送伪造的虚假的ARP报文(广播/单播),来实现攻击或欺骗,如虚假报文中的MAC是伪造的,不存在的,实现ARP攻击,结果为中断通信/断网,如虚假报文中的MAC地址是攻击者的MAC地址,实现MAC欺骗,结果可以监听、窃取、篡改、控制、浏览但不中断通信!

5.ARP协议没有验证机制

6.ARP攻击者通过发送虚假伪造的arp报文对受害者进行缓存投毒

可以匹配IP的接口才有MAC地址,不能匹配IP的接口没有MAC地址

可以匹配IP的接口才有MAC地址,不能匹配IP的接口没有MAC地址

7.路由器的工作原理:

1)一个帧到达路由器,路由器先检查目标MAC地址是否是自己,如果不是则丢弃,如果是解封装,并将IP包发送到路由器内部

2)路由器检查IP包头中的目标IP,并匹配路由表,如果匹配失败,则丢弃,并向源IP回馈错误信息,如匹配成功,则将IP包头路由到出接口

3)封装帧,首先将出接口的MAC地址作为源MAC封装好,然后检查ARP缓存表(IP和MAC对应关系),检查是否有下一跳的MAC地址,如果有则提取,并作为目标MAC地址封装到帧中,如没有,则发送ARP广播包请求下一跳的MAC地址,再记录缓存并封装帧,最后将帧发送出去

xp-1 2003-1 2003-2

选项改名 韩信-受害人之一 结正-小坏蛋 木君-受害人之二

vmnet2

10.1.1.1 10.1.1.2 10.1.1.3

255.255.255.0

ping一下三台机子看通不通

xp-1:cmd----ipconfig /all查看本机MAC后两位

结正 2003-1取消自动锁屏:桌面右键属性—屏幕保护程序—无—确定

2003-2:ipconfig /all查看本机MAC后两位

xp-1:arp -a没有聊过天,所以没有缓存

ping 10.1.1.2

ping 10.1.1.3

arp -a有消息生成

2003-1:arp -a中有xp-1的MAC地址

xp-1:arp -d删除

arp -a查看arp缓存表中没有了

ping 10.1.1.2

ping 10.1.1.3

arp -a又有了

2003-1:软件:网络执法官Netobocopsetupv3.56.exe

软件直接傻瓜式安装,软件启动直接进去

打开软件—扫描范围----10.1.1.1-10.1.1.254----添加—确定----IP地址10.1.1.1右键手工管理—确定—IP冲突勾选—频率3—开始

xp-1:IP地址与网络上的其他系统有冲突,可以通信

2003-1:向全公司的所有人发送广播我的地址是10.1.1.1,并不影响xp-

1通信,xp-1仍能与其他电脑ping通

勾选禁止与关键主机进行TCP/IP连接

勾选第一组 关键主机组

不看这个功能了,直接看下一个

勾选禁止与所有主机进行TCP/IP连接(除敏感主机外)

xp-1:ping 10.1.1.3不通

arp -a发现2003-2的MAC地址变了,不是2003-2真正的MAC

地址

ping 10.1.1.3

arp -d 清空缓存,瞬间可以ping通一次

ping 10.1.1.3 //慢一点可能就ping不通了

cls

arp -a

2003-1结束

xp-1:

arp -d清空arp缓存表

ping 10.1.1.3可以通

arp -a mac地址恢复正常

2003-1:还可以锁定解锁,关掉软件

软件2:cain软件,打开,点击网卡,选中确定,再点一个网卡,

第二个符号;开启arp欺骗

sniffer 右键—scan–range—10.1.1.1

底下ARP,在加号右键添加到列表ADD to list,选中俩,选中idle,点击上头第2个符号posioning

xp-1:arp -a发现10.1.1.3MAC改变

ping 10.1.1.2

2003-2与2003-1MAC地址一样

2003-2:ping 10.1.1.1

arp -a

xp-1与2003-1MAC地址一样

2003-2:打开自己telnet

cmd–services.msc–telnet启动

xp-1:telnet 10.1.1.3

administrator

123.com

exit

2003-1:已开启sniffer抓包

Telnet(1)右键view

ssh比较安全,能用ssh尽量使用ssh

2003-2:光驱----安装—应用程序服务器----IIS—FTP—安装e----开始—iis----FTP—默认网站----右键属性—安全账户—取消匿名

cmd ----net user a a /add

xp-1:ftp://10.1.1.3

a

a

2003-1:FTP(4)

ARP攻击防御:默认不防御,切记不要在真实机中做,在虚拟机中做

1.静态ARP绑定

手动绑定/双向绑定

windows客户机:arp -s 10.1.1.254 00-01-2c-a0-e1-09

网关 MAC

arp -a查看arp缓存表

2.arp防火墙 (自动绑定静态ARP)

360有arp防火墙,但是默认不打开

点击开启arp防火墙不建议大公司网络使用

建议小网络使用

3.硬件防御

如果有攻击嫌疑直接down掉

如果有攻击嫌疑直接down掉

结正拔网线插别人的网线

交换机支持“端口”做动态ARP绑定(赔给DHCP服务器)

或做静态ARP绑定

如:conf t

ip dhcp snooping dhcp 监听功能,有的厂家不支持

int range f0/1 - 48

switch(config-range-if)#

ARP工作在三层

en

conf t

show ip int b

24个口全部down状态

int range f0/1 - 24

shutdown

统一管理接口全都down掉

show ip int b查看是否所有接口全部down。

3266

3266

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?