挖个洞先

https://mp.weixin.qq.com/s/xnCQQCAneT21vYH8Q3OCpw

“ 以下漏洞均为实验靶场,如有雷同,纯属巧合 ”

01

—

漏洞证明

一、前端脱敏,请求包泄露明文

“ 前端脱敏处理,请求包是否存在泄露? ”

1、获取验证码处,手机号脱敏处理,只有前三位138和后两位02可见

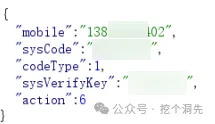

2、burp抓包,点击获取验证码,请求包中参数mobile泄露完整手机号明文,前三位138和后两位02一致

3、全站用户信息页面均存在获取验证码功能,公共页面其他人可访问

二、前端脱敏,返回包泄露明文

“ 前端脱敏处理,返回包是否存在泄露? ”

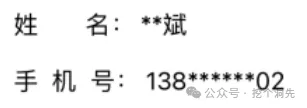

1、用户信息处,姓名,手机号脱敏处理,只有姓名后一位斌,手机号前三位138和后两位02可见

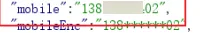

2、返回包中参数mobile泄露完整手机号明文,前三位138和后两位02一致

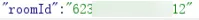

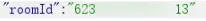

3、请求包中roomId可控,且为纯数字递增加一

02

—

漏洞危害

1、抓包获取全站用户手机号明文

2、遍历roomId获取全站用户手机号明文

2731

2731

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?